在现代计算机网络中,网络协议栈是实现网络通信的核心组件之一。在Linux系统中,网络协议栈的优化对于提高网络性能、降低延迟、增强安全性等方面至关重要。本文将深入探讨Linux系统中网络协议栈的优化方法和技术,包括使用更快的网络协议栈和禁用不必要的网络协议。

1. 使用更快的网络协议栈

1.1 eBPF(extended Berkeley Packet Filter)

eBPF是一种扩展的伯克利数据包过滤器,它提供了一种在内核中执行自定义程序的机制。通过使用eBPF,可以在网络协议栈中实现更高效的数据包处理和过滤,从而提高网络性能。eBPF可以用于实现各种网络功能,如流量分类、安全策略执行、网络监控等。

1.1.1 流量分类

通过在网络协议栈中使用eBPF,可以实现对网络流量的动态分类和过滤。这使得系统能够更有效地处理不同类型的流量,从而提高网络性能和安全性。例如,可以使用eBPF来实现基于流量类型的QoS(Quality of Service),确保关键应用程序的网络连接具有较高的优先级。

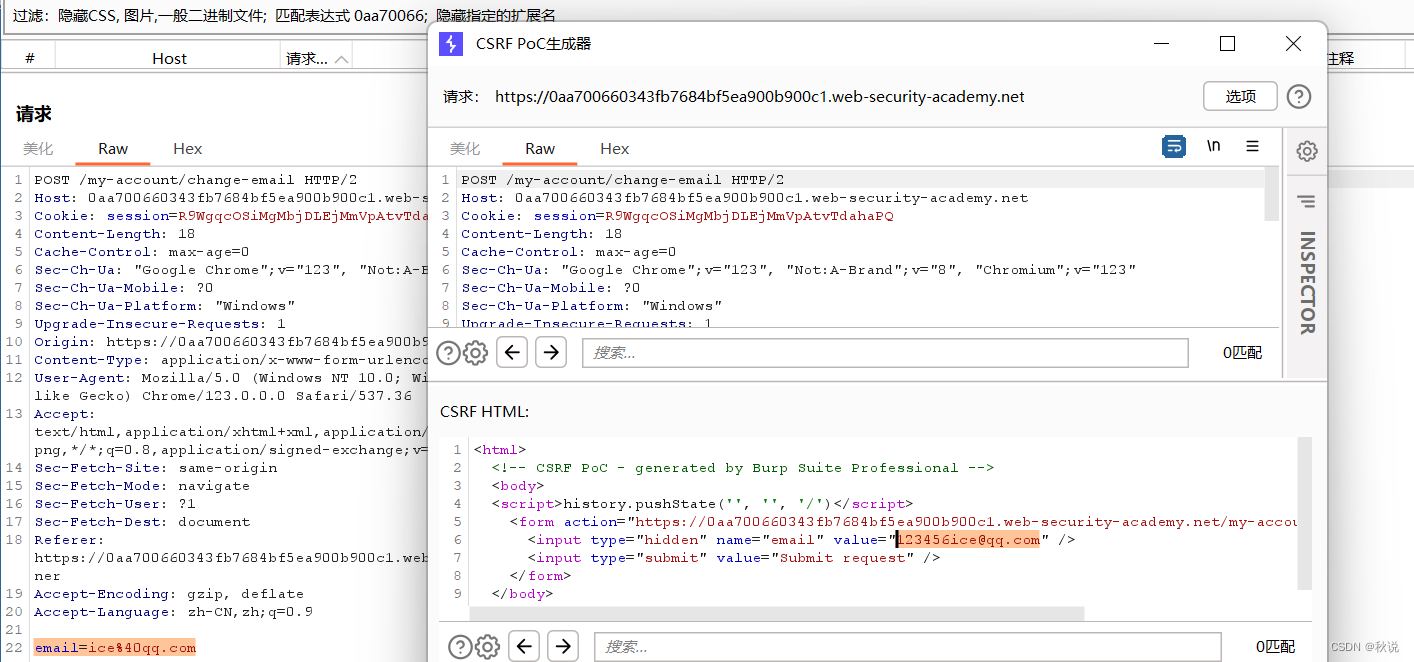

1.1.2 安全策略执行

eBPF还可以用于实施复杂的安全策略,如访问控制列表(ACL)和入侵检测系统(IDS)。通过在网络协议栈中动态加载eBPF程序,可以实现对网络流量的实时监控和过滤,从而提高系统的安全性和抗攻击能力。

1.2 XDP(eXpress Data Path)

XDP是一种在Linux内核中实现高性能数据包处理的机制。它允许用户在网络接口的数据包接收路径上执行自定义程序,从而实现对数据包的快速处理和过滤。通过使用XDP,可以在网络协议栈中实现更高效的数据包处理,从而提高网络性能和响应速度。

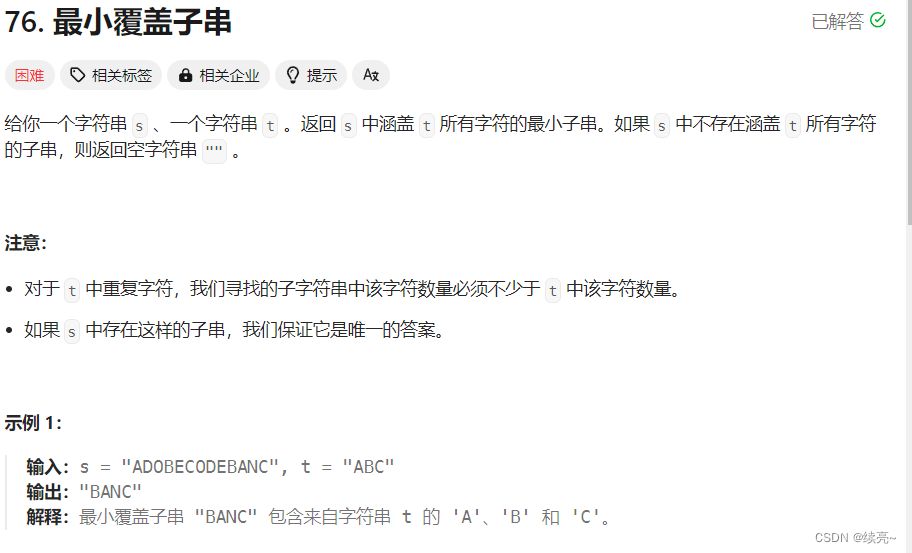

1.2.1 数据包过滤

XDP可以用于实现各种数据包过滤功能,如基于IP地址、端口号、协议类型等的过滤。这使得系统能够更有效地处理大量的数据包流量,从而提高网络性能和安全性。例如,可以使用XDP来实现基于黑白名单的IP过滤,阻止恶意流量进入系统。

1.2.2 DDoS(Distributed Denial of Service)防护

通过在网络协议栈中使用XDP,可以实现对DDoS攻击的实时检测和防护。例如,可以使用XDP来实现基于流量特征的DDoS防护策略,及时识别并过滤恶意流量,从而保护系统免受DDoS攻击的影响。

2. 禁用不必要的网络协议

在Linux系统中,默认情况下会加载许多不同的网络协议模块,包括IPv6、ICMPv6等。然而,对于某些应用场景来说,这些协议可能是不必要的,甚至会对系统性能造成负面影响。因此,禁用不必要的网络协议是一种常见的网络协议栈优化方法。

2.1 禁用IPv6

在某些情况下,系统可能仅需要IPv4网络功能而不需要IPv6。在这种情况下,可以通过禁用IPv6协议来减少系统资源的消耗,从而提高网络性能和稳定性。可以通过修改内核参数或使用模块黑名单等方式来禁用IPv6。

2.2 禁用ICMPv6

ICMPv6是IPv6网络中用于错误报告和网络诊断的协议。然而,在某些情况下,ICMPv6可能会被滥用,例如用于进行DDoS攻击或网络扫描。因此,禁用ICMPv6协议可以提高系统的安全性和抗攻击能力,同时减少不必要的网络流量。

通过优化网络协议栈,可以显著提高Linux系统的网络性能、安全性和可靠性。使用更快的网络协议栈如eBPF和XDP可以实现高效的数据包处理和过滤,从而降低延迟、提高吞吐量。同时,禁用不必要的网络协议可以减少系统资源的消耗,提高系统的稳定性和安全性。

最后

加入我们的嵌入式学习群,将让你走进一个充满专业人士和爱好者的交流分享平台。在这里,你可以与同行探讨经验、汲取学习资源。无论你是正在起步的初学者,还是经验丰富的专业人士,都能在这个群里找到志同道合的伙伴,展开有益互动。不论你对物联网、智能家居、工业自动化等领域有何兴趣,或者是想分享自己的项目和心得,我们的群都将提供丰富多彩的交流平台。

更多学习资源在这里:扫码进群领资料