根据希赛相关视频课程汇总整理而成,个人笔记,仅供参考。本章核心为网络攻击和信息安全的实现技术

安全性基本概念

计算机安全原则:

在系统设计时,实现安全措施应具有简洁性;

系统的保护机制应该公开;

用户和程序在操作时应当使用尽可能少的特权;

多用户系统中允许多个用户共享资源的机制应该最小化;

内防内控策略:

终端访问授权,防止合法终端越权访问;

加强终端的安全检查与策略管理;

加强员工上网行为管理与违规审计

*网络攻击

蜜罐(迷惑入侵者,保护服务器诱捕网络罪犯);

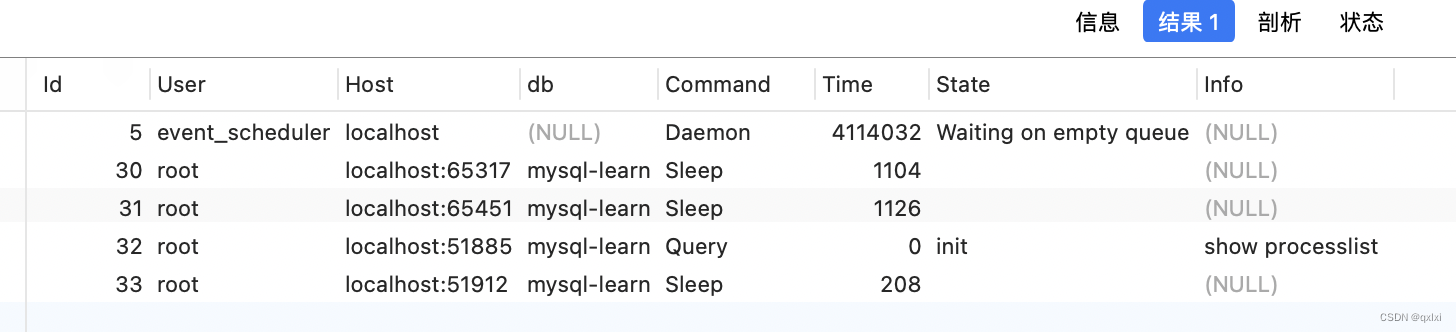

SQL注入攻击、XSS攻击(注入式攻击,攻击数据库);

暴力破解、字典攻击、组合破解(用于破解密码);

社会工程学攻击(用于口令获取)

漏洞扫描(检测远程主机状态,探寻攻击弱点)

计算机病毒与木马

病毒(破坏者)

木马(盗窃者)

计算机感染特洛伊木马后的典型现象是(有未知程序试图建立网络连接)

*信息安全的实现技术

对称加密与非对称加密

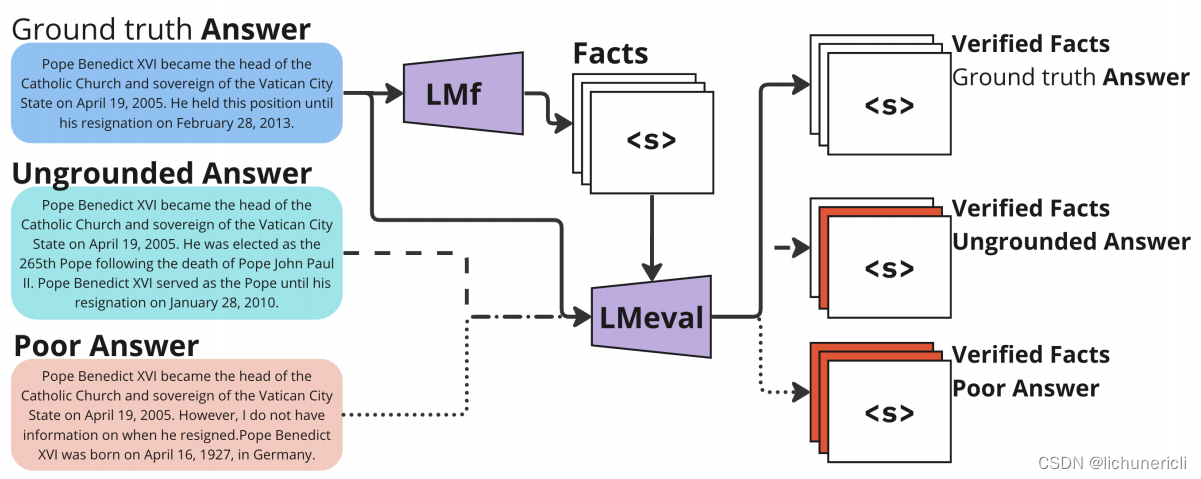

信息摘要与数字签名

利用报文摘要算法生成报文摘要的目的是(防止发送的报文被篡改)

数字证书

网络安全协议

传输经过SSL加密的网页所采用的协议是(HTTPS)

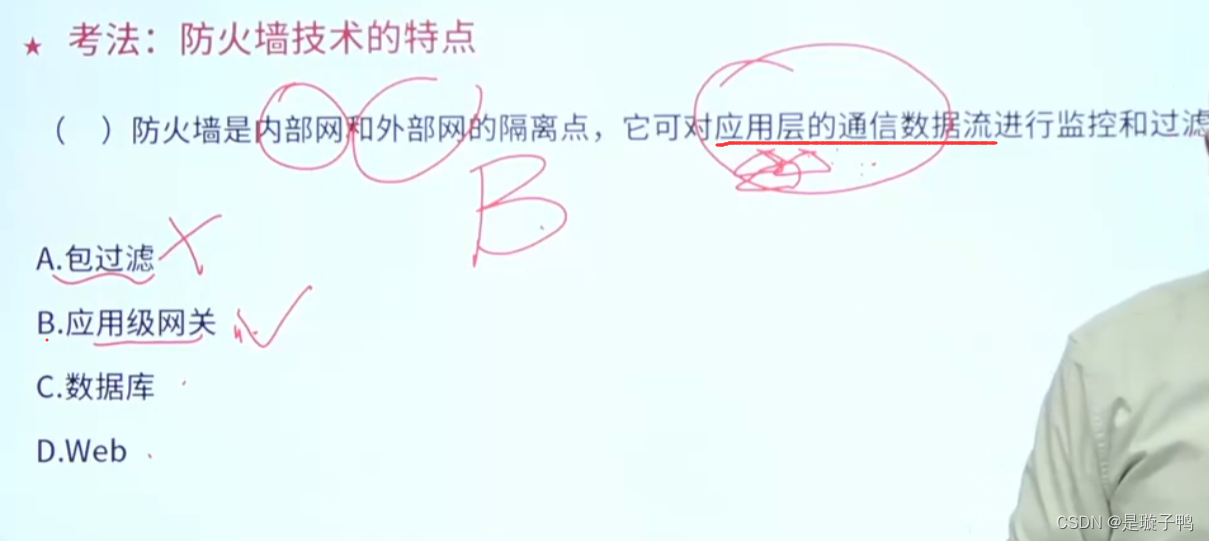

防火墙技术