在编写代码时,为了遵循严格的安全规范,应避免硬编码任何敏感信息如账号凭证、密钥等直接出现在源代码中。相反,推荐采取安全措施,如使用环境变量、加密存储或安全凭据管理系统来间接引用和保护这类数据。如此一来,在保障代码安全的同时,也能提升整体的安全防护等级。

开篇简述软件开发中敏感信息管理的重要性,引出因硬编码导致的安全隐患实例,强调合理管理和保护敏感信息的必要性。

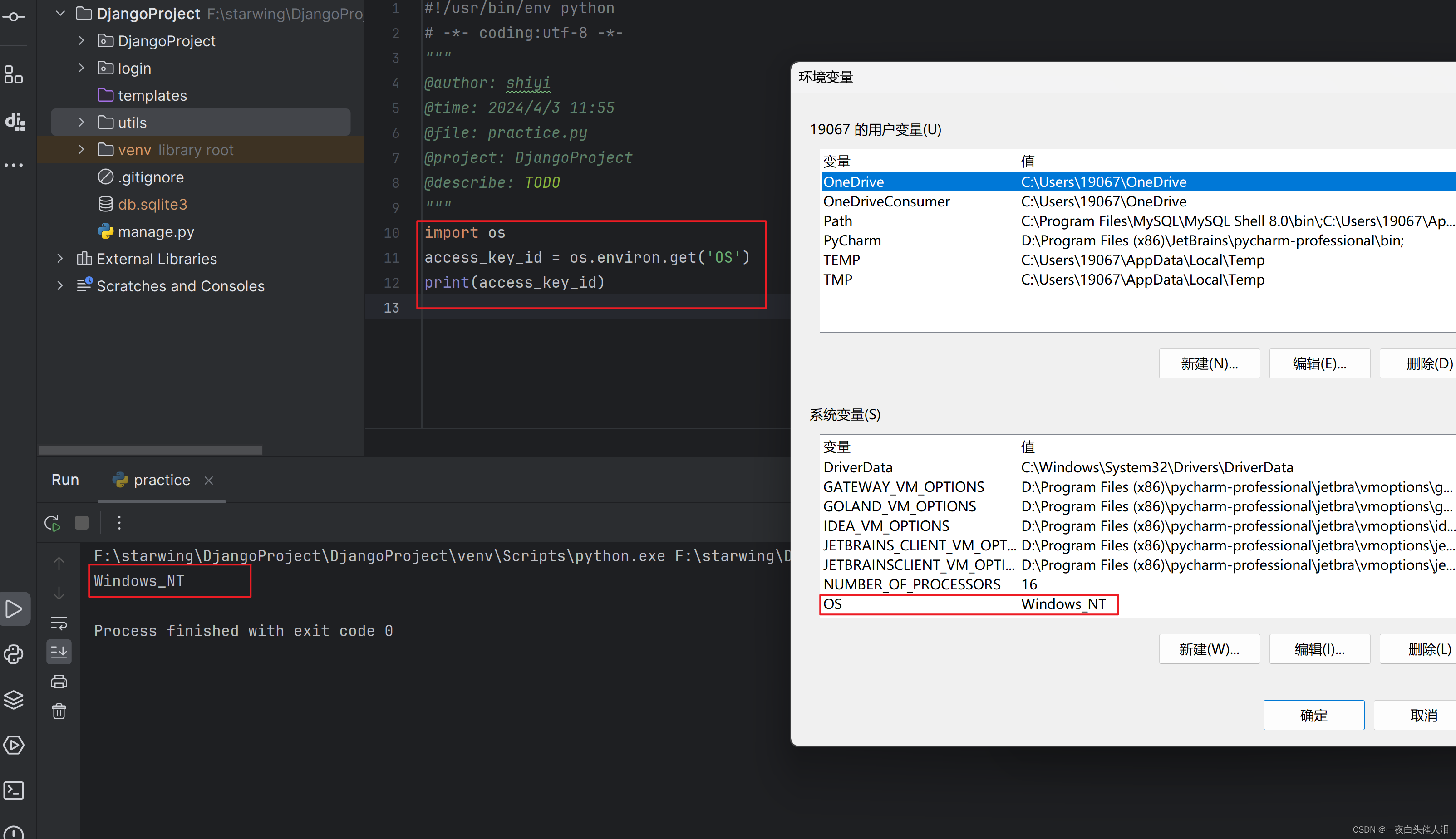

import os

access_key_id = os. environ. get( 'OS' )

print ( access_key_id)

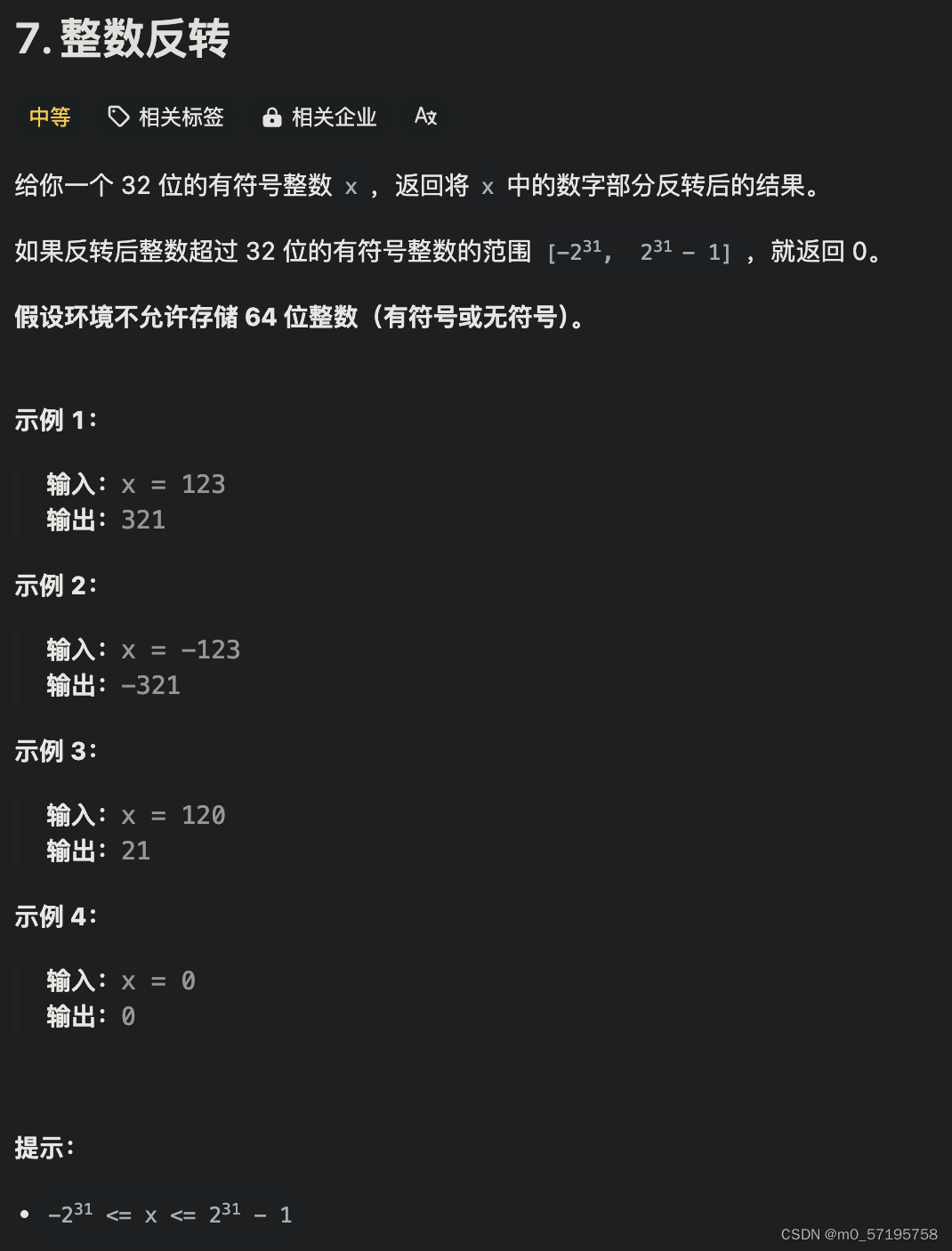

模块一:硬编码敏感信息的风险揭示

案例分析:列举若干由于硬编码账号、密码、密钥等敏感信息而导致的安全事件。

风险概述:详细阐述硬编码带来的核心风险,包括但不限于易泄露、难以追溯变更、不利于团队协作和运维管理。

模块二:现代安全实践与替代方案

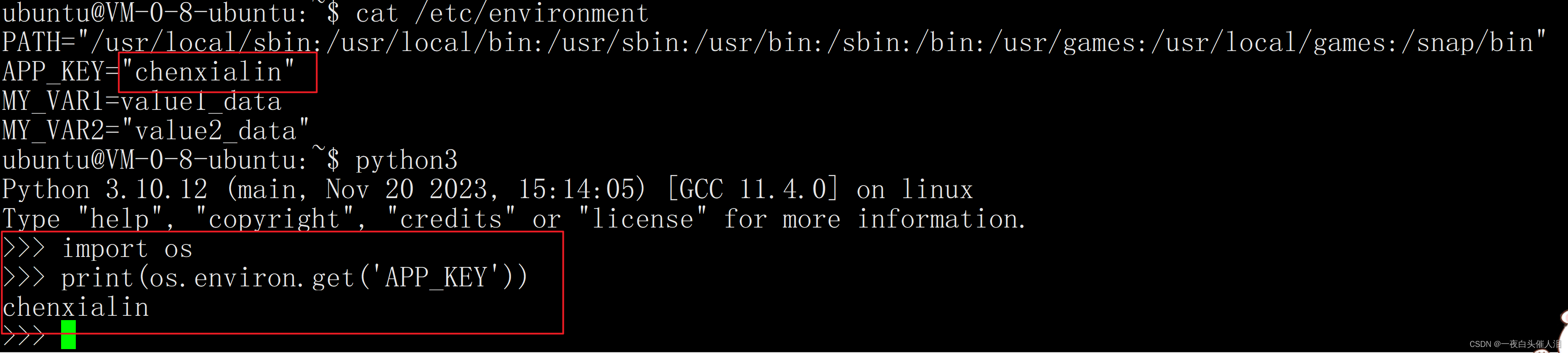

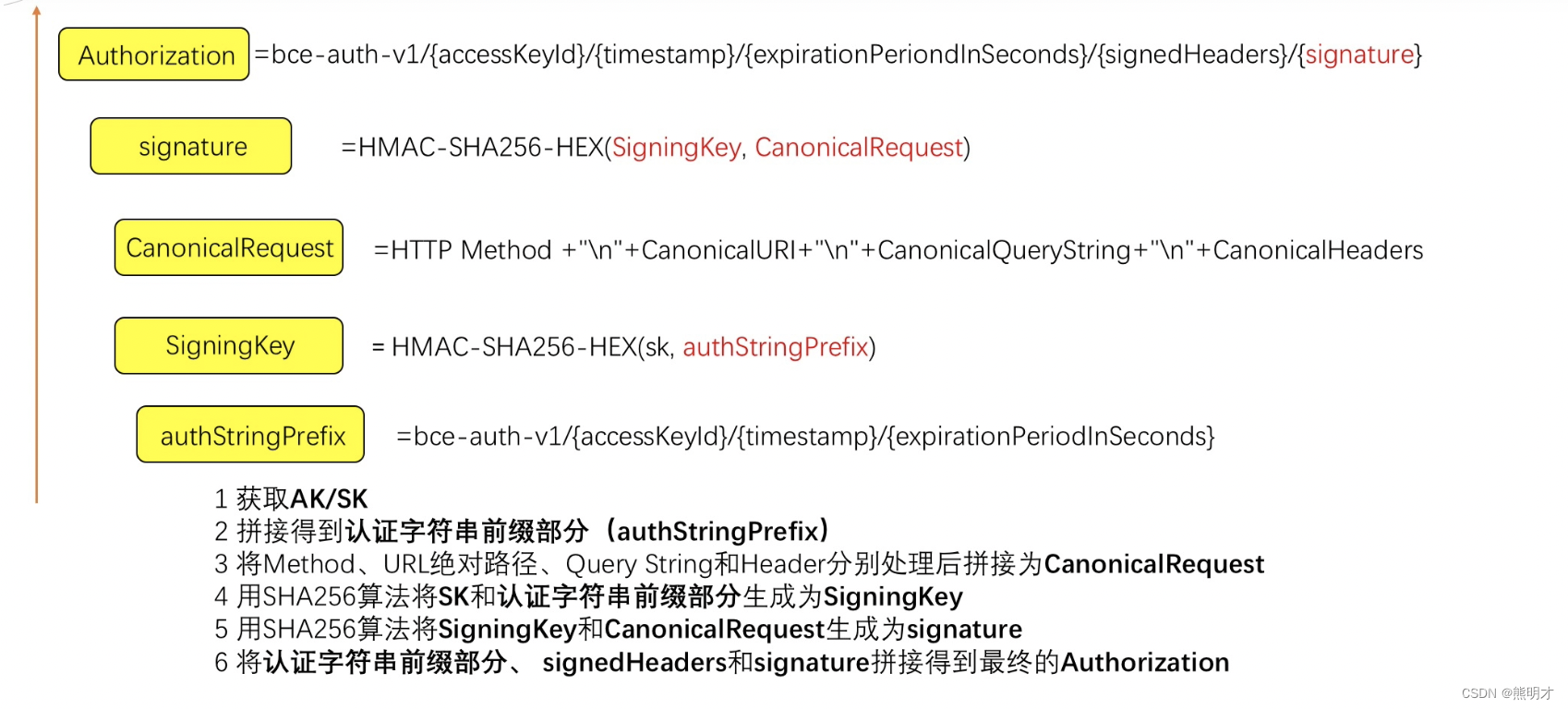

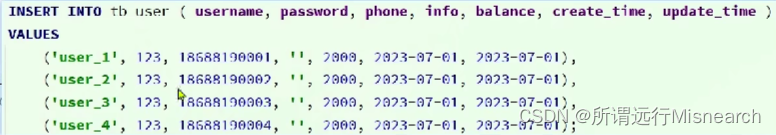

环境变量:详述如何通过环境变量动态注入敏感信息,确保代码本身不含敏感数据,同时介绍最佳实践如AWS Secrets Manager、Azure Key Vault等云服务商提供的解决方案。

加密存储:讲解敏感信息加密存储原则,以及如何结合密钥管理系统实现解密过程的安全控制。

安全凭据管理系统:详细介绍HashiCorp Vault、AWS Systems Manager Parameter Store等工具,说明它们如何帮助开发者安全地管理和分发敏感信息。

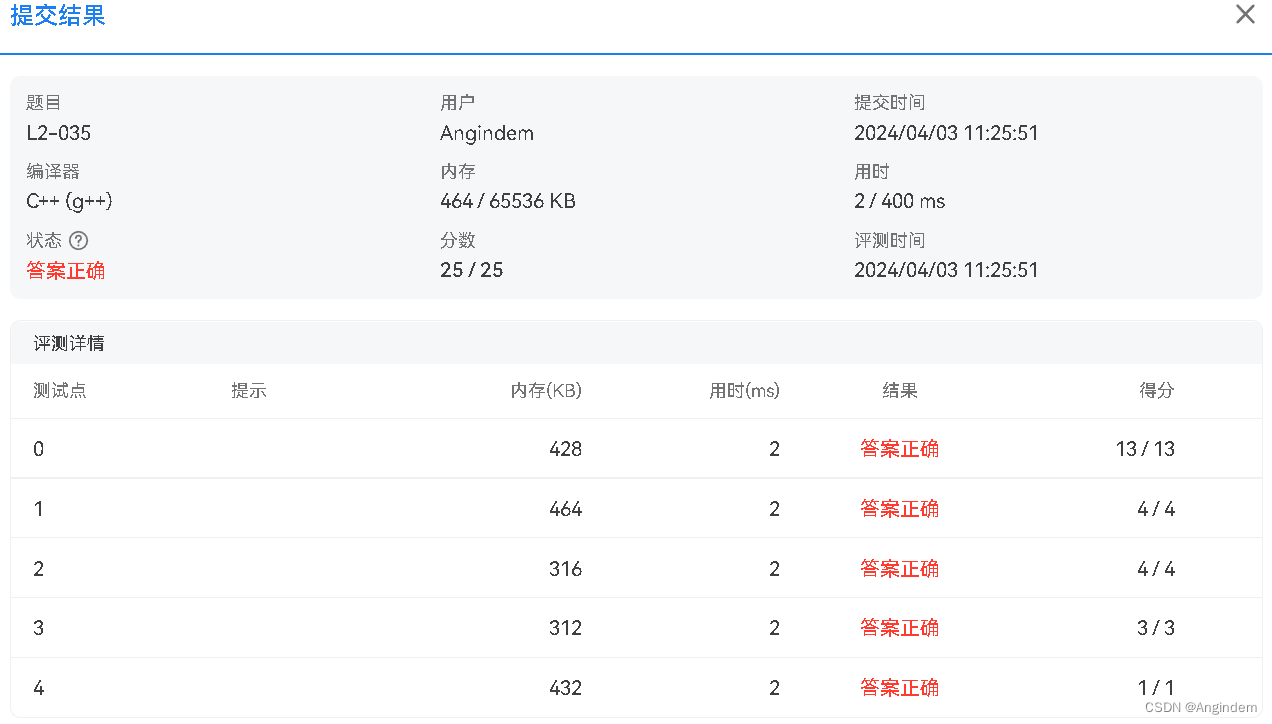

模块三:实施步骤与最佳实践

初始化阶段:规划项目初期如何设计架构以适应安全策略,包括敏感信息的分类、存储、访问控制等。

开发阶段:指导开发者在编码过程中如何适当地引用和处理敏感信息,避免硬编码。

部署与运维阶段:阐述在生产环境和持续集成/ 持续部署( CI/ CD) 流程中如何自动化注入和管理敏感信息。

模块四:进一步强化安全防线

审计与监控:介绍如何定期审计代码库和配置,确保无硬编码敏感信息;利用日志和监控系统检测潜在的安全威胁。

合规要求与行业标准:对照GDPR、HIPAA等法规和PCI DSS等行业标准,讨论满足合规要求的具体措施。

结语:

总结全文,强调避免硬编码和采用安全措施保护敏感信息的意义,构建更安全的数字世界。