什么是DNS隧道?

DNS隧道是一种网络通信技术,它利用DNS(Domain Name System,域名系统)协议来建立隐蔽的通信通道。在正常情况下,DNS协议主要用于将域名解析为IP地址,但攻击者可以通过构造特殊的DNS请求和响应,将非DNS数据封装在DNS报文中进行传输。

DNS隧道的工作原理是,发送方将需要传输的数据分割成小块,并嵌入到DNS查询请求中发送给DNS服务器。接收方的DNS服务器在接收到这些请求后,解析出数据并将其封装在DNS响应中返回给发送方。通过这种方式,发送方和接收方之间就可以通过DNS协议进行隐蔽的数据传输。

DNS隧道技术的优点在于其隐蔽性。由于DNS是互联网上广泛使用的协议,通常不会被防火墙或安全设备阻止或限制。因此,攻击者可以利用DNS隧道来绕过网络中的安全限制,实现数据的隐蔽传输。

攻击原理

DNS隧道攻击是一种利用DNS协议中的域名解析功能进行数据传输的攻击手段。攻击者通过构造假的域名解析请求,将需要传输的数据分割成小块并插入到请求中。这些请求被发送到DNS服务器上,服务器会将请求转发给其他服务器,直到找到对应的IP地址。在这个过程中,每个服务器都会记录并缓存请求,使得目标主机在再次发送相同的域名解析请求时,可以从缓存中获取之前的数据。

DNS隧道攻击之所以有效,是因为它利用了DNS协议本身的脆弱性,使得攻击者能够很好地隐藏自己。这种攻击方式可以避开防火墙和其他安全设备的检测,实现隐蔽的数据传输。攻击者可以利用DNS隧道控制中毒的主机对外发起DoS攻击,或者传输敏感数据,导致客户信息泄露等风险。防火墙一般对DNS流量比较友好,所以在DNS请求中插入其他数据,有可能会被防火墙放过。

防御手段

- DNS防火墙:通过对DNS流量进行实时监控和分析,DNS防火墙能够识别并过滤掉恶意的DNS请求和响应。它可以根据预设的策略,阻止恶意域名的解析,从而防止恶意软件利用DNS隧道进行通信。

- DNS缓存服务器优化:优化DNS缓存服务器的配置,设置合理的TTL(Time-to-Live)值,可以减少DNS缓存时间,降低DNS缓存投毒攻击的风险,进而减少DNS隧道被利用的可能性。

- DNSSEC(DNS安全扩展):DNSSEC利用数字签名和公钥加密技术,保证DNS响应的完整性和真实性。这有助于防止DNS劫持和DNS欺骗攻击,从而提高DNS服务的安全性,减少DNS隧道被滥用的风险。

- DDoS防护:实时监测DNS流量,及时发现并阻止DDoS攻击,确保DNS服务的可用性。这可以防止攻击者利用DDoS攻击分散注意力,从而为实施DNS隧道攻击提供便利。

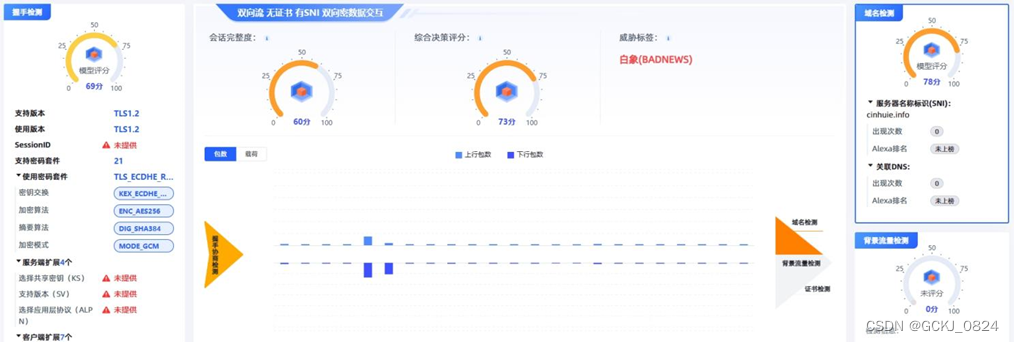

- DNS流量分析:通过对DNS流量进行深度分析,可以识别和阻止DNS隧道攻击。使用机器学习算法和行为分析技术,可以识别出异常的DNS流量,提高对DNS隧道攻击的检测能力。

- 访问控制和策略限制:限制对DNS服务的访问权限,只允许特定的设备和用户进行DNS查询。同时,可以制定严格的策略,限制DNS请求的来源和目的地,以减少潜在的DNS隧道攻击。

- 日志记录和监控:记录并分析DNS流量日志,可以帮助识别潜在的DNS隧道攻击。通过监控DNS流量的变化,可以及时发现异常行为并采取相应措施。

DNS隧道攻击是一种难以被察觉的攻击,因为其隐蔽性高,各位如果遇到这种类型的DNS请求请谨慎甄别,不要错封IP了0.0