从Session到Jwt

之前我写过一篇 什么是 httpsession :

理解HttpSession

在经典的那个登录场景中:

客户端第一次访问的时候 需要登录 登录成功之后

后面再次访问的时候 为了让服务器认识 这是已经登录成功的我

在session中存储的用户的信息。

现在我们进化了! 使用Jwt

(jwt是一段token 它是登录的时候根据用户id生成的 也就说id一样 token就一样)

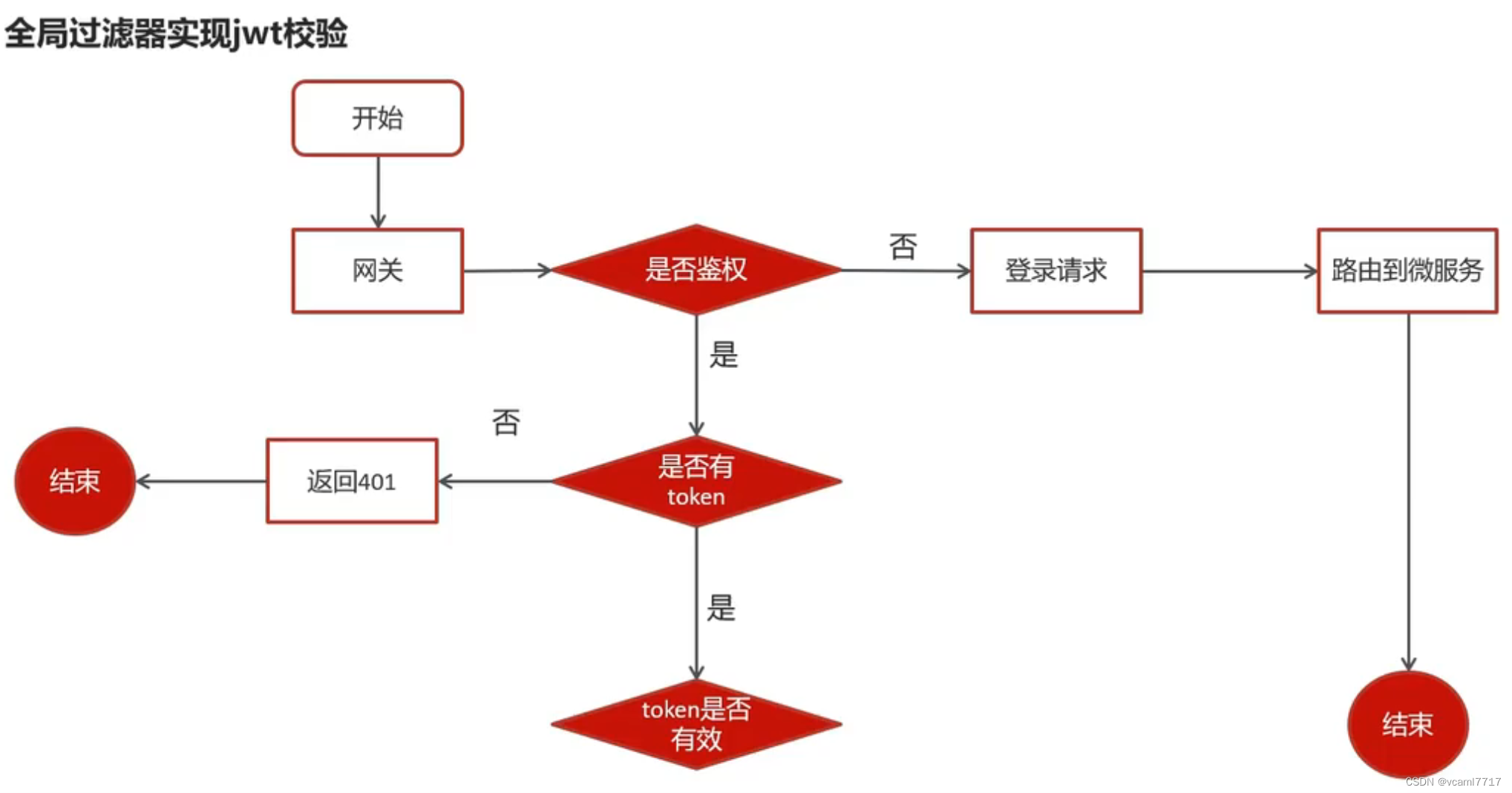

全局过滤器实现Jwt校验

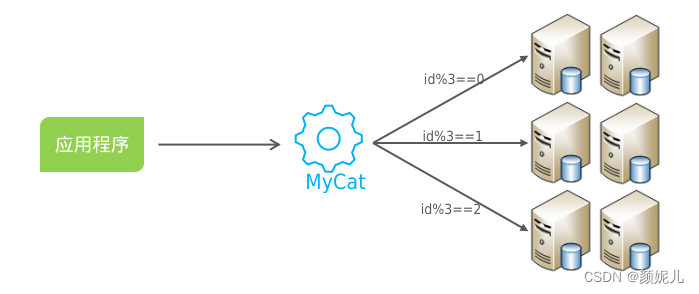

为什么要进化 因为在分布式微服务中 会有很多个系统和服务相互配合 我们一般会用一个独立的网关服务来控制所有的请求入口

这时候jwt会比session更好用

如何实现全局过滤器的Jwt校验

创建一个过滤器实现 Ordered, GlobalFilter 接口

@Component

@Slf4j

public class AuthorizeFilter implements Ordered, GlobalFilter {

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) {

return null;

}

@Override

public int getOrder() {

return 0;

}

}

解释一下 这里面有2个方法重写 第一个是过滤用的 第二个是设置优先级用的(int值越小 代表优先级越高)

我们写一下拦截的逻辑 比如我们/login的请求就直接放行,其他请求 我们要验证一下 有没有token token是否有效 是否过期

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) {

//获取每个请求的 req和resp对象

ServerHttpRequest request = exchange.getRequest();

ServerHttpResponse response = exchange.getResponse();

//2.判断是否是登录

if(request.getURI().getPath().contains("/login")){

//放行

return chain.filter(exchange);

}

//3.获取token

String token = request.getHeaders().getFirst("token");

//4.判断token是否存在

if(StringUtils.isBlank(token)){

response.setStatusCode(HttpStatus.UNAUTHORIZED);

return response.setComplete();

}

//5.判断token是否有效

try {

Claims claimsBody = AppJwtUtil.getClaimsBody(token);

//是否是过期

int result = AppJwtUtil.verifyToken(claimsBody);

if(result == 1 || result == 2){

response.setStatusCode(HttpStatus.UNAUTHORIZED);

return response.setComplete();

}

}catch (Exception e){

e.printStackTrace();

response.setStatusCode(HttpStatus.UNAUTHORIZED);

return response.setComplete();

}

//6.放行

return chain.filter(exchange);

}

AppJwtUtil

public class AppJwtUtil {

// TOKEN的有效期一天(S)

private static final int TOKEN_TIME_OUT = 3_600;

// 加密KEY

private static final String TOKEN_ENCRY_KEY = "MDk4ZjZiY2Q0NjIxZDM3M2NhZGU0ZTgzMjYyN2I0ZjY";

// 最小刷新间隔(S)

private static final int REFRESH_TIME = 300;

// 生产ID

public static String getToken(Long id){

Map<String, Object> claimMaps = new HashMap<>();

claimMaps.put("id",id);

long currentTime = System.currentTimeMillis();

return Jwts.builder()

.setId(UUID.randomUUID().toString())

.setIssuedAt(new Date(currentTime)) //签发时间

.setSubject("system") //说明

.setIssuer("heima") //签发者信息

.setAudience("app") //接收用户

.compressWith(CompressionCodecs.GZIP) //数据压缩方式

.signWith(SignatureAlgorithm.HS512, generalKey()) //加密方式

.setExpiration(new Date(currentTime + TOKEN_TIME_OUT * 1000)) //过期时间戳

.addClaims(claimMaps) //cla信息

.compact();

}

/**

* 获取token中的claims信息

*

* @param token

* @return

*/

private static Jws<Claims> getJws(String token) {

return Jwts.parser()

.setSigningKey(generalKey())

.parseClaimsJws(token);

}

/**

* 获取payload body信息

*

* @param token

* @return

*/

public static Claims getClaimsBody(String token) {

try {

return getJws(token).getBody();

}catch (ExpiredJwtException e){

return null;

}

}

/**

* 获取hearder body信息

*

* @param token

* @return

*/

public static JwsHeader getHeaderBody(String token) {

return getJws(token).getHeader();

}

/**

* 是否过期

*

* @param claims

* @return -1:有效,0:有效,1:过期,2:过期

*/

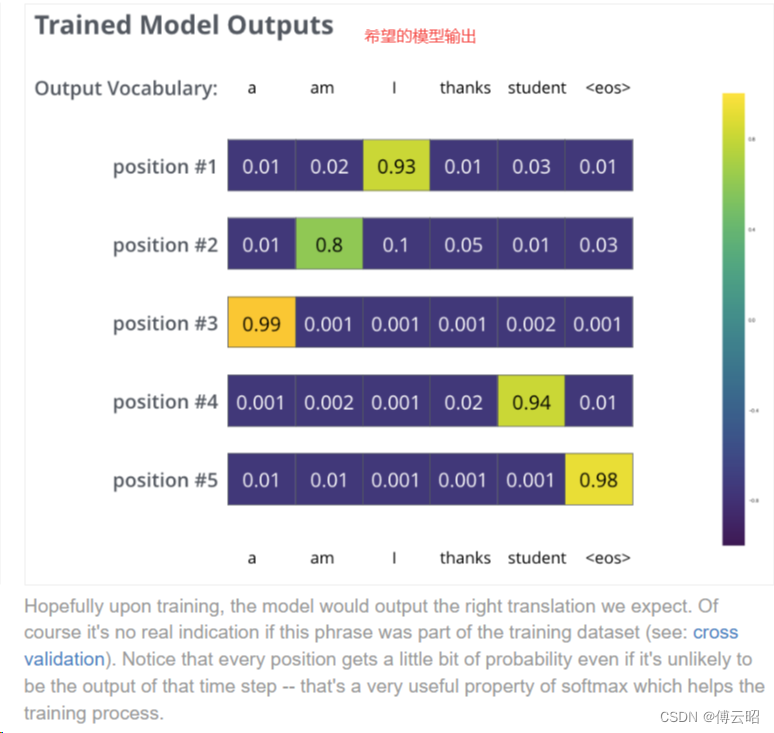

public static int verifyToken(Claims claims) {

if(claims==null){

return 1;

}

try {

claims.getExpiration()

.before(new Date());

// 需要自动刷新TOKEN

if((claims.getExpiration().getTime()-System.currentTimeMillis())>REFRESH_TIME*1000){

return -1;

}else {

return 0;

}

} catch (ExpiredJwtException ex) {

return 1;

}catch (Exception e){

return 2;

}

}

/**

* 由字符串生成加密key

*

* @return

*/

public static SecretKey generalKey() {

byte[] encodedKey = Base64.getEncoder().encode(TOKEN_ENCRY_KEY.getBytes());

SecretKey key = new SecretKeySpec(encodedKey, 0, encodedKey.length, "AES");

return key;

}

}

然后我们启动测试项目 postman 请求一个带 /login的 或者不带的 试一下