在当今数字化时代,服务器扮演着重要的角色,为企业、组织和个人提供各种网络服务。然而,服务器也成为了网络攻击者的目标之一,可能面临各种安全威胁,例如DDoS攻击、恶意软件攻击、数据泄露等。为了有效地防范服务器被攻击,查询IP地址成为一种重要的手段。IP数据云将深入探讨查询IP地址的重要性以及如何利用查询IP地址来防范服务器被攻击。

恶意IP地址查询:IP66_ip归属地在线查询_免费ip查询_ip精准定位平台

IP地址查询的重要性

1. 追踪攻击来源

通过查询攻击所涉及的IP地址,可以追踪攻击的来源地理位置和网络服务提供商。这有助于识别攻击者并采取相应的防御措施。

2. 防范恶意IP地址

查询IP地址可以帮助识别潜在的恶意IP地址,并将其添加到防火墙或黑名单中,从而防止这些IP地址对服务器进行攻击。

3. 加强安全审计

查询IP地址可以作为安全审计的重要工具,帮助审计团队分析服务器日志和网络流量,发现异常活动并采取相应的应对措施。

查询IP地址的方法

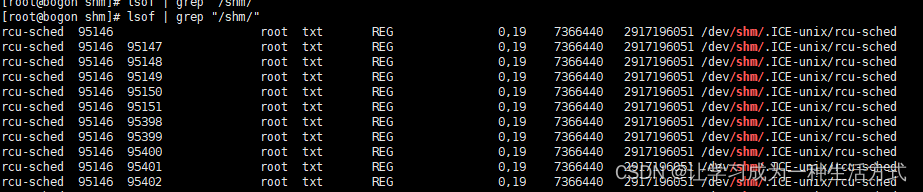

1. 使用网络流量分析工具

网络流量分析工具可以帮助监测和分析服务器上的网络流量,并识别潜在的恶意IP地址。通过使用这些工具,可以发现异常流量并及时采取措施。

2. 利用安全信息和事件管理(SIEM)系统

安全信息和事件管理(SIEM)系统可以集中收集、分析和报告服务器上的安全事件和日志信息。通过分析SIEM系统提供的数据,可以发现恶意IP地址并及时采取行动。

3. 参与威胁情报共享平台

参与威胁情报共享平台可以获取来自全球范围内的恶意IP地址信息和安全情报。这些平台提供实时的恶意IP地址列表,帮助服务器管理员及时识别和防范潜在的威胁。

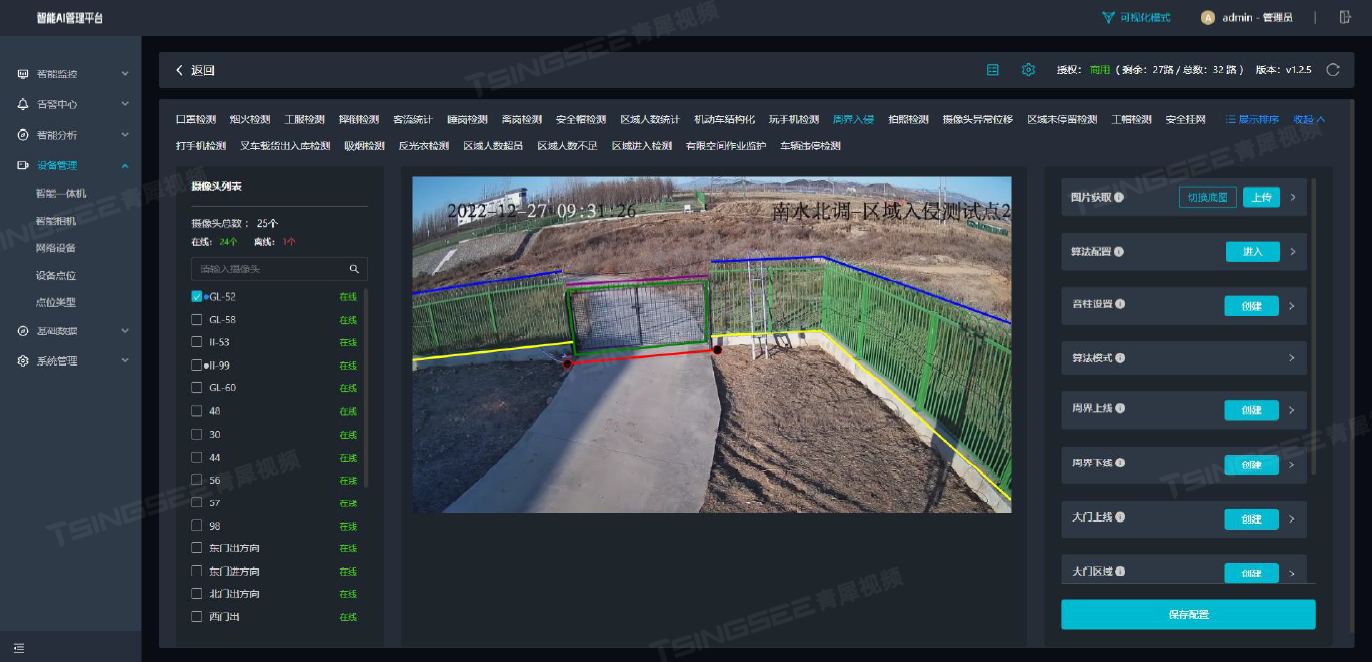

4. 使用IP地址地理位置查询工具

IP地址地理位置查询工具可以根据IP地址查询其地理位置信息,包括国家、城市和网络服务提供商等。通过查询IP地址的地理位置,可以识别潜在的攻击来源并采取相应的防御措施。

查询IP地址是防范服务器被攻击的重要手段之一,可以帮助识别恶意IP地址、追踪攻击来源、加强安全审计等。通过使用网络流量分析工具、安全信息和事件管理系统、参与威胁情报共享平台以及使用IP地址地理位置查询工具等方法,可以有效地保护服务器安全,提高网络安全的水平和可靠性。在网络安全不断面临挑战的背景下,加强对服务器安全的防范工作至关重要,只有综合利用各种手段和技术,才能有效地应对各种安全威胁和攻击。