要减少被攻击的频率,游戏开发者可以采取以下措施:

1. 强化安全措施:确保游戏服务器和用户数据的安全性,加密网络传输,防止黑客攻击和数据泄露。

2. 更新和修复漏洞:定期检查游戏代码和服务器,修复潜在的漏洞和安全隐患。

3. 引入反作弊系统:为游戏添加反作弊机制,检测和阻止使用外挂、作弊软件等行为。

4. 提供举报和反馈机制:鼓励玩家举报作弊者和攻击者,并及时处理举报。

5. 加强用户权限管理:限制某些操作和功能的访问权限,确保只有合法用户才能使用。

6. 优化网络和服务器:增加服务器带宽和稳定性,提高网络连接质量,减少游戏延迟和中断,减少攻击者的机会。

7. 教育和宣传:向玩家提供安全意识教育,告知他们常见的网络攻击方式和应对措施,引导他们保护自己的账号和个人信息。

8. 及时响应和处理:对于遭受攻击的情况,及时采取措施,追踪攻击来源并进行处理,同时向玩家透明公开相关信息。

总的来说,保障游戏的安全性和用户的体验是减少被攻击频率的关键,需要综合考虑技术、管理和教育等方面的因素。

咱这篇文章主要探讨的是从技术层面入手,要减少被攻击频率,以下是一些可以在技术层面上采取的措施:

1. 更新和维护系统:定期更新操作系统、应用程序和防病毒软件等关键软件,确保系统和应用程序都是最新版本。及时修补发现的漏洞和安全问题。

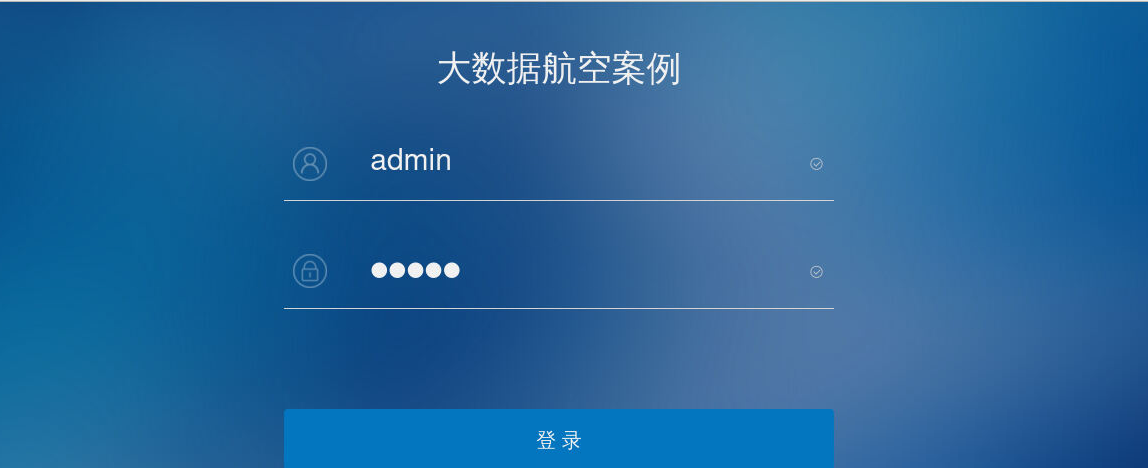

2. 强化密码策略:要求用户选择强密码,并定期更换密码。禁用默认密码和弱密码,限制密码尝试次数,并启用账户锁定功能。

3. 使用多因素身份验证(MFA):通过结合密码和其他身份验证因素,如短信验证码、生物识别等,提供更高的安全性。

4. 防火墙和入侵检测系统(IDS):配置和维护防火墙以限制不必要的入站和出站流量。使用入侵检测系统来监视和检测可能的攻击。

5. 安全审计和监控:监控系统活动,实施安全审计和日志分析,及时发现异常活动,尽早应对风险。

6. 数据备份和恢复:定期备份重要数据,并确保备份数据的安全性和可靠性。在遭受攻击后,能够快速恢复至最新的备份。

7. 安全培训和意识:为员工提供安全培训,教育他们识别和应对网络攻击。提高员工的安全意识,并加强社会工程攻击的防范。

8. 限制权限和访问控制:仅赋予员工和用户所需的最低权限,限制对系统和数据的访问。实施访问控制和权限管理,以确保只有授权的人可以访问敏感数据和功能。

9. 漏洞扫描和弱点测试:定期进行漏洞扫描和弱点测试,及时发现系统和应用程序中的漏洞,并采取措施修补漏洞。

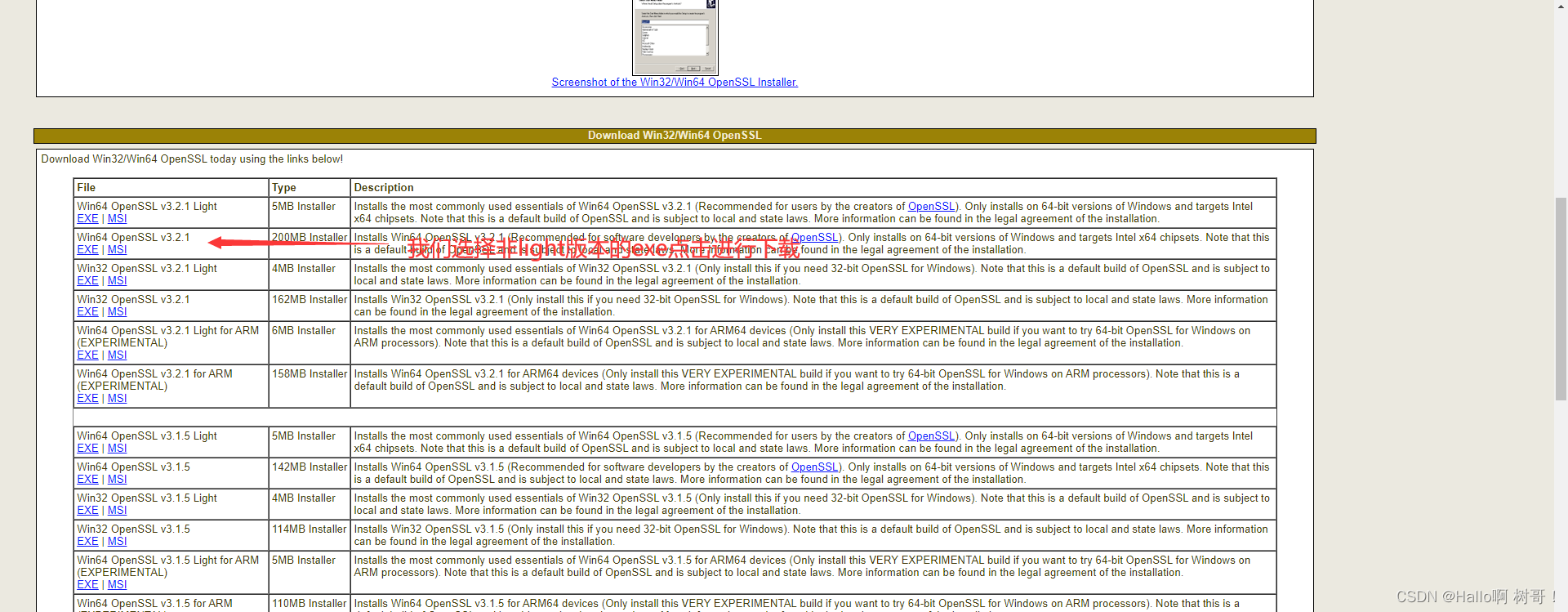

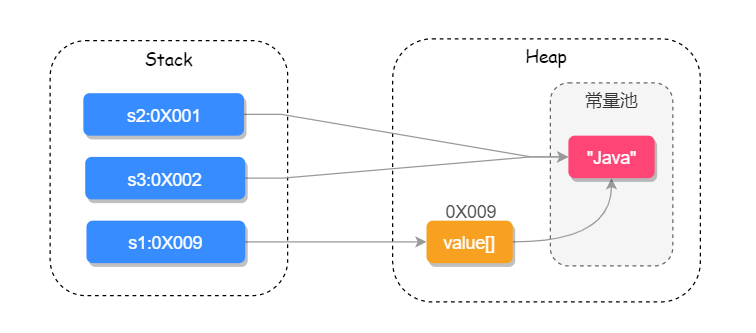

10. 加密和安全传输:使用加密技术保护敏感数据的传输。配置HTTPS协议和SSL/TLS证书,确保在网络上进行安全的数据传输。

11. 最小化攻击面:关闭或禁用不必要的服务和功能,减少系统的攻击面。删除或禁用未使用的账户,减少被黑客利用的可能性。

12. 安全开发实践:在应用程序和系统的设计和开发阶段考虑安全性,使用安全编码和开发实践,如输入验证、输出编码等。

这些都是一些常见的技术措施,但要记住,网络安全是一个持续的过程,需要不断地进行监控、更新和改进。同时,用户和员工的安全意识和培训也是至关重要的。