主要内容:安全威胁与问题、对称密钥密码体制和公钥密码体制、数字签名与鉴别、网络层和运输层安全协议、应用层电子邮件、系统安全:防火墙与入侵检测

当网络中的用户都来自社会各个阶层和部门时,网络中存储和传输的数据需要保护。

7.1 网络安全问题概述

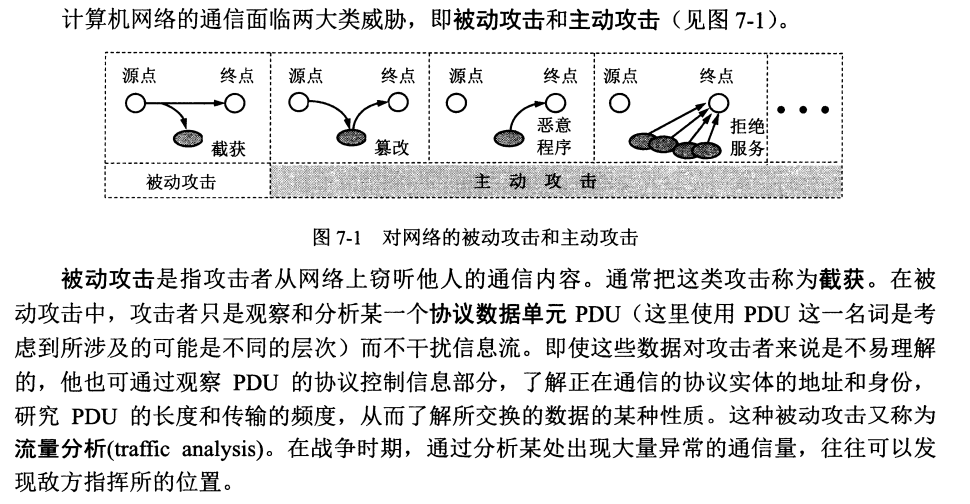

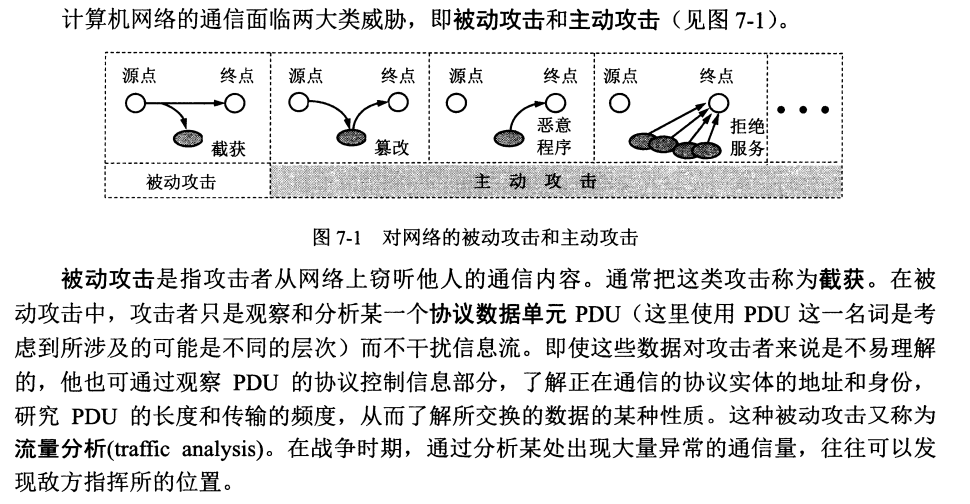

主动攻击的几种方式:篡改、恶意程序、病毒、蠕虫、木马等

主动攻击可采取措施加以检测、被动攻击检测不出来。

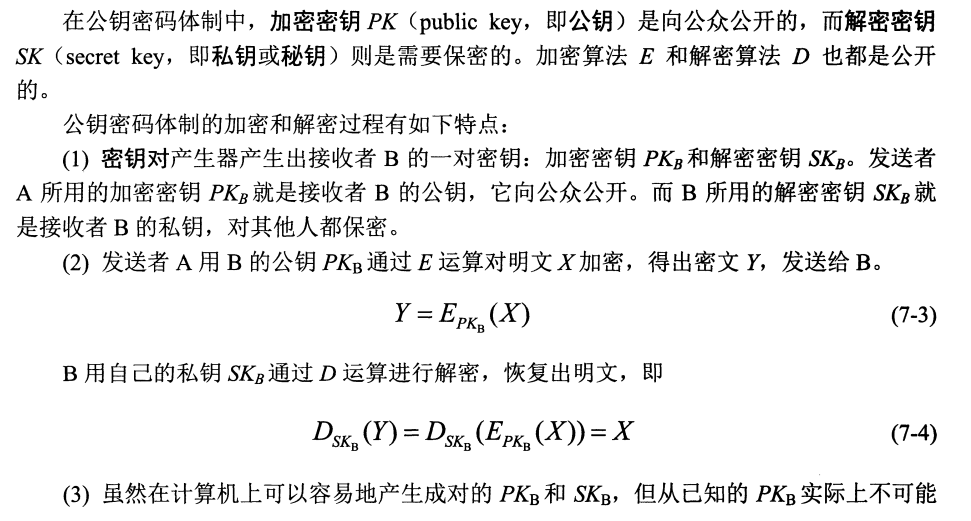

7.2 两类密码体制

数据加密模型:

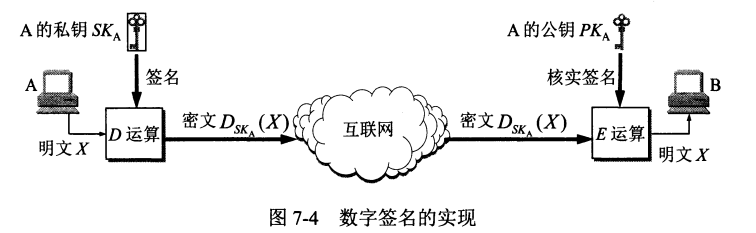

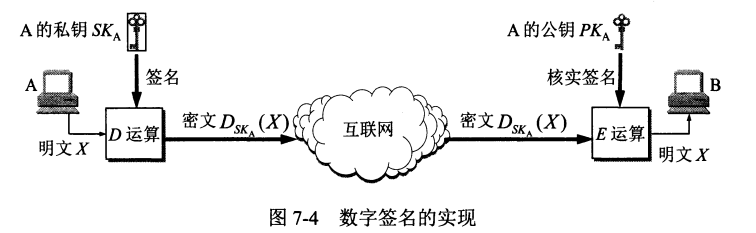

7.3 数字签名

![]()

7.4 鉴别

主要内容:安全威胁与问题、对称密钥密码体制和公钥密码体制、数字签名与鉴别、网络层和运输层安全协议、应用层电子邮件、系统安全:防火墙与入侵检测

当网络中的用户都来自社会各个阶层和部门时,网络中存储和传输的数据需要保护。

主动攻击的几种方式:篡改、恶意程序、病毒、蠕虫、木马等

主动攻击可采取措施加以检测、被动攻击检测不出来。

数据加密模型:

![]()

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/1513278.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!