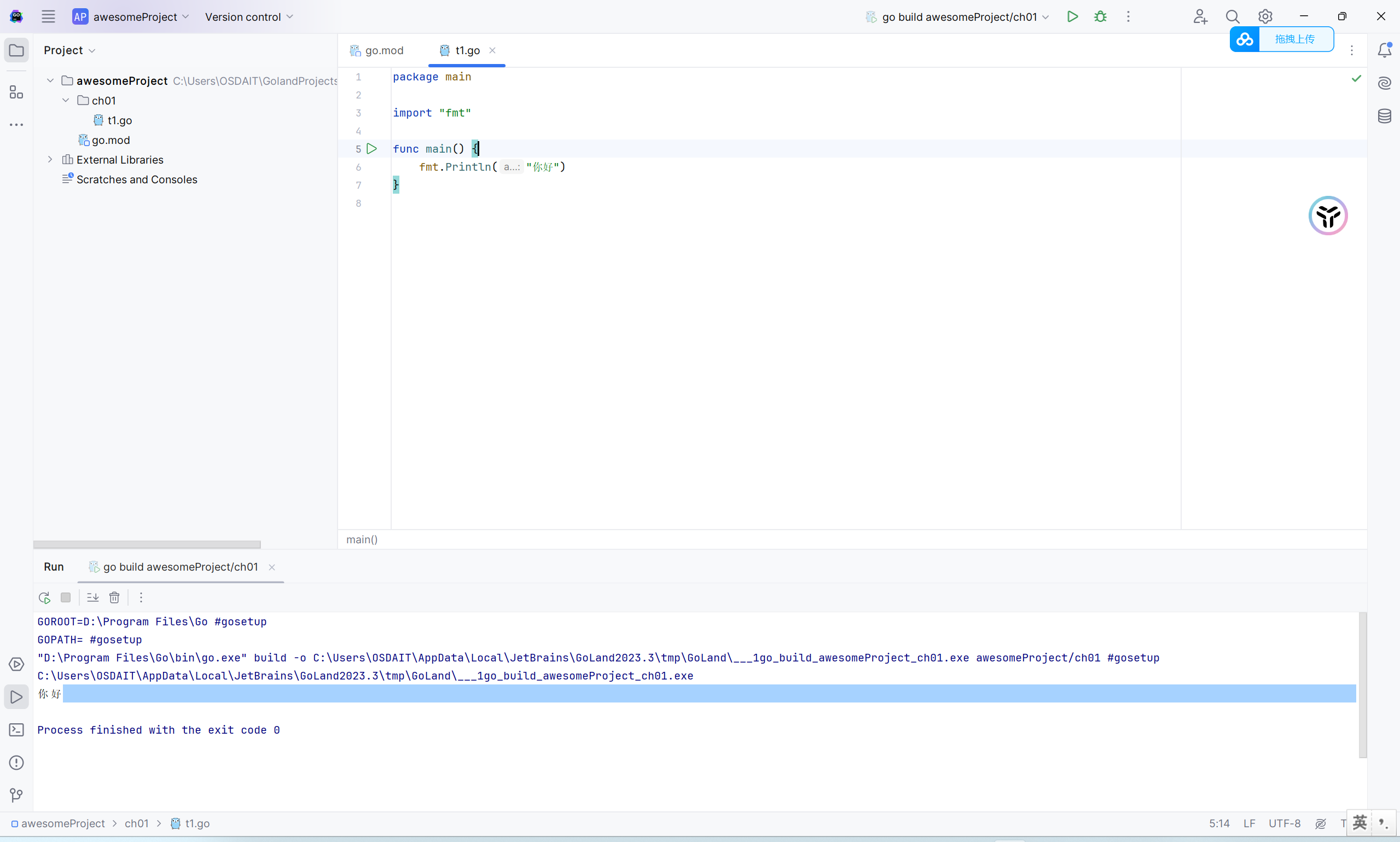

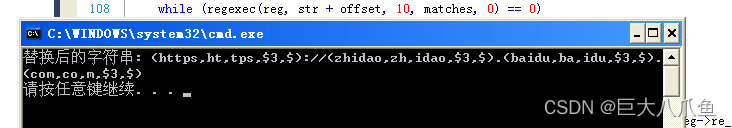

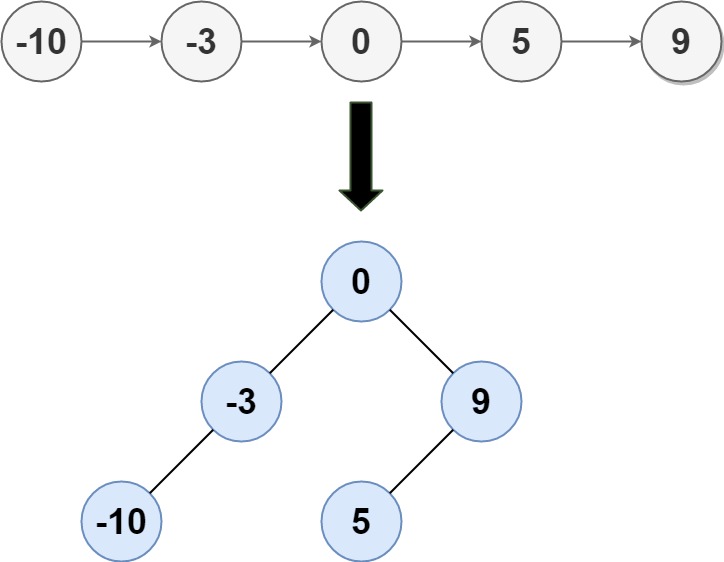

细节一:题目在note部分提示我们要使用malloc函数去创建数组,因为它没有提供给我们数组,而题目中的指针returnsize提醒我们这是一个变量进行传址操作用于释放之前malloc的空间,粗暴地按题目范围malloc空间会报错,所以必须使用函数事先测出二叉树的节点数,然后进行递归操作赋值数组即可(注意i++与++i),但此时又报错,而报错原因为当我们进行多次递归操作时,每个函数栈帧都有自己的i导致了逻辑混乱,所以我们必须将i的地址传进去。而由于oj题的特性,在每次使用此函数前都要将i赋值为0

void good(struct TreeNode*root,int*a,int *pi)

{

if(root==NULL)

{

return;

}

a[(*pi)++]=root->val;

good(root->left,a,pi);

good(root->right,a,pi);

}

int treesize(struct TreeNode*root)

{

if(root==NULL)

{

return 0;

}

return treesize(root->left)+treesize(root->right)+1;

}

int* preorderTraversal(struct TreeNode* root, int* returnSize) {

int*a=(int*)malloc(treesize(root)*sizeof(int));

*returnSize=treesize(root);

int i=0;

good(root,a,&i);

return a;

}