原文:https://www.coinbase.com/blog/understanding-the-zero-knowledge-landscape

作者:Jonathan King|Coinbase Ventures

编译:TinTinLand

本文核心观点

2023 年,零知识技术吸引了逾 4 亿美元的投资,主要关注以太坊 L1/L2 协议层的可扩展性,以及新兴的基础设施和开发者工具。

零知识证明(Zero-Knowledge Proof,ZKP)及相关技术被普遍视为密码学的突破领域,尤其在区块链设计概念上被看作是终极目标。

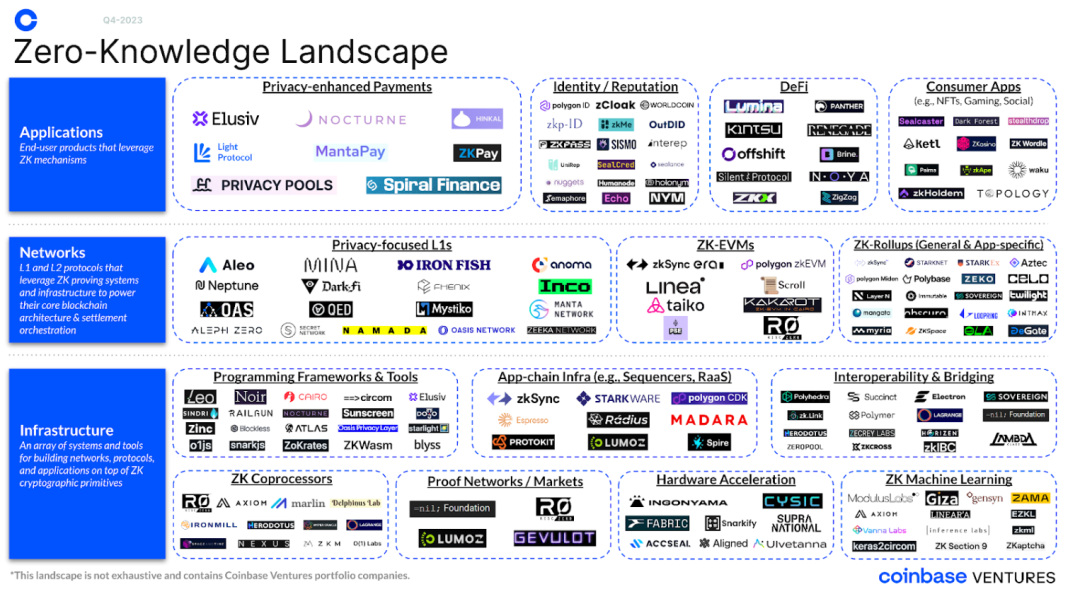

如今,零知识证明正日益成为一种 Web3 领域里未解问题的有效解决方案,包括:区块链可扩展性、隐私保护应用,以及无信任互操作性,主要可以分为以下三个层次:

-

基础设施(即在零知识原语之上构建协议/应用程序的工具/硬件)

-

网络(即利用零知识证明系统的 L1/L2 协议)

-

应用程序(即利用零知识机制的最终用户产品)

尽管仍处于早期阶段,但零知识生态系统的快速发展正在引领 Web3 走向一个安全、私密且可扩展的区块链解决方案新时代。

零知识证明赛道全览

零知识证明及相关技术被广泛视为区块链设计的终极目标,特别是在为链上应用提供一种在最小信任假设下验证信息的解决方案的方面。在本质上,零知识证明是一种密码学技术,允许一方(称为证明者)向另一方(验证者)证明计算是有效的,而无需公开用于创建计算的任何底层数据。起源于 1985 年的零知识证明已从理论发展到实际应用,通过软件工具和硬件的最新进展克服了几十年的发展滞后。

如今,零知识证明技术为解决 Web3 面临的主要挑战提供了很有希望的解决方案,包括:

区块链可扩展性

以太坊 L1 面临的最大挑战之一是可扩展性。然而,可以实现更快、更便宜的交易的 L2 网络已经出现,而且不损害以太坊的安全性或去中心化。虽然 Optimistic Rollups 由于与 EVM 的更高兼容性和开发者友好性而占据主导地位,但 ZK Rollup 的采用正在稳步增长。ZKP 有助于在链下总结复杂计算,从而增强 L2 实现快速和经济高效的链上验证和结算的设计。

隐私保护应用

迄今为止,区块链领域对隐私的实施主要限于模糊交易(Obfuscating Transactions)。然而,研究人员正在逐渐努力实现在公链上完全的交易匿名性和机密性。更重要的是,利用零知识证明的新颖隐私保护概念正在不断涌现,旨在打破在维护用户隐私和启用合规性(Enabling Compliance)之间的权衡(即阻止非法活动)。

无需信任的互操作性

现有的区块链互操作性协议依赖于可信系统(例如多重签名或激励验证器集)。零知识证明可以帮助用密码学保证替代加密经济信任假设,为更安全和强大的跨链通信打开空间。然而,在零知识证明的主要应用中,互操作性是最新才出现的。

尽管零知识证明相对年轻,但其迅速加速的生态系统预示着将趋向于更安全、私密、可扩展的区块链应用的最佳实践。在这个框架的指导下,让我们逐层深入研究零知识领域,探讨关键参与者和新兴概念。

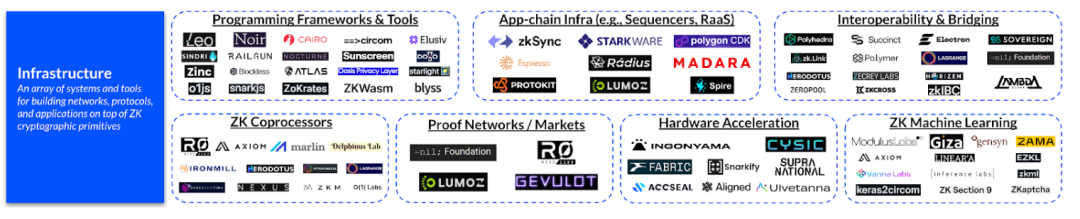

基础设施

任何形式的零知识证明都必须使用算术电路语言编写,该语言具有有限的表达式,并且将大多数区块链函数转换为电路形式非常复杂。由于开发工具和先进硬件的限制,零知识在实际用例中的应用进展缓慢,直到最近才开始发展起来。如今,我们看到涌现出一系列系统和工具,赋能开发者在零知识密码学原语之上构建协议和应用程序。

编程框架与工具

特定领域语言(DSL),例如 Leo、Noir、Cairo 和 o1js 是用于在特定 L1/L2 生态系统(例如 Aleo、Aztec、Starkware 和 Mina)中开发零知识程序的编程框架。此外,类似 Elusiv 和 Hinkal 的通用框架正在涌现,旨在允许开发者定义特定标准,以使交易数据可以在链上被屏蔽,但使用零知识证明进行验证。随着零知识驱动下潜在开发者和终端用户的需求的增长,预计这些框架的采用率也将不断增加。

零知识协处理器(ZK Coprocessors)

零知识协处理器为开发者提供了经济高效且无需信任的链下计算能力,同时消除了开发者需要与其技术栈中的复杂的零知识相关组件打交道的需求。RiscZero、Axiom 和 Herodotus 等团队提供了可验证的计算平台,生成证明以来证明任意程序的执行和有效性,或使智能合约能够存储、访问和验证历史链上数据,而不会增加额外的信任假设。随着时间的推移,零知识协处理器有望成为日益先进的链上应用的基础设施。

证明网络/市场

如今,大多数零知识网络和协议依赖于中心化的证明过程。随着时间的推移,我们预计一些团队将寻求将其证明层进行去中心化,以提高其活跃性和防审查性。新兴的证明网络和市场,例如 =nil; Foundation、RiscZero、Gevulot 和 Lumoz 等,旨在允许应用将其证明机制外包给第三方运营商,从而降低操作零知识证明基础设施的开销。

硬件加速

零知识证明的生成和验证需要大量的数学运算,因此成本高昂且计算密集。然而,我们看到专用硬件(如现场可编程门阵列 FPGAs 和应用特定集成电路 ASICs)的使用取得了显著进展,这有助于改善证明生成和验证的时间。专业硬件提供商如 Ingonyama、Cysic 和 Fabric 正处于为零知识证明系统提供 FPGAs 和 ASICs 的前沿,我们预计在零知识硬件设计方面将会看到越来越多的创新和投资。

应用链基础设施

作为 RaaS(Rollup-as-a-service)提供商,Spire、ProtoKit 和 Lumoz 提供低代码工具,供开发者构建、测试和部署利用零知识证明机制的通用或特定应用的 L2/L3 链。例如 Espresso、Radius 和 Madara 等排序器,为接受用户交易、确定其顺序并将区块发布到 L1 共识和数据可用性层提供基础设施。我们相信下一代以太坊可扩展性将由模块化的 L2 Rollup 堆栈驱动,这可能会在短到中期内对这些提供商创造出新的需求。

互操作性与桥接

随着桥接系统在减少用户依赖于人类(例如多签或激励的验证器集)的同时,用代码(例如轻客户端、中继和零知识证明)替代信任,桥接系统将变得更加信任最小化。Polyhedra、Lambda Class 和 Polymer Labs 等团队正在探索这一命题。在零知识证明的主要应用中,互操作性是最新出现的,但随着对零知识原语的访问加速,我们预计将会看到桥接设计概念的更多创新。

零知识机器学习(ZKML)

零知识机器学习是密码学的前沿领域,专注于使用零知识证明证明链上机器学习(ML)模型推断的正确性。通过添加 ML 功能,智能合约可以变得更加自治和动态,使其能够根据实时链上数据做出决策,并适应各种情景,包括在合同最初创建时可能未被预料到的情况。Modulus Labs、Giza 和 Zama 等团队正在开创独特的 ZKML 用例,这可能在人工智能和加密的交汇点上提供有效的协同平衡。

网络

一些区块链在处理大量交易时面临限制,导致交易时间较长且在高峰时段成本增加。此外,像比特币、以太坊和 Solana 等流行的区块链构建在公开的开放账本上,但缺乏隐私引起了主流参与者对于完全的交易保密性和匿名性的担忧。新的 L1 和 L2 网络正在涌现,通过零知识证明基础设施,将可以解决与区块链可扩展性和链上隐私相关的问题。

注重隐私的 L1 网络

新兴的 L1 网络,如 Aleo、Mina 和 IronFish,提供由零知识证明驱动的以隐私为先的智能合约功能,在各自的生态系统内为 DApps 提供应用级隐私。Fhenix 和 Inco 等 L1 网络采用全同态加密(Fully Homomorphic Encryption, FHE),使开发者能够编写私密智能合约并在加密数据上执行计算,从而实现完全的交易匿名性和保密性。由于上述许多 L1 网络正在进行激励测试网,并需要开发者学习新的编程语言,大规模采用和价值捕获的迹象可能在 1-2 年内显现。

ZK-EVMs

ZK-EVMs 利用零知识证明对以太坊类的交易进行加密证明。有不同类型的 ZK-EVM,如 zkSync Era、Polygon zkEVM、Linea、Scroll 和 Taiko,它们在 EVM 兼容性和性能(即证明生成时间)之间具有不同的设计权衡。我们预计在此领域将会有持续的创新,以扩展以太坊及基于以太坊的 ZK-Rollups。

ZK-Rollups

ZK-Rollup 是一种 L2 扩展解决方案,将计算转移至链下,并使用零知识证明链上状态变化。像 Aztec 这样的 ZK-rollups 提供了「在以太坊之上的隐私引擎」,旨在加密交易数据同时保持低成本。Zeko 是一个即将推出的建立在 Mina 之上的 ZK-rollup 堆栈,使应用能够递归验证和相互组合,而 ImmutableX 和 LayerN 分别是面向游戏和高性能 DeFi 用例的特定于应用的 ZK-rollups。尽管基于 Optimistic 的 rollups 占据了总体 L2 市场份额的约 90%,但随着底层技术变得更易访问,ZK-rollups 有望迎来需求增长。应用程序

在零知识基础设施和网络层之上,涌现出一批利用零知识证明进行链上支付、身份验证、合规隐私 DeFi 以及消费者用例的终端用户应用程序。

例如 Elusiv 等团队,通过隐私地址提供用户友好的界面,用于私人支付和 DeFi 交易,同时采用合规机制以解密被识别为非法行为的交易。在身份验证方面,zCloak、ZKPass 和 zkp-ID 采用零知识证明允许用户在不暴露个人信息的前提下,向第三方证明可验证的数据。

DeFi 协议,例如 Lumina 和 Panther 专注于构建私密但合规的去中心化交易所。Renegade 利用多方计算(MPC)和零知识技术提供暗池交易,即链上交易场所,隐藏订单簿,并允许大型机构或大型交易者执行订单,而不会引起更广泛市场暴露其交易活动。

消费者应用,例如 Sealcaster 和 Dark Forest,在社交和游戏应用中利用零知识证明,屏蔽用户身份和游戏策略,使其不被其他链上参与者所知。

零知识技术的未来

零知识技术的未来包括新颖的零知识证明设计,重点是速度、降低硬件要求、改进开发者工具以及支持去中心化证明生成。虽然 Optimistic 和零知识扩展解决方案都用于验证 rollup 交易,每种方案都涉及安全性、延迟和计算效率之间的设计权衡,但我们在中长期将会看到这两个堆栈趋于融合,以适应各种链上应用的需求。

最后,零知识应用层如今还处于起步阶段,但随着终端用户对在公链上保护隐私的需求增长,它也有可能迎来发展。此外,值得注意的是,零知识研究主要在以太坊背景下进行。然而,例如 Solana 的 Token22 计划等新兴概念的出现,采用保密转账(即一种使用零知识证明加密 SPL 代币余额和转账金额的隐私功能),展示了零知识在特定生态系统之外的适应性和潜力。

总的来说,零知识的变革潜力正在逐渐凸显,为区块链解决方案的安全性、隐私性和可扩展性带来更加光明的未来。

![P9809 [SHOI2006] 作业 Homework 浅显易懂讲解这道题为什么根号分治](https://img-blog.csdnimg.cn/direct/8dccbeb2074f464ea1758f5a4209af77.png)