CC攻击(Challenge Collapsar Attack)是一种复杂的网络攻击,它利用了一种分布式拒绝服务攻击工具来发动攻击。这种攻击方式通常由黑客组织或恶意竞争者发起,旨在破坏目标网络或系统的正常运行。

CC攻击的核心在于使用大量的虚假请求来淹没目标系统,使其无法处理正常流量。这些请求经过精心伪装,以假乱真,使得真正的攻击来源难以追踪。这要求防御者不仅应对海量流量,还要从这些流量中识别并剔除虚假请求。这是一种技术上的挑战,需要深入理解网络协议和流量分析。

CC攻击的类型与特点

1.HTTP CC攻击:利用HTTP协议的特点,生成大量虚假用户请求,旨在耗尽服务器的资源。这种攻击不仅影响网站的正常运行,还可能导致敏感数据泄露。

2.DNS CC攻击:利用DNS协议的查询特性,伪造大量DNS查询请求,导致DNS服务器过载。这种攻击破坏了域名解析的正常流程,影响用户对网站的访问。

3.SMTP CC攻击:针对电子邮件服务器,产生大量虚假邮件发送请求,消耗服务器资源,并可能传播恶意内容或干扰邮件服务。

4.游戏 CC 攻击:针对在线游戏服务器,生成大量虚假玩家连接请求,旨在使服务器过载,影响游戏性能和用户体验。

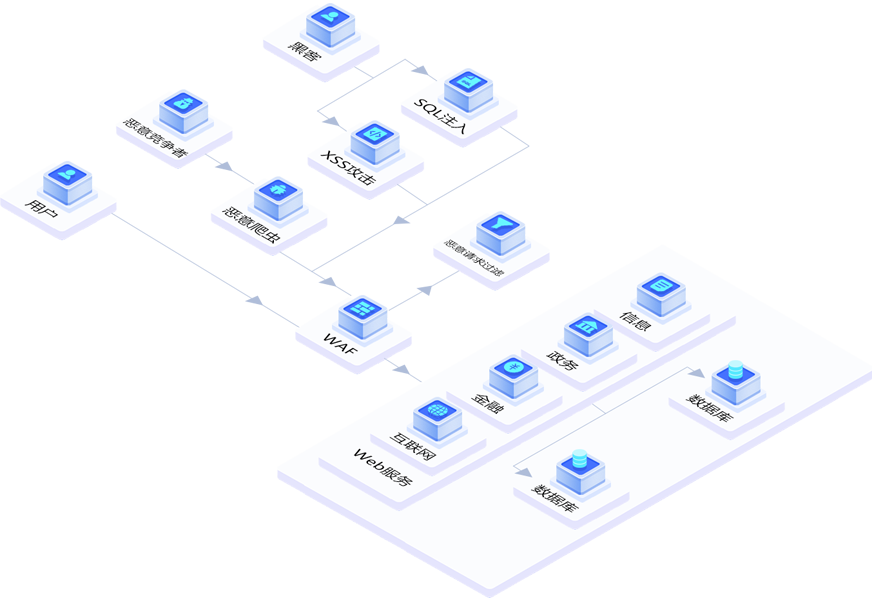

防御CC攻击需要采取一系列复杂的策略和技术。这包括但不限于:

1.高性能防火墙:使用具备深度包检测和流量分析功能的高性能防火墙,能够识别和过滤虚假流量。

2.访问控制策略:通过限制来自特定IP或用户的访问频率和流量,以减轻攻击的影响。这需要精确的IP信誉数据库和流量分析工具的支持。

3.身份验证与来源验证:实施强化的身份验证机制,确保用户或请求的真实性和合法性。同时,对请求的来源进行验证,识别并过滤虚假请求。

4.流量清洗与过滤:采用专业的流量清洗服务,从流量中剔除虚假请求。这需要高效的流量分析和过滤技术。

5.接入防护产品

针对网站业务,SCDN(Secure Content Delivery Network)即安全内容分发网络,是一种拥有安全防护能力的CDN服务。它不仅可以提供稳定加速,还可以智能化地预判攻击并且进行清理。SCDN的加速节点的分布式架构具备防网络攻击的能力,能实现加速和安全兼顾。可以更新页面资源到全网,减轻源站访问并发压力,隐藏源站IP,将攻击流量牵引到高防IP进行清洗,有效抵御DDoS攻击和CC攻击。

针对客户端业务,抗D盾是新一代的智能分布式云接入系统,接入节点采用多机房集群部署模式,隐藏真实服务器IP,类似于网站CDN的节点接入,但是“抗D盾”是比CDN应用范围更广的接入方式,适合任何TCP 端类应用包括(游戏、APP、微端、端类内嵌WEB等)。用户连接状态在各机房之间实时同步,节点间切换过程中用户无感知,保持TCP连接不中断,彻底解决客户端行业特有的TCP协议的CC攻击问题,防护成本更低,效果更好。

总之,CC 攻击是一种非常复杂的网络攻击方式,需要采取多种措施进行防御和应对。我们应该加强对这种攻击方式的了解和研究,提高自身的安全意识和防护能力,以保障网络和系统的安全性和稳定性。