web1

右键查看源码得到flag

web2

禁用了右键,可以ctrl+u查看源码得到flag

web3

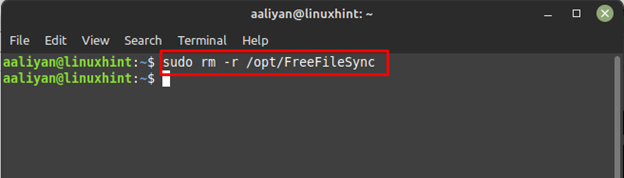

抓包得到flag

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-MJqqnzT8-1672724024637)(ctfshow信息搜集.assets/image-20230103110640937.png)]](https://img-blog.csdnimg.cn/608d3b4ee9a1479a81e5138b4a33cf01.png)

web4

题目提示在robots中,可以用dirsearch 扫出来

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-hWuxwuWG-1672724024638)(ctfshow信息搜集.assets/image-20230103111135364.png)]](https://img-blog.csdnimg.cn/ec3121a37c1e46b9ac97216382e6b255.png)

访问robots.txt

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-I9itdJn8-1672724024639)(ctfshow信息搜集.assets/image-20230103111213754.png)]](https://img-blog.csdnimg.cn/9c61d5c0fa834df0bef7ae247aeac9fe.png)

再访问/flagishere.txt得到flag

web5

题目提示源码泄露,再用dirsearch扫一下

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-xIMlEEY4-1672724024639)(ctfshow信息搜集.assets/image-20230103112332329.png)]](https://img-blog.csdnimg.cn/0a13291a07084922a51845b2c4706689.png)

访问index.phps得到flag

web6

还是用dirsearch扫

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-5wRzGb2X-1672724024640)(ctfshow信息搜集.assets/image-20230103112809860.png)]](https://img-blog.csdnimg.cn/1a23cb06e4f44f0689980d32d8b4598c.png)

访问www.zip

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-tR2NmWBT-1672724024640)(ctfshow信息搜集.assets/image-20230103112856519.png)]](https://img-blog.csdnimg.cn/c82f423962984567b24410b56976e417.png)

访问/fl000g.txt得到flag

web7

git泄露还是用dirsearch扫出来

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ggcOxlfT-1672724024641)(ctfshow信息搜集.assets/image-20230103113234788.png)]](https://img-blog.csdnimg.cn/c4aa1be37fc54091972f0b91003effdb.png)

访问即可

web8

继续用dirsearch扫

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-oX7hveOj-1672724024641)(ctfshow信息搜集.assets/image-20230103113423446.png)]](https://img-blog.csdnimg.cn/de72ec71e8ef4bf89cc8dc22b78d4ac0.png)

访问即可

web9

和上面一样的步骤,扫出/index.php.swp

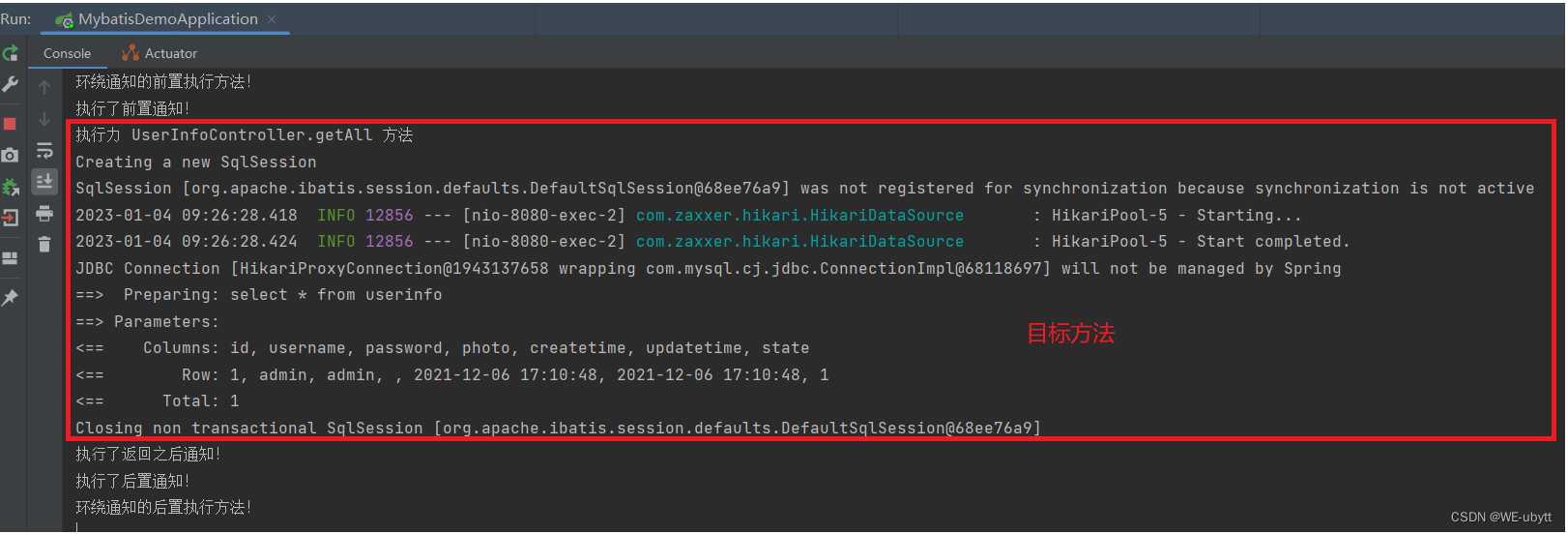

web10

在cookie中找到flag

web11

官方提示:域名其实也可以隐藏信息,比如flag.ctfshow.com 就隐藏了一条信息

由于动态更新,txt记录会变,题目直接给了答案

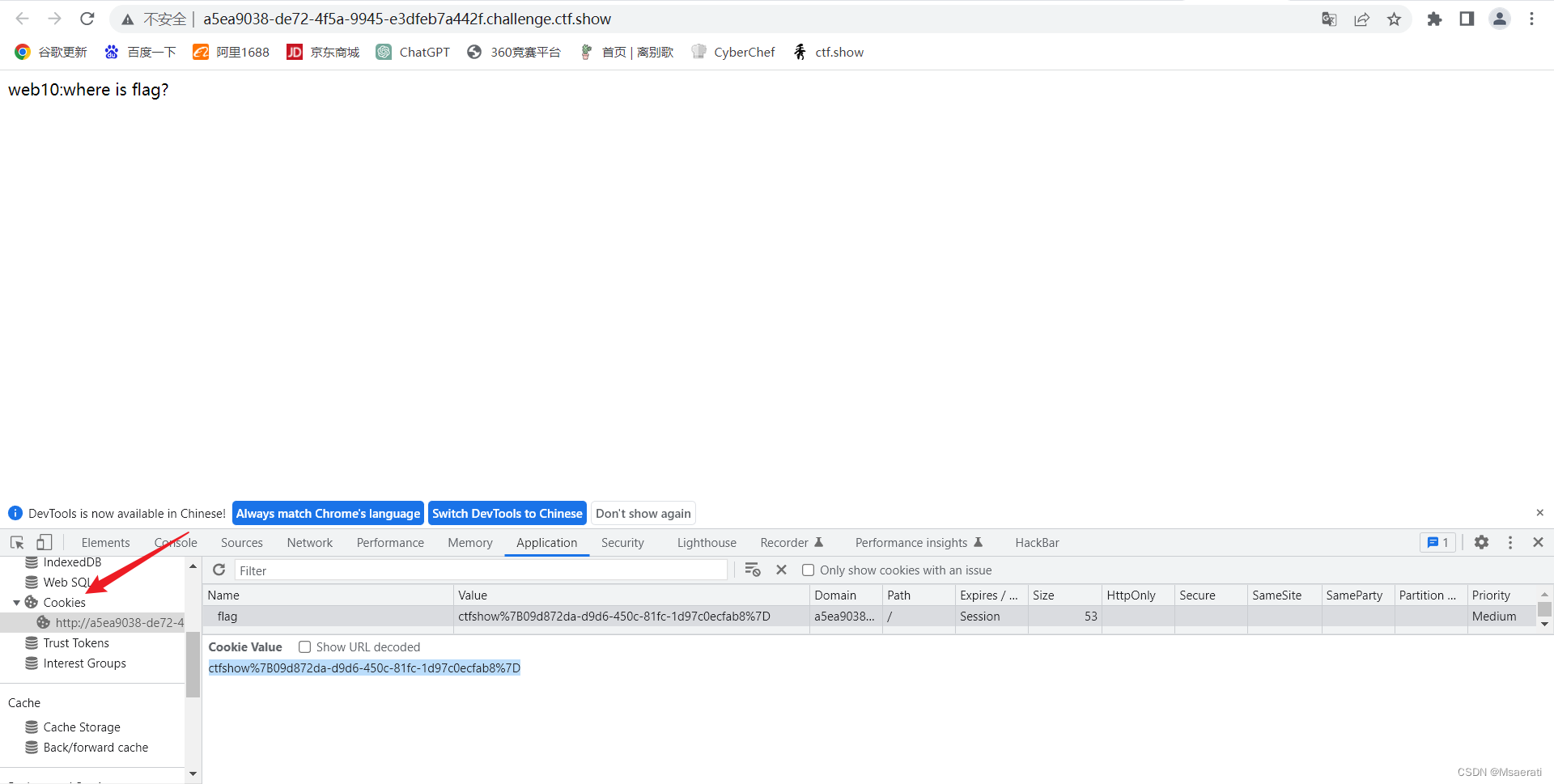

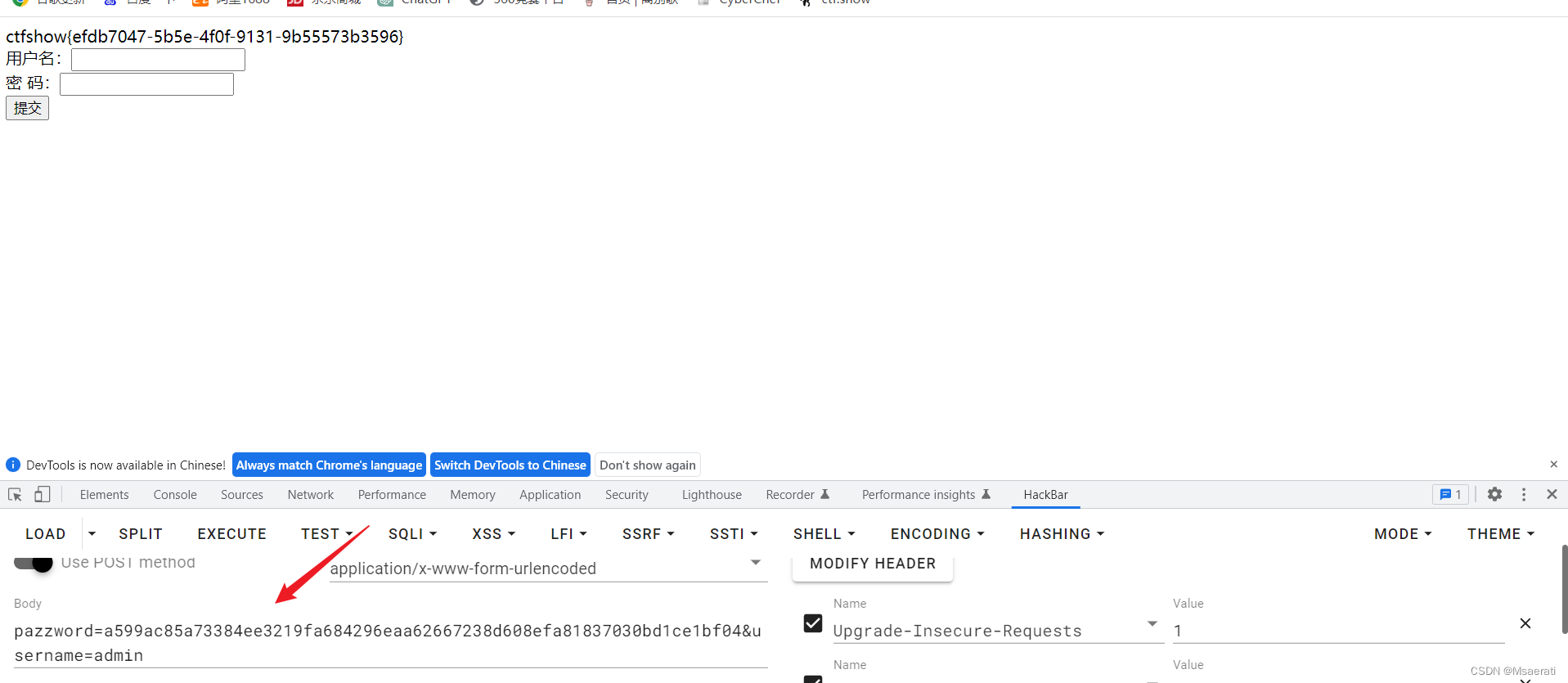

web12

用dirsearch扫出了robots.txt

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-RPdlXkWY-1672724024642)(ctfshow信息搜集.assets/image-20230103115028460.png)]](https://img-blog.csdnimg.cn/892d2309ad624927aad837a03e72f779.png)

再去访问/admin/,有个登录页面,需要账号和密码,账号猜测是admin,拉到最下面找到密码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-KzIWI3PG-1672724024642)(ctfshow信息搜集.assets/image-20230103115523268.png)]](https://img-blog.csdnimg.cn/03c9e1b369974d1a89fe18462a9370be.png)

web13

在网页下面找到

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-lMdLagZN-1672724024642)(ctfshow信息搜集.assets/image-20230103120140070.png)]](https://img-blog.csdnimg.cn/bdefa87a695a4cadb999d0198dbeeb3f.png)

点进去可以找到登录地址和账号密码,登录得到flag

web14

根据题目提示访问editor

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-QogZw65K-1672724024643)(ctfshow信息搜集.assets/image-20230103130515003.png)]](https://img-blog.csdnimg.cn/30161bc0b1f74643aa98a1eee8cfaa58.png)

就可以读取任何文件了

web15

访问/admin页面(可以通过dirsearch扫出来)找到后台登录系统,点击修改密码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-FySxoxfA-1672724024643)(ctfshow信息搜集.assets/image-20230103131102417.png)]](https://img-blog.csdnimg.cn/ca8d1f91120849648c2de8c2c9f96cac.png)

问在哪个城市,在首页的最后有个QQ

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6COosFef-1672724024643)(ctfshow信息搜集.assets/image-20230103131128837.png)]](https://img-blog.csdnimg.cn/670860b5bba14c37a142f3b40f8f2d0c.png)

搜索后发现西安的

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-nMYD6NrQ-1672724024644)(ctfshow信息搜集.assets/image-20230103131153549.png)]](https://img-blog.csdnimg.cn/2b7aa5d323c746b2bc614b6f48a75694.png)

提交后得到密码用户名师admin登录获得flag

web16

访问/tz.php(dirsearch可以扫到)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-2byJnLXA-1672724024644)(ctfshow信息搜集.assets/image-20230103131748894.png)]](https://img-blog.csdnimg.cn/f76e2a397044439784ad3760a56c6c61.png)

点击进入phpinfo搜索ctfshow即可得到flag

web17

访问backup.sql(dirsearch可以扫到)

web18

查看js

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-zi38BDYV-1672724024644)(ctfshow信息搜集.assets/image-20230103132036450.png)]](https://img-blog.csdnimg.cn/409e301ba3034b7bb9c436da794ca65c.png)

unicode解码dedaoflag

web19

查看源码

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WL8EajdW-1672724024645)(ctfshow信息搜集.assets/image-20230103132355270.png)]](https://img-blog.csdnimg.cn/504f6ef8acf741a2bf2508aee769e15c.png)

提交得到flag

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-7iBPiPGB-1672724024645)(ctfshow信息搜集.assets/image-20230103132415350.png)]](https://img-blog.csdnimg.cn/d329dbdad48b459aa93586cb17c9daf0.png)

web20

unicode解码dedaoflag

web19

查看源码

提交得到flag

![[外链图片转存中...(img-7iBPiPGB-1672724024645)]](https://img-blog.csdnimg.cn/f8d48b8565854dc3a29bca80166b65c8.png)

web20

访问/db/db.mdb用记事本打开搜索flag即可