数据资产化与数据资源入表的“双向循环”

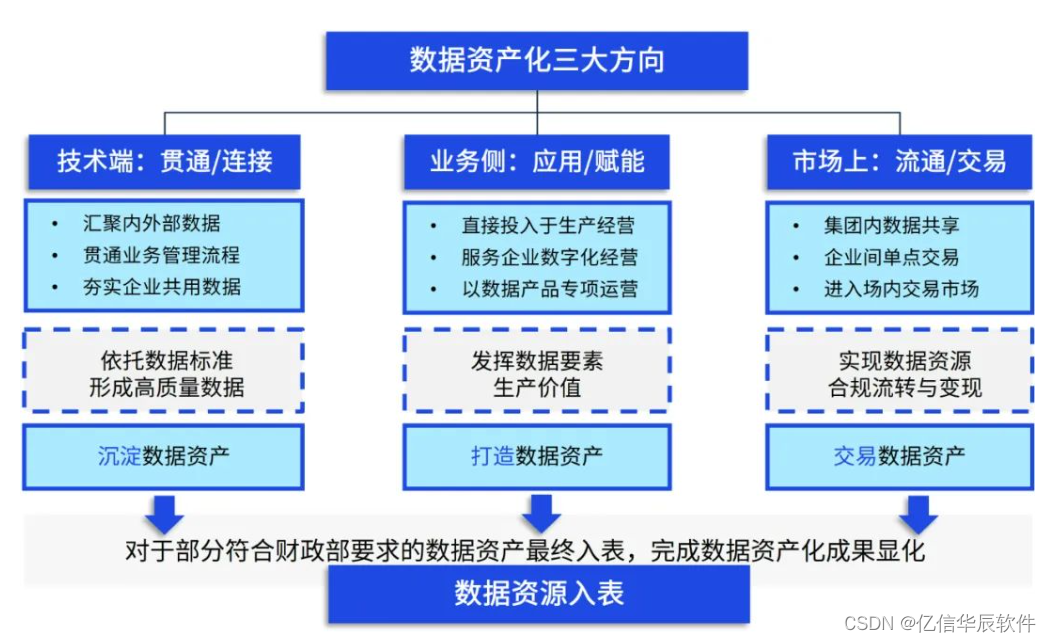

数据资源在资产化的过程中,以“技术、业务、市场”三大方向实现数据资产化并最终完成入表,实现数据资产化成果在企业资产负债表上的“完全显化”。

在传统数据治理的背景下,数据资产化是从“业务数据化、数据标准化、数据价值化”进而最终实现数据资产化的过程。但在财政部正式发布《企业数据资源相关会计处理暂行规定》之后,数据资产化已经从“单项内循环”转变为“双循环新格局”。

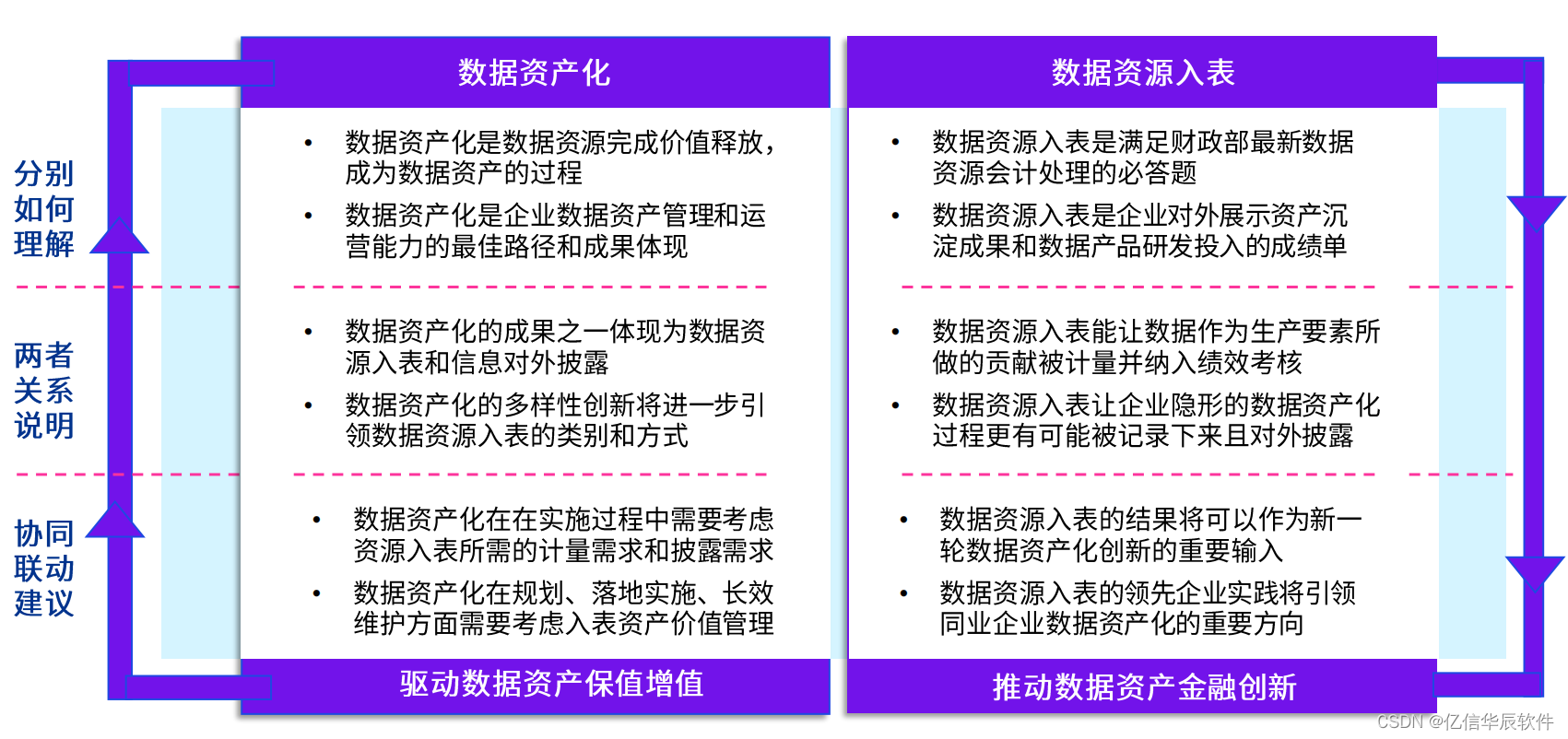

一方面,数据资产化是数据资源完成价值释放,成为数据资产的过程,数据资产化也是企业数据资产管理和运营能力的最佳路径和成果体现;另一方面,数据资源入表是满足财政部最新数据资源会计处理要求的必要响应工作,数据资源入表也是企业对外展示资产沉淀成果和数据产品研发投入的成绩单体现。

数据资源入表整体框架与推进思路

当企业在面临数据资源入表这项工作时,其实是对企业管理者以及牵头部门数据智慧的综合考验。亿信华辰是国内专业的BI产品及数据治理解决方案厂商,拉通各生态伙伴成立数据资产入表服务链合体,可以为客户提供数据资产入表及数据资产交易等一站式解决方案。服务能力包括:咨询规划、数据资产管理、会计审计、法律咨询、安全监管服务等。在亿信华辰数据资源入表的整体方案中,实施路径主要包含:资产识别、成本计量、对外披露以及价值管理四部分。

当企业在面临数据资源入表这项工作时,其实是对企业管理者以及牵头部门数据智慧的综合考验。亿信华辰是国内专业的BI产品及数据治理解决方案厂商,拉通各生态伙伴成立数据资产入表服务链合体,可以为客户提供数据资产入表及数据资产交易等一站式解决方案。服务能力包括:咨询规划、数据资产管理、会计审计、法律咨询、安全监管服务等。在亿信华辰数据资源入表的整体方案中,实施路径主要包含:资产识别、成本计量、对外披露以及价值管理四部分。

资产识别:作为数据资源入表的第一步,资产识别是企业落实数据资产入表政策的关键一步,综合考虑“会计”与“数据”两个主要视角,入表数据资产主要包含两个基本条件(属于数据资源、未来适用法)和五个核心判断条件(过去的交易或事项、企业拥有或控制、预期能带来经济收益、经济利益很可能流入、成本或价值能够可靠计量)。

成本计量:在数据资源入表前,数据资源的价值管理主要体现在初始计量中,根据《暂行规定》要求,按照历史成本法对拟入表的数据资源进行计量。在此阶段的价值管理中,主要存在三个核心步骤,第一步为“分析”,分析数据资源的全生命周期各阶段的活动及对应的成本类型,第二步为“判断”,根据数据资源各阶段的目的与成果,判断出数据资产形成的“起点”,第三步为“选择”,根据对数据资源各阶段的成本类型的分析,选择纳入计量的成本类型。

对外披露:企业对外披露的信息对投资者来说是了解企业数字化能力及数字化转型成效的核心渠道,也是企业对自身 “数字化人设”的有效展示与维护的主要途径,对外展示自己的数据创新能力、数据管理成熟度、数据合规程度、数据赋能成效和数据资源稀缺性等方面的数字化能力。对于企业来说,应从重要性、全面性、前瞻性和持续性等多个维度制定数据资源披露策略,通过数据资源的入表披露与“数字化人设”的打造,共同作为数字化转型的成绩单。

价值管理:在数据资源入表后,对数据资产价值管理仍需要引起重视,不同于初始计量的历史成本法,入表后的数据资产价值则可以通过重置成本法、市场法或者收益法对无形资产和存货进行计量,对于无形资产来说估算其可收回金额,对于存货来说估算其可变现价值。

企业全方位应对数据资产化

为了更好地实现数据资产化与数据资产入表的共同发展,企业需要采取一系列措施:

1.建立完善的数据治理体系:明确数据的所有权、责任和流程,确保数据的准确性和可靠性。同时,加强数据安全和隐私保护,确保数据资产的安全可控。

2.提升数据处理和分析能力:加大数字化技术的投入和应用,提高数据处理和分析的效率和准确性。培养和引进具备数字化思维和技能的人才,为企业数字化转型提供人才保障。

3.创新商业模式和组织架构:利用数据资产优化业务流程、创新商业模式和提高决策效率。同时,调整组织架构以适应数字化转型的需求,提高组织的灵活性和敏捷性。

4.加强与外部利益相关者的合作:与供应商、客户、合作伙伴等利益相关者建立良好的合作关系,共同开发和利用数据资产,实现互利共赢。数据资产如何常态化的识别、确认、计量、使用、交易及最大化持续发挥价值,涉及企业内部的数据治理、数据资产确权、配套数据资产管理的制度设计、数据架构设计、数据资产的全生命周期管理等内容,作为技术型数商亿信华辰可以为企业提供上述全套All in的咨询、方案与产品及落地交付。

总之,数据资产化与数据资产入表是相互影响和共同发展的关系。通过加强数据治理和管理、提升数字化能力、创新商业模式和组织架构等方面的措施,企业可以更好地实现数据资产化与数据资产入表的共同发展,为数字化转型和可持续发展奠定坚实基础。

![Unity文字转语音(使用RT-Voice PRO [2023.1.0])](https://img-blog.csdnimg.cn/20201221182711272.png)