商用密码应用安全评估:简称密评,是指在采用商用密码技术、产品和服务集成建设的网络和信息系统中,对其密码应用的合规性、正确性和有效性进行评估的过程。这一评估过程是根据《中华人民共和国密码法》等相关法规和标准进行的。

合规性评估主要是检查密码应用是否符合国家相关法律法规和标准的要求,例如《商用密码管理条例》等。正确性评估主要是验证密码设备的配置、密码协议的实现等是否正确,是否存在可能导致安全隐患的问题。有效性评估主要是测试安全措施如身份认证、访问控制、数据加密等是否有效,能否达到预期的安全效果。

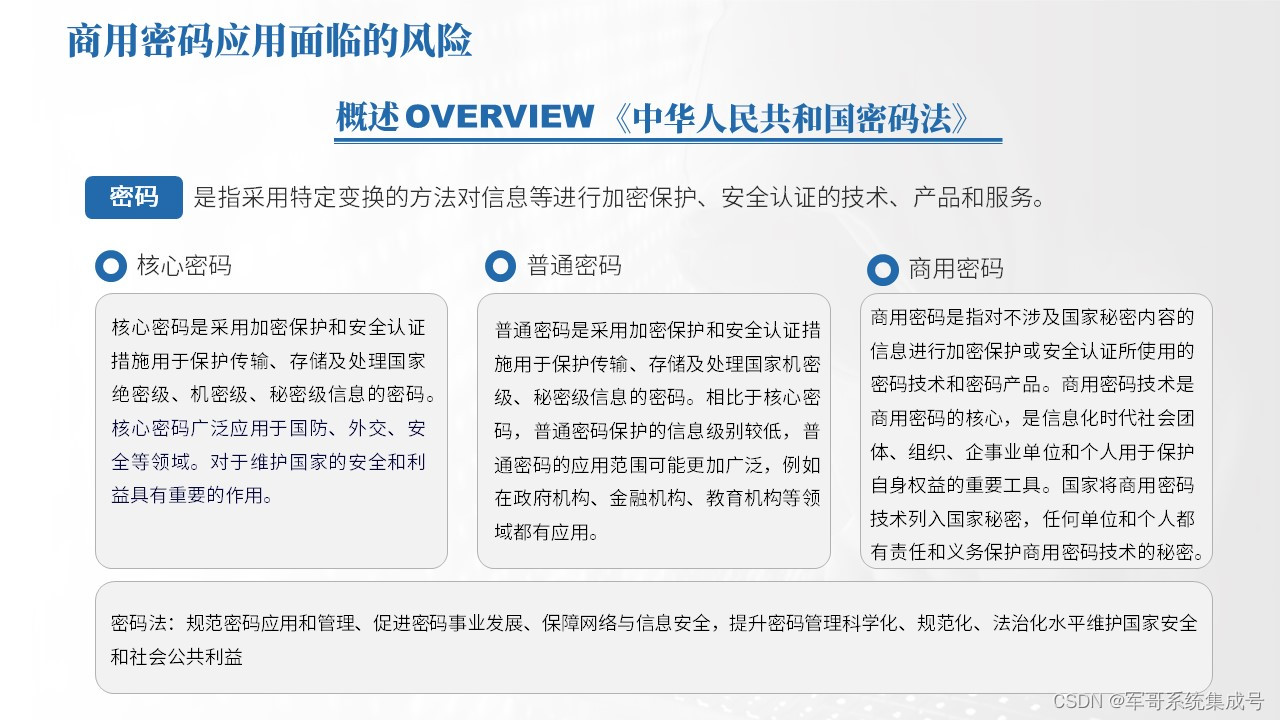

我国的《密码法》中对密码的定义是指采用特定变换的方法对信息等进行加密保护、安全认证的技术、产品和服务。同时《密码法》明确规定,国家对密码实行分类管理,密码分为核心密码、普通密码和商用密码。

核心密码是采用加密保护和安全认证措施用于保护传输、存储及处理国家绝密级、机密级、秘密级信息的密码。核心密码广泛应用于国防、外交、安全等领域。对于维护国家的安全和利益具有重要的作用。

普通密码是采用加密保护和安全认证措施用于保护传输、存储及处理国家机密级、秘密级信息的密码。相比于核心密码,普通密码保护的信息级别较低,普通密码的应用范围可能更加广泛,例如在政府机构、金融机构、教育机构等领域都有应用。

商用密码是指对不涉及国家秘密内容的信息进行加密保护或安全认证所使用的密码技术和密码产品。商用密码技术是商用密码的核心,是信息化时代社会团体、组织、企事业单位和个人用于保护自身权益的重要工具。国家将商用密码技术列入国家秘密,任何单位和个人都有责任和义务保护商用密码技术的秘密。

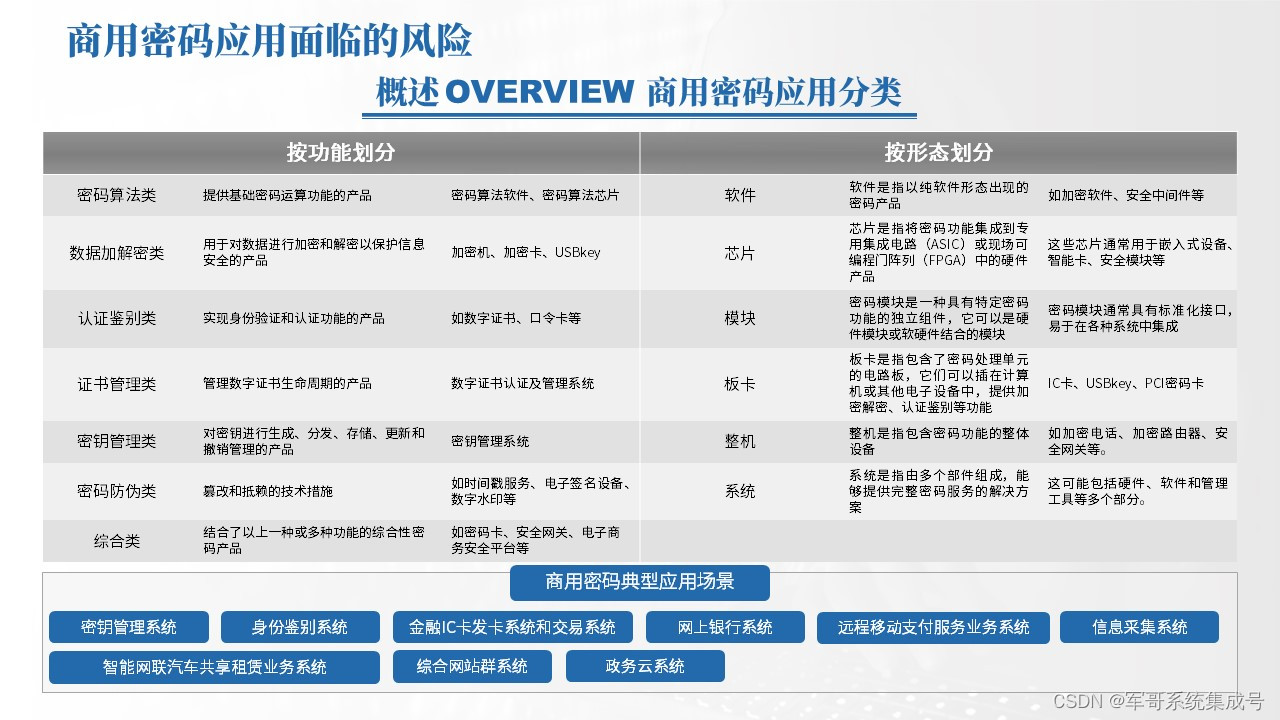

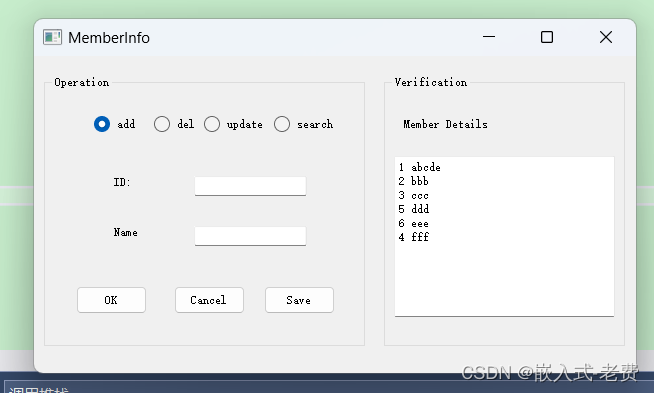

典型的商用密码应用场景包括:密钥管理系统、身份鉴别系统、金融IC卡发卡系统和交易系统、网上银行系统 、远程移动支付服务业务系统、信息采集系统、智能网联汽车共享租赁业务系统、综合网站群系统以及政务云系统等。

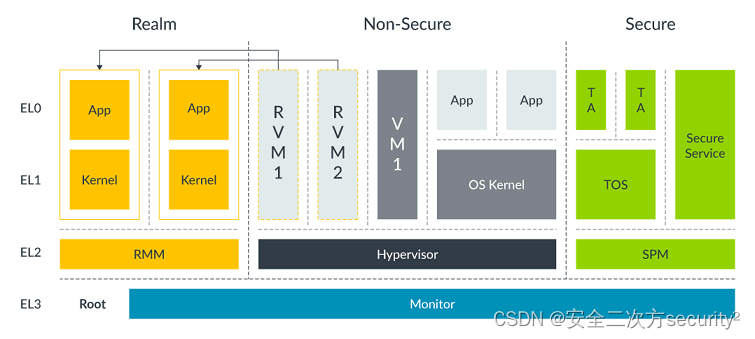

随着数字化、网络化、智能化的深入发展,大数据、云计算、区块链、AI等技术的变革,越来越多的系统日益强调全域安全,强信任、强安全、强可控、强防护成为必然要求。包括云计算、物联网、工业互联网、移动办公等场景进行密码防护方案设计,构建以商用商用密码为核心的信息系统安全防护体系。

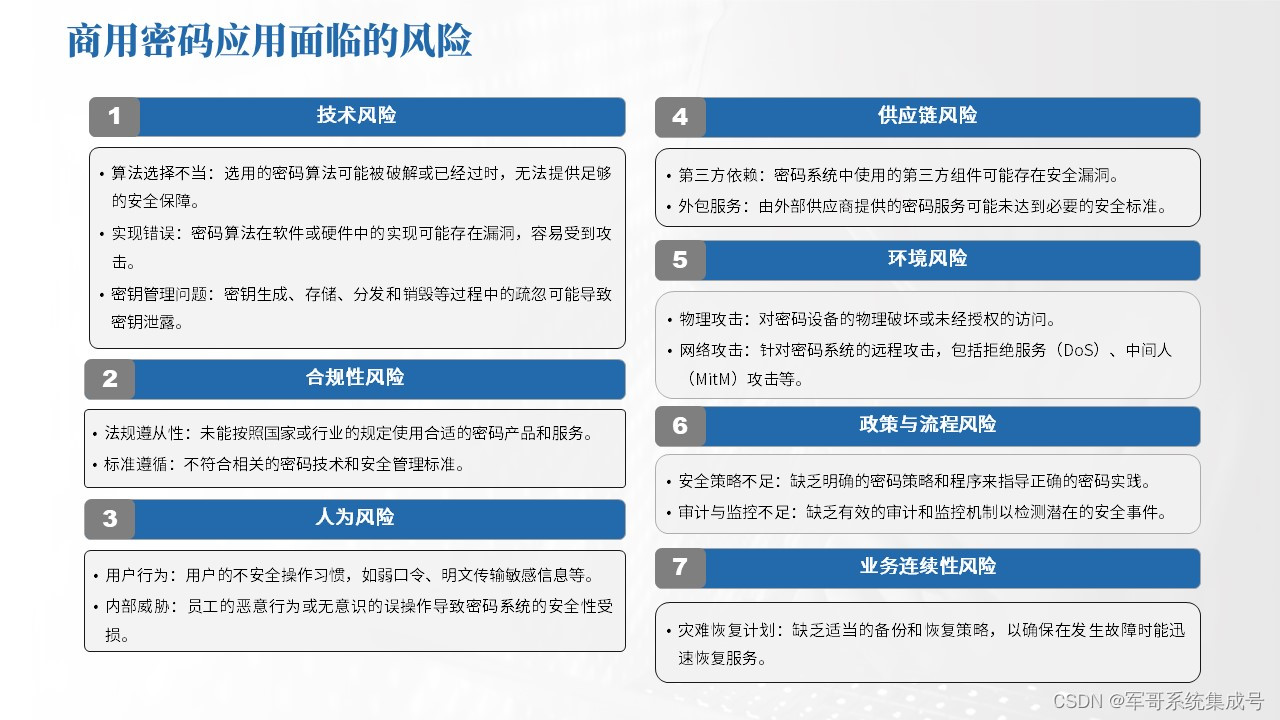

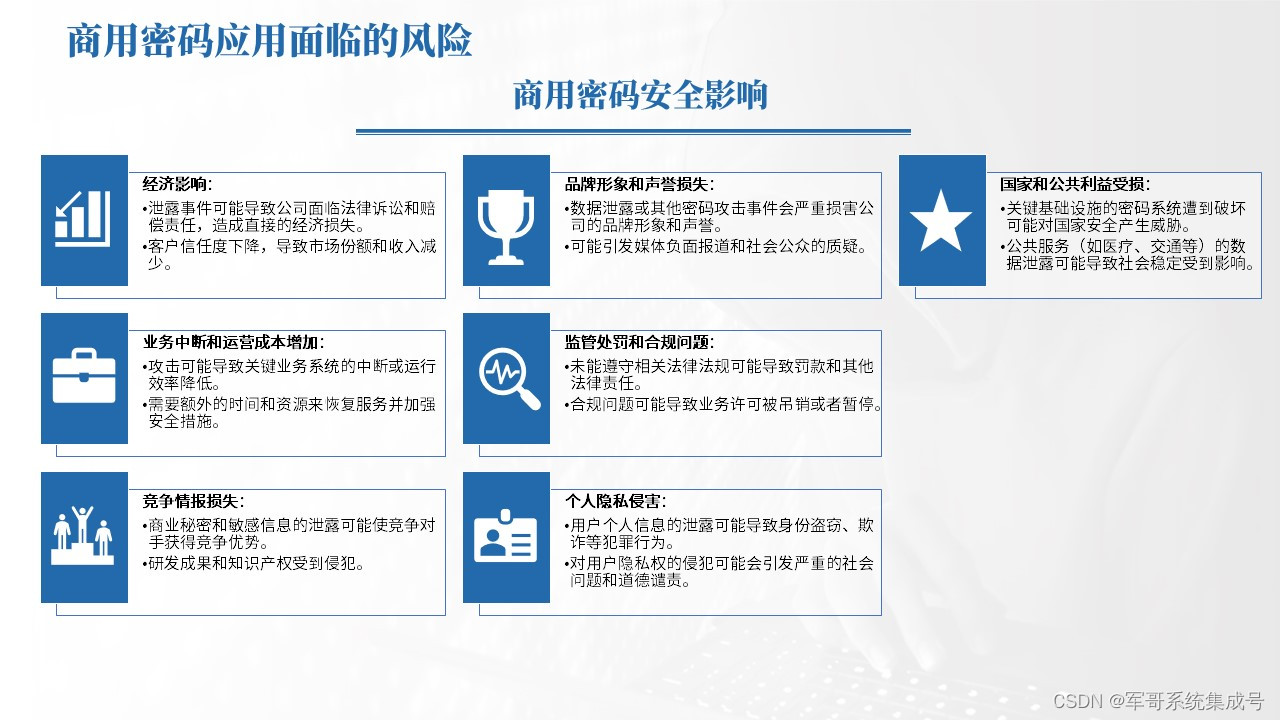

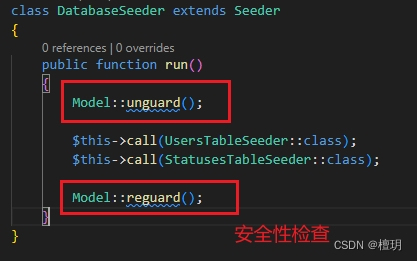

但是,商用密码应用形式并不乐观,普遍存在密码应用不广泛、不规范和不安全等问题。造成了商用密码应用面临了诸多风险,包括技术风险(如算法选择不当:选用的密码算法可能被破解或已经过时,无法提供足够的安全保障。)、合规性风险、人为风险、供应供应链风险、环境风险、政策与流程风险以及业务连续性风险等。

密评可以帮助相关单位和企业评估自身密码的安全性,发现潜在的安全漏洞和风险,并提供相应的改进建议。密评的实施者包括信息系统责任单位(甲方),由其提出开展密评工作的申请并报主管部门及密码管理部门备案;密码集成商/密码厂商编制密码应用建设/改造方案并实施;测评机构:根据相关的密评国标测评并出具报告同时上报国密局备案。

商用密码应用安全性评估主要包括对商用密码技术、产品和服务的合规性、正确性和有效性的检测分析和评估验证。根据GB/T 39786-2021《信息安全技术 信息系统密码应用基本要求》,密评涵盖了从物理和环境安全、网络和通信安全、设备和计算安全到应用和数据安全的各个层面,以及管理制度、人员管理、建设运行和应急处置等管理方面的要求。

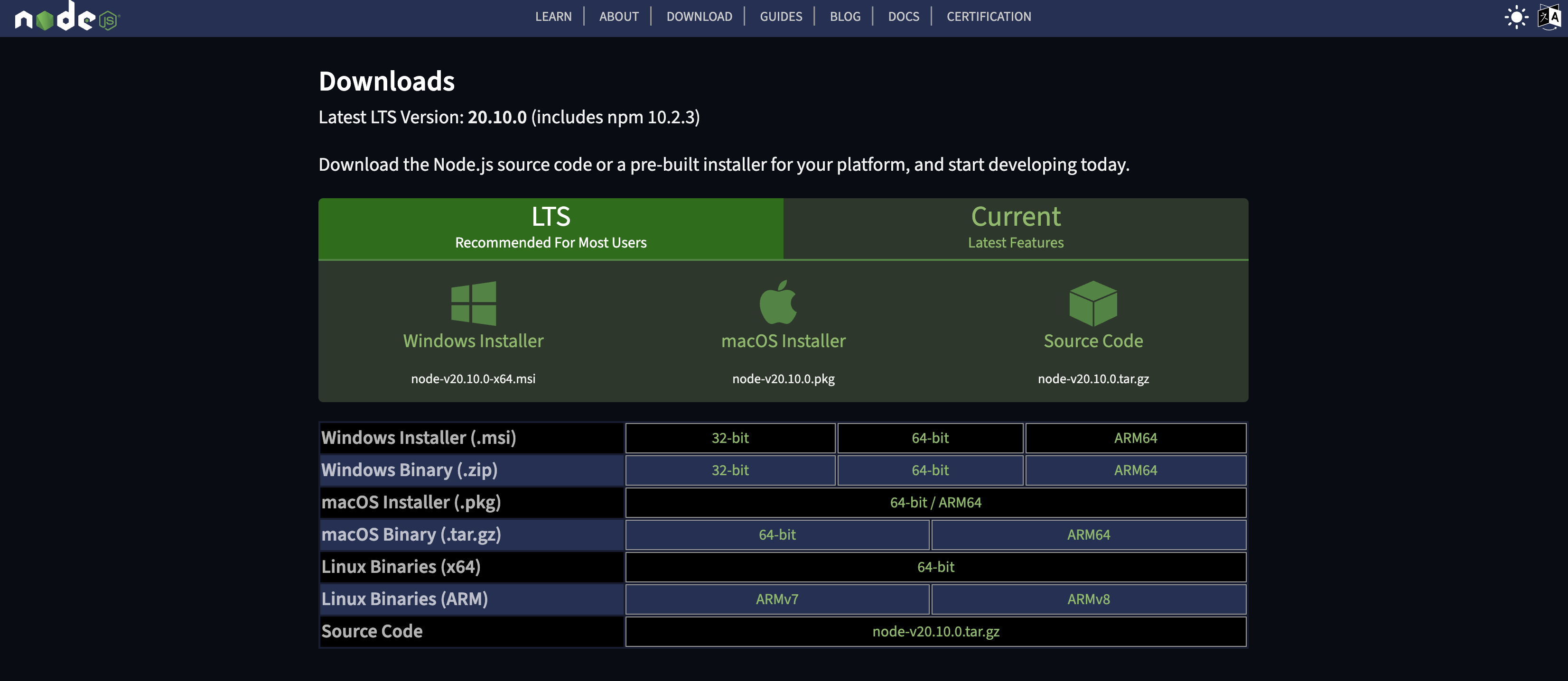

密评整体工作总共分为五个步骤,分别是申请、审批、建设、评估以及报备。首先由由信息系统责任单位(甲方)提出开展密评工作的申请,此时甲方如开展过密评工作则直接对该系统密码应用的安全性进行评估,如未开展密评工作,则需要确定该系统是否为新建系统,以此决定密码从业单位编制密码应用建设方案还是密码应用改造方案。

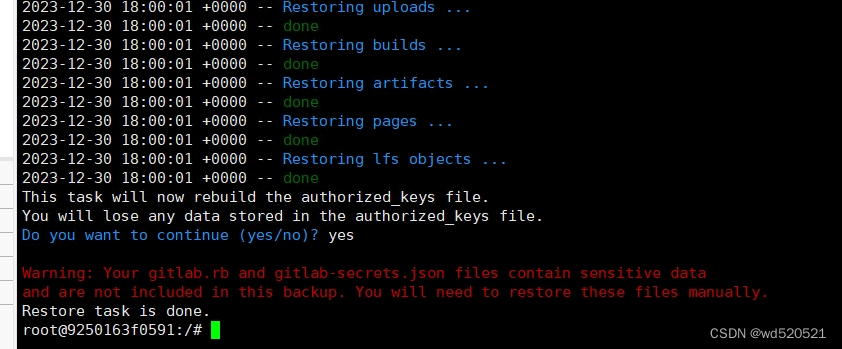

形成具体的建设/改造方案后,由相关专家组对方案进行评审。待方案通过评审,信息系统建设单位(密码集成商/密码厂商)就会开展系统密码应用的建设工作。完成建设后由第三方密评机构对建设后的密码应用安全性进行评估(三级及以上的系统需要每年开展密评工作),评估工作通过后则由密评机构编制《密码应用方案评估报告》、《密码应用安全性评估报告》,评估不通过,则针对该系统不符合标准的地方进行整改,直至通过安全性评估。

最后由信息系统责任单位将相关评估报告送至主管部门、密码管理部门进行报备(三级及以上系统还需要到当地公安机关进行备案)。

密码应用保护方案设计一般包括密码技术建设、密码管理建设以及密码安全管理体系三个主要部分。其中密码技术建设分别主要针对物理和环境安全、网络和通讯安全、设备和计算安全以及应用和数据安全等。

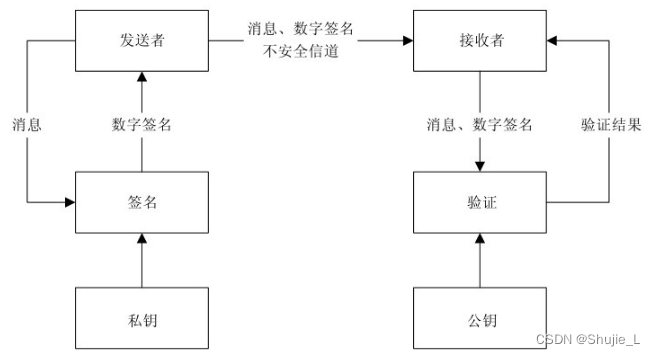

密码管理建设包括证书认证体系、密钥管理体系以及统一密码服务平台。证书认证体系是密码应用系统建立的核心环节,包括身份认证、完整性校验、抗抵赖等机制均需要数字证书进行支撑。

密钥管理体系以密钥管理系统为主,通过密钥管理系统完成对称密钥的全生命周期管理。密钥管理系统需要配合服务器密码机,并且该服务器密码机不能同业务系统共用。

统一密码服务平台是针对密码基础设施的统一管理,统一运维平台。同时它也是一个密码基础设施,整合密码资源,向上交付一套密码微服务。包含身份认证、密钥管理、证书管理、密码计算等功能。

密码安全管理体系主要包括管理制度、人员管理、建设运行以及应急处置四个部分。其中管理制度包括:具备密码应用安全管理制度、密钥管理规则、建立操作规程、定期修订安全管理制度、明确管理制度发布流程及制度执行过程记录留存。

人员管理包括:了解并遵守密码相关法律法规和密码管理制度、建立密码应用岗位责任制度、建立上岗人员培训制度、定期进行安全岗位人员考核、建立关键岗位人员保密制度和调离制度。

建设运行包括:制定密码应用方案、制定密钥安全管理策略、制定实施方案、投入运行前进行密码应用安全性评估及定期开展密码应用安全性评估及攻防对抗演习。

应急处置包括:应急策略、事件处置、向有关主管部门上报处置情况。

商用密码应用安全评估对于保障信息安全性、符合法规要求、识别和防范风险、提升系统稳定性、保障业务连续性、增强信任和信心以及推动技术更新和创新具有重要价值。它能够确保密码技术的有效性,发现并修复潜在风险,保障企业的业务运行和市场竞争力,同时满足法律法规的合规要求。