OpenText Exceed TurboX (ETX) —— 对图形密集型应用程序进行高性能远程访问

OpenText Exceed TurboX使团队(无论位于何处)能够对图形密集型应用程序进行高性能远程访问,提高生产力并减少 IT 支出,以确保快速投资回报。

亮点:

降低IT支出;

保护知识产权;

促进全球协作;

提高团队生产力。

许多产品设计团队仍然使用昂贵的个人工作站来设计带有 2D 和 3D 设计软件的核心产品。 企业可以通过将这些过时的工作站替换为价格便宜得多的个人计算机来减少 IT 支出,这些个人计算机通过中央数据中心利用基于 Web 的远程访问软件。这显著的节约了成本,在短时间内实现了投资回报。

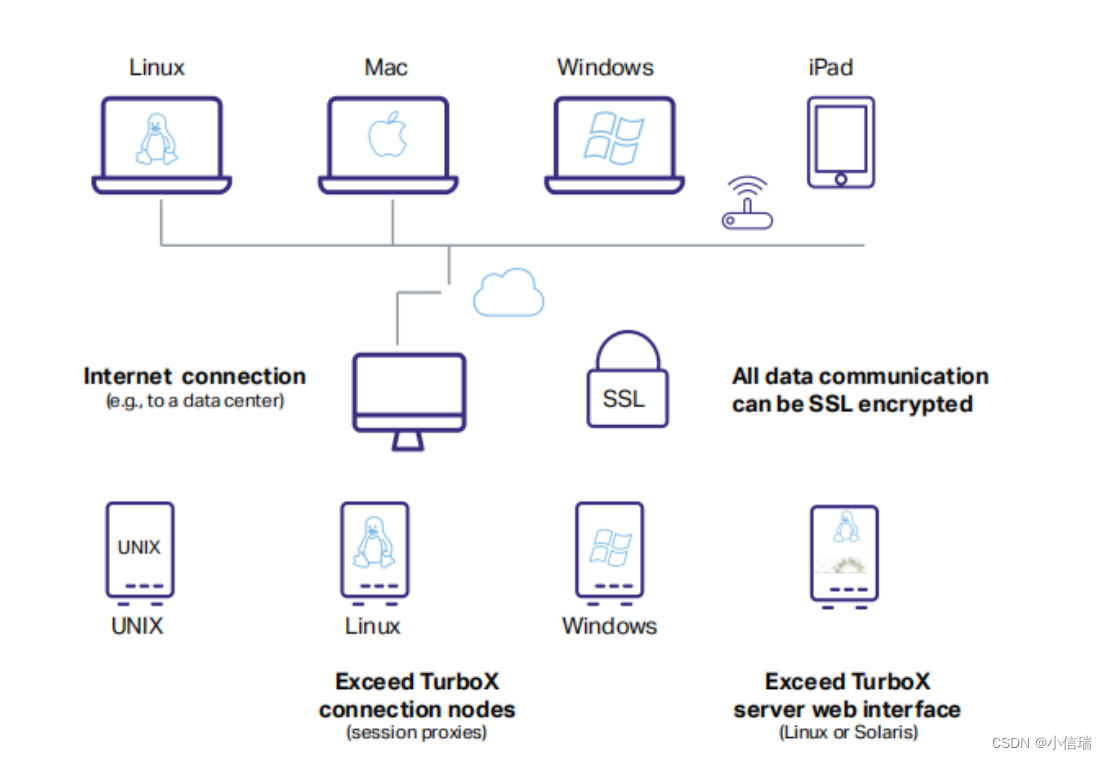

OpenText Exceed TurboX 是一种适用于 UNIX、Linux 和 Windows 远程员工(无论位于何处)访问的解决方案,旨在提高生产力。与替代解决方案相比,Exceed TurboX 提供了更好的性能,特别是在广域网上。Exceed TurboX (ETX)使企业能够通过让 UNIX、Linux 和 Windows 应用程序在各自的服务器上运行来虚拟地为用户部署这些应用程序,同时允许用户通过 PC 上的网络浏览器或 iPad 应用程序远程访问这些应用程序。它通过提供最快的连接和独特的直观用户体验,消除了通常与其他远程访问方法相关的限制和复杂性。

Exceed TurboX 通过一个集中的、基于 Web 的门户进行部署,用于启动应用程序并处理所有管理任务。其基本管理功能包括用户访问控制、监控和电子邮件警报。它还支持创新的负载平衡功能,确保会话在负载最轻的应用程序上开始。

SMS(西马克)集团部署 Exceed TurboX 为其工程师和知识工作者全球访问集中型图形软件进行复杂的计算和图形模拟。这些复杂的计算和图形模拟是在数据中心 UNIX 服务器上运行的。

“OpenText Exceed TurboX 为我们提供了一种节省成本且可靠的解决方案——它很有效。” ——英格.克里斯蒂安·伊米拉博士(SMS集团 计算和结构分析部门经理)

稳定性和弹性是任何远程访问解决方案的关键要素。Exceed TurboX 所有关键服务器组件都提供故障转移功能,是可用度高的解决方案。该解决方案专为高可用性而设计,为所有服务器端组件提供优雅的故障转移。Exceed TurboX 核心引擎极其稳定,并以 25 年的经验为后盾。远程会话经常一次运行几个月,没有断开连接或崩溃。 随着业务需求的急剧增加,特别是对于跨越广泛地理区域的工作负载,Exceed TurboX 在广泛的网络条件和应用程序要求下提供自适应性能调整。

Exceed TurboX 允许用户与其他地点的同事共享屏幕,从而支持广域协作。它还可以通过直观的 iPad 应用程序支持移动工作人员。Exceed TurboX 提供高度安全的环境,在所有通信中使用 TLS 和 SSH 加密,并使用 FIPS 140-2 认证的加密库。基于 Web 的管理界面提供企业身份验证选项,以及微调的用户访问管理和应用程序权限。

企业向数据中心整合迈进

越来越多的企业正在寻求将众多且通常分布遥远的数据中心整合到一个集中式资源中。远程访问解决方案有助于缩小甚至消除远程数据中心的规模,从而显着地节省基础设施支出、电力和冷却成本、系统管理和物理空间。

IP保护和安全

在中央数据中心保护 IP 比通过数百甚至数千个包含本地和远程数据混合的工作站要容易得多。转向集中式访问方法是在保护敏感数据方面向前迈出的一大步。 通过要求所有具有必要权限的适当人员通过防火墙访问,为保护数据中心中的信息增加了一个重要的保护层。 知识产权既不会存储也不会转移到最终用户的 PC 上,这大大降低了 IP 被盗的风险。

更高的生产力

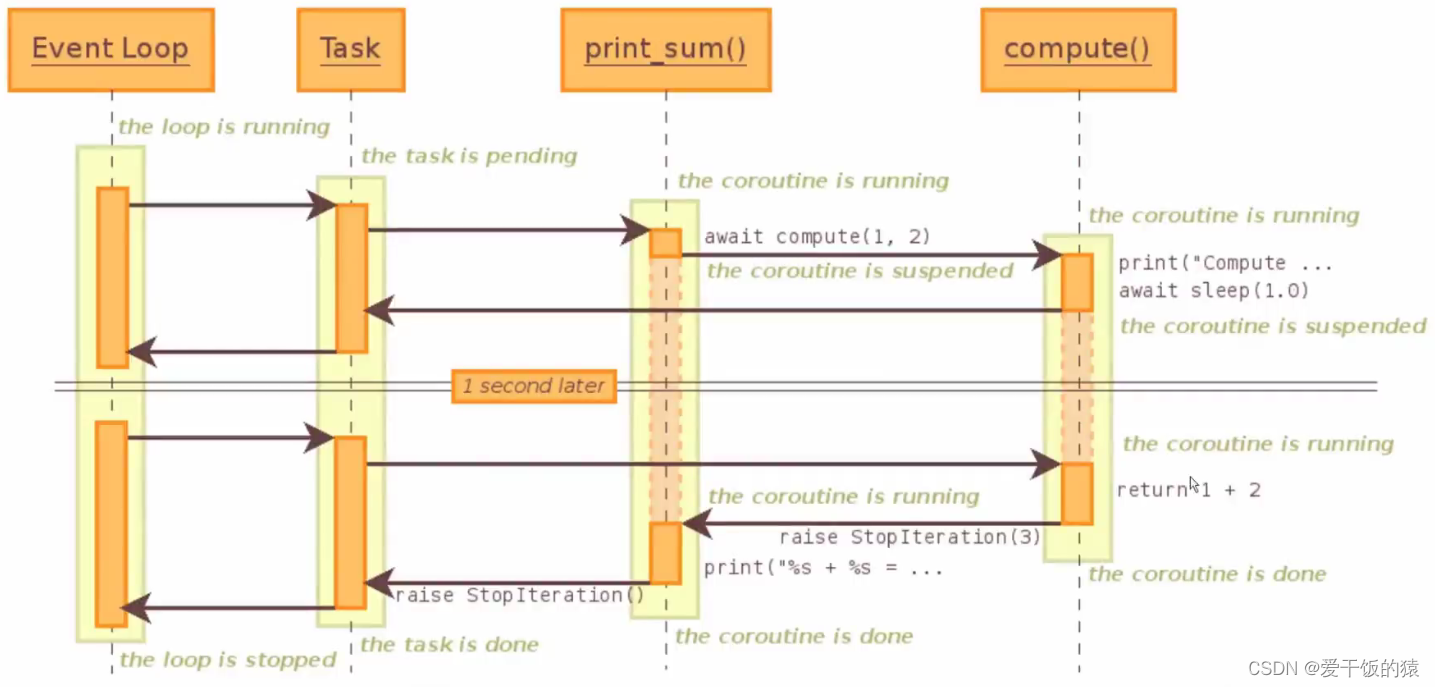

业务领导者正在推动 IT 部门提出解决方案,以帮助远程员工提高工作效率,同时确保公司系统安全、可用并提供卓越的用户体验。许多远程访问解决方案在广域网 (WAN) 上的性能下降,尤其是在网络延迟和服务质量方面。传统的解决方案,例如基于数据流技术的虚拟网络计算及其衍生方案,通常会消耗大量的网络带宽,并且在高延迟/低带宽的场景中经常会遇到性能问题。 这可能会引起用户界面变得无响应,从而导致用户体验下降。协作对于全球团队至关重要,Exceed TurboX 通过屏幕共享会话提供强大的协作,用户可以在其中互动和合作。

强大的安全性

无论是识别和修复潜在的安全漏洞还是确保符合合规性要求,安全性都至关重要。 一流的远程访问安全框架应该:

• 通过防止屏幕截图、文件复制和数据流记录从数据中心复制来保护 IP。

• 防止未经授权的用户或黑客访问安全系统。

• 遵守 ISO 27001 隐私准则。

包括通知管理员潜在违规行为的传感器和警报。

此外,远程访问解决方案应加密和验证所有连接,并支持政府组织及其承包商的 FIPS 140 和 201 标准。

流动性

诸如使用个人设备和轻松访问基于云的服务等趋势意味着员工希望并且需要随时随地开展业务。这种对普遍移动性的需求给企业带来了巨大的压力,以确保长距离的适当性能,对服务、数据和应用程序的可靠访问以及强大的安全性。

集中管理

桌面虚拟化使 IT 能够将数千个用户桌面和应用服务器整合到一个集中管理的环境中。远程访问技术通过简化的管理功能对这些集中式系统进行高速访问,以便 IT 可以为用户部署适当的环境来保持其生产力。