当前,AI技术的广泛应用为社会公众提供了个性化智能化的信息服务,也给网络诈骗带来可乘之机,如不法分子通过面部替换语音合成等方式制作虚假图像、音频、视频仿冒他人身份实施诈骗、侵害消费者合法权益。你认为AI诈骗到底应该如何防范,来说说你的看法吧!(以下方向仅供参考)

一、“AI换脸诈骗”汹涌来袭

AI换脸和拟声技术是人工智能技术在图像和语音领域的重要应用之一,它们可以通过深度学习算法,从大量数据中提取特征,并生成逼真的图像和语音。借助AI换脸技术,我们可以将一个人脸图像中的面部特征替换成另一个人脸图像中的面部特征,并保持原图像中其他部分不变。例如,我们可以将一个人脸图像中的眼睛、鼻子、嘴巴等替换成另一个人脸图像中对应部位的眼睛、鼻子、嘴巴,而发型可以保持不变。

AI拟声技术可以根据一个人语音样本中的音色、语调、节奏等特征生成与其相似或相同的语音,并可以根据输入文本合成任意内容的语音。例如,可以根据一个人的说话录音,生成与其相同或相似的声音,然后你可以用这个声音去和任何人交谈。

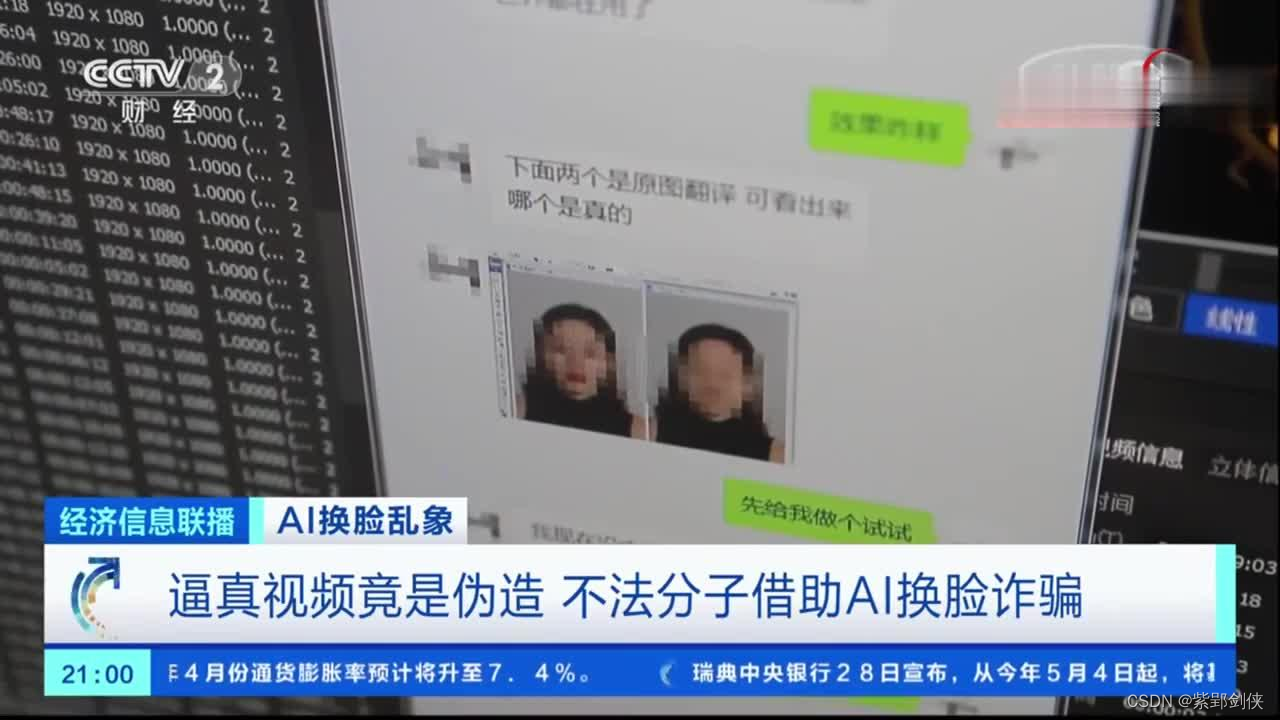

近年来,随着AI技术的持续快速发展,一些不法分子开始涉及这个领域,非法敛财。利用AI技术融合他人面孔和声音、制造逼真的合成图像来实施新型网络诈骗,类似骗局手段多样、门槛低、辨别难度大,经常让人防不胜防,短时间内造成较大损失。

今年4月20日,福建省福州市某科技公司法人代表郭先生的“好友”突然通过微信视频联系他,声称自己的朋友在外地投标,需要430万元保证金,且需要公对公账户过账,所以想要借用郭先生公司的账户走账。这位“好友”向郭先生要了银行卡号,声称已把钱转入郭先生的账户,并将银行转账截图发给郭先生。基于视频聊天信任的前提,郭先生并未核实钱是否到账,就陆续转给对方共计430万元,之后郭先生才发现被骗。对方通过利用AI人工智能,通过“换脸”和“拟声”技术模仿受害人的朋友或亲戚的声音和外貌,以此骗取受害者的信任,进行网络诈骗。这是一起典型的AI诈骗案件,也是一种新型诈骗方式。

2023年9月11日,由中央宣传部、中央网信办、教育部、工业和信息化部等十部门联合举办的2023年国家网络安全宣传周在福建福州正式拉开序幕。作为重点配套活动,在此前一天,网络安全博览会在福州开馆。在馆内,有参展企业工作人员演示了“AI换脸诈骗”的技术:只需一张目标人物的照片,依托人工智能合成,站在摄像头前的你就能在屏幕上“变成”他,还能通过网贷平台的人脸认证,眨眨眼、摇摇头就把钱转出去了。

公安机关研判,近期网上“AI换脸换声诈骗在全国爆发”传言不实,全国此类案件发生不到10起,但该动向值得高度关注。

工信部信息显示,伴随AI技术快速发展,合成技术门槛持续降低,逐渐向低算力、小样本学习方向演进,利用手机终端即可完成,对算力和数据的要求下降明显。同时,随着AI大模型的技术加持,正逐步由面部合成向全身、3D合成发展,效果更加逼真。

二、三个层面科学应对

这种“AI换脸诈骗”受到公众越来越多的关注,如何预防此类诈骗案件的发生?

(一)法律法规层面

2022年,网信办、工信部和公安部制定的《互联网信息服务深度合成管理规定》明确,深度合成服务者应采取技术或人工方式对使用者的输入数据和合成结果进行审核。

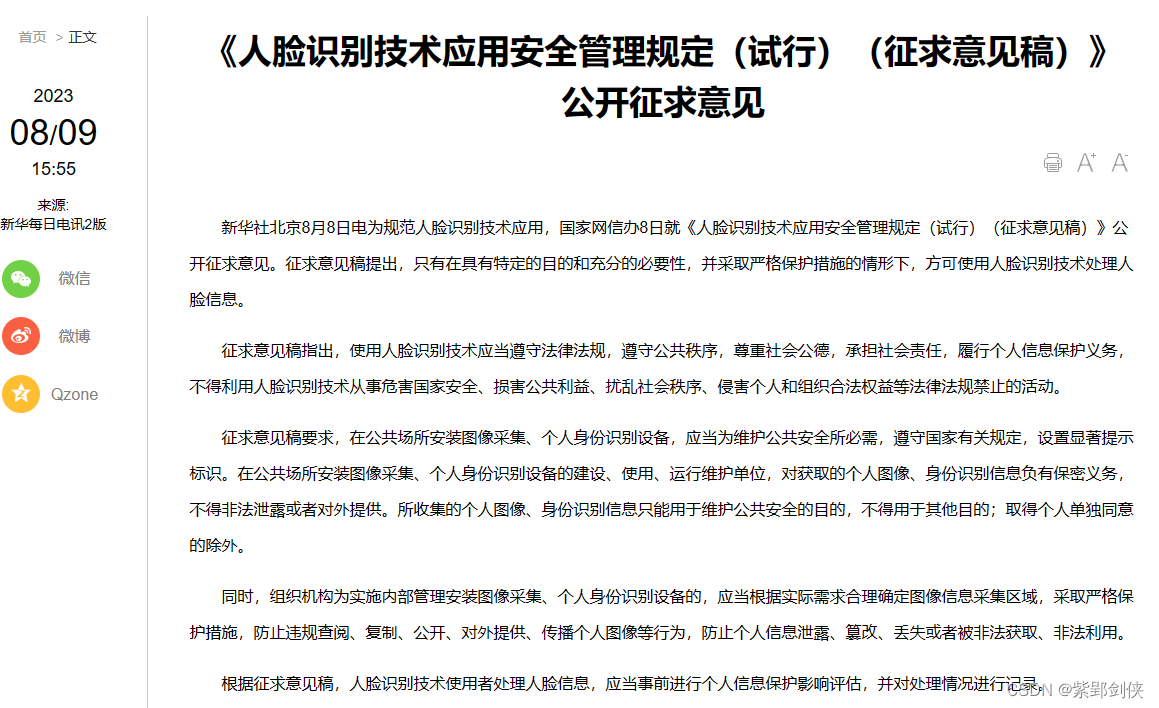

今年8月,网信办发布的《人脸识别技术应用安全管理规定(试行)(征求意见稿)》明确,人脸识别技术使用者应每年对图像采集设备、个人身份识别设备的安全性和可能存在的风险进行检测评估,采取有效措施保护图像采集设备、个人身份识别设备免受攻击、侵入、干扰和破坏。

各APP网络服务提供者在收集、使用个人信息时应遵循合法、正当、必要、公开的原则,不得收集与其提供的服务无关的个人信息,应当采取技术措施和其他必要措施,确保其收集的个人信息安全,不得主动向外提供,也要防止信息泄露、毁损、丢失。

(二)技术应用层面

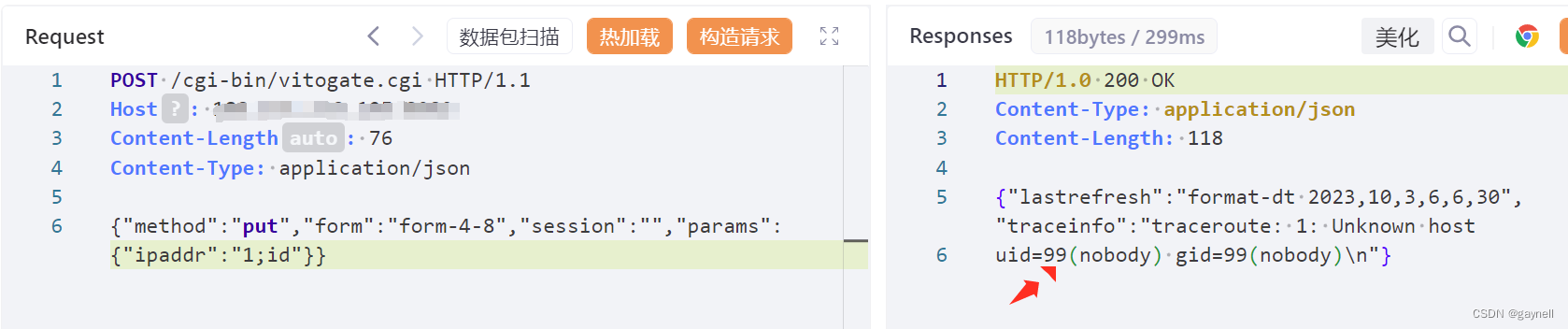

AI换脸换声的基本逻辑是通过深度学习特定算法,将目标人物的人脸、表情、声音等嫁接进模仿的视频中,成本低、合成速率高、检测鉴别难度大,一般人很难发现伪装痕迹。

目前,AI诈骗主要有两种形式:

- 通过技术手段合成换脸、换声的视频或语音,在视频聊天、普通电话中直接播放。这种诈骗主要出现于比较紧急的情况,如遭遇事故求助等,播放结束后就会中断连接,无法与被害人形成回合性对话。

- 在视频通话中直接换脸并替换声音,或直接换声拨打电话。

以上两种诈骗方式都受限于样本数量,所以可以通过延长通话时间、多次进行提问的方式让对方多说话,露出破绽。

(三)个人意识层面

对普通民众来说,需要树立起良好的防诈骗意识。

1.保护好个人信息。

- 不要随意接听陌生电话,防止诈骗人员以电销推广等借口采集发音、语句;

- 避免在个人互联网社交账户上过多暴露个人照片、声音、视频等信息;

- 对外提供人脸照片时需谨慎对待;

- 使用小众软件进行身份认证、网络贷款实名放贷时需提高警惕;

- 不要随意点击陌生链接,链接中的木马程序会窃取用户手机内的照片、监听回传通话内容;

- 开启定位服务、输入身份证号、录入人脸识别信息、指纹识别信息等个人生物信息时,一定要慎之又慎。

- 网上一键换脸功能的App、小程序有技术滥用风险,需要谨慎使用。

2.采取多种方法确认

在接到涉及到转账等财务信息的视频或电话请求,要采取其他方式跟对方(好友或亲戚)做进一步的确认。