思维导图:

1.3 安全攻击

定义:

- 安全攻击可以分为被动攻击和主动攻击。

- 被动攻击:尝试获取或利用系统信息但不影响系统资源。

- 主动攻击:尝试修改系统资源或影响系统的正常运行。

1.3.1 被动攻击

特点:

- 主要对传输数据进行监听和监测。

- 攻击者的目的是获取传输的信息。

种类:

- 信息内容泄露:这是最直接的被动攻击形式。例如,电话、电子邮件和传输文件中的敏感信息可能被窃听。

- 流量分析:

- 更为微妙的攻击形式。

- 攻击者可能无法直接访问加密的消息内容,但可以观察消息的传输模式,如传输频率、消息长度等。

- 通过这些模式,攻击者可以推测出通信的某些特性,例如通信主机的身份和位置。

对策:

- 被动攻击很难被检测,因为它不涉及数据的任何更改。

- 加密是防止被动攻击的主要方法,特别是信息内容泄露攻击。

- 对于被动攻击,重点在于预防,而不是检测。

总结:被动攻击旨在秘密地收集信息而不影响系统的正常运行。尽管加密可以为数据提供一定级别的保护,但攻击者仍然可以通过流量分析等手段获取某些有价值的信息。因此,除了加密,还需要其他策略和工具来进一步保护数据和阻止被动攻击。

我的理解:

这一节主要讨论了安全攻击,特别是区分了被动攻击和主动攻击。为了更好地理解这些概念,我们可以从以下几点进行深入解读:

-

安全攻击:当我们谈论计算机安全或网络安全时,我们主要关注的是防止或检测不当行为或恶意行为。这些不当或恶意的行为统称为“安全攻击”。

-

被动攻击 vs. 主动攻击:

- 被动攻击:在这种攻击中,攻击者仅仅是“监听”或“观察”,而不是直接改变数据或系统资源。他们可能会尝试获取敏感信息,但不会直接影响系统的运行。简单地说,他们是“隐形的”。

- 主动攻击:与被动攻击相反,这种攻击涉及到直接干预或更改系统资源。攻击者可能会尝试篡改数据、关闭服务或以其他方式直接干扰系统的正常运行。

-

被动攻击的两种主要形式:

- 信息内容泄露:这是攻击者尝试获取敏感信息的直接方式,例如监听电话或电子邮件。

- 流量分析:这是一种更为隐蔽的攻击方式,即使数据被加密,攻击者也可以通过分析数据流的模式(如传输的频率、长度等)来推断出某些有价值的信息。

-

对抗被动攻击的策略:

- 由于被动攻击不会直接改变数据,所以很难被检测。

- 主要的防御策略是预防,而不是检测。这通常涉及到数据加密,以阻止攻击者获取信息。

总的来说,理解这一节的关键在于认识到不所有的安全攻击都是直接的或明显的。有时,仅仅观察和监听也可以为攻击者提供大量有价值的信息。因此,在设计安全策略时,我们需要考虑这两种不同类型的攻击,并采取相应的预防措施。

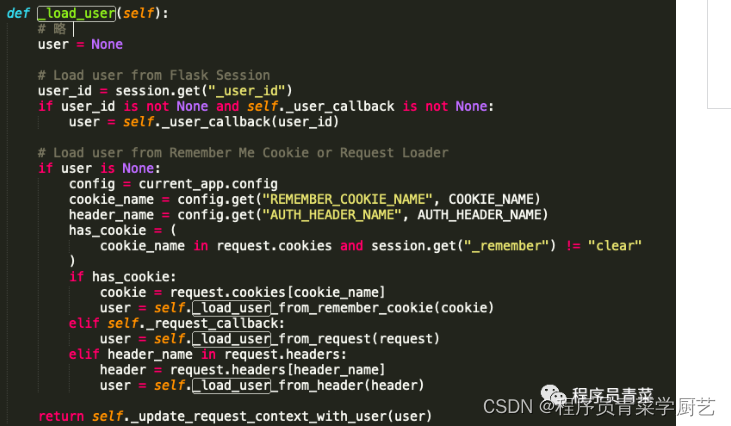

1.3.2 主动攻击

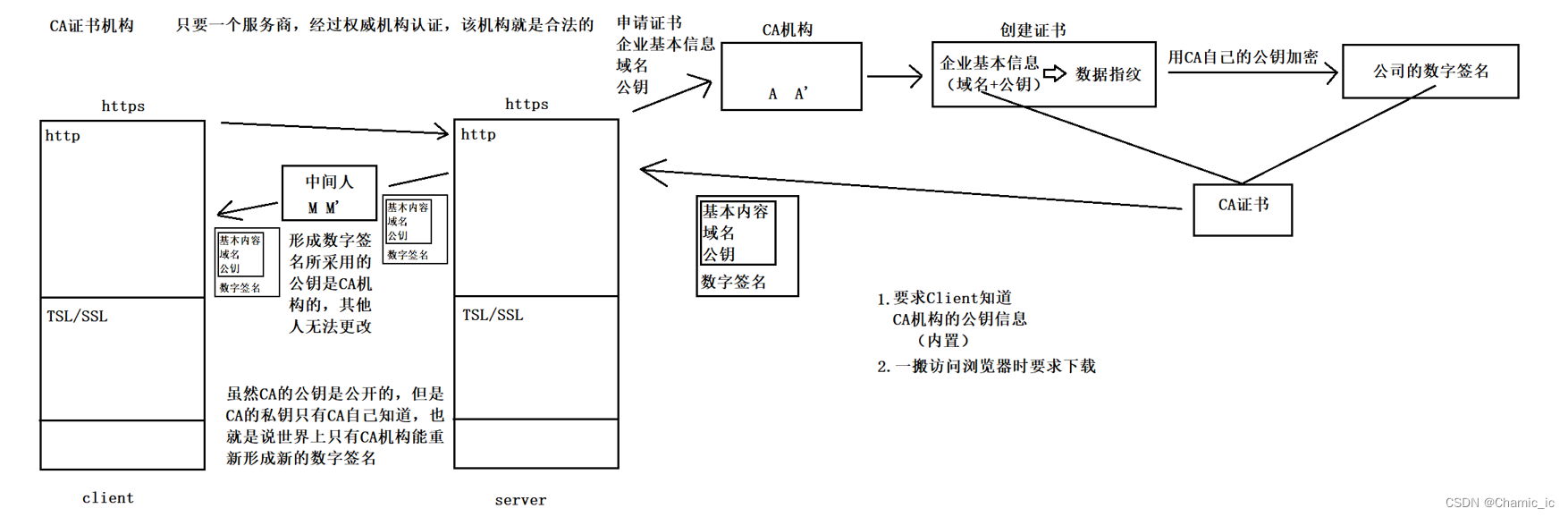

定义:主动攻击涉及对数据流的修改或伪造。

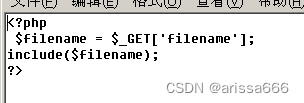

1.3.2.1 伪装

- 描述:实体假装成另一实体进行操作。

- 示例:截获认证信息并在验证后重放,以冒充有权访问的实体。

- 注意:伪装通常与其他主动攻击形式结合使用。

1.3.2.2 重放

- 描述:攻击者将截获的信息再次发送。

- 路径:适用于路径1、2、3。

1.3.2.3 消息修改

- 描述:未经授权地修改合法消息的某部分、延迟消息传输或改变消息顺序。

- 示例:将授权消息从“允许John Smith阅读机密文件”修改为“允许Fred Brown阅读机密文件”。

- 路径:适用于路径1、2。

1.3.2.4 拒绝服务

- 描述:阻止或禁止对通信设施的正常使用或管理。

- 注意:这可以针对具体的目标,如封禁所有发往特定目的地的消息。也可以是对整个网络的攻击,如使网络失效或过载降低其性能。

- 路径:适用于路径3。

主动攻击与被动攻击的比较

- 被动攻击难以检测,但可预防。

- 主动攻击由于多种潜在弱点,难以完全预防。因此,对于主动攻击,重点在于检测和从攻击中恢复。

- 如果能够有效地检测主动攻击,并对攻击者形成威慑,这也有助于预防主动攻击。

![2023年中国多功能电子书包产量、销量及市场规模分析[图]](https://img-blog.csdnimg.cn/img_convert/5794328426b82032a72b5bee43baede5.png)