作者名:Demo不是emo

主页面链接:主页传送门

创作初心:舞台再大,你不上台,永远是观众,没人会关心你努不努力,摔的痛不痛,他们只会看你最后站在什么位置,然后羡慕或鄙夷

座右铭:不要让时代的悲哀成为你的悲哀

专研方向:网络安全,系统安全每日emo:在学习的过程中迷失生活

目录

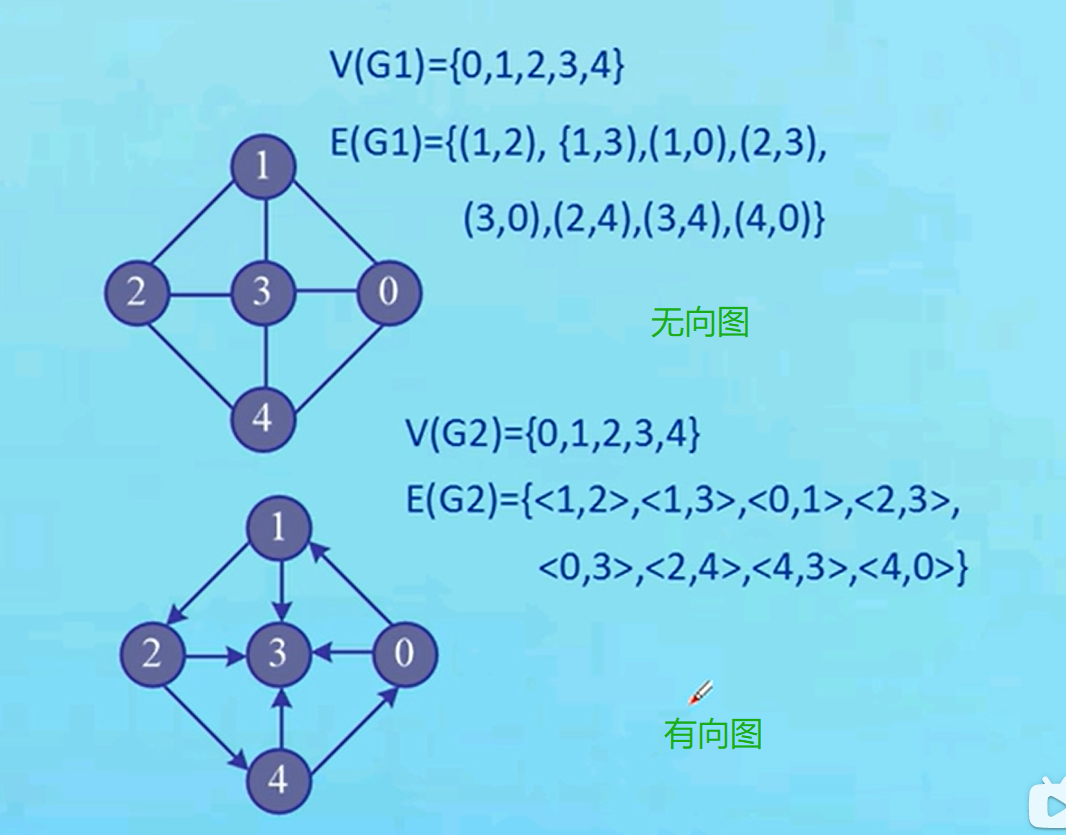

一、mdb文件泄露

二、 tomcat 认证爆破

一、mdb文件泄露

题目:web15

训练平台:ctfshow

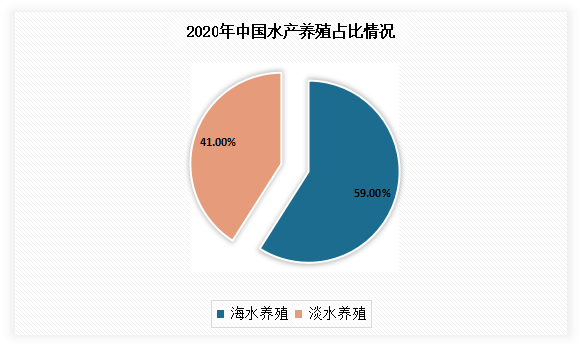

题目描述:mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被拖库

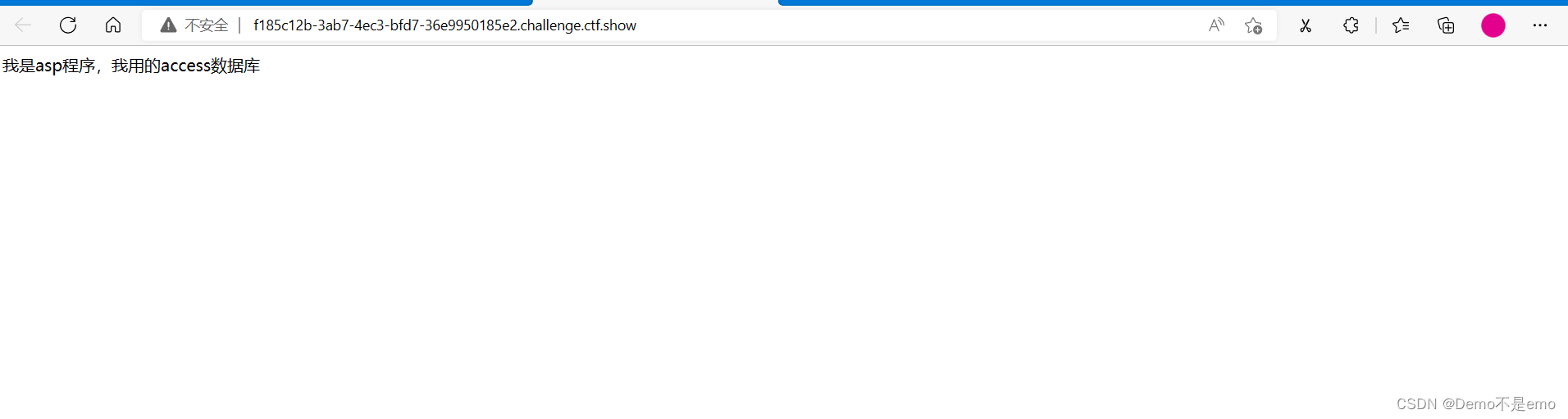

题目环境打开如下

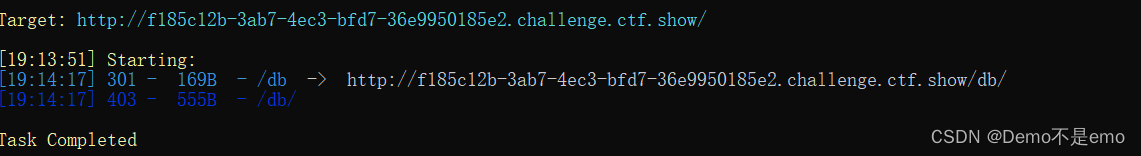

因为题目描述中说道了mdb文件,我们直接目录搜索一波,看看有没有mdb文件

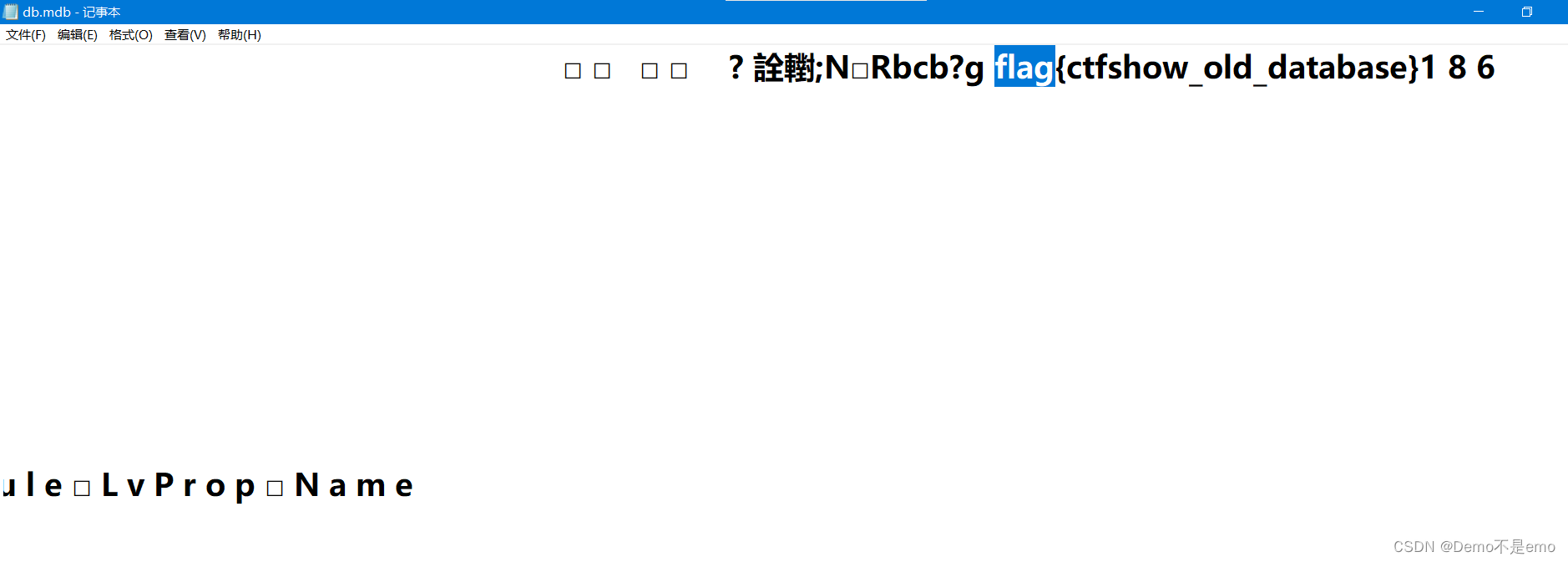

直接查看url路径添加/db/db.mdb 下载文件通过记事本打开,ctrl+f找里面的flag,如下

直接拿下,这关其实主要考的就是mdb文件泄露的特征,一般就是如下

url/db/db.mdb只要知道了这个特征就还是比较简单的

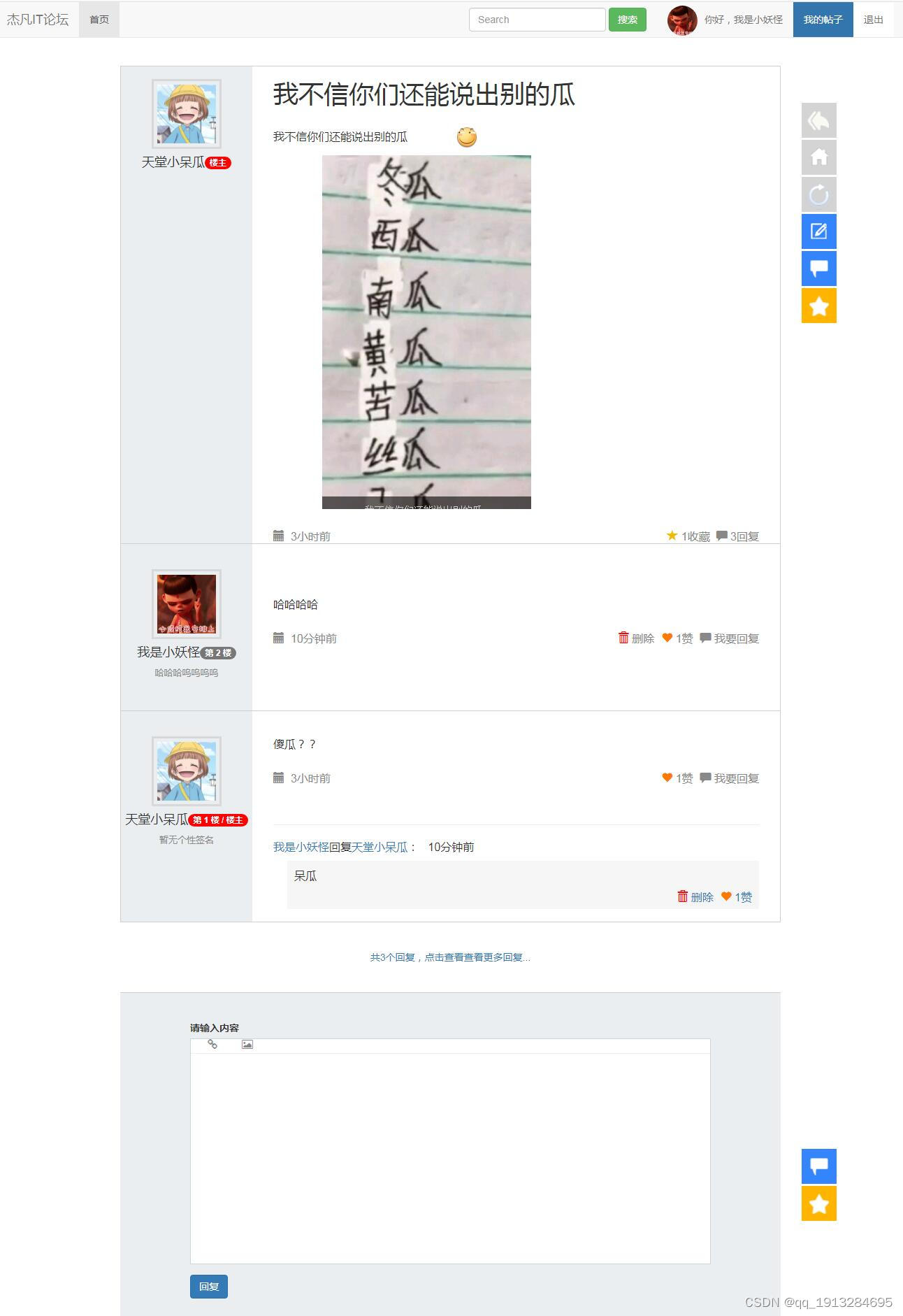

二、 tomcat 认证爆破

题目:web21

训练平台:ctfshow

题目描述:爆破什么的,都是基操

打开环境如下

因为这是爆破题组的第一题,我觉得会很简单,我以为在这里输入账密后,直接burp抓包开启爆破就可以,先输入账密,点击登录,同时在burp抓包

因为这是爆破题组的第一题,我觉得会很简单,我以为在这里输入账密后,直接burp抓包开启爆破就可以,先输入账密,点击登录,同时在burp抓包

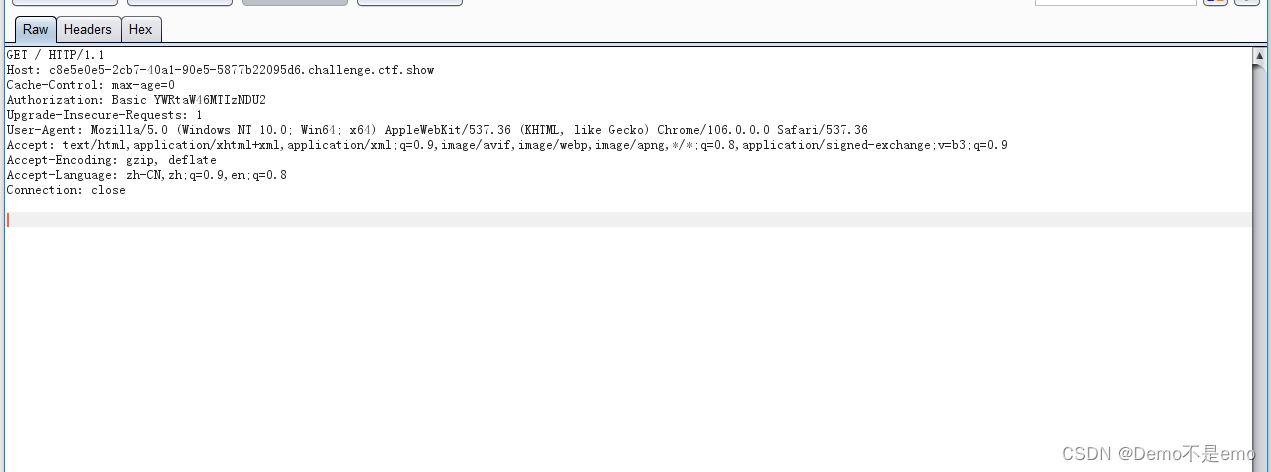

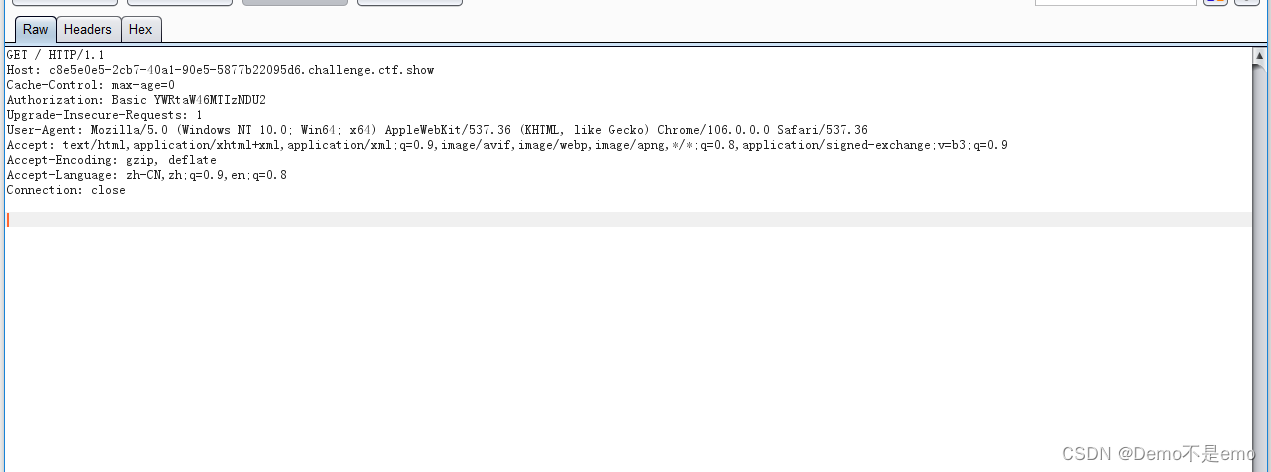

输入账密抓到的包如下

初略一看,我敲,我输入的账密呢?

再仔细一看,此时拦截的包中一段键值引起了我的注意

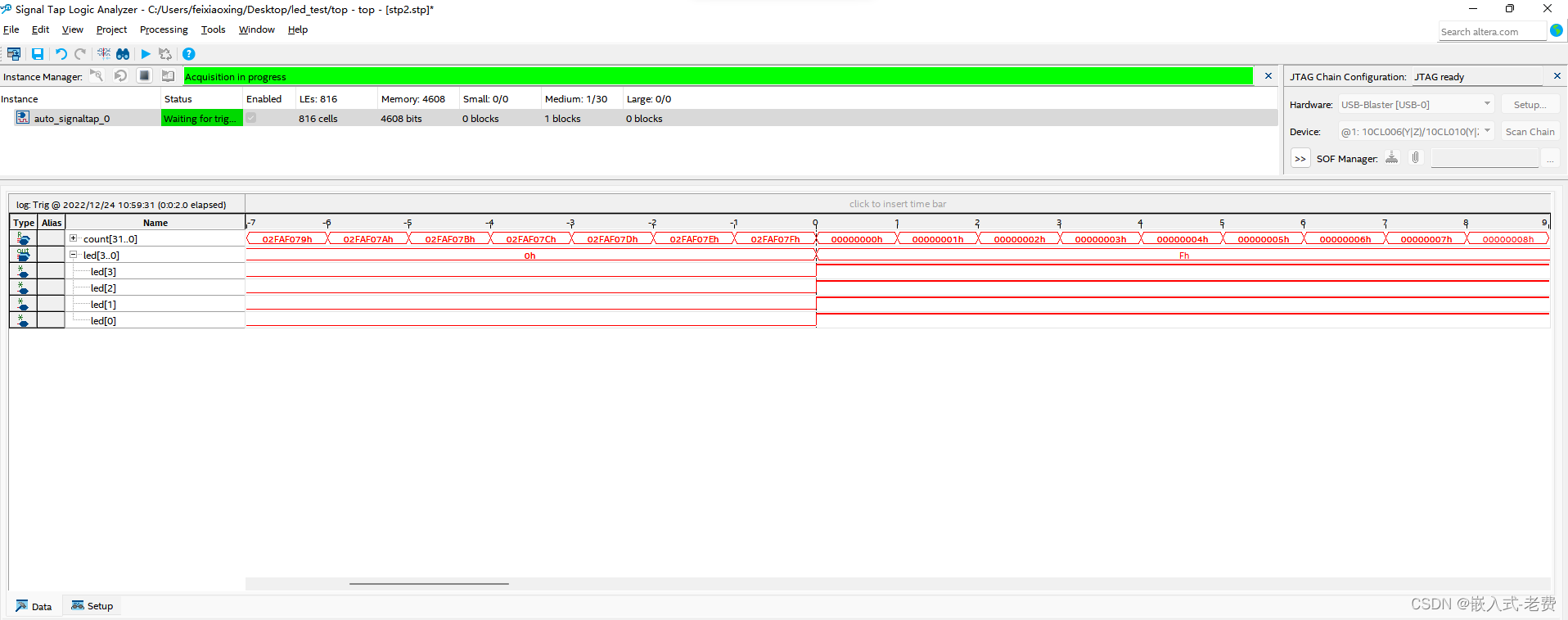

Authorization: Basic YWRtaW46MTIzNDU2后面的倒是明显是一串base64编码,但这个键值从来没看到过 ,只能跟度娘双排一下,才发现这是tomcat认证的特征

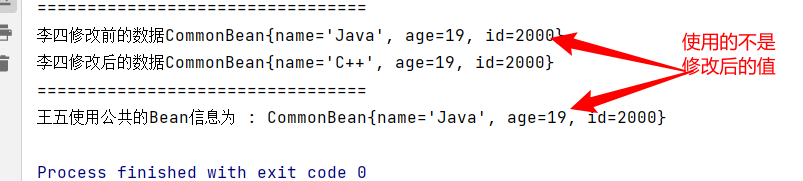

将Authorization字段后面的值进行base64 解码,即可获取用户认证信息明文

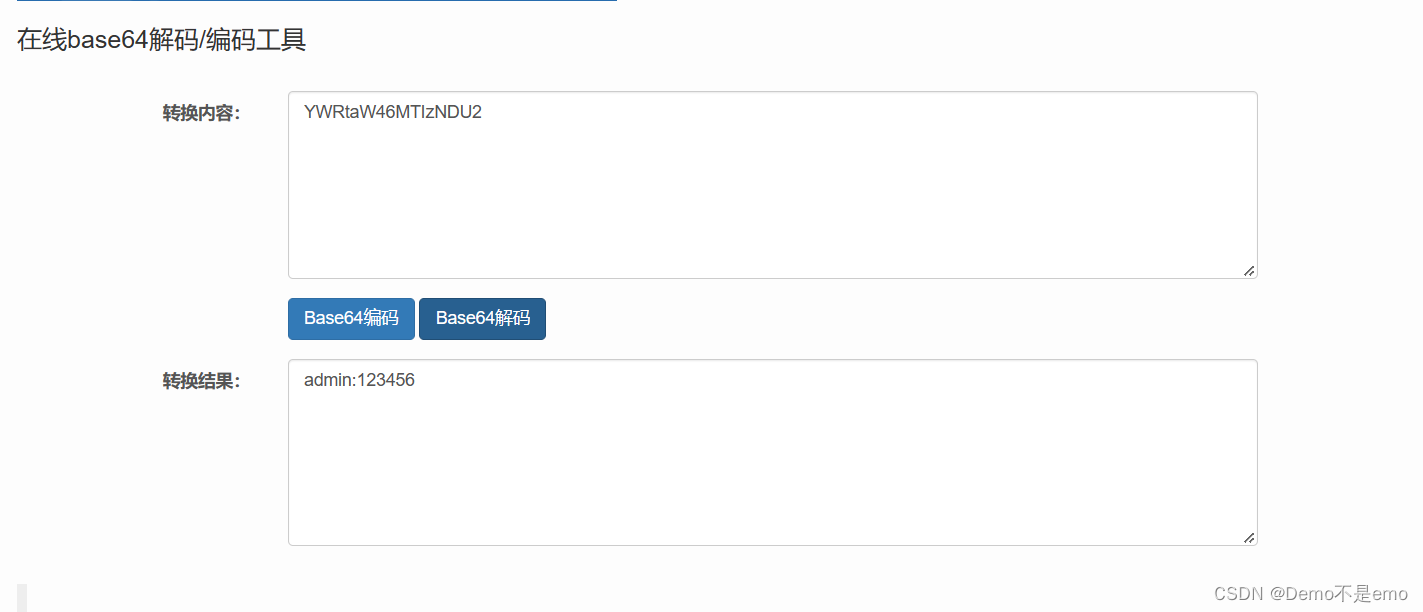

那我们拿去解码一下,结果如下

确实是我们刚才输入的密码,既然我们知道了账密在哪?那我们就可以利用burp爆破,步骤如下

1、将该数据包发送到BP的爆破模块,选中base64编码后的用户名和密码。将其标注成爆破目标

attack type选择sniper就可以了

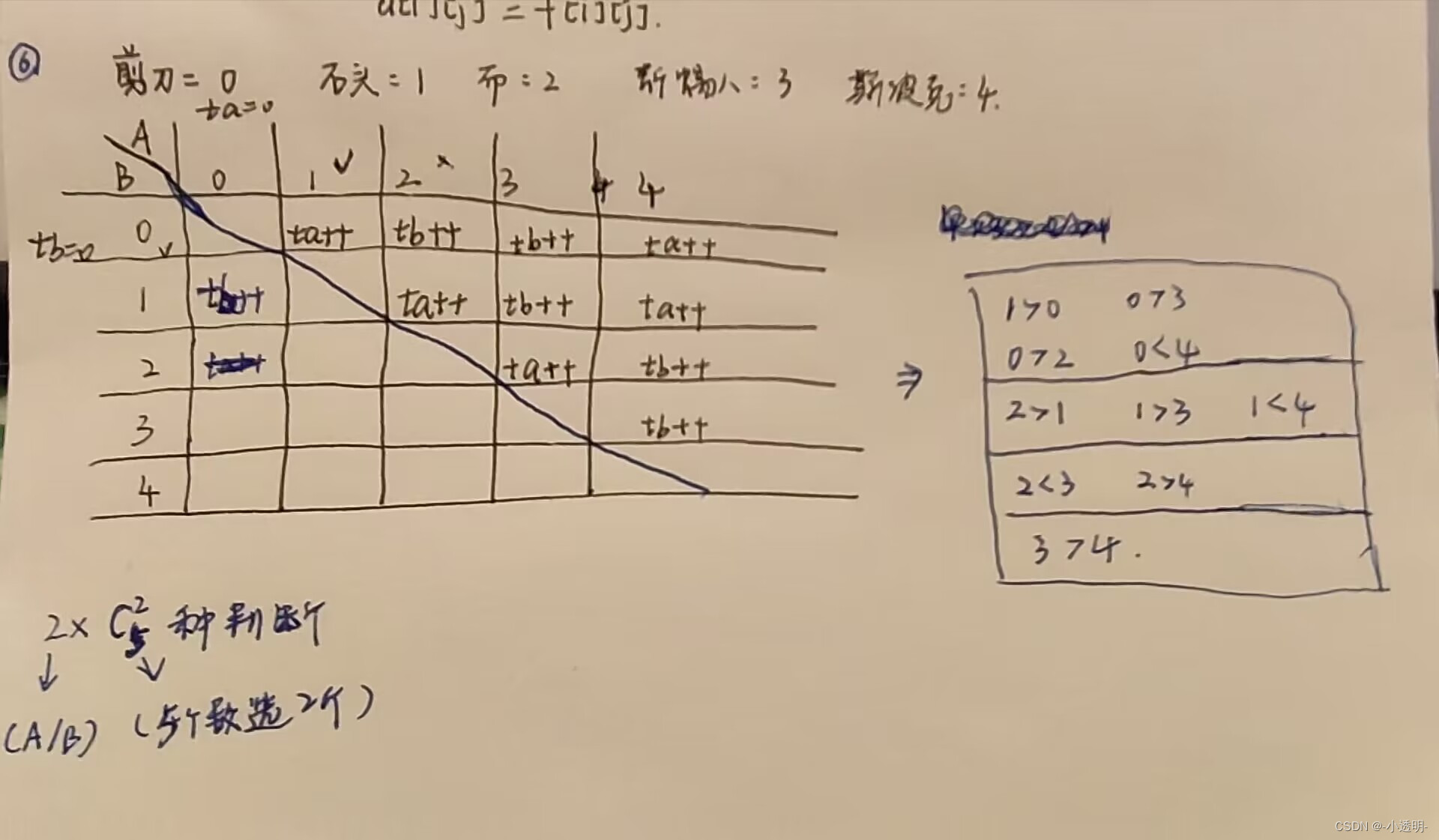

2、因为上面的base64解码出来格式如下

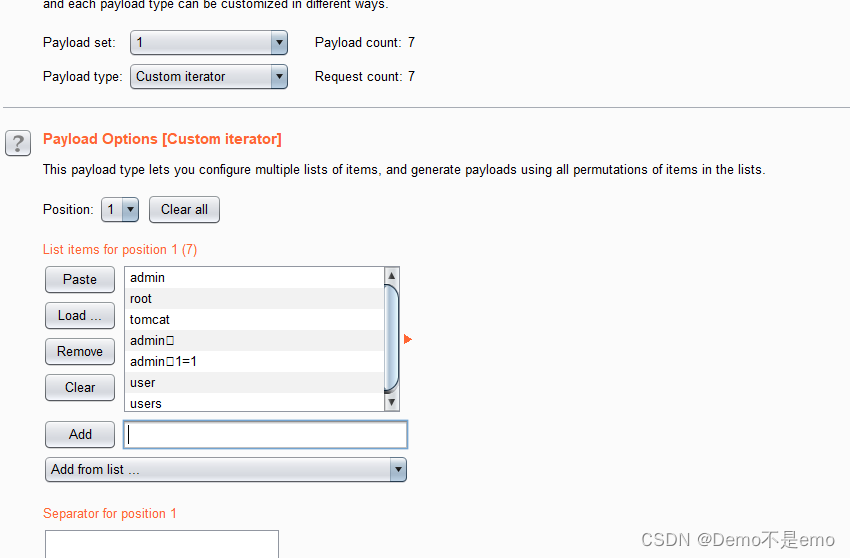

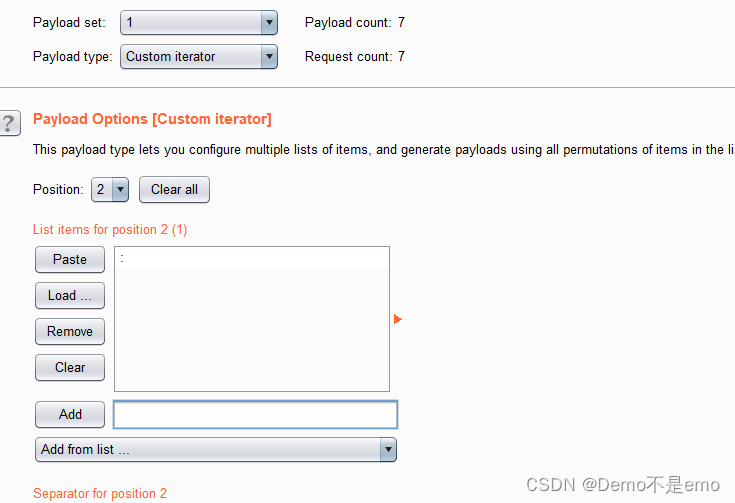

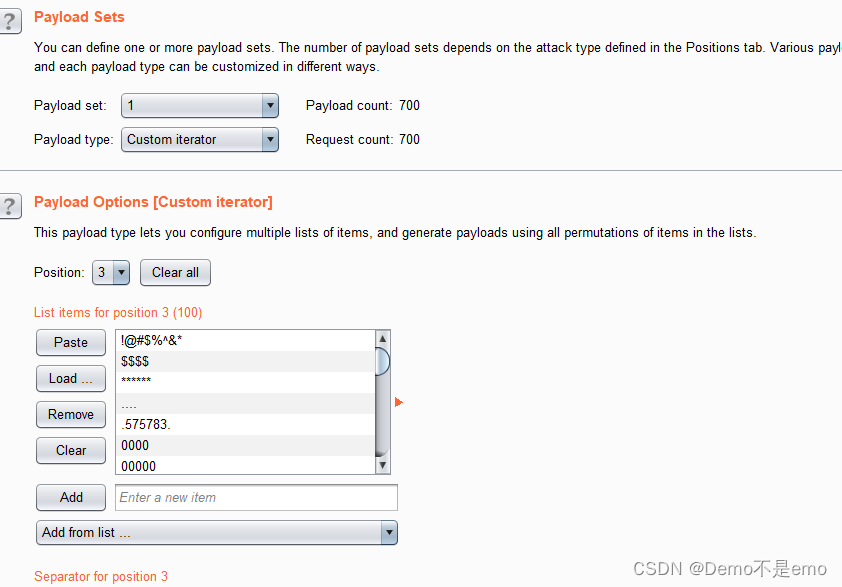

账号:密码所以这里的payload type选择custom iterator,将整个爆破目标分为三份,第一份就是账号,第二份就是冒号,第三份就是密码,分别对三份进行设置

第一部分

第二部分

第三部分

第三部分

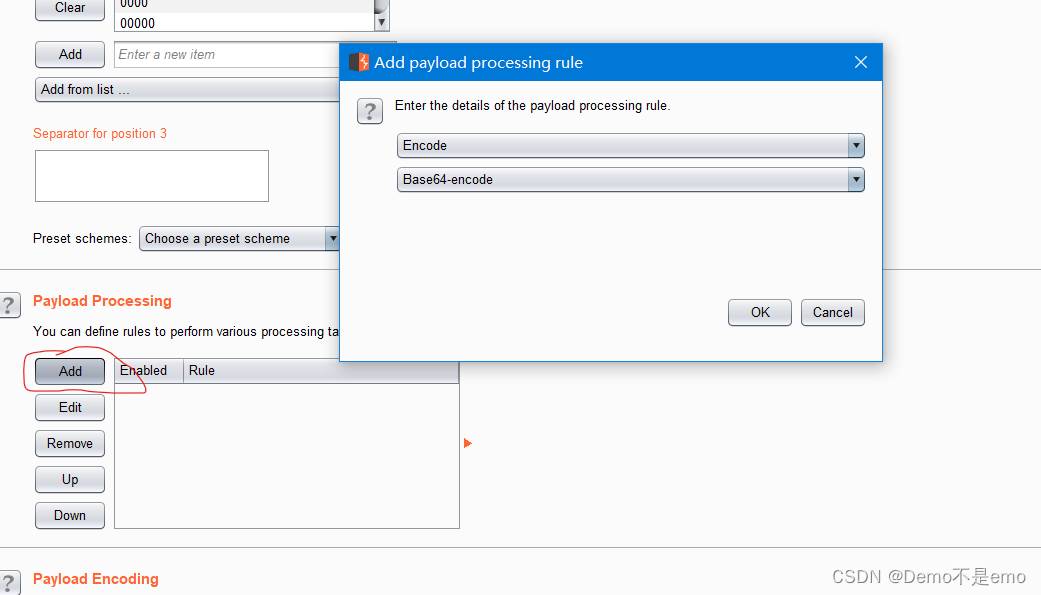

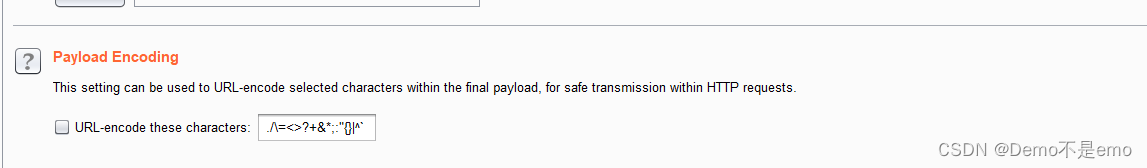

现在三部分都设置好了,但是别忘了,我们抓到的包数据是经过了base64编码的,所以我们也要对我们爆破的数据进行编码设置,如下

同时这里要把payload encoding取消,因为在进行base64加密的时候在最后可能存在 == 这样就会影响base64 加密的结果

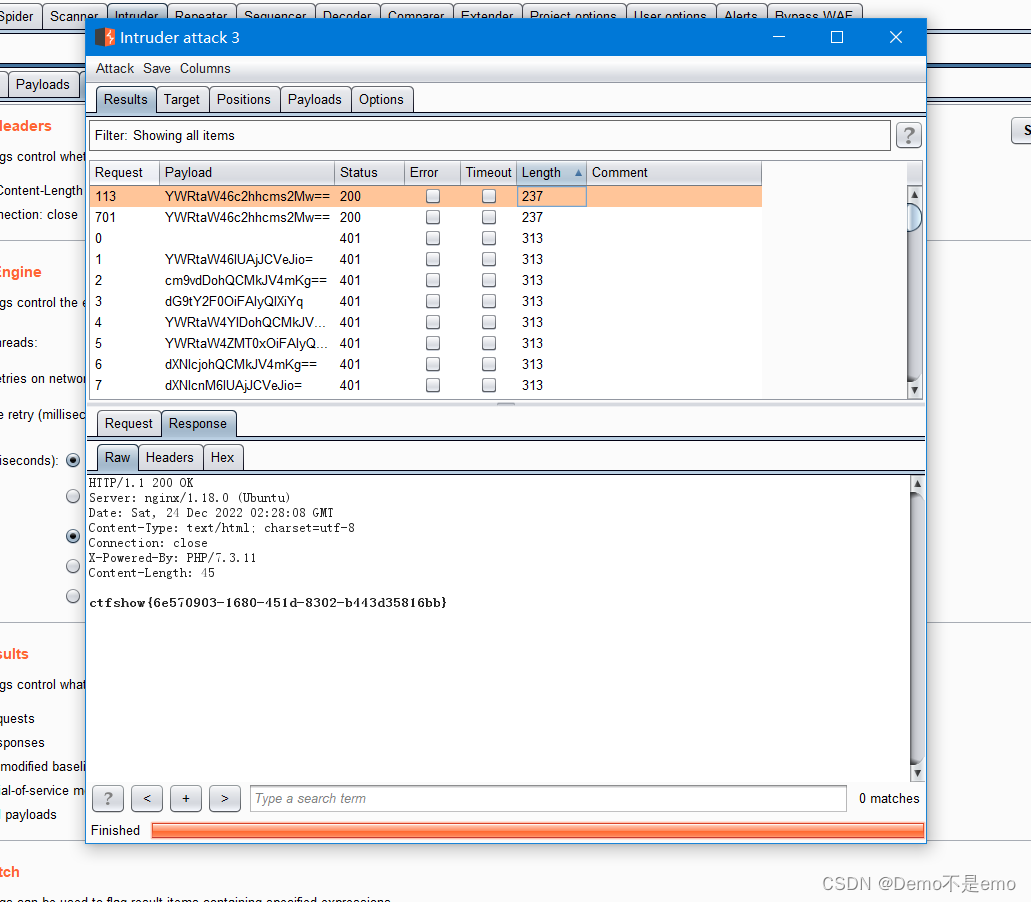

好,全部设置完成,开启爆破,结果如下

好,全部设置完成,开启爆破,结果如下

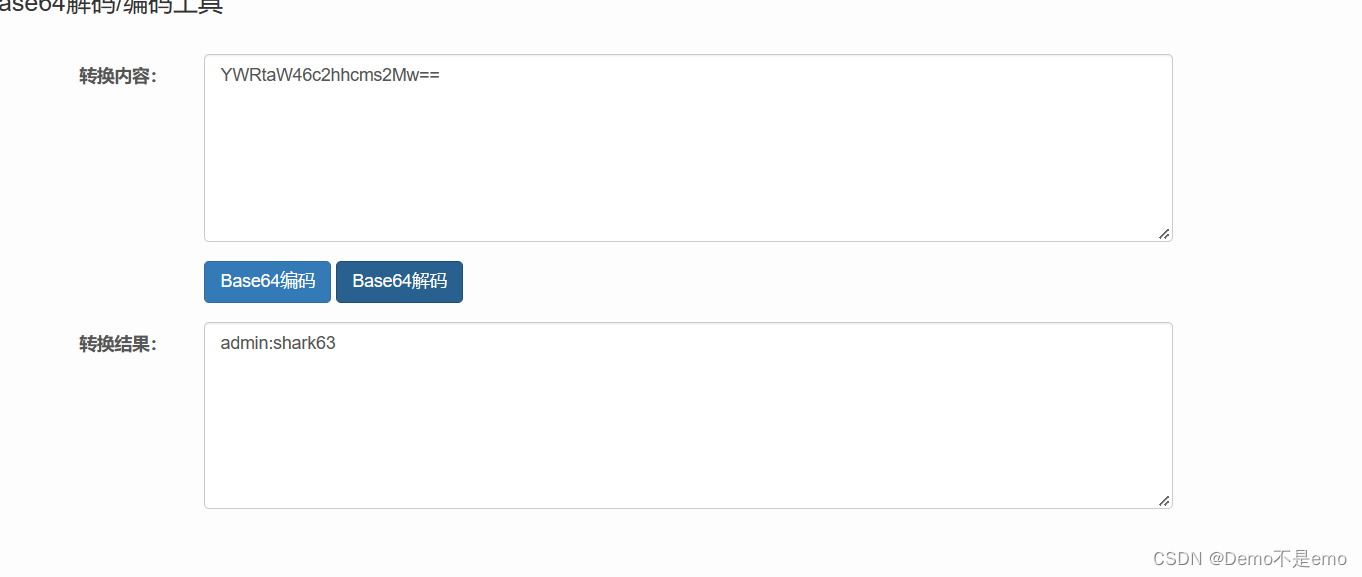

这里已经能成功看到flag了,我们也可以把这个payload拿去解密一下,看看他的账密

这里已经能成功看到flag了,我们也可以把这个payload拿去解密一下,看看他的账密

账号:admin

密码:shark63

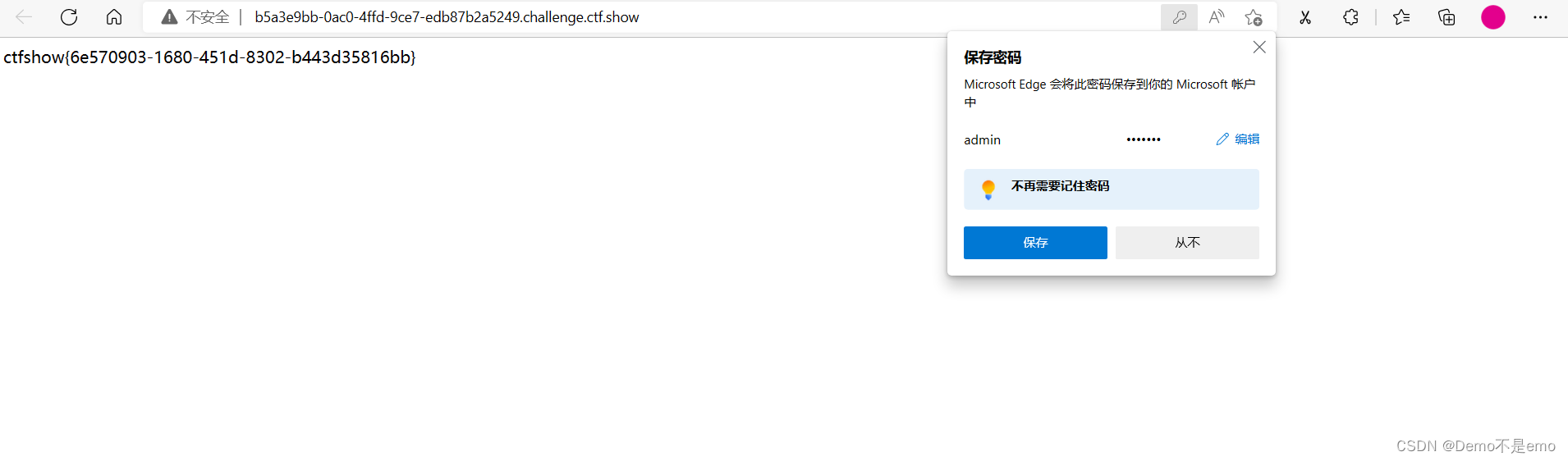

我们用这个登录试试

可以看到同样拿到了flag,所以这道题就拿下了

总结一下这题,主要考察的就是tomcat登录认证的特征和burp爆破中custom iterator模式的使用方法,所以这道题还是很不错的,能学到东西,那今天的ctf训练就到这里了,我们下期见