- NMAP各种选项的使用

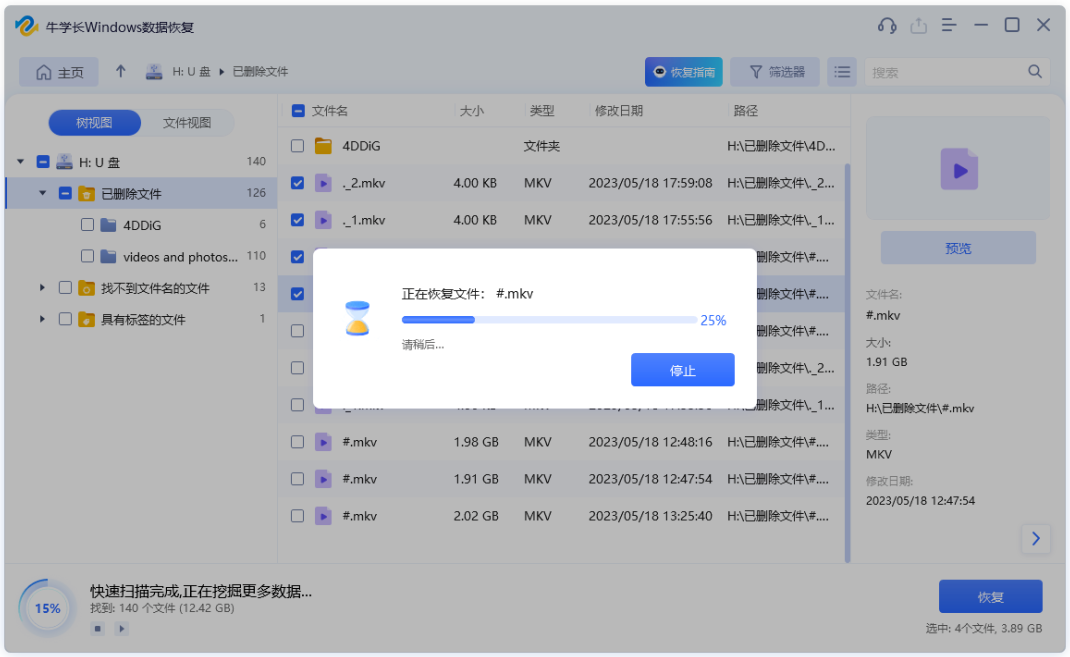

三种情况修改IP地址总结:

1.为漏洞环境配ip地址

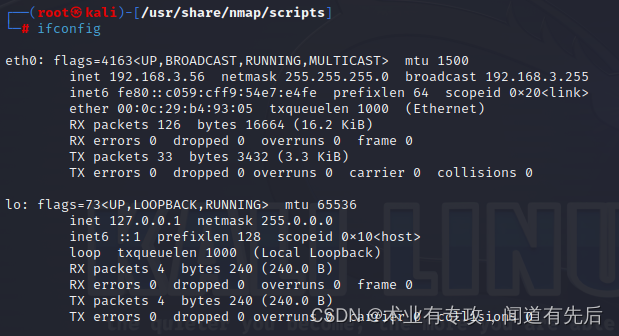

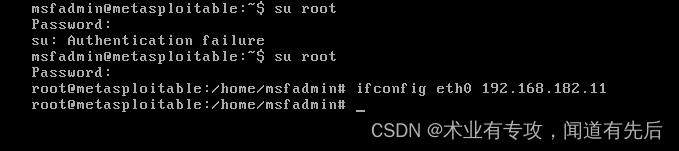

注:1.打开metasploitable后,用mafadmin/msfadmin登录后,重新设置密码,su root登录;

- 为此创建一个ip地址,命令:ifconfig eth0 19168.182.11,注意Metasploitable2要和kali或其他主机要在同一个网段(子网掩码)

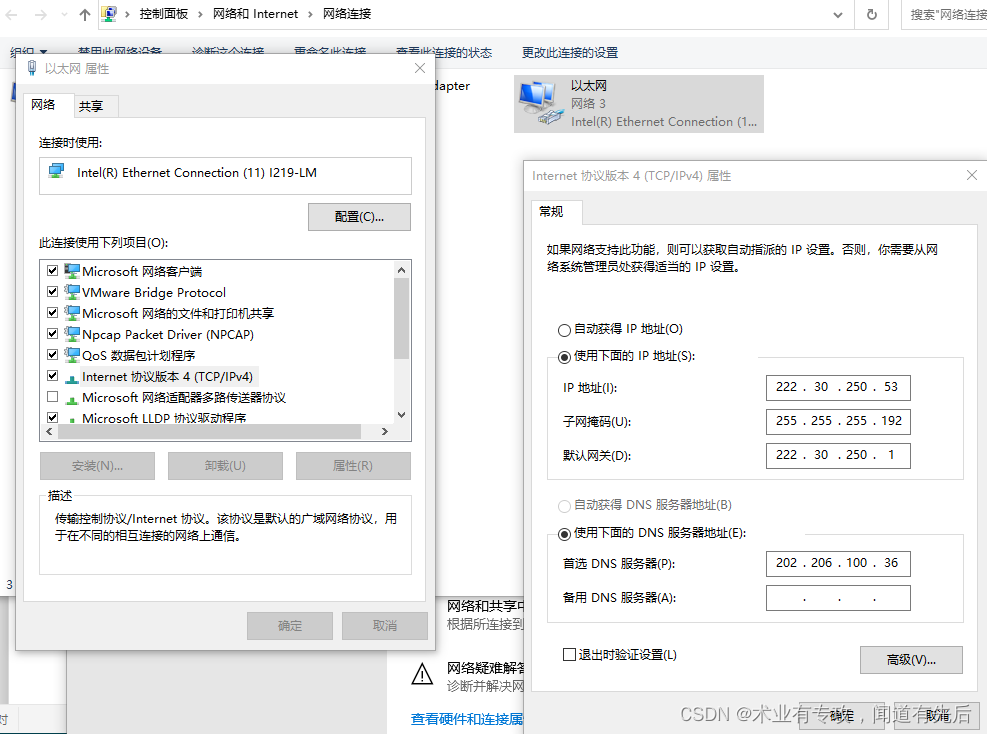

2.修改物理机ip地址,使之和虚拟机在同一个网段

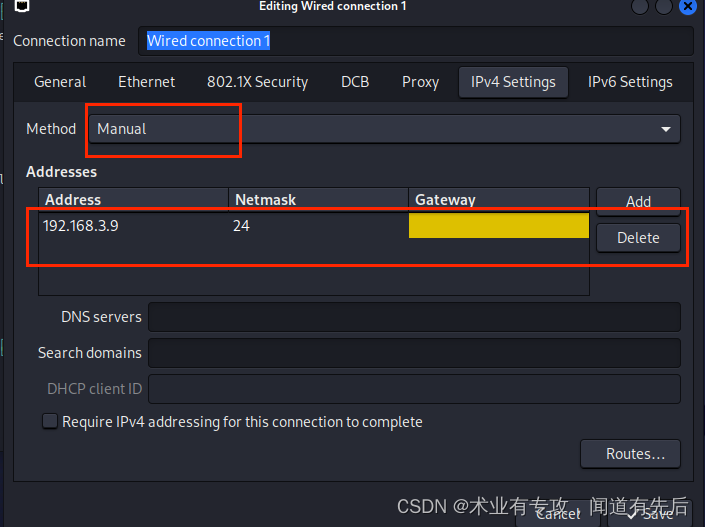

3.设置kali的ip地址:

注意:设置方式的要选择Manual,不要选择DHCP配置,还有save完后要先关闭一下网卡,后打开

三种WMware网络连接模式总结:

一.NAT模式(VMnet8)

虚拟机之间,主机和虚拟机之间互访,虚拟机可通过主机访问外网,外网无法访问虚拟机

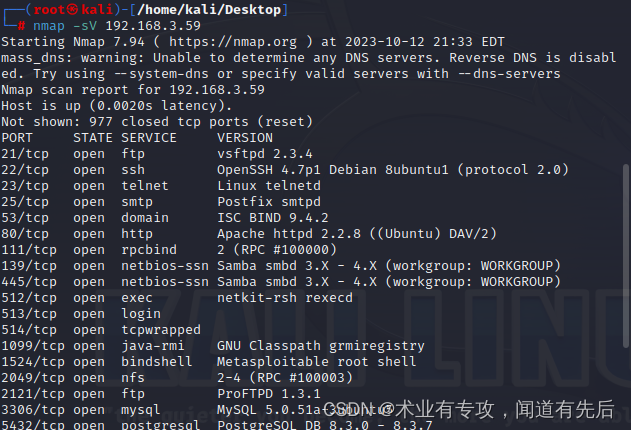

NMAP的使用

端口是计算机用来对应不同服务的,就好比去银行办理业务,我们通过不同窗口办理不同业务。银行好比计算机,窗口好比开放的端口

一.主机发现(在root下运行命令)

TCP扫描(-sT)全扫描 三次握手

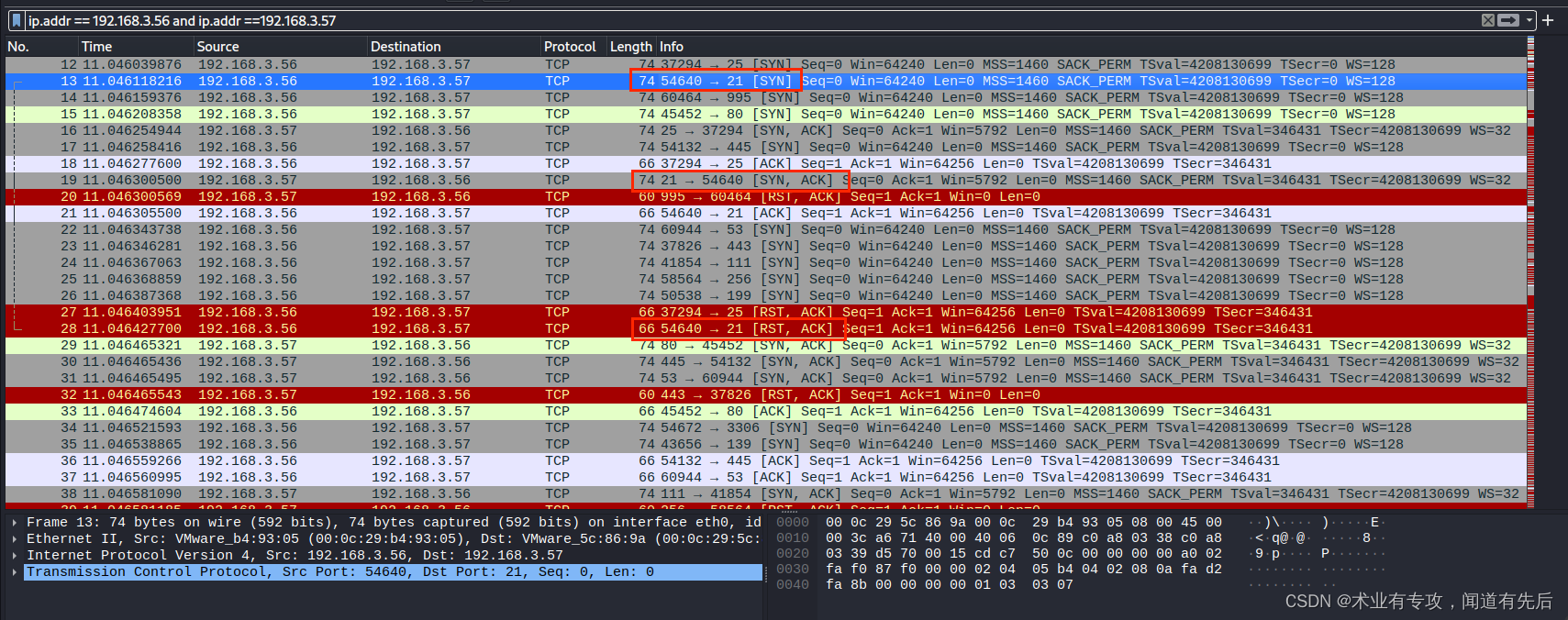

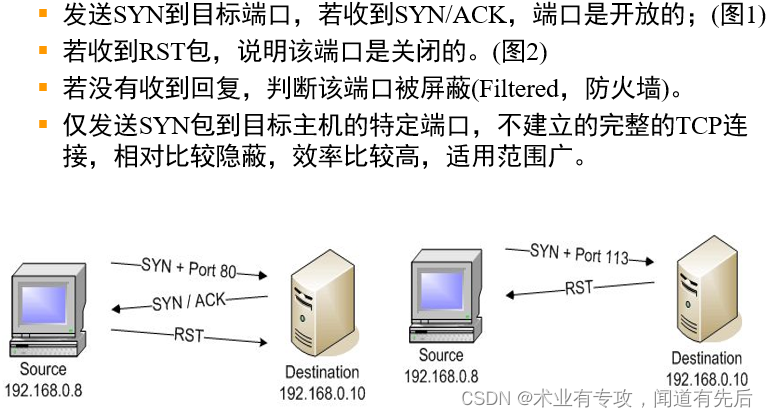

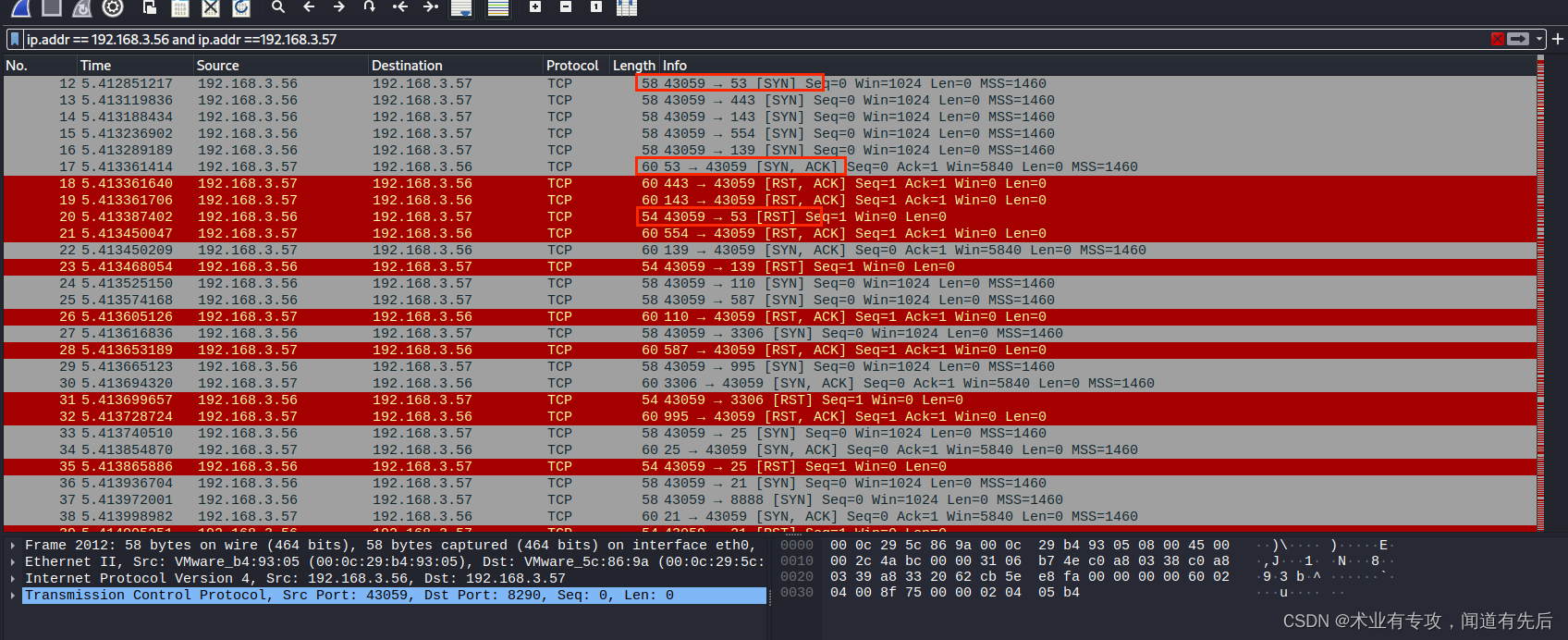

SYN扫描(-sS)半开放扫描

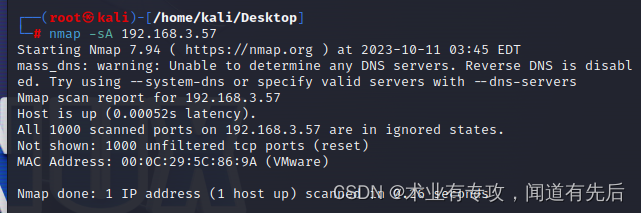

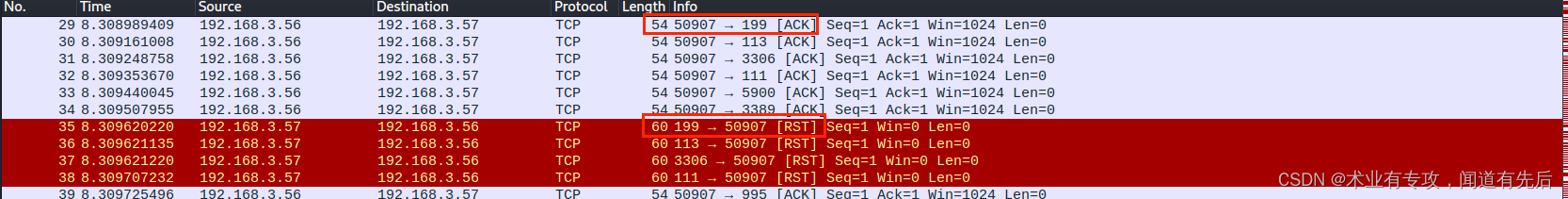

ACK扫描(-sA)

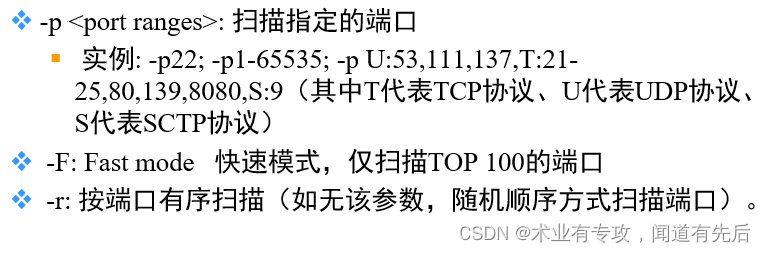

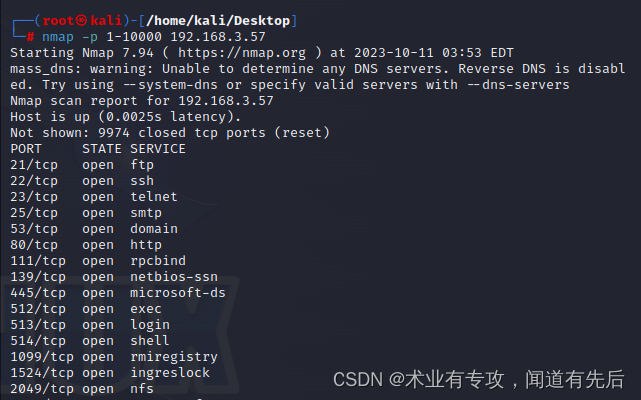

端口参数和扫描顺序

版本扫描

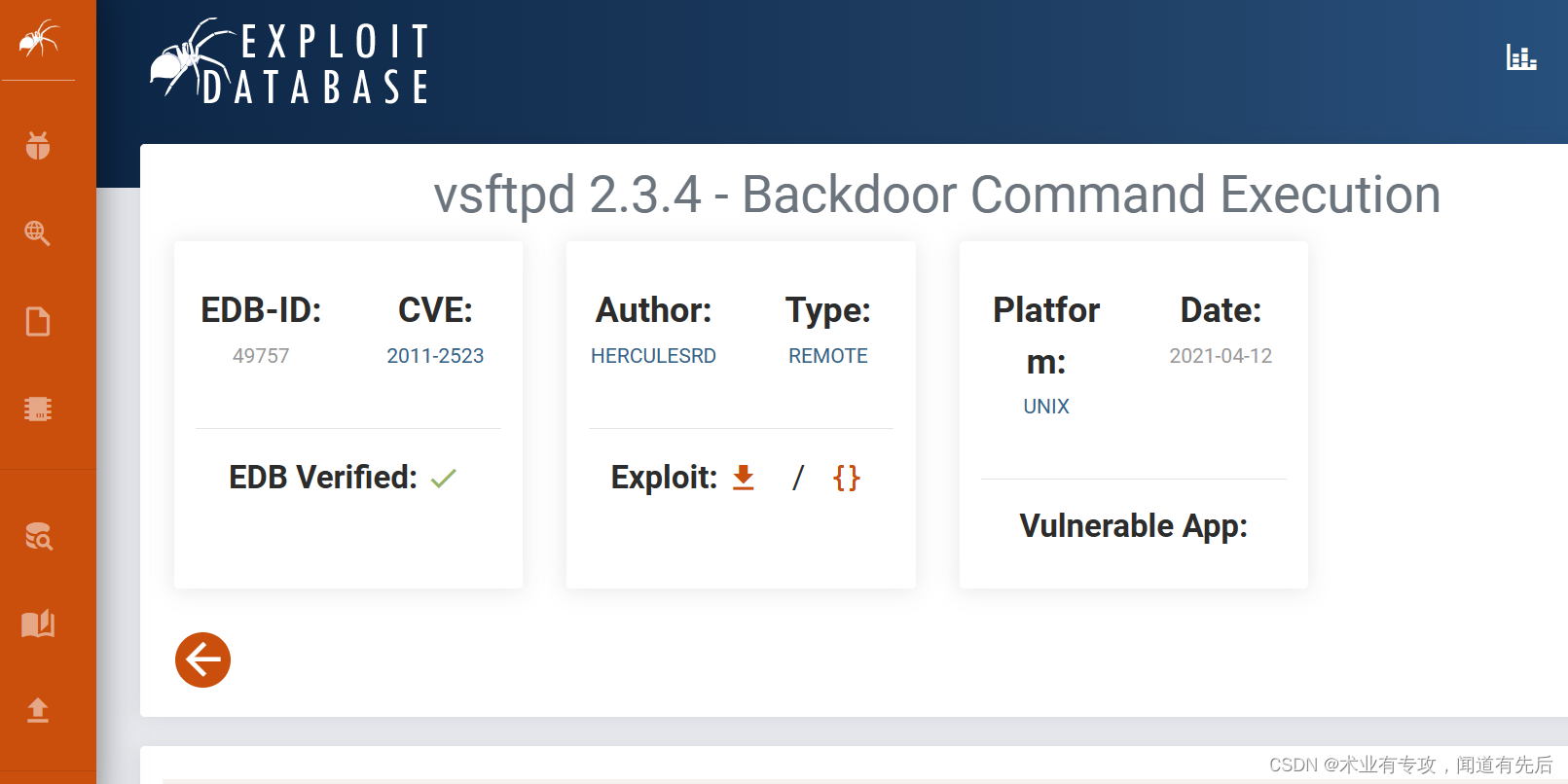

比如找一下version为vsftpd 2.3.4版本,在Loading... 处寻找即可

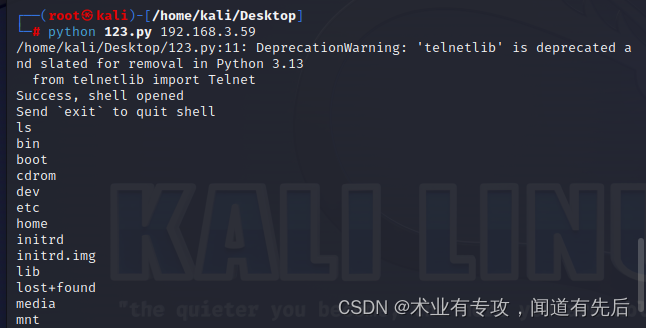

复制漏洞代码,在kali中建立一个py文件,运行之,就可以获得漏洞环境的shell权限

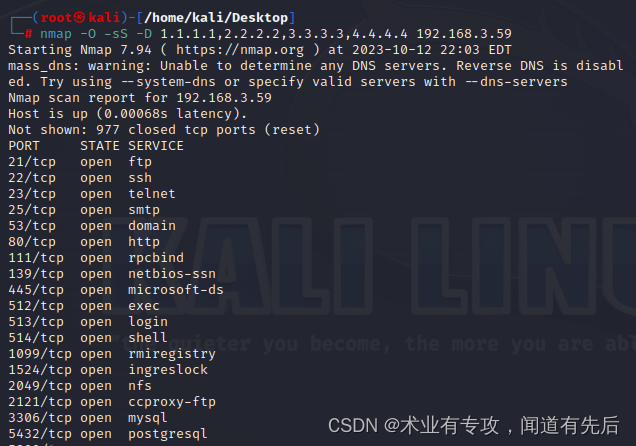

扫描操作系统类型

Nmap之假冒扫描

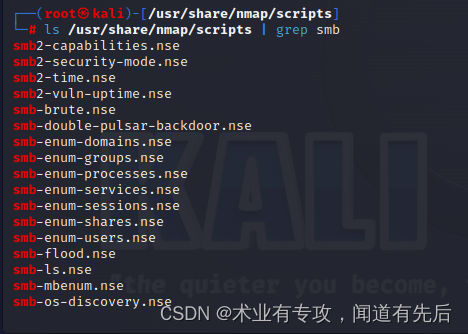

Nmap之脚本扫描

ls /usr/share/nmap/scripts 列举所有可用脚本

ls /usr/share/nmap/scripts | grep smb 列举smb相关脚本

2.Windows常用命令的使用

系统架构:

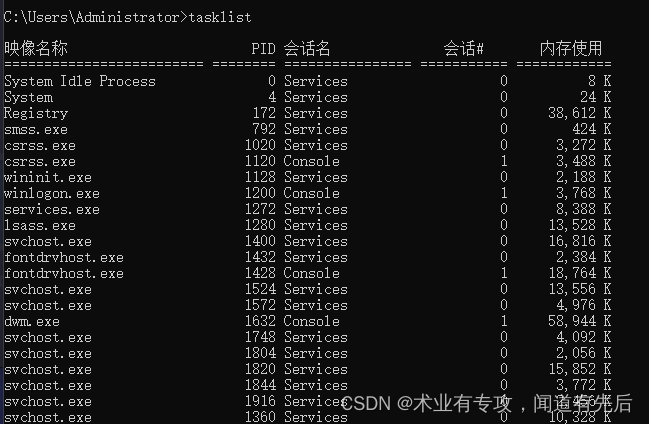

进程信息:

列出进程 ID 大于 1000 的所有任务,并将它们以 csv 格式显示

tasklist /v /fi "PID gt 1000" /fo csv

注:/v是详细显示,/fi "PID gt 1000"是一组,/fo csv是一组

Whoami 为当前登录的用户返回域名、计算机名、用户名、组名、登录标识符以及特权。

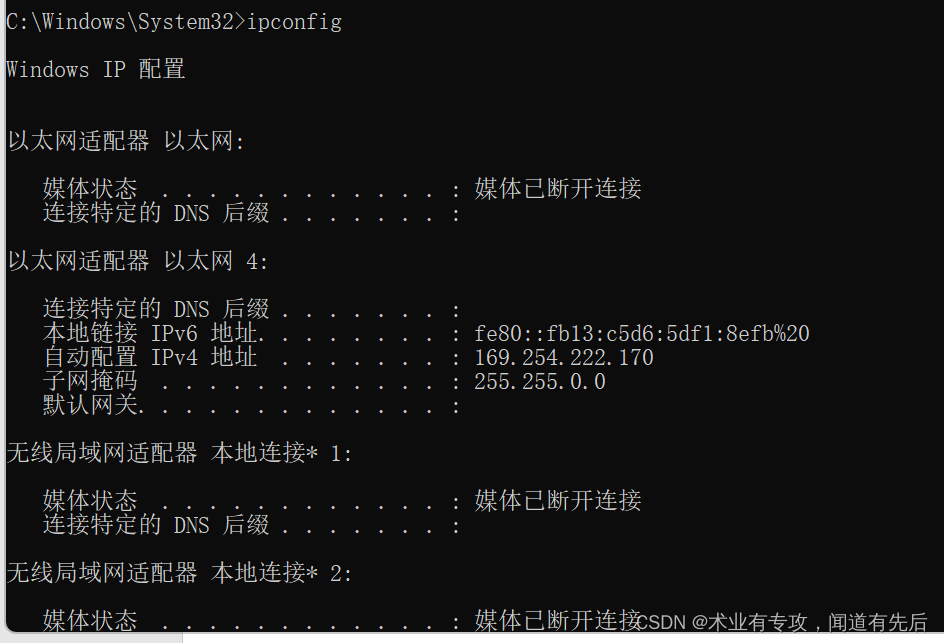

显示ip地址

Netstat命令

-a 显示所有连接和侦听端口。

-b 显示在创建每个连接或侦听端口时涉及的可执行程序。

-e 显示以太网统计。此选项可以与 -s 选项结合使用。

-f 显示外部地址的完全限定域名(FQDN)。

-n 以数字形式显示地址和端口号。

-o 显示拥有的与每个连接关联的进程 ID。

-p proto 显示 proto 指定的协议的连接;proto 可以是下列任

何一个: TCP、UDP、TCPv6 或 UDPv6。

-r 显示路由表。

-s 显示每个协议的统计。IP、IPv6、ICMP、ICMPv6、TCP、TCPv6、UDP 和 UDPv6的统计;

wmic(windows management instrumentation, windows管理工具)

提供从命令行接口和批命令脚本执行系统管理的支持

wmic group 组账号管理

wmic os 已安装操作系统的管理

wmic process

wmic useraccount 用户的管理

wmic service 服务应用程序的管理

wmic startup 自启动程序的管理

wmic startup list brief

wmic nic 网络接口控制器的管理

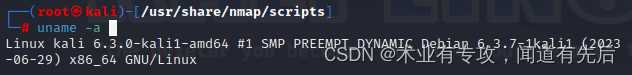

- Linux常用命令的使用

uname -a 打印系统信息

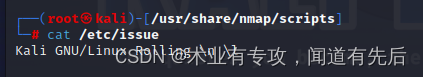

cat /etc/issue 显示登录提示之前打印的消息或系统标识

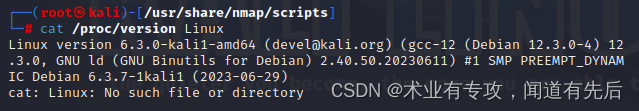

cat /proc/version Linux内核版本,编译内核的gcc版本以及内核编译的时间和用户名

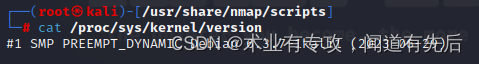

cat /proc/sys/kernel/version

ps:显示当前进程的状态,类似于 windows 的任务管理器

-A 列出所有的进程

-w 显示加宽可以显示较多的资讯

-au 显示较详细的资讯

-aux 显示所有包含其他使用者的进程

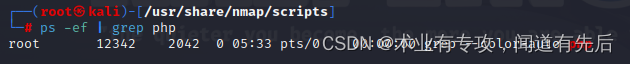

ps -ef | grep php 显示 php 的进程

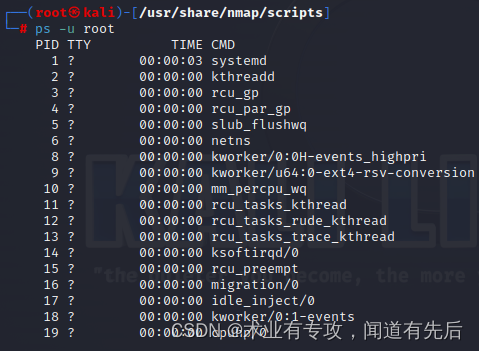

ps -u root 显示root进程用户信息

ps -u root 显示root进程用户信息

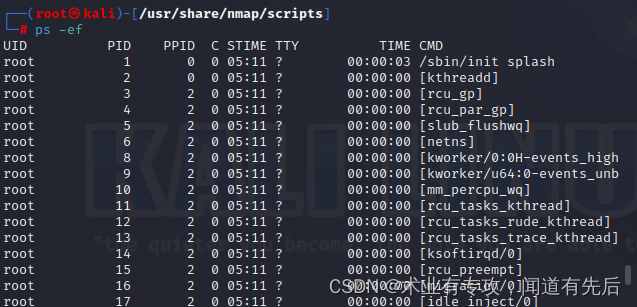

ps -ef 显示所有命令,连带命令行

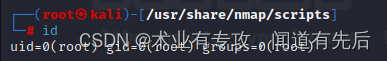

id 显示用户的UID或组ID等

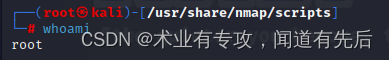

whoami 显示当前用户名

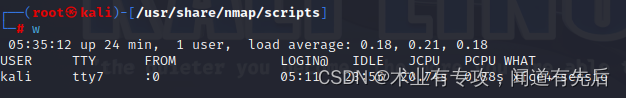

w 显示已登录Linux的用户

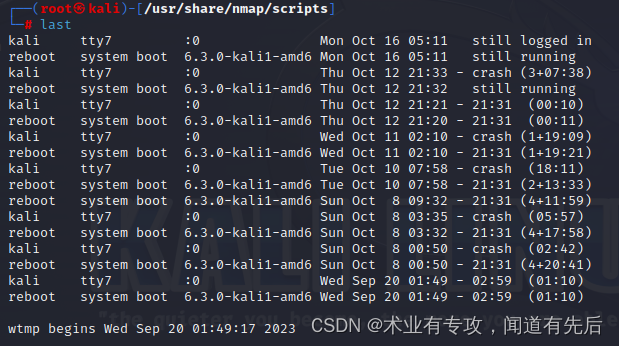

last 显示最后一次登录的用户

last 显示最后一次登录的用户

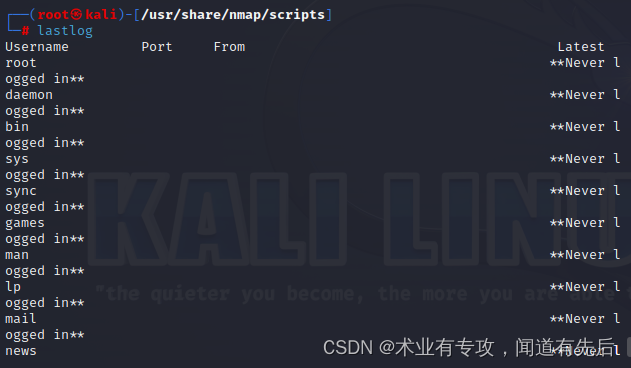

lastlog 打印上次登录日志

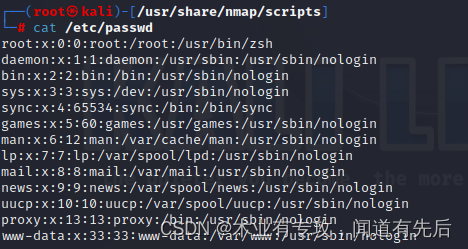

cat /etc/passwd 系统中的所有账号

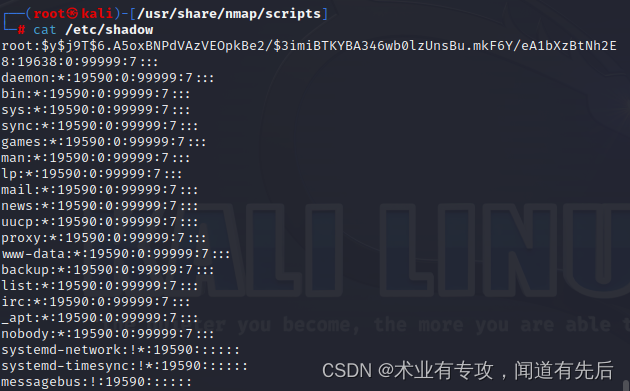

cat /etc/shadow系统中的所有账号对应的口令(密文)

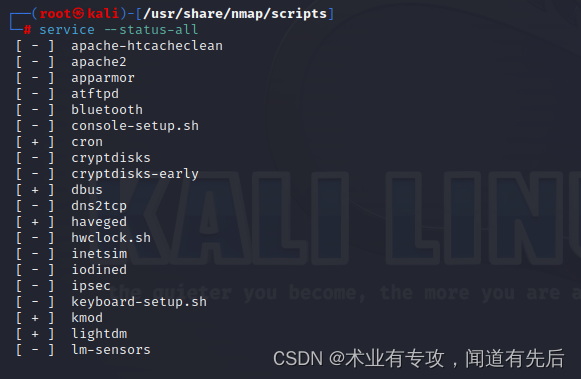

service --status-all 显示所有服务状态

ip地址显示