文章目录

- 云原生应用的崛起

- 云原生应用安全性挑战

- 1. **容器安全性**:容器技术如Docker和Kubernetes已成为云原生应用的核心组成部分。容器的安全性变得至关重要,以防止恶意容器的运行和敏感数据泄漏。

- 2. **微服务安全性**:微服务架构引入了多个微服务之间的通信。安全地管理这些通信变得复杂,需要有效的身份验证和授权机制。

- 3. **持续交付的漏洞**:云原生应用的快速迭代需要持续交付流程。然而,这也可能导致安全漏洞被快速传播。

- 4. **数据保护**:保护敏感数据在云上的存储和传输是一个关键问题。数据泄漏可能导致严重后果。

- 云上数据的保护之道

- 1. **数据加密**:

- 2. **密钥管理**:

- 3. **访问控制**:

- 4. **数据分类和遗忘**:

- 5. **监控和审计**:

- 结论

🎉欢迎来到云计算技术应用专栏~云原生应用安全性:解锁云上数据的保护之道

- ☆* o(≧▽≦)o *☆嗨~我是IT·陈寒🍹

- ✨博客主页:IT·陈寒的博客

- 🎈该系列文章专栏:云计算技术应用

- 📜其他专栏:Java学习路线 Java面试技巧 Java实战项目 AIGC人工智能 数据结构学习 云计算技术应用

- 🍹文章作者技术和水平有限,如果文中出现错误,希望大家能指正🙏

- 📜 欢迎大家关注! ❤️

随着云原生应用在现代软件开发中的广泛应用,数据的安全性和保护变得至关重要。云原生应用的设计和架构带来了许多独特的挑战,但也提供了新的机会来改进数据的安全性。本文将探讨云原生应用安全性的问题,提供解决方案和最佳实践,并分析如何解锁云上数据的保护之道。

云原生应用的崛起

云原生应用是一种设计和构建方式,旨在最大程度地利用云计算的优势。它通常包括容器化、微服务架构、自动化和持续交付。这种方法为开发人员提供了更快的迭代速度、更高的可伸缩性和更好的可维护性。

然而,云原生应用的崛起也引入了新的安全挑战。传统的安全措施和模式可能不再适用于这种现代化的应用。因此,开发人员和安全团队需要采用新的策略和工具来确保数据的安全性。

云原生应用安全性挑战

在云原生应用中,有一些主要的安全性挑战:

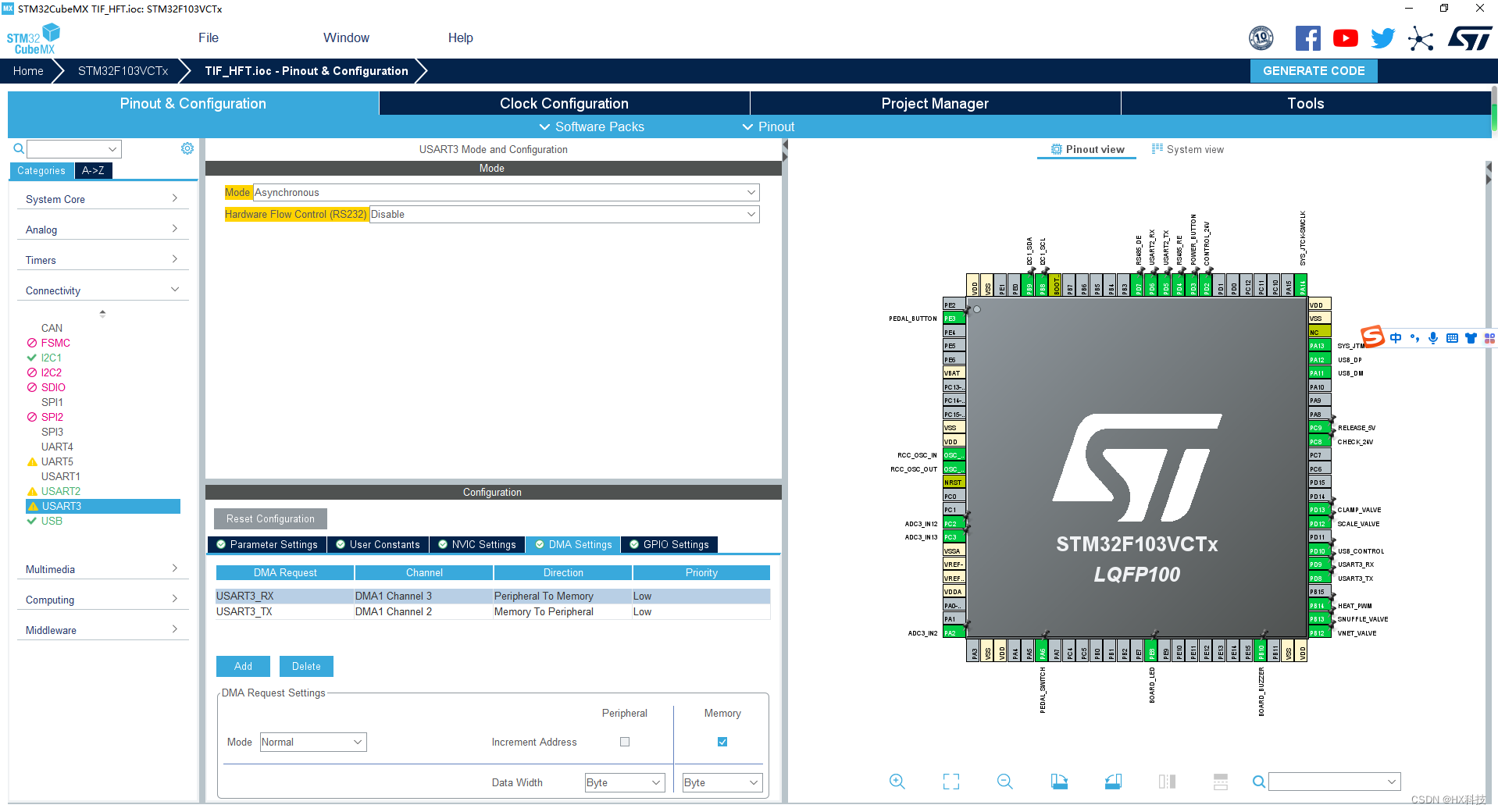

1. 容器安全性:容器技术如Docker和Kubernetes已成为云原生应用的核心组成部分。容器的安全性变得至关重要,以防止恶意容器的运行和敏感数据泄漏。

解决方案:使用容器镜像扫描工具来检测已知漏洞,实施访问控制策略,确保容器只能访问其必需的资源。

2. 微服务安全性:微服务架构引入了多个微服务之间的通信。安全地管理这些通信变得复杂,需要有效的身份验证和授权机制。

解决方案:使用API网关、JWT令牌、OAuth等来实现微服务之间的安全通信,同时限制每个微服务的权限。

3. 持续交付的漏洞:云原生应用的快速迭代需要持续交付流程。然而,这也可能导致安全漏洞被快速传播。

解决方案:实施自动化安全测试,包括静态代码分析、动态扫描和漏洞管理,以及自动化漏洞修复。

4. 数据保护:保护敏感数据在云上的存储和传输是一个关键问题。数据泄漏可能导致严重后果。

解决方案:使用加密、密钥管理、访问控制和数据分类来保护数据。同时,考虑数据遗忘和GDPR合规性。

云上数据的保护之道

为了解锁云上数据的保护之道,以下是一些关键的最佳实践和解决方案:

1. 数据加密:

数据加密是云安全的基石。确保数据在传输和存储时都进行了加密。使用TLS/SSL来保护数据传输,同时使用数据加密技术如AES或RSA来加密数据存储。此外,可以考虑使用端到端加密来防止中间人攻击。

示例代码 - 使用Java进行数据加密:

import javax.crypto.Cipher;

import javax.crypto.spec.SecretKeySpec;

public class EncryptionUtil {

public static byte[] encrypt(String data, SecretKeySpec secretKey) throws Exception {

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, secretKey);

return cipher.doFinal(data.getBytes());

}

}

2. 密钥管理:

有效的密钥管理是数据加密的关键。确保密钥存储安全,并定期轮换密钥以防止泄漏。使用专门的密钥管理服务可以帮助您更好地管理密钥。

示例代码 - 使用AWS Key Management Service(KMS)来管理密钥:

import boto3

# 创建KMS客户端

kms = boto3.client('kms')

# 生成数据密钥

response = kms.generate_data_key(

KeyId='alias

/my-key',

KeySpec='AES_256'

)

3. 访问控制:

实施访问控制策略,以限制对数据的访问。使用身份验证和授权来确保只有经过授权的用户可以访问数据。云提供商通常提供身份和访问管理服务(IAM)来管理访问控制。

示例代码 - 使用AWS IAM来控制S3存储桶的访问:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "s3:GetObject",

"Resource": "arn:aws:s3:::my-bucket/*"

}

]

}

4. 数据分类和遗忘:

对数据进行分类,以确定哪些数据是敏感的,需要额外的保护。同时,实施数据遗忘策略,以确保不再需要的数据被安全地删除。

5. 监控和审计:

定期监控和审计数据访问和操作。使用云提供商的监控工具来跟踪数据的使用情况,同时记录和报告任何异常活动。

拓展思考:

云安全领域不断发展,新的威胁和解决方案不断涌现。考虑使用云安全信息和事件管理(SIEM)工具来实时监控和分析安全事件,以便更快地响应威胁。

结论

云原生应用的兴起为软件开发带来了巨大的机会,但也带来了新的安全挑战。数据的安全性和保护是云原生应用安全性的核心问题。通过采取适当的措施,如数据加密、密钥管理、访问控制、数据分类和监控,可以解锁云上数据的保护之道。随着云安全技术的不断发展,云原生应用的安全性将得到不断改进,从而更好地应对日益复杂的威胁。在云原生应用的安全性方面,持续学习和更新是至关重要的,以确保数据得到最佳的保护。

🧸结尾 ❤️ 感谢您的支持和鼓励! 😊🙏

📜您可能感兴趣的内容:

- 【Java面试技巧】Java面试八股文 - 掌握面试必备知识(目录篇)

- 【Java学习路线】2023年完整版Java学习路线图

- 【AIGC人工智能】Chat GPT是什么,初学者怎么使用Chat GPT,需要注意些什么

- 【Java实战项目】SpringBoot+SSM实战:打造高效便捷的企业级Java外卖订购系统

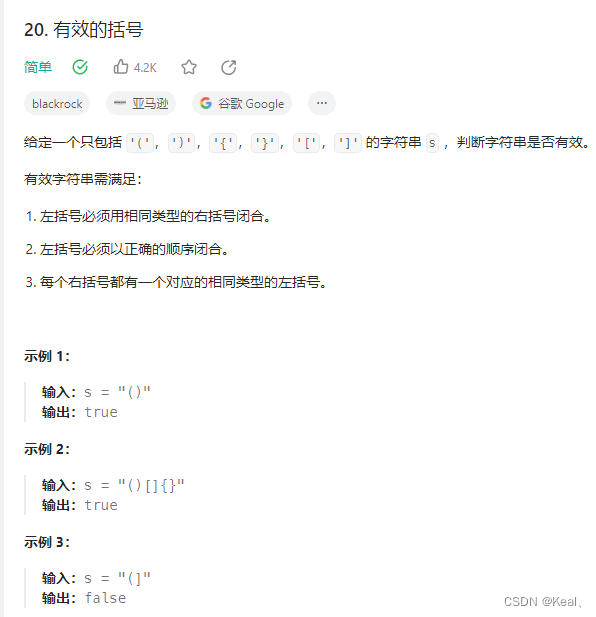

- 【数据结构学习】从零起步:学习数据结构的完整路径

![[数据结构]——单链表超详细总结](https://img-blog.csdnimg.cn/80e8bf8a92374dae936bb15f2e5c3e0c.png)