一个暑假能成为黑客吗?资深白帽黑客告诉你答案,如果你想的是能到阿里五角大楼内网四处溜达,但是不可能的,但是成为一个初级黑客还是绰绰有余,你只需要掌握好渗透测试、外攻防、数据库等基本内容,搞懂外部安全防护、SE注入,在掌握一些基础的PHP和Python语言,就可以当个黑客。这时你已经拥有挖漏洞和渗透网站的能力,还可以参加一些奖励颇丰的正规黑客活动,比如挖洞、互网行动等等。如果你熟练掌握了这些技能,甚至考个国家认证的isp证书也是没问题的。至于学比较好你先要了接什么是黑客

什么是黑客?

站在计算机角度上解释,黑客就是去寻找网站、系统、软件等漏洞,并利用漏洞来取得一些数据或达到控制,让对方程序崩溃等效果。 刚入门的黑客大部分从事渗透工作,而渗透大部分属于web安全方向。因此换个淳朴点的名字称呼他们就是 —— 安全工程师。

是不是一下子就没那么神秘了?

不过,所谓职称仅仅是代号。我认为黑客真正的魅力在于他们对于代码的痴迷与热爱,对自己能力近似于傲慢的自信以及打破陈规的创造力与勇气。

当然不包括触犯法律。

成为一名黑客需要具备哪些能力?

第一点,了解黑客的思维方式

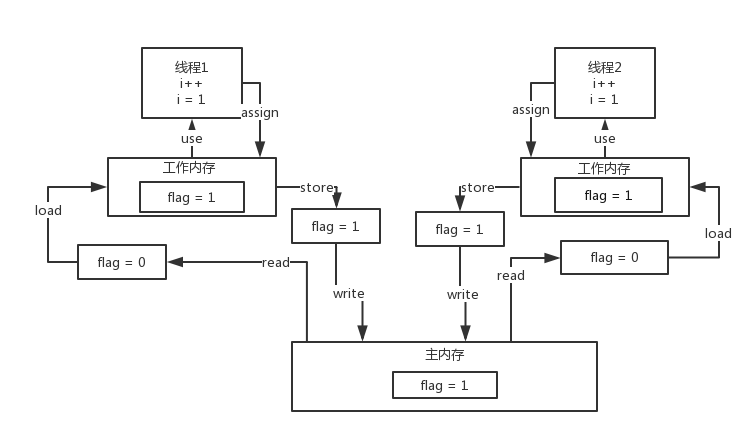

我们生活中用到的网站、软件等,都是由程序员编写的代码构成的。 这些代码在设计的过程中,都是基于一种正向的逻辑进行的,为了实现某个目的,完成某个操作的流程或数据传输逻辑。 而黑客的思维是逆向的,他们会去分析目前这个操作流程或数据传输逻辑中,是否存在一些验证不严谨或者隐秘信息被泄露的风险,并加以利用,从而绕过正常的操作逻辑达到未授权访问或操作的能力。

通俗点说,程序员是造房子的,而黑客则是看看房子是不是哪里漏了个风,缺了个口。翻进去为所欲为;有的甚至直接将房子拆了。

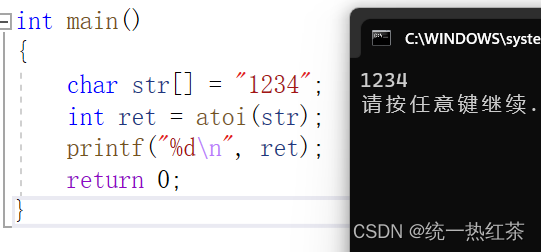

第二点,学习一门编程语言

黑客的武器也是代码。想要成为黑客,首先要学会一门黑客需要的编程语言。 对于没有代码经验的小白,可以从python、PHP或C学起。

第三点,学习网络安全基础知识

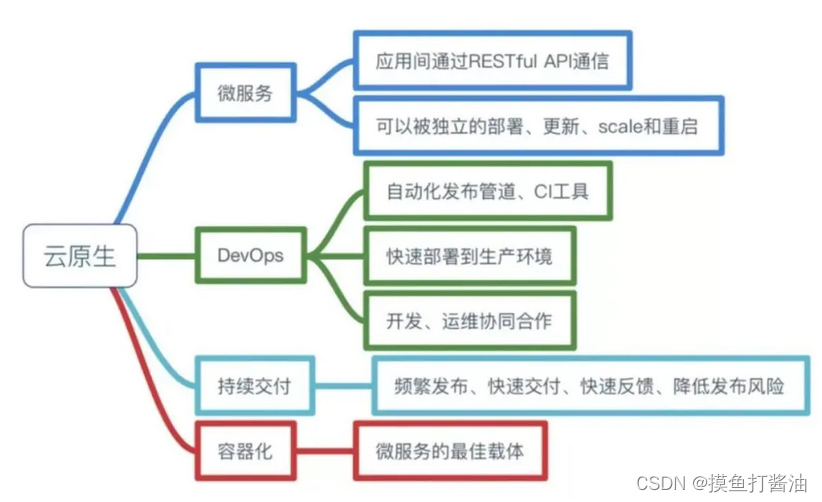

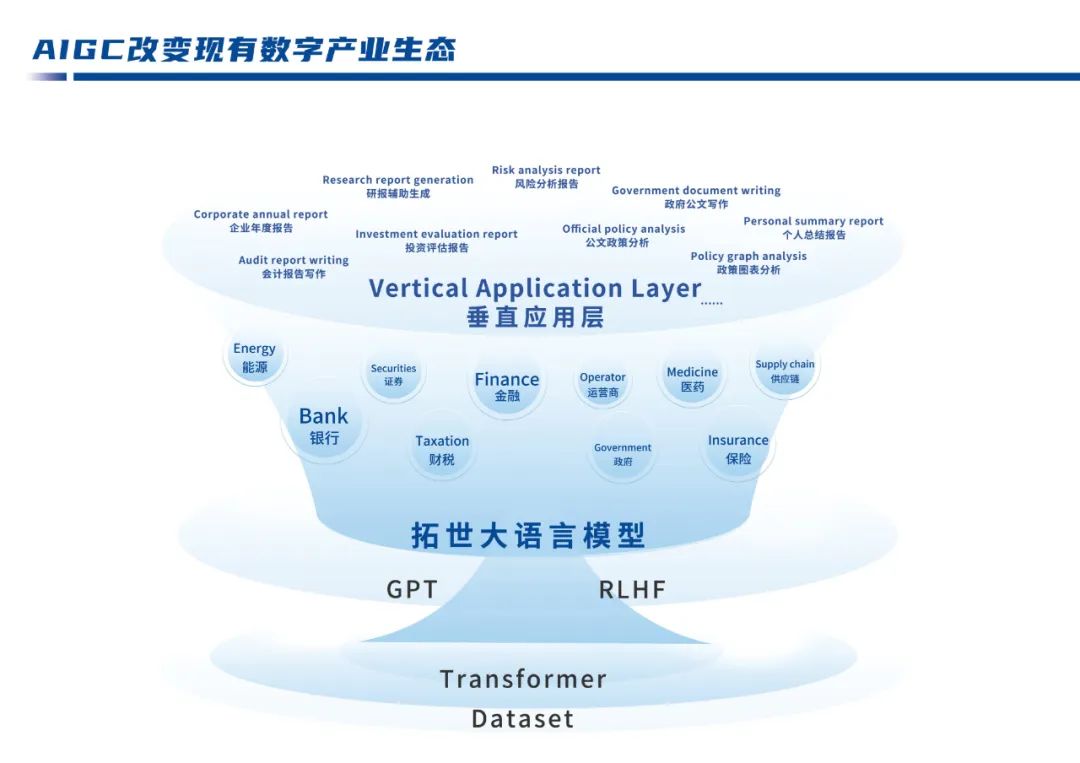

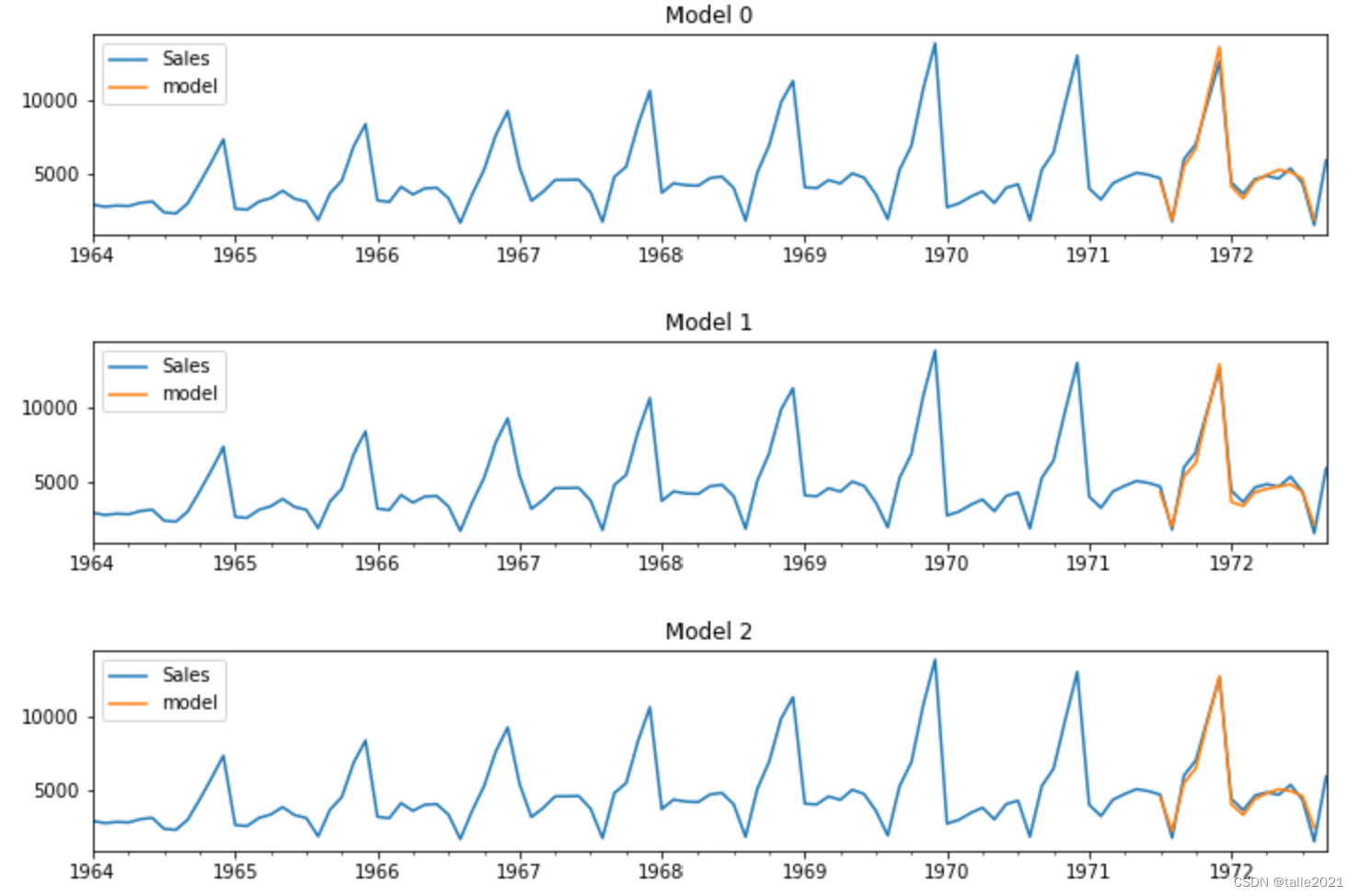

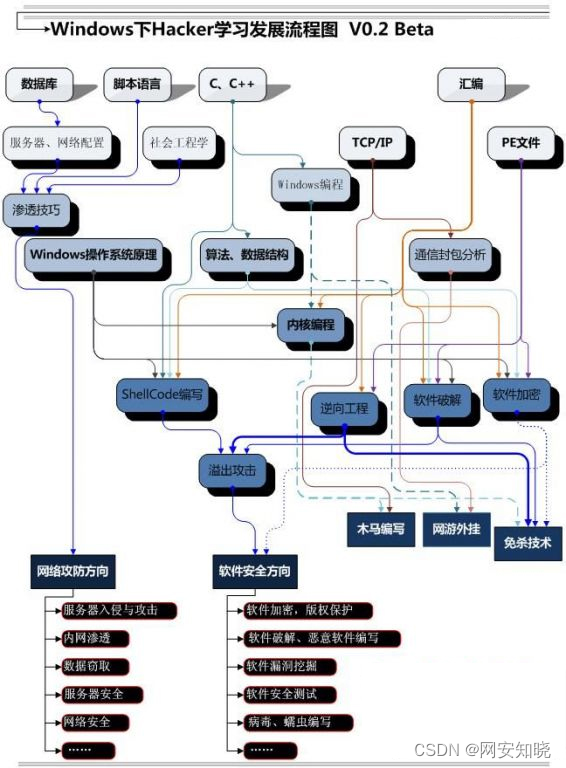

前面有提到,黑客其实就是安全工程师。安全工程师也分为几类,每一类的学习路径也有所不同。 这张图非常全面地给出了黑客学习发展的路线,我们可以根据自己想要研究的方向寻找对应的技术学习。

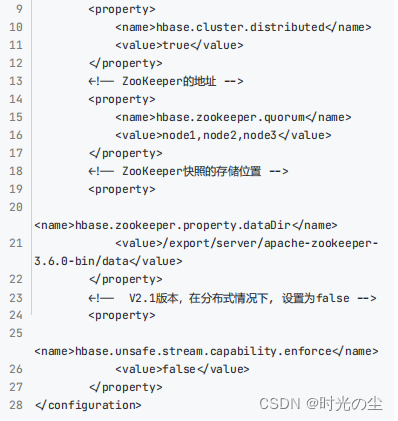

以Web安全举例。 首先要对Web技术有所了解,比如你想破解一个网站,首先你得会搭建一个网站。所以需要掌握: 通信协议,如TCP、HTTP,操作系统,如Linux、Windows、服务架设:Apache、Nginx等,数据库:MySQL或Oracle,以及编程语言,包括前端和后端语言。 接着对于Web安全技术也需要掌握:后端安全如SQL注入、文件上传、Webshell(木马)等,前端安全如XSS跨站脚本攻击、CSRF跨站请求伪造等。

黑客所涉及到的基础技能点是很多的,大部分人抱着三分钟热度,学着学着就放弃了。所以我们在学习过程中应该先去梳理一份知识图谱,然后进行系统性学习。

第四点,实战操作

如果你成功通过第三点,那么恭喜,你已经是一个初级小黑客了。接下来不如上手实践一下,比如SRC漏洞挖掘,WIFI网络破解,配套靶场练习等等。当然,你也可以尝试破解一下你女朋友的QQ密码。

第五点,懂法律,懂法律,懂法律!

《网络安全法》 第二十七条 任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具;明知他人从事危害网络安全的活动的,不得为其提供技术支持、广告推广、支付结算等帮助。 第四十四条 任何个人和组织不得窃取或者以其他非法方式获取个人信息,不得非法出售或者非法向他人提供个人信息。

《刑法》 第二百八十六条 违反国家规定,对计算机信息系统功能进行删除、修改、增加、干扰,造成计算机信息系统不能正常运行,后果严重的,处五年以下有期徒刑或者拘役;后果特别严重的,处五年以上有期徒刑。

不谈技术,单谈品质。恶意侵入其他电脑的系统作出破坏的“Cracker”是非常可耻的。互联网不是法外之地,我向大家科普黑客的知识也绝不是想去助长某些朋友的不良心态。

我觉得作为一个技术人员了解和学习黑客知识是必要的,因为这样才能在日常工作中应对安全风险,在较高的安全意识上完成编程和运维工作;当然,如果你能成功掌握了一些黑客原理和技术,当你遇到攻击时,也不仅仅是严防死守,而是抓住内鬼,反将一军。

黑客&网络安全如何学习

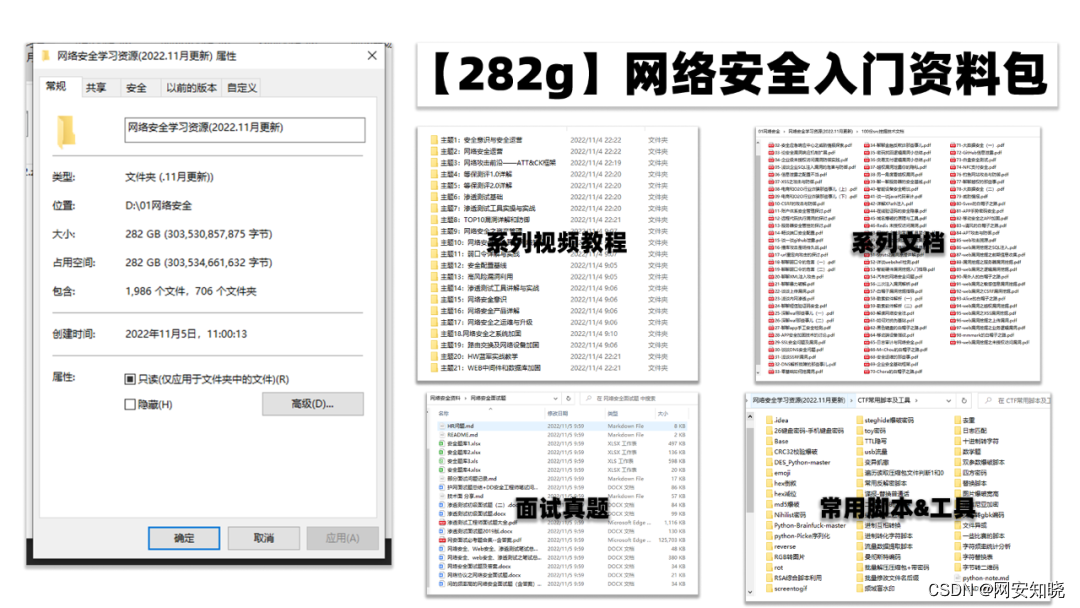

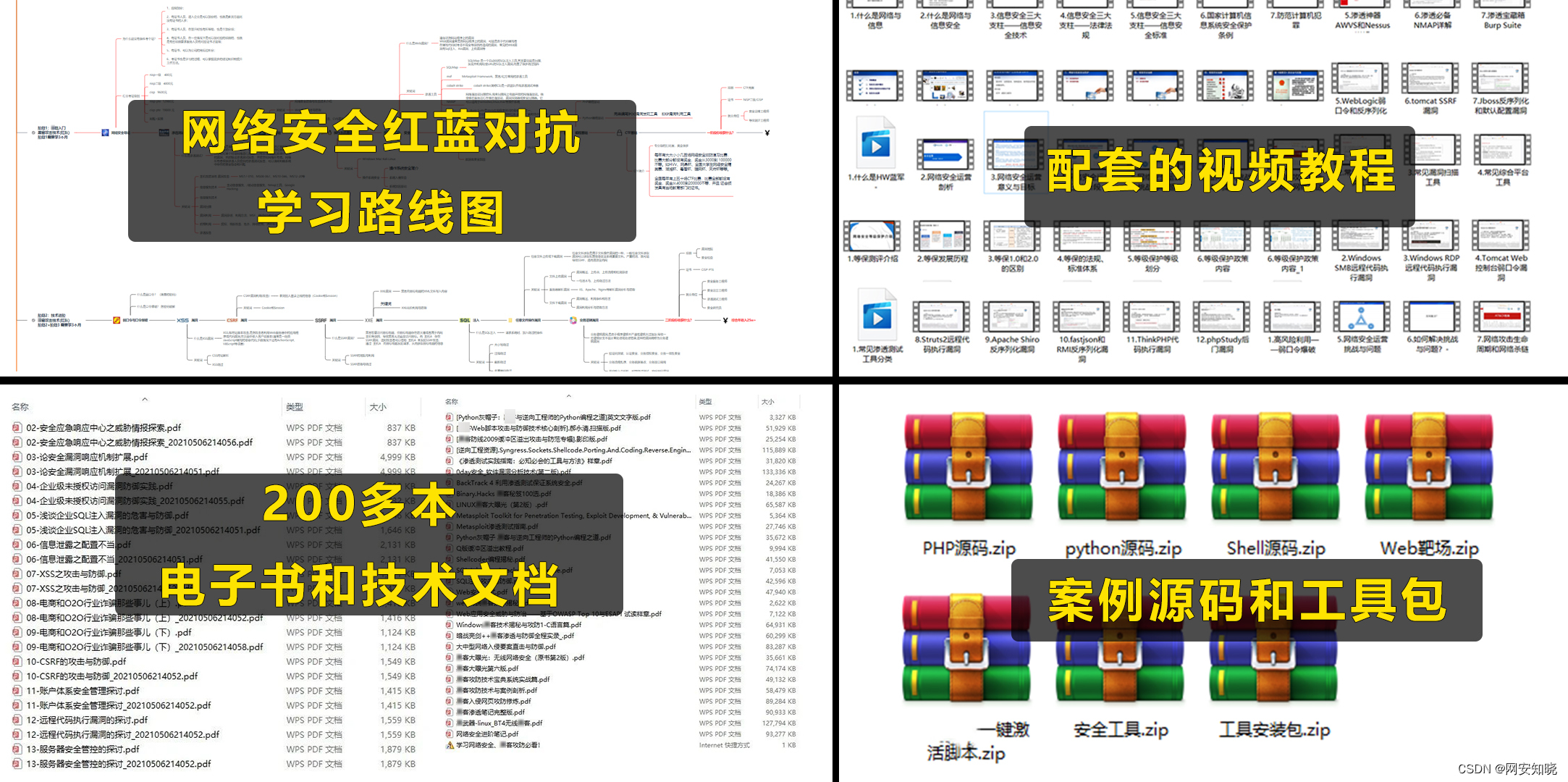

今天只要你给我的文章点赞,我走过许多弯路整理的网络安全学习大礼包可以免费分享给你们。

需要的话可以vx扫描下方二维码领取哦~