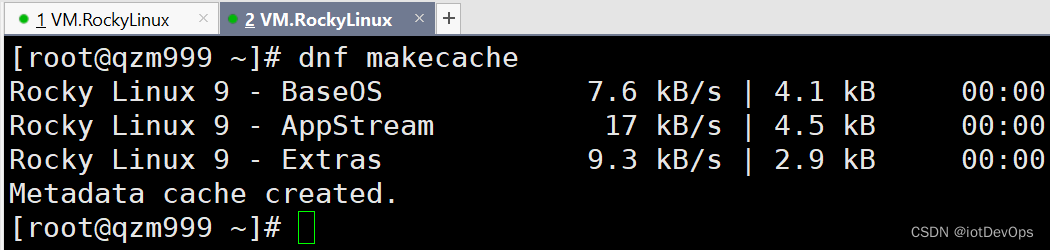

先运行下

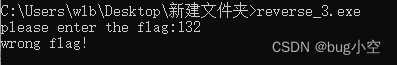

看来是输入正确的flag

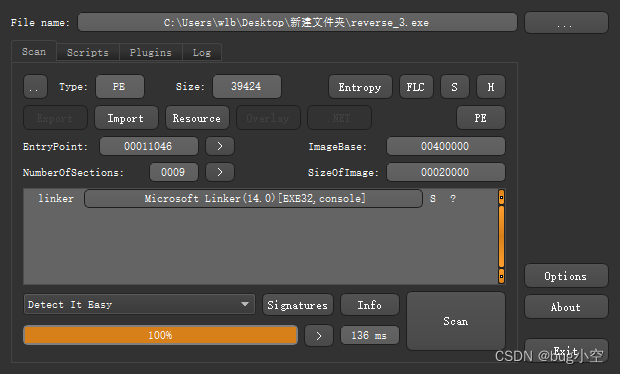

使用DIE查看文件

看起来没有壳,直接IDA打开

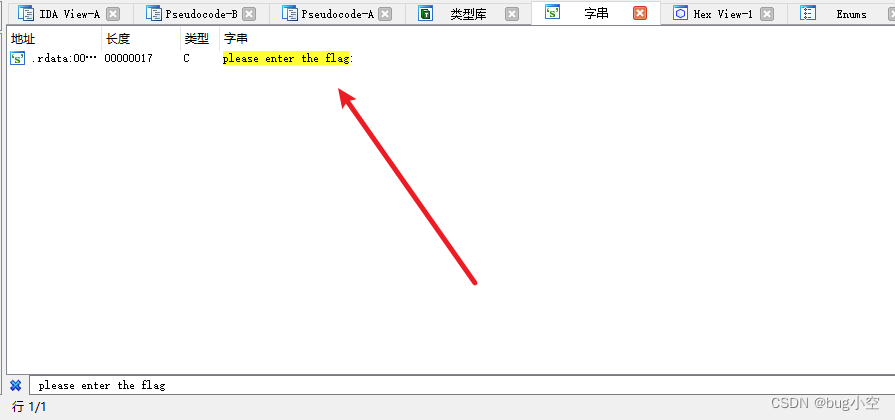

shift + F12查找字符串

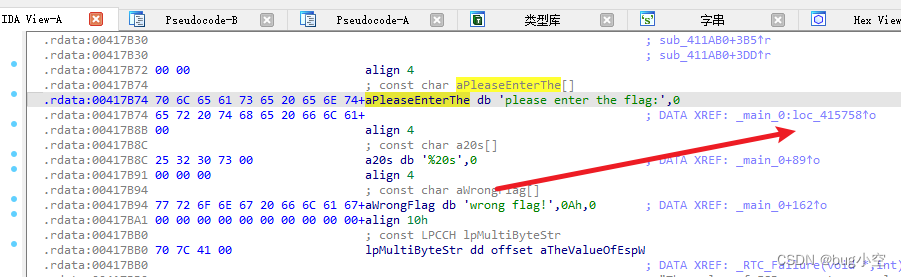

一路跟踪

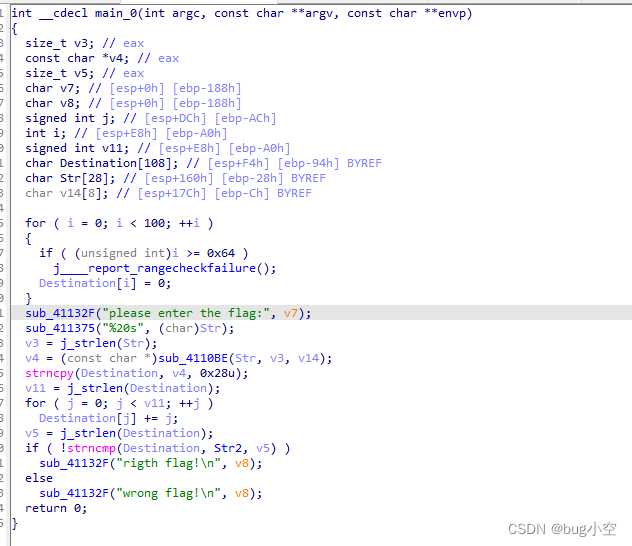

到汇编窗口后F5

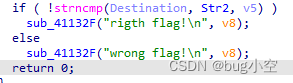

这里对Destination和Str2进行比较,Str2有值那么Str2就是经过上面一系列处理之后得到的内容了

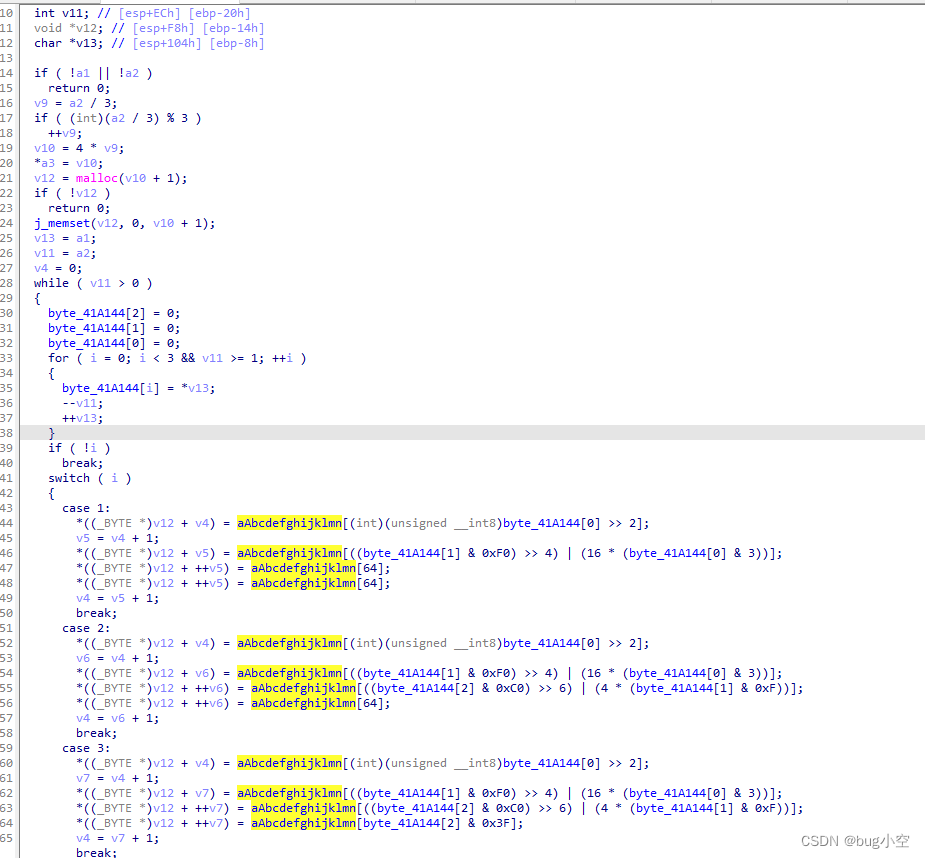

继续分析上面的代码

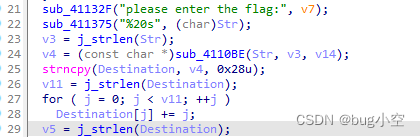

根据运行该程序我们可以不难得出sub_41132F应该是输出函数

而下面的那个函数应该就是输入函数了

23行获取输入字符串的长度

v4经过一个函数的处理

最后将v4的内容给了Destination

v11为Destination的长度

最后经过一个简单的for循环处理完毕

也就是说我们不知道的也就是sub_4110BE这个函数对我们输入的值做了什么

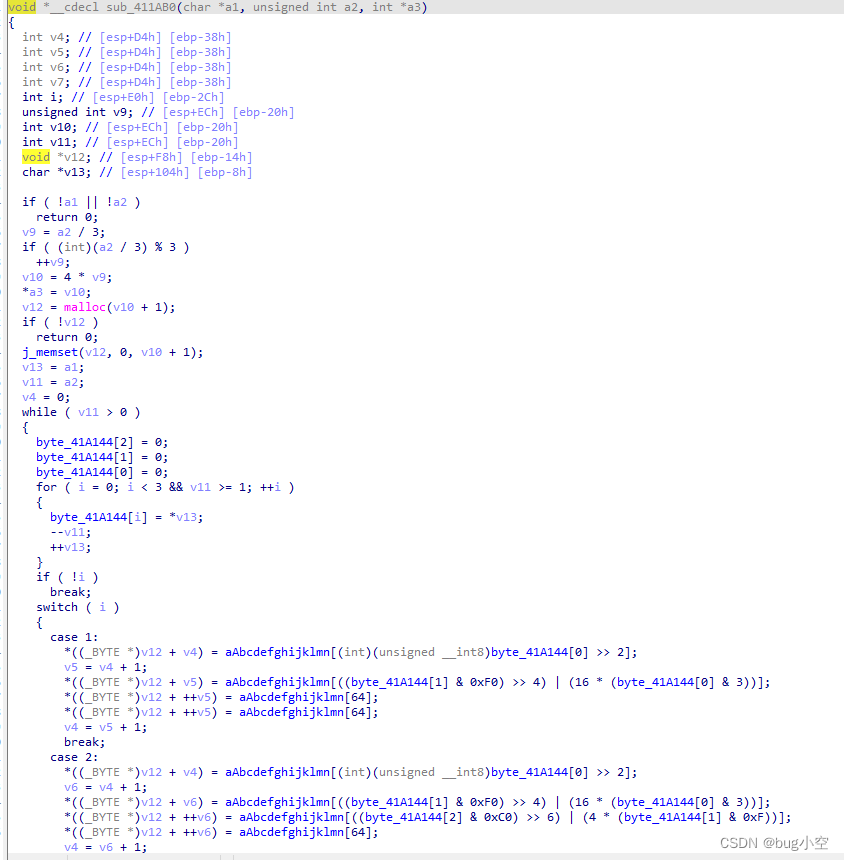

我们一路跟进

可以看到aAbcdefghijklmn出现了非常多次

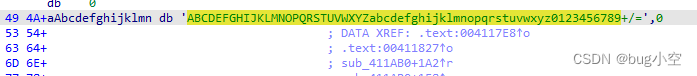

点进去看看

从这里可以分析出应该是base64的编码表

那么这个函数应该就是base64的加密了

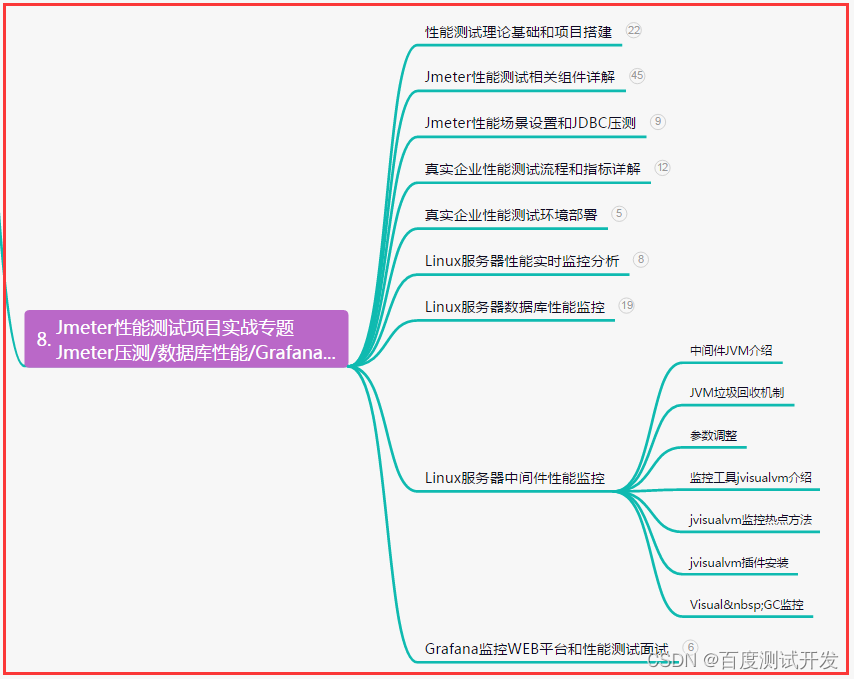

最后附上python的exp

import base64

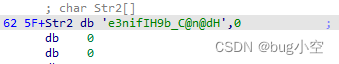

str="e3nifIH9b_C@n@dH"

flag=""

for i in range(len(str)):

flag+=chr(ord(str[i])-i)

print(base64.b64decode(flag))

flag{i_l0ve_you}