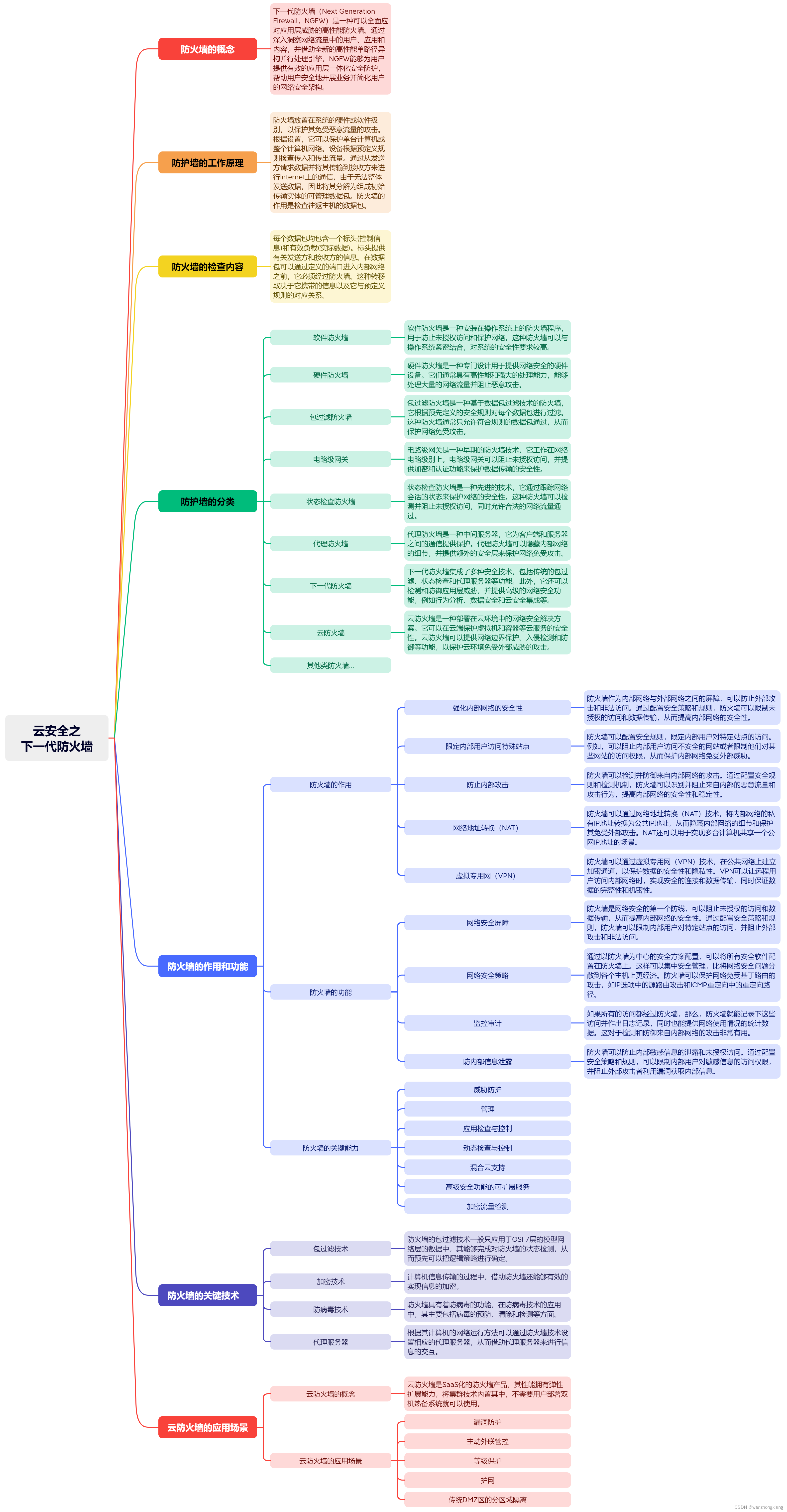

防火墙的概念

下一代防火墙(Next Generation Firewall,NGFW)是一种可以全面应对应用层威胁的高性能防火墙。通过深入洞察网络流量中的用户、应用和内容,并借助全新的高性能单路径异构并行处理引擎,NGFW能够为用户提供有效的应用层一体化安全防护,帮助用户安全地开展业务并简化用户的网络安全架构。

防火墙的工作原理

防火墙放置在系统的硬件或软件级别,以保护其免受恶意流量的攻击。根据设置,它可以保护单台计算机或整个计算机网络。设备根据预定义规则检查传入和传出流量。通过从发送方请求数据并将其传输到接收方来进行Internet上的通信,由于无法整体发送数据,因此将其分解为组成初始传输实体的可管理数据包。防火墙的作用是检查往返主机的数据包。

防火墙的检查内容

每个数据包均包含一个标头(控制信息)和有效负载(实际数据)。标头提供有关发送方和接收方的信息。在数据包可以通过定义的端口进入内部网络之前,它必须经过防火墙。这种转移取决于它携带的信息以及它与预定义规则的对应关系。

防火墙的分类

- 软件防火墙:软件防火墙是一种安装在操作系统上的防火墙程序,用于防止未授权访问和保护网络。这种防火墙可以与操作系统紧密结合,对系统的安全性要求较高。

- 硬件防火墙:硬件防火墙是一种专门设计用于提供网络安全的硬件设备。它们通常具有高性能和强大的处理能力,能够处理大量的网络流量并阻止恶意攻击。

- 包过滤防火墙:包过滤防火墙是一种基于数据包过滤技术的防火墙,它根据预先定义的安全规则对每个数据包进行过滤。这种防火墙通常只允许符合规则的数据包通过,从而保护网络免受攻击。

- 电路级网关:电路级网关是一种早期的防火墙技术,它工作在网络电路级别上。电路级网关可以阻止未授权访问,并提供加密和认证功能来保护数据传输的安全性。

- 状态检查防火墙:状态检查防火墙是一种先进的技术,它通过跟踪网络会话的状态来保护网络的安全性。这种防火墙可以检测并阻止未授权访问,同时允许合法的网络流量通过。

- 代理防火墙:代理防火墙是一种中间服务器,它为客户端和服务器之间的通信提供保护。代理防火墙可以隐藏内部网络的细节,并提供额外的安全层来保护网络免受攻击。

- 下一代防火墙:下一代防火墙集成了多种安全技术,包括传统的包过滤、状态检查和代理服务器等功能。此外,它还可以检测和防御应用层威胁,并提供高级的网络安全功能,例如行为分析、数据安全和云安全集成等。

- 云防火墙:云防火墙是一种部署在云环境中的网络安全解决方案。它可以在云端保护虚拟机和容器等云服务的安全性。云防火墙可以提供网络边界保护、入侵检测和防御等功能,以保护云环境免受外部威胁的攻击。

- 其他类防火墙等等

防火墙的功能和作用

防火墙的作用

- 强化内部网络的安全性:防火墙作为内部网络与外部网络之间的屏障,可以防止外部攻击和非法访问。通过配置安全策略和规则,防火墙可以限制未授权的访问和数据传输,从而提高内部网络的安全性。

- 限定内部用户访问特殊站点:防火墙可以配置安全规则,限定内部用户对特定站点的访问。例如,可以阻止内部用户访问不安全的网站或者限制他们对某些网站的访问权限,从而保护内部网络免受外部威胁。

- 防止内部攻击:防火墙可以检测并防御来自内部网络的攻击。通过配置安全规则和检测机制,防火墙可以识别并阻止来自内部的恶意流量和攻击行为,提高内部网络的安全性和稳定性。

- 网络地址转换(NAT):防火墙可以通过网络地址转换(NAT)技术,将内部网络的私有IP地址转换为公共IP地址,从而隐藏内部网络的细节和保护其免受外部攻击。NAT还可以用于实现多台计算机共享一个公网IP地址的场景。

- 虚拟专用网(VPN):防火墙可以通过虚拟专用网(VPN)技术,在公共网络上建立加密通道,以保护数据的安全性和隐私性。VPN可以让远程用户访问内部网络时,实现安全的连接和数据传输,同时保证数据的完整性和机密性。

防火墙的功能

- 网络安全屏障:防火墙是网络安全的第一个防线,可以阻止未授权的访问和数据传输,从而提高内部网络的安全性。通过配置安全策略和规则,防火墙可以限制内部用户对特定站点的访问,并阻止外部攻击和非法访问。

- 强化网络安全策略:通过以防火墙为中心的安全方案配置,可以将所有安全软件配置在防火墙上。这样可以集中安全管理,比将网络安全问题分散到各个主机上更经济。防火墙可以保护网络免受基于路由的攻击,如IP选项中的源路由攻击和ICMP重定向中的重定向路径。

- 监控审计:如果所有的访问都经过防火墙,那么,防火墙就能记录下这些访问并作出日志记录,同时也能提供网络使用情况的统计数据。这对于检测和防御来自内部网络的攻击非常有用。

- 防内部信息泄露:防火墙可以防止内部敏感信息的泄露和未授权访问。通过配置安全策略和规则,可以限制内部用户对敏感信息的访问权限,并阻止外部攻击者利用漏洞获取内部信息。

防火墙的关键能力

- 威胁防护

- 管理

- 应用检查与控制

- 动态检查与控制

- 混合云支持

- 高级安全功能的可扩展服务

- 加密流量检测

防火墙的关键技术

包过滤技术

防火墙的包过滤技术一般只应用于OSI 7层的模型网络层的数据中,其能够完成对防火墙的状态检测,从而预先可以把逻辑策略进行确定。

加密技术

计算机信息传输的过程中,借助防火墙还能够有效的实现信息的加密。

防病毒技术

防火墙具有着防病毒的功能,在防病毒技术的应用中,其主要包括病毒的预防、清除和检测等方面。

代理服务器

根据其计算机的网络运行方法可以通过防火墙技术设置相应的代理服务器,从而借助代理服务器来进行信息的交互。

云防火墙的应用场景

云防火墙的概念

云防火墙是SaaS化的防火墙产品,其性能拥有弹性扩展能力,将集群技术内置其中,不需要用户部署双机热备系统就可以使用。

云防火墙的应用场景

- 漏洞防护

- 主动外联管控

- 等级保护

- 护网

- 传统DMZ区的分区域隔离