导言:

随着数字化时代的持续发展,网络安全威胁也变得前所未有地复杂和难以应对。在这个充满挑战的网络环境中,勒索病毒已经成为了一种极为危险和破坏性的威胁。最近引起广泛关注的是.360勒索病毒,一种可怕的恶意软件,它的攻击方式和影响程度足以让任何组织或个人感到震惊。如果您在面对被勒索病毒攻击导致的数据文件加密问题时需要技术支持,欢迎联系我们的技术服务号(sjhf91),我们可以帮助您找到数据恢复的最佳解决方案。

.360勒索病毒:数字维权的歹徒

勒索病毒是网络犯罪的新趋势,它们是数字维权的歹徒,常常在网络的阴暗角落中潜伏。.360勒索病毒属于BeiJingCrypt勒索病毒家族这个危险家族的一员,跟.halo勒索病毒同出同源,它使用复杂的密码学来锁定您的数据,使之不可访问,然后以加密货币的形式勒索赎金。这种数字恶行背后的幕后黑手通常神秘莫测,这增加了应对这一威胁的挑战。

.360勒索病毒的攻击模式

.360勒索病毒的攻击方式可以分为几个关键步骤:

感染计算机:黑客通常会将.360勒索病毒隐藏在伪装成无害文件或链接的附件中。一旦受害者打开了这些附件,病毒就开始感染计算机。

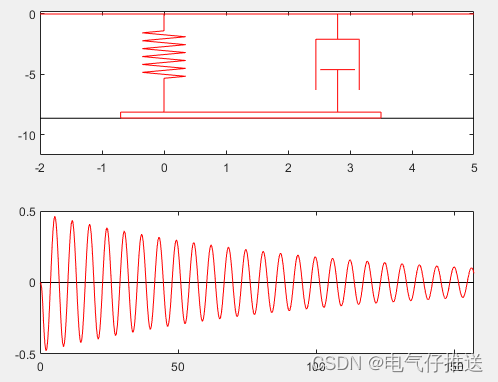

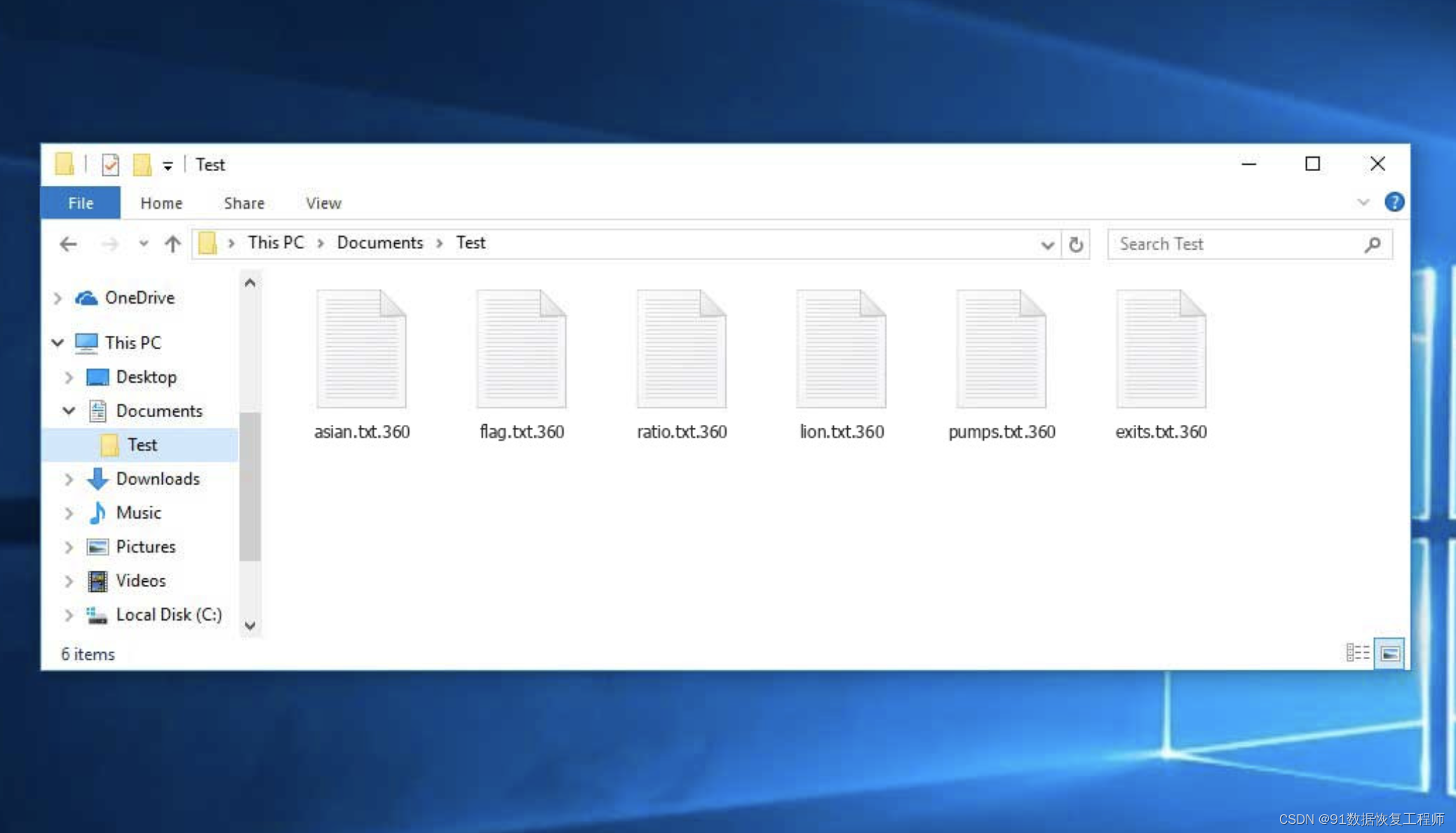

加密数据:.360勒索病毒使用高级加密算法对受害者的文件进行加密。这种加密是强大且不可逆的,使文件变得无法访问。此类恶意软件会加密 PC 上的所有用户数据(数据库、照片、文档、Excel 表格、音乐、视频等),并向每个文件添加额外的扩展名.360,从而在包含加密文件的每个目录中创建 !_INFO.txt文件。

勒索通知:黑客会在受感染的计算机上显示勒索通知,要求受害者支付赎金。通常,这些通知会威胁删除数据或永久封锁文件,除非赎金被支付。

支付赎金:黑客通常要求支付赎金以获取解密密钥。这些赎金通常以加密货币的形式支付,以确保匿名性。在面对.360勒索病毒的攻击时,最重要的是不要恐慌。虽然这种威胁严重,但还有一些方法可以采取来解决问题,无论是通过解密工具、数据备份的恢复,还是与网络安全专家的合作。接下来,我们将深入探讨如何恢复被.360勒索病毒加密的数据文件以及如何预防感染。

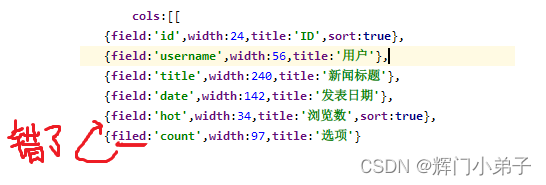

.360勒索病毒和.halo勒索病毒留下的!_INFO.txt说明文件内容:

WARNING! YOUR FILES ARE ENCRYPTED!

Don’t worry, your files are safe, provided that you are willing to pay the ransom.

Any forced shutdown or attempts to restore your files with the thrid-party software will be damage your files permanently!

Do not rename your files. It will damage it.

The only way to decrypt your files safely is to buy the special decryption software from us.

Before paying you can send us up to 2 files for free decryption as guarantee. No database files for test.

Send pictures, text, doc files. (files no more than 1mb)

You can contact us with the following email

360recover@gmail.com

360support@cock.li

Send us this ID or this file in first email

ID: fdsr3vGWrxCPfz4BXsOw2jvZC5fTg0XzKkw7oBEDWHg=:3987dd95c2411e9a7c99035cd333ba2be00272c1335a6040a03cf75602b8b850

如何恢复被.360勒索病毒加密的数据

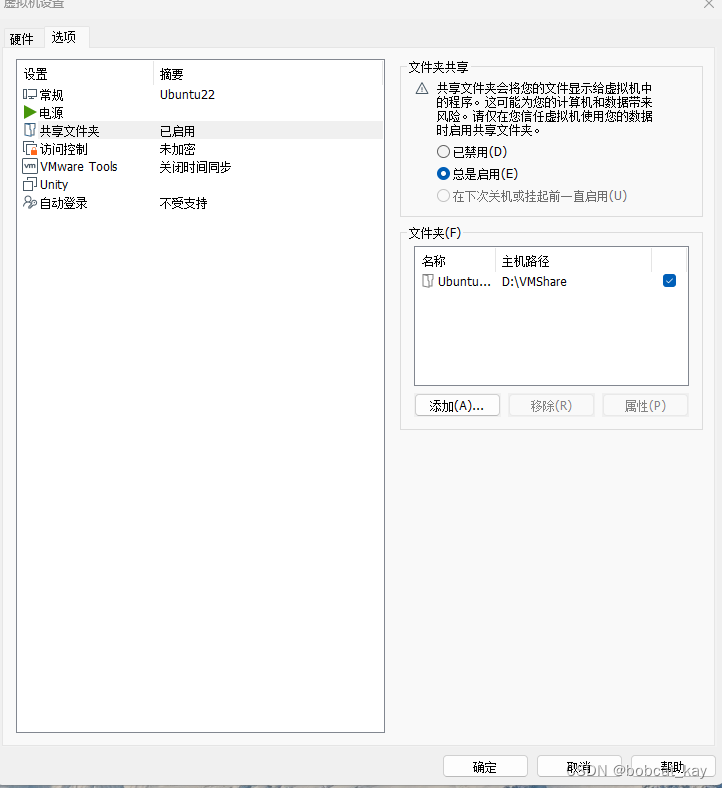

使用备份还原

如果您定期备份了数据,并且备份是在感染之前创建的,那么您可以轻松地将未受感染的文件还原到您的计算机上。确保备份是安全的,不易受到恶意软件感染。

寻求专业数据恢复专家合作

如果您的数据受到.360勒索病毒的攻击,但没有其他方法可以恢复,那么与专业的安全专家合作可能是一个好主意。他们可能具备更多的经验和工具来解决问题。

数据的重要性不容小觑,您可添加我们的技术服务号(sjhf91),我们将立即响应您的求助,提供针对性的技术支持。

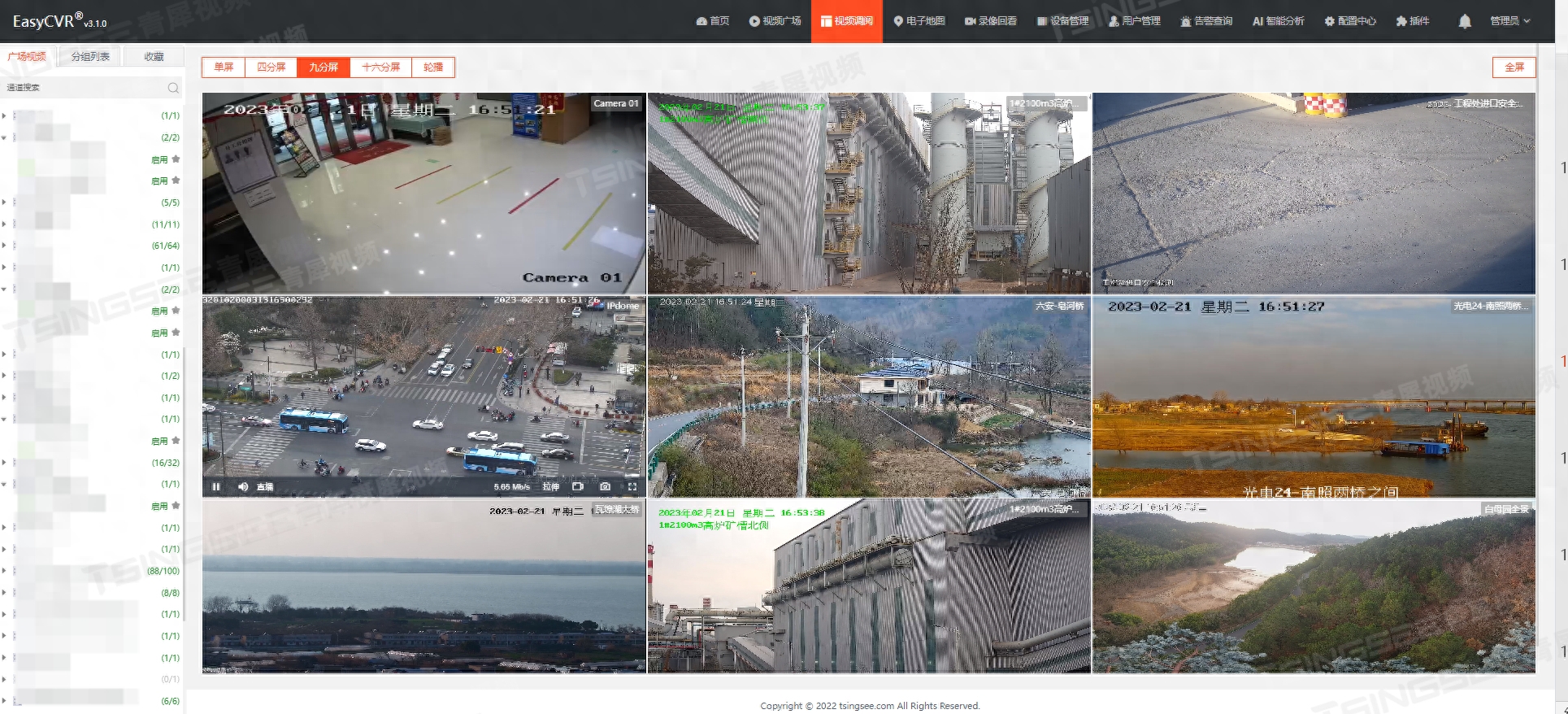

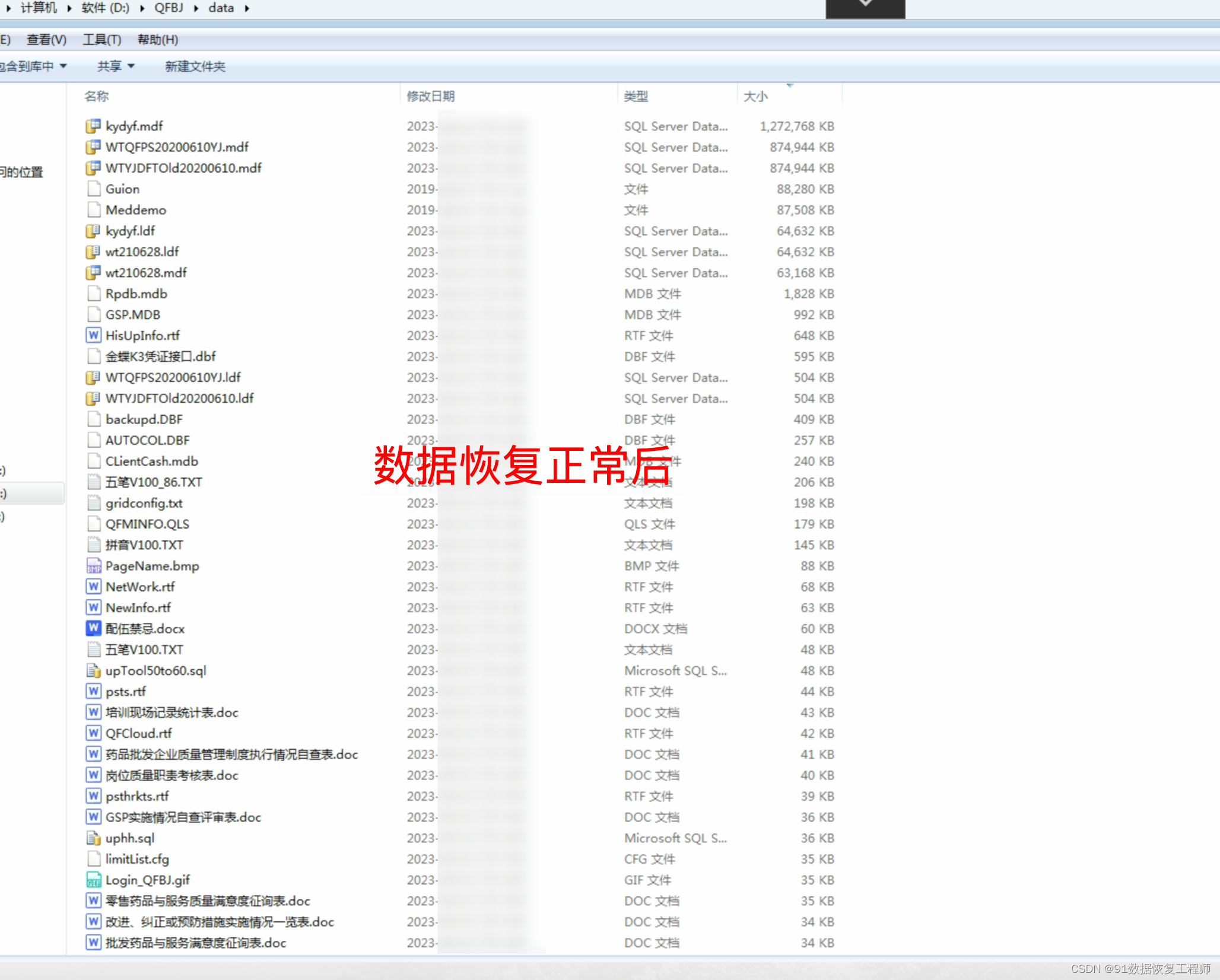

被.360勒索病毒加密后的数据恢复案例:

预防.360勒索病毒

最好的策略是预防.360勒索病毒的感染。以下是一些预防措施:

谨慎处理电子邮件

不要随意打开来自不明发件人的电子邮件附件或点击怀疑链接。确保您的电子邮件过滤器设置正确,以过滤垃圾邮件和恶意邮件。

更新系统和软件

及时安装操作系统和软件的安全更新,以修复已知漏洞,这可以降低感染风险。

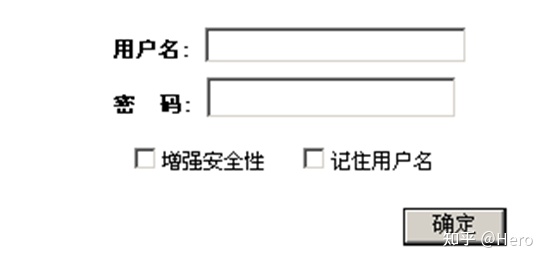

使用强密码

确保您使用强密码来保护您的电子邮件和在线帐户,同时启用双因素身份验证以增加安全性。

安装反病毒软件

安装受信任的反病毒软件,并定期扫描您的计算机以检测潜在的威胁。

教育用户

教育您的员工、家庭成员和自己如何辨别潜在的威胁,以及如何避免点击或下载来自未知来源的文件和链接。

总之,.360勒索病毒是一种危险的网络威胁,但遵循预防措施、不支付赎金,并采取正确的应对方法可以减轻其影响。最重要的是要保持警惕,时刻注意不明邮件和文件,以降低感染的风险。同时,备份数据、使用解密工具和与安全专家合作可能有助于恢复被加密的数据。网络安全是一个共同的责任,只要采取正确的措施,就可以降低数字威胁的风险。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,.malox勒索病毒,.mallox勒索病毒,.maloxx勒索病毒,malloxx勒索病毒,.faust勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.DevicData-D-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,.locked勒索病毒,locked1勒索病毒,.secret勒索病毒,.[MyFile@waifu.club].mkp勒索病毒,mkp勒索病毒,milovski-V勒索病毒,makop勒索病毒,devos勒索病毒,eking勒索病毒,.[hpsupport@privatemail.com].Elbie勒索病毒,.Elibe勒索病毒,.[hudsonL@cock.li].Devos勒索病毒,.[myers@cock.li].Devos勒索病毒,.[henderson@cock.li].Devos勒索病毒,[myers@airmail.cc].Devos,.[support2022@cock.li].faust勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒,faust勒索病毒,.777勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。