1. 引言

喜剧演员约翰·穆拉尼在最近的一个单口相声特辑中说:“世界是由机器人管理的,我们一天中的大部分时间都在告诉他们,我们不是一个仅仅登录并查看自己东西的机器人。”

这种经历很常见,从乏味的(“找到所有的停车标志”)到略显毛骨悚然的(“我不是机器人”的人类职业)。像这样的在线反向图灵测试已经成功地阻止了机器人囤积,至少目前是这样。

但这些测试并没有解决一个相关的问题:如何证明唯一性。

随着像ChatGPT这样的大型语言模型的进步,具有超人类级图像识别能力和语言逼真性的神经网络使本已困难的问题更加难以解决。阻止机器人的感觉越来越像是把创可贴放在水坝的裂缝上。

幸运的是,有一种不同的方法来解决这些问题——这种方法不仅可以帮助你证明你的人性,还可以帮助证明你是独一无二的,你就是你。

Polygon ID工具可用于构建解决方案,以证明具有深远影响的唯一性。

2. 独特性证明,不同于,人性证明

通过使用零知识(ZK)密码学,Polygon ID为开发者提供了工具,使其能构建解决方案,即使用户(在向第三方、应用程序和dApp)证明自己是独一无二时,也能对用户的个人身份信息进行保密。

独特性证明和人性证明是有区别的。

一个人,或者像人类一样的人工智能AI,可通过反向图灵测试并注册新账户,在多个不同的账户中证明自己是人类。换言之,一个实体可能会出现很多不同的身份,比如一个著名的篮球运动员不小心暴露了其马甲。在许多情况下,这不是问题。

但在区块链中,这是可引入女巫攻击的载体。

女巫攻击是指一个实体操作多个不同的身份,并利用这些多个身份的影响为自己谋利。独特性证明不仅在原则上很重要,而且在Web2和Web3的许多用例中也是必要的,从电子投票到DAO,再到各种形式的Web2银行KYC流程。

过去的解决方案是向银行等中央实体提交个人文件或凭证,以证明你的身份。但是,有没有一种方法可以在不泄露大量极其私人的信息的情况下证明其独特性?

答案就是Verifiable Credentials!

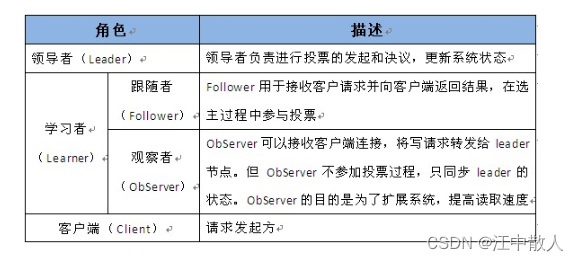

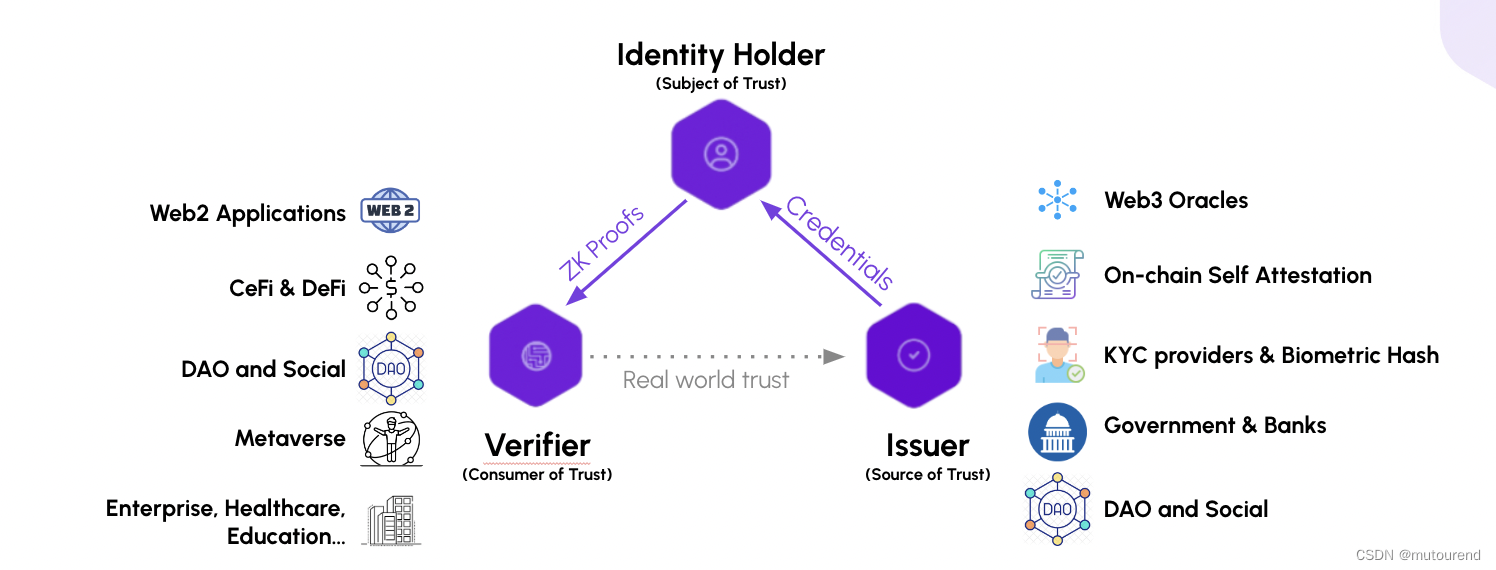

3. Verifiable Credentials

Polygon ID将广泛采用的(有关身份信息来源的)Verifiable Credentials格式引入Web3空间。Polygon ID使用ZK证明来做到这一点,以帮助保持私人信息的隐私。Polygon ID是开源且无需许可的,因此任何人都可以使用Polygon ID工具作为Issuers(如KYC提供商、DAO等)、Verifiers(Web2应用程序和Web3 dApp)或与现实世界相对应的Web3身份的持有者(用户)。

这是什么意思?链下数据可以用于不可信的链上验证——可在不必透露颁发机构认证的数据的情况下完成。

这对证明独特性很有意义,因为这意味着开发者可以选择制作 用户不必提交大量敏感个人数据或文件进行验证的 系统。相反,使用Polygon ID,开发人员可以构建解决方案,为用户提供简单的证明,证明他们是独特的。

使用Polygon ID构建的开发人员不仅可帮助证明你不是机器人,还可以证明 你就是你。

这样做的后果是巨大的,尤其是对于许多dApp可能需要了解的一堆其他真实世界的信息。如:* 想象一个DAO,其中每个成员都可以有一票。颁发者可以提供证明独特性的凭据,但不需要发布身份信息。

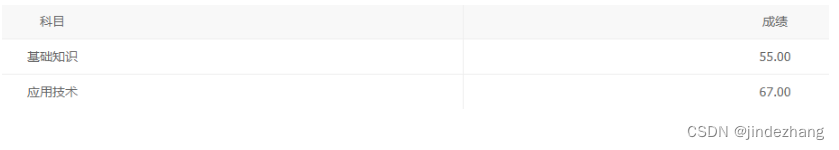

对于电子投票,开发人员可以使用Polygon ID工具来帮助证明你已年满18岁,因此有资格在美国投票,并且无需透露你的确切出生日期或投票对象。它可以进一步帮助你证明你住在某个国家,而不需要透露你的地址。

我们正处于通过引入声称独特性的能力来抵御人工智能未来的初始阶段。

Polygon ID帮助开发者构建解决方案,这些解决方案可能有助于避免用户为了访问服务而必须将私人的、可破解的文档上传到中心化实体,并允许用户在任何地方都可以携带自己的身份。就像在现实世界中一样,你的身份变得完全立体。

Polygon ID的能量正是如此:

- 在一个机器人日益饱和的世界里,这项技术让你变得更人性化。

4. Proof Is in the ZK Pudding

该架构使得Polygon ID依赖于Issuers、Identity holders和Verifiers。在这种三角关系中,理论上从CAPTCHA(验证码)到KYC的一切都可以解决,且复制接管(replication takeover)也可以被击败。

如何实现?

答案是ZK证明。

关于身份和独特性的声明可以在Polygon ID提供的工具集中得到证明,这意味着Web2和Web3的开发者可在不牺牲用户隐私的情况下,开辟新的设计空间,促进基于身份的应用程序,如一对一投票。

这些都不是魔法。这只是ZK。

Polygon ID帮助开发者解锁一个未来,用John Mulaney的话来说,在这个未来,你将不再需要花“一天的大部分时间告诉机器人你不是机器人”。相反,线上所花时间仅为一件事,因为你是独一无二的:你。

参考资料

[1] How to Prove You Are Not a Bot With Polygon ID

Polygon ID系列博客

- Polygon ID:不仅仅是生物识别的人格证明

![[移动通讯]【Carrier Aggregation-4】【LTE-3】](https://img-blog.csdnimg.cn/8fdfc616c46549dda1bd0d2048b19556.png)