1.S7协议恶意攻击分析

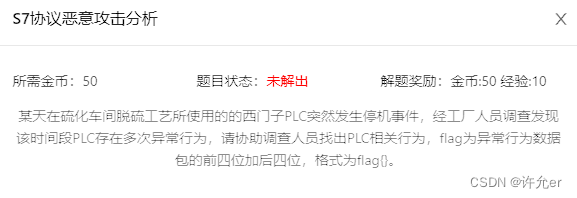

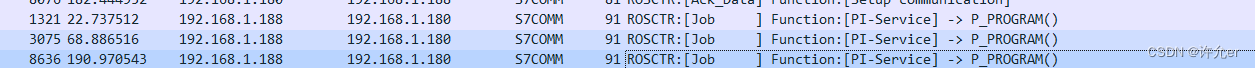

因为是plc的关机,我们直接过滤s7comm协议的内容

然后是提供info的排序我们可以根据这个进行分析

然后是提供info的排序我们可以根据这个进行分析

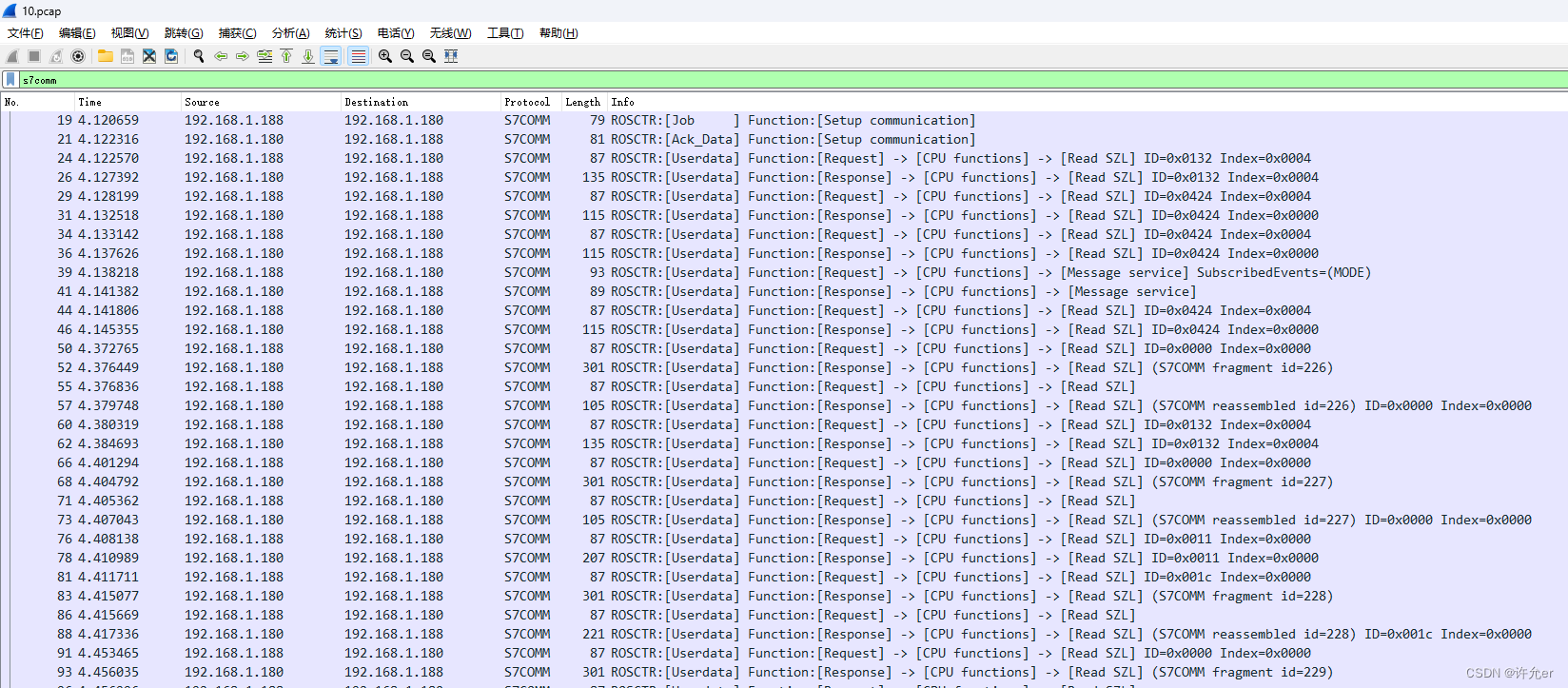

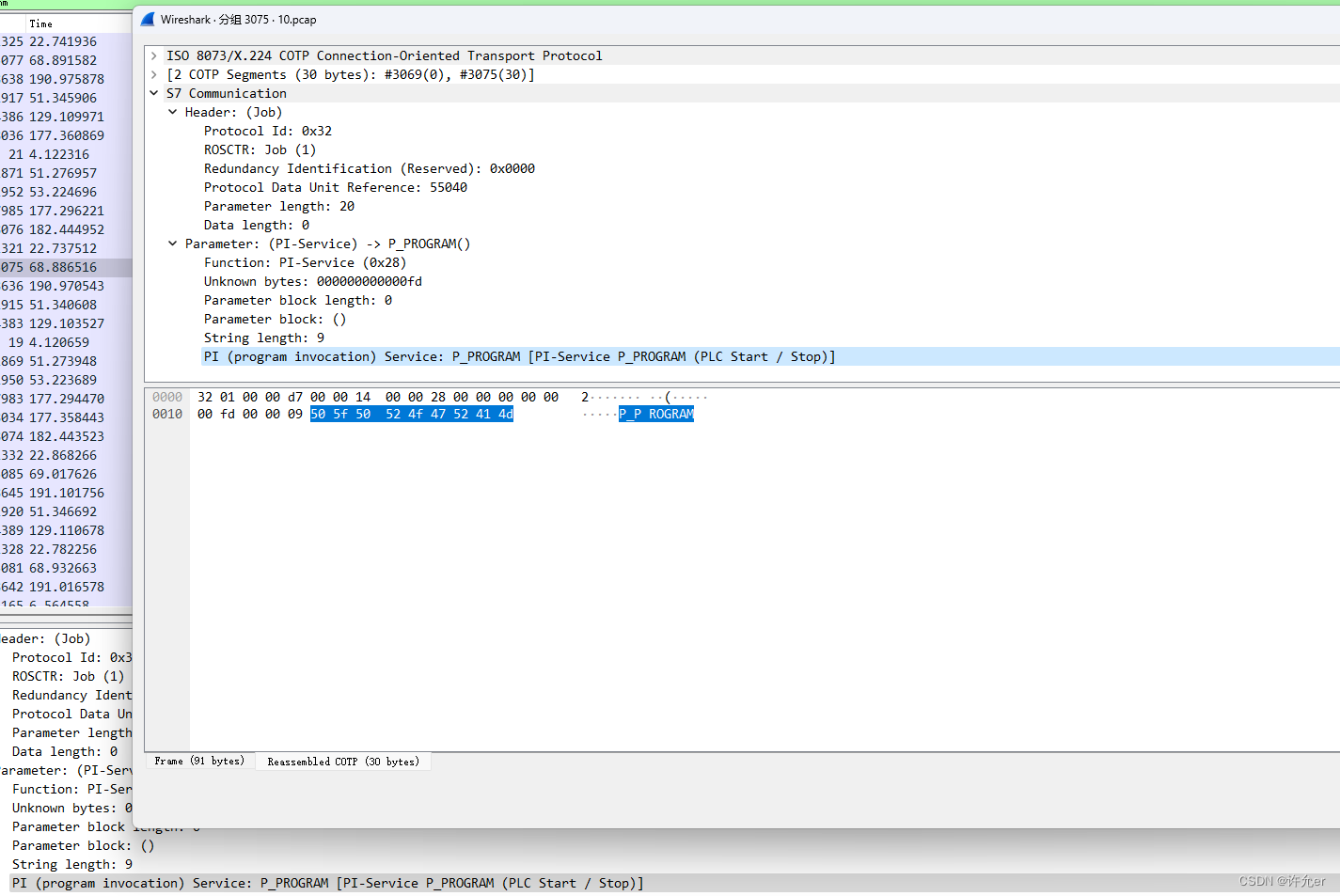

在plc中ack_data是对于job的响应这里ack_data返回了plc的stop即题目中描述的plc关机,而关机的发出属于job的信息所以我们去查找job里面的内容

和ack_data里面的三次关机对应,共发出了三次stop根据题目flag{3201414D}

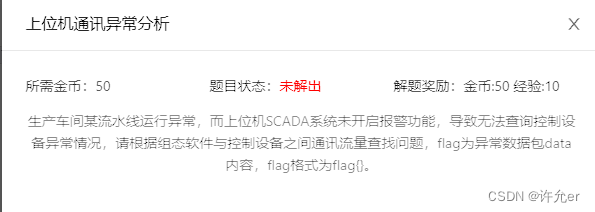

2.上位机通讯异常分析

过滤s7comm协议

这里都是job和ack_data

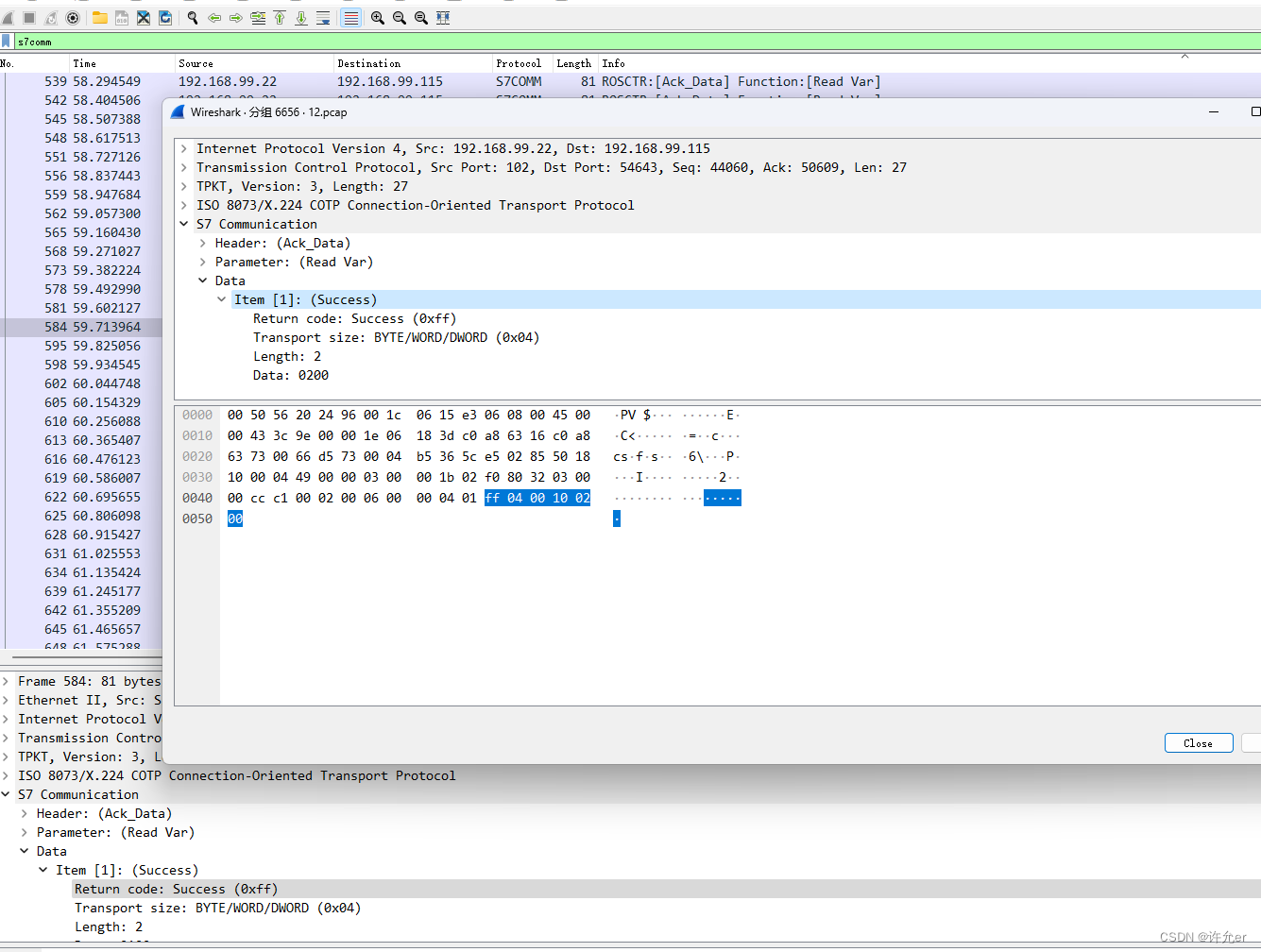

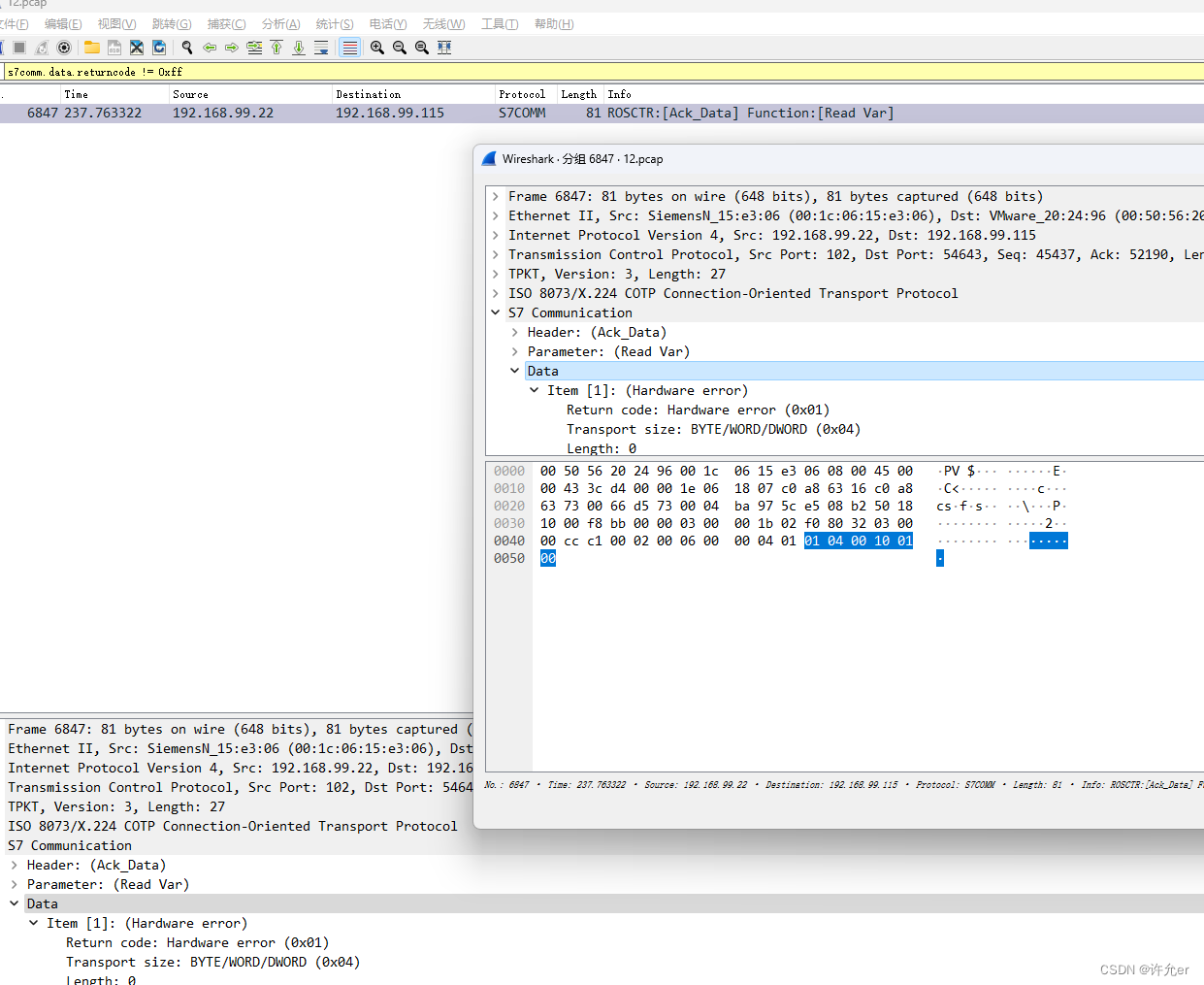

这里就很难从外面看出哪里有错误,继续学习s7comm协议发现在data响应数据包中,还有可能存在错误信息,其错误信息结构为:

-

Error class,错误类型:

-

Error code,错误代码;流量包分析

从这我们知道文件回返回错误代码,上面提到在data响应数据包中,还有可能存在错误信息,所以知道错误代码在ack_data中

这里发现data中都是sccuess我们把这个作为过滤的条件

找到了错误的文件flag{010400100100}

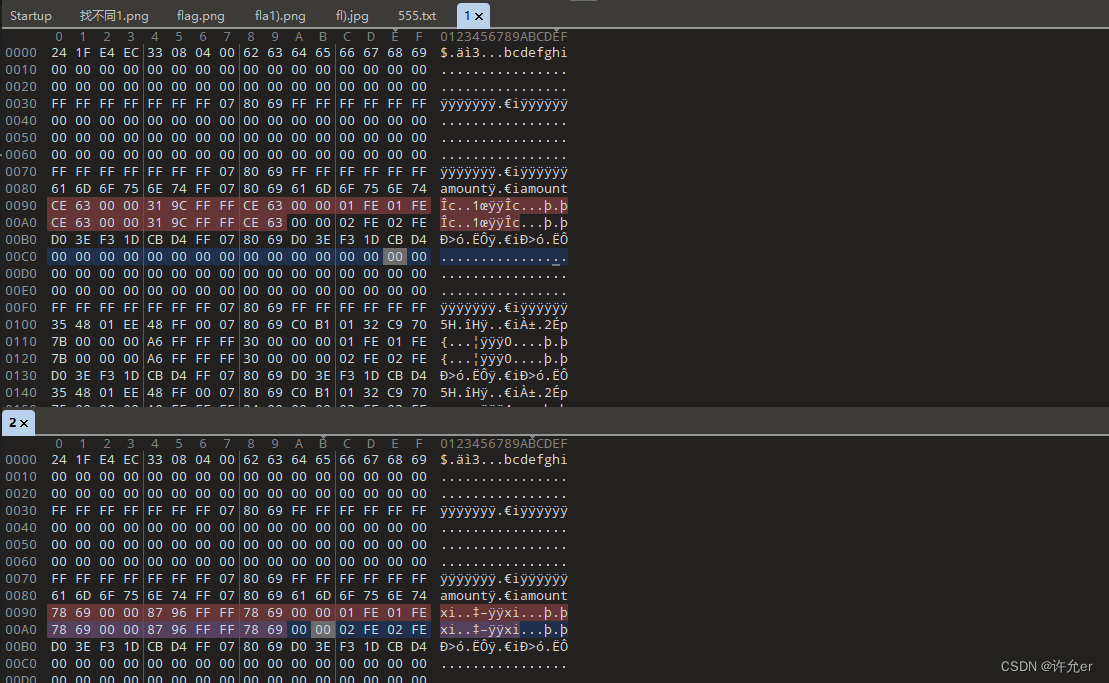

3.IC卡分析

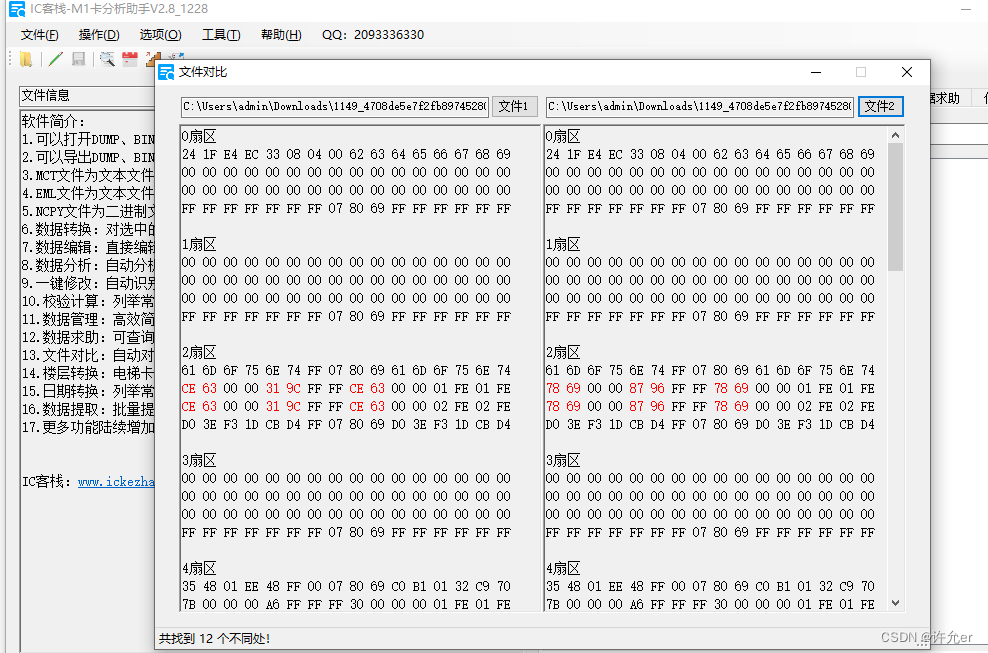

通过010找到了两个文件的不同

也可以在工具里直接对比,文件加上txt后缀https://download.csdn.net/download/qq_61988806/88311215

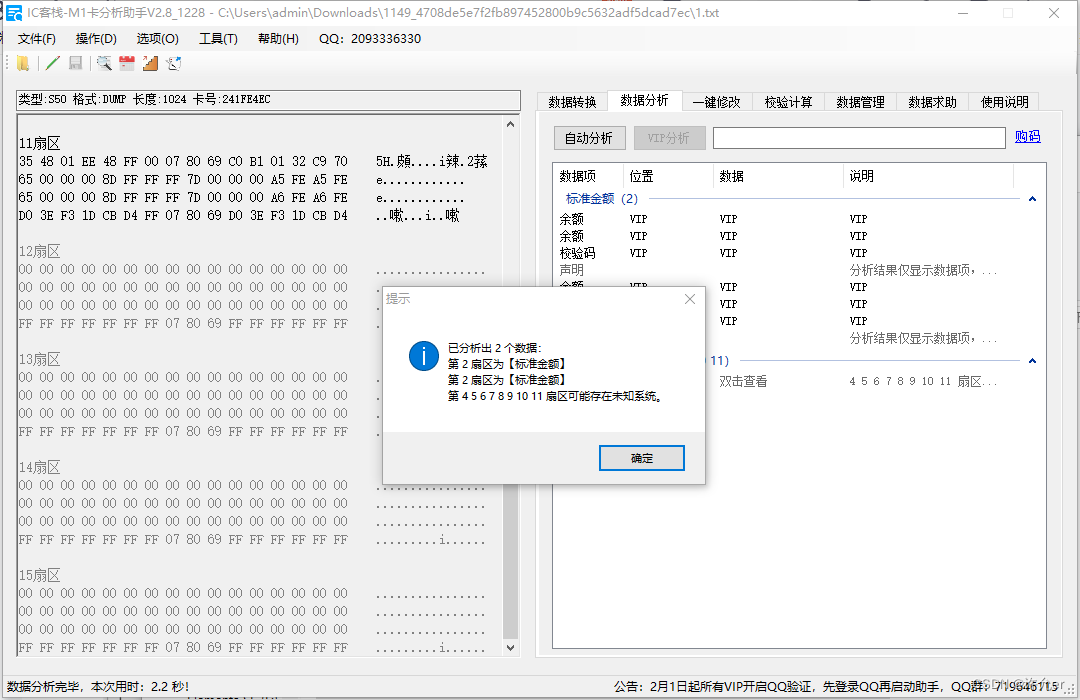

后面出的数据

7B 00 00 00 A6 FF FF FF 30 00 00 00

75 00 00 00 A0 FF FF FF 34 00 00 00

72 00 00 00 9A FF FF FF 5F 00 00 00

31 00 00 00 96 FF FF FF 6B 00 00 00

65 00 00 00 A0 FF FF FF 6D 00 00 00

79 00 00 00 A0 FF FF FF 73 00 00 00

69 00 00 00 8C FF FF FF 74 00 00 00

65 00 00 00 8D FF FF FF 7D 00 00 00

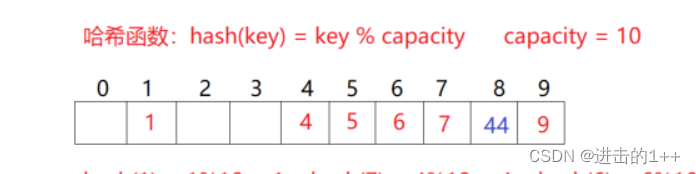

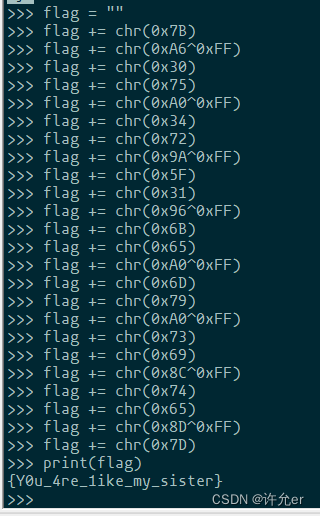

4字节一组。类似7B 00 00 00直接取值,即为0x7b,类似A6 FF FF FF的进行ff异或,即为0xa6^0xff

flag{Y0u_4re_1ike_my_sister}

![java八股文面试[设计模式]——创建型模式](https://img-blog.csdnimg.cn/img_convert/86958f9ae2be22a0290489a191d08aea.png?wx_fmt=png&wxfrom=5&wx_lazy=1&wx_co=1)