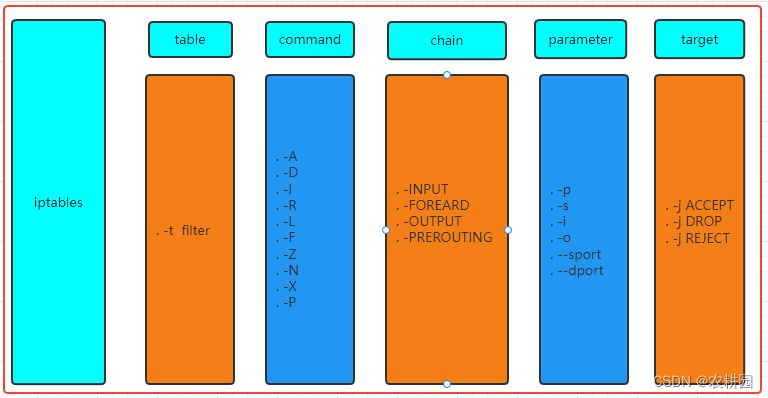

1 iptables简介

iptables是一个linux下的防火墙工具,能帮助我们基于规则进行网络流量控制。它可以做到,但不限于以下功能:

- 允许/拒绝某种协议的链接建立,比如TCP,UDP

- 允许/拒绝 来自某个ip的访问

- 允许/拒绝某个端口被访问

2 iptables使用方法

iptables [-t 表名] 管理选项 [链名] [条件匹配] [-j 目标动作或跳转]’

注意事项:

- 不指定表名时,默认表示filter表

- 不指定链名时,默认表示该表内所有链

- 除非设置规则链的缺省策略,否则需要指定匹配条件

操作命令 - -A添加规则

- -Inum插入,把当前规则插入为第几条

- -Dnum删除,明确指定删除第几条规则

- -P设置默认策略的

- -F清空规则链的

查看命令

- -[vn]L

- -L 列出规则

- -n 以数字格式显示ip和port,需要配合-L选项使用

- -v显示信息,以详细信息显示

- -A <链名> APPEND,追加一条规则(放到最后)

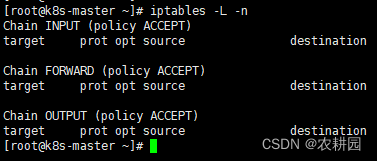

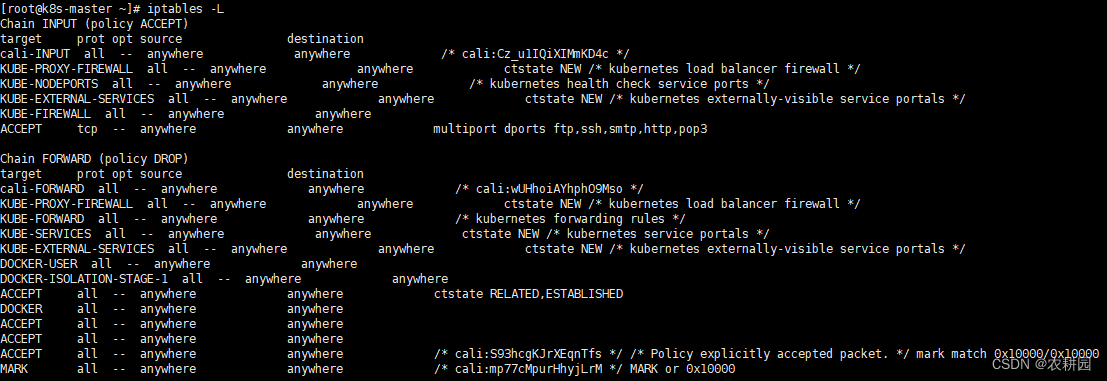

2.1 iptables -L -n

service iptables status

iptables开机自动启动

2.2 拒绝所有人访问服务器

iptables -t filter -A INPUT -j DROP

在 filter 表的 INPUT 链里插入一条规则(插入成第 1 条)

iptables -I INPUT -j DROP

在 filter 表的 INPUT 链里插入一条规则(插入成第 5 条)

iptables -I INPUT 5 -j DROP

注意:

- -t filter 可不写,不写则自动默认是filter 表

- -I 链名[规则号码],如果不写规则号码,则默认是1

2.3 -D <链名> <规则号码 | 具体规则内容> DELETE

iptables -D INPUT 1(按号码匹配)

删除 filter 表 INPUT 链中的第1条规则(不管它的内容是什么)

iptables -D INPUT -s 192.168.0.1 -j DROP

删除 filter 表 INPUT 链中内容为“-s 192.168.0.1 -j DROP”的规则

注意:

- 若规则列表中有多条相同的规则时,按内容匹配只删除序号最小的一条

- 按号码匹配删除时,确保规则号码 ≤ 已有规则数,否则报错

- 按内容匹配删除时,确保规则存在,否则报错

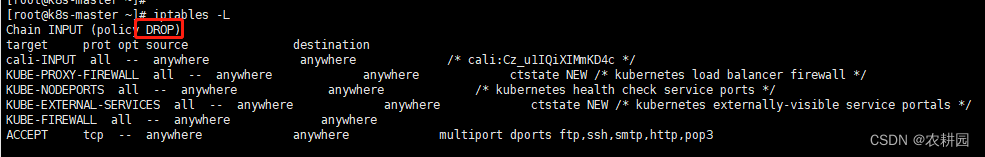

2.4 -P <链名> <动作> POLICY,设置某个链的默认规则

iptables -P INPUT DROP

设置 filter 表 INPUT 链的默认规则是 DROP

注意:

当数据包没有被规则列表里的任何规则匹配到时,按此默认规则处理。动作前面不能加 –j,这也是唯一 一种匹配动作前面不加 –j 的情况

2.5 -F [链名] FLUSH,清空规则

iptables -t filter -A INPUT -j DROP

iptables -F INPUT#清除INPUT链上的规则

iptables -F#清除filter表中所有链上的规则

iptables -t nat -F#清空NAT表中所有链上的规则

iptables -t nat -F PREROUTING#清空NAT表中PREROUTING链上的规则

3 iptables匹配条件

- 流入、流出接口(-i、-o)

- 来源、目的地址(-s、-d)

- 协议类型 (-p)

- 来源、目的端口(–sport、–dport)

3.1 按来源目的地址匹配

3.1.1 -i <匹配数据进入的网络接口>

-i ens33 //匹配是否从网络接口 ens33 进来

3.1.2 -o 匹配数据流出的网络接口,一般不设置

-o ens33

-o ppp0

3.1.3 -s <匹配来源地址>

可以是 IP、 网段、域名,也可空(任何地址)

-s 192.168.0.1 匹配来自 192.168.0.1 的数据包

-s 192.168.1.0/24 匹配来自 192.168.1.0/24 网络的数据包

-s 192.168.0.0/16 匹配来自 192.168.0.0/16 网络的数据包

eg:

iptables -A INPUT -s 192.168.0.1 -j DROP

3.1.4 -d <匹配目的地址>

可以是 IP、 网段、域名,也可以空

-d 202.106.0.20 匹配去往 202.106.0.20 的数据包

-d 202.106.0.0/16 匹配去往 202.106.0.0/16 网络的数据包

-d http://www.abc.com 匹配去往域名 http://www.abc.com 的数据包

eg:

iptables -A INPUT -d 202.106.0.20 -j DROP

3.2 按协议类型匹配

-p <匹配协议类型>

可以是 TCP、UDP、ICMP 等,也可为空

-p tcp

-p udp

-p icmp --icmp-type 类型

3.3 按来源目的端口匹配

–sport <匹配源端口> //可以是个别端口,可以是端口范围

--sport 1000 匹配源端口是 1000 的数据包

--sport 1000:3000 匹配源端口是 1000-3000 的数据包(含1000、3000)

--sport :3000 匹配源端口是 3000 以下的数据包(含 3000)

--sport 1000: 匹配源端口是 1000 以上的数据包(含 1000)

--dport <匹配目的端口>

可以是个别端口,可以是端口范围

--dport 80 匹配目的端口是 80 的数据包

--dport 6000:8000 匹配目的端口是 6000-8000 的数据包(含6000、8000)

--dport :3000 匹配目的端口是 3000 以下的数据包(含 3000)

--dport 1000: 匹配目的端口是 1000 以上的数据包(含 1000)

注意:

–sport 和 --dport 必须配合 -p 参数使用

eg:

-p udp --dport 53 //匹配网络中目的端口是53 的UDP 协议数据包

-s 10.1.0.0/24 -d 172.17.0.0/16 //地址匹配

-s 10.1.0.0/24 -d 172.17.0.0/16 //匹配来自10.1.0.0/24 去往172.17.0.0/16 的所有数据包

-s 192.168.0.1 -d http://www.abc.com -p tcp --dport 80 //匹配来自192.168.0.1,去往http://www.abc.com 的80 端口的TCP 协议数据包

注意:–sport、–dport 必须联合-p 使用

4 iptables动作(处理方式)

- ACCEPT

- DROP

- REJECT

- SNAT

- DNAT

- MASQUERADE

4.1 -j MASQUERADE 伪装

动态源地址转换(动态 IP 的情况下使用)

iptables -t nat -A POSTROUTING -s 192.168.0.0/24 -o ens33 -j MASQUERADE

将源地址是 192.168.0.0/24 的数据包进行地址伪装,转换成ens33上的IP地址。ens33为路由器外网

4.2 -j SNAT --to IP[-IP][:端口-端口](nat 表的POSTROUTING 链)

源地址转换,SNAT 支持转换为单IP,也支持转换到IP 地址池(一组连续的IP 地址)

eg:

iptables -t nat -A POSTROUTING -s 192.168.0.0/24 -j SNAT --to 1.1.1.1

将内网 192.168.0.0/24 的原地址修改为 1.1.1.1,用于 NAT

iptables -t nat -A POSTROUTING -s 192.168.0.0/24 -j SNAT --to 1.1.1.1-1.1.1.10

4.3 -j DNAT --to IP[-IP][:端口-端口](nat 表的 PREROUTING 链)

目的地址转换,DNAT 支持转换为单 IP,也支持转换到 IP 地址池

把从 ens33 进来的要访问 TCP/80 的数据包目的地址改为 192.168.0.1.

iptables -t nat -A PREROUTING -i ens33 -p tcp --dport 80 -j DNAT --to 192.168.0.1

iptables -t nat -A PREROUTING -i ens33 -p tcp --dport 81 -j DNAT --to 192.168.0.1:81

把从 ens33 进来的要访问 TCP/80 的数据包目的地址改为192.168.0.1-192.169.0.10

iptables -t nat -A PREROUTING -i ens33 -p tcp --dport 80 -j DNAT --to 192.168.0.1-192.169.0.10

4.4 -j DROP

丢弃,阻止数据包通过本链而丢弃它

iptables -A FORWARD -s 192.168.80.39 -j DROP

阻止来源地址为192.168.80.39 的数据包通过本机

4.5 -j ACCEPT

通过,允许数据包通过本链而不拦截它

iptables -A INPUT -j ACCEPT

允许所有访问本机IP 的数据包通过

4.6 匹配某个 MAC 地址

阻断来自某 MAC 地址的数据包通过本机

iptables -A FORWARD -m mac --mac-source xx:xx:xx:xx:xx:xx -j DROP

4.7 用一定速率去匹配数据包

-m limit --limit 匹配速率 [--burst 缓冲数量]

iptables -A FORWARD -d 192.168.0.1 -m limit --limit 50/s -j ACCEPT=

iptables -A FORWARD -d 192.168.0.1 -j DROP

注意:

limit 英语上看是限制的意思,但实际上只是按一定速率去匹配而已,50/s表示1秒中转发50个数据包,要想限制的话后面要再跟一条 DROP。

4.8 多端口匹配(multiport)

-m multiport <--sports|--dports|--ports> 端口1[,端口2,..,端口n]

iptables -A INPUT -p tcp -m multiport --dports 21,22,25,80,110 -j ACCEPT

4.9 按包状态匹配(state)

-m state --state 状态

状态:

- NEW:有别于 tcp 的 syn #如果我们发送一个流的初始化包,状态就会在OUTPUT链 里被设置为

NEW,当我们收到回应的包时,状态就会在PREROUTING链里被设置为ESTABLISHED。如果第一个包不是本地产生的,那就会在PREROUTING链里被设置为NEW状

态。 - ESTABLISHED:连接态

- RELATED:衍生态,与 conntrack 关联(FTP)

- INVALID:不能被识别属于哪个连接或没有任何状态

iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT