背景介绍:网络发鉴权加密申请后,收到用户响应后,同时又收到reject,reject code 是0x14,还不能确认是否鉴权参数设置问题引起的,欢迎各位专家来讨论及给建议。

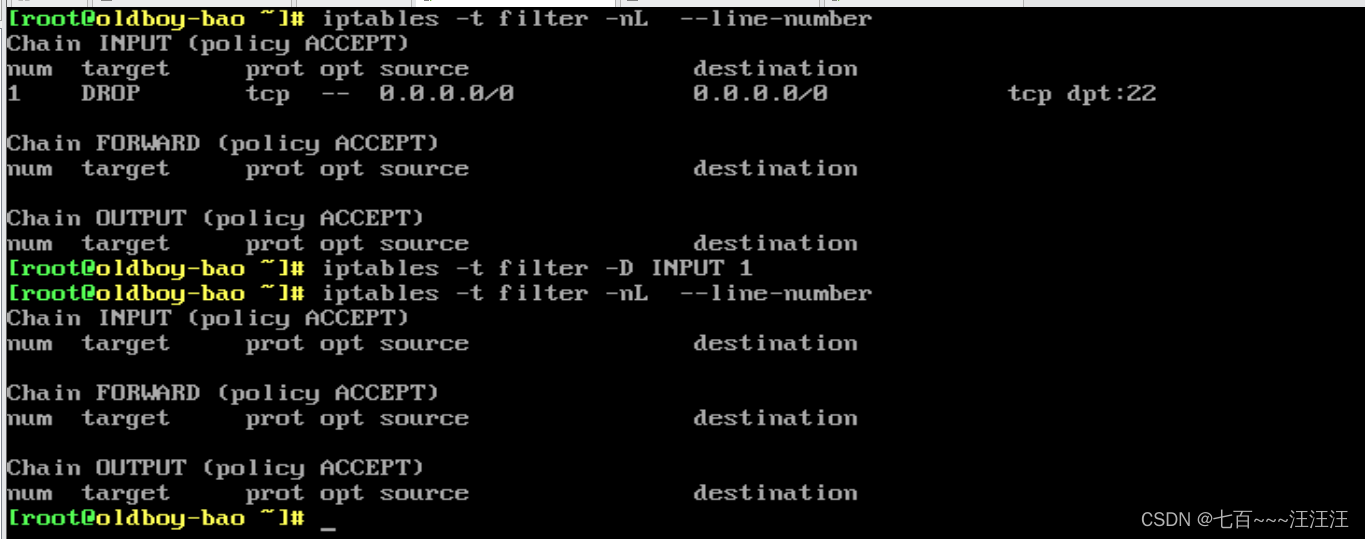

reject code如下:

1、通过log,只看到这个消息,将这个代码14如果转为10进制就是20,查3gpp(TS33.401),里,介绍的是:

Cause #20 – MAC failure

This EMM cause is sent to the network if the USIM detects that the MAC in the AUTHENTICATION REQUEST message is not fresh (see 3GPP TS 33.401 [19]).

原因#20–MAC故障

如果USIM检测到AUTHENTICATION REQUEST消息中的MAC不是新的,则将该EMM原因发送到网络(参见3GPP TS 33.401[19])。

MAC code failure:

If the UE finds the MAC code (supplied by the core network in the AUTN parameter) to be invalid, the UE shall send an AUTHENTICATION FAILURE message to the network, with the EMM cause #20 “MAC failure”. The UE shall then follow the procedure described in clause 5.4.2.7, item c.

MAC代码故障:

如果UE发现MAC代码(由核心网络在AUTN参数中提供)无效,则UE应向网络发送AUTHENTICATION FAILURE消息,其中EMM cause#20“MAC FAILURE”。然后,UE应遵循第5.4.2.7条第c项中所述的程序。

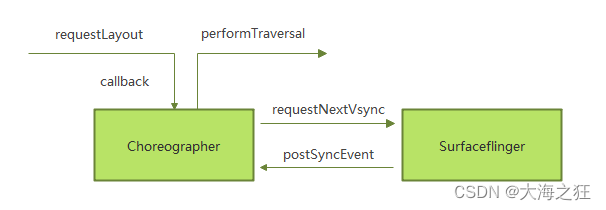

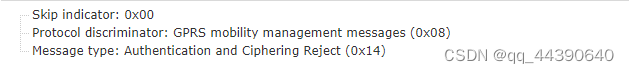

2.查看 Authentication and Ciphering Request里,发现authentication参数AUTN里AMF设置为0。

authentication parameter AUTN value:

查看3gpp介绍

If the Network Type equals E-UTRAN then the “separation bit” in the AMF field of AUTN shall be set to 1 to indicate to the UE that the authentication vector is only usable for AKA in an EPS context, if the “separation bit” is set to 0, the vector is usable in a non-EPS context only (e.g. GSM, UMTS). For authentication vectors with the “separation bit” set to 1, the secret keys CK and IK generated during AKA shall never leave the HSS.

如果网络类型等于E-UTRAN,则AUTN的AMF字段中的“分离位”应设置为1,以向UE指示认证向量仅可用于EPS上下文中的AKA,如果“分离位“设置为0,则该向量仅可在非EPS上下文中使用(例如GSM、UMTS)。对于“分离位”设置为1的认证矢量,在AKA期间生成的密钥CK和IK永远不会离开HSS。

The UE first checks whether the AMF separation bit is set to 1. If this is not the case the UE shall reject the authentication. Otherwise, the UE runs AKA algorithms. The UE verifies that AUTN is correct and hereby authenticates the network. If AUTN is incorrect, the UE rejects the authentication (not shown in this example). If the sequence number is out of synch, the UE initiates a synchronization procedure, c.f. RFC 5448 [23]. If AUTN is correct, the UE computes RES, IK and CK.

UE首先检查AMF分离比特是否被设置为1。如果不是这种情况,则UE应当拒绝认证。否则,UE运行AKA算法。UE验证AUTN是正确的,并由此认证网络。如果AUTN不正确,则UE拒绝认证(本例中未显示)。如果序列号不同步,则UE发起同步过程,参见RFC 5448[23]。如果AUTN是正确的,则UE计算RES、IK和CK