众所周知,科学技术是第一生产力,科学技术的发展给企业与人们的生活带来了极大变化,但随之而来的网络安全威胁也不断增加。最近,我们收到很多企业的求助,企业的计算机服务器遭到了devos勒索病毒的攻击,导致企业系统内的所有数据库被加密,许多重要数据无法调取使用。经过技术工程师的检测分析,devos勒索病毒是phobo勒索家族中的一种病毒,该病毒的加密形式较为复杂,一旦企业感染此类勒索病毒应该及时处理,下面就为大家分享一些devos勒索病毒的攻击形式与解决方法。

- devos勒索病毒的攻击方式

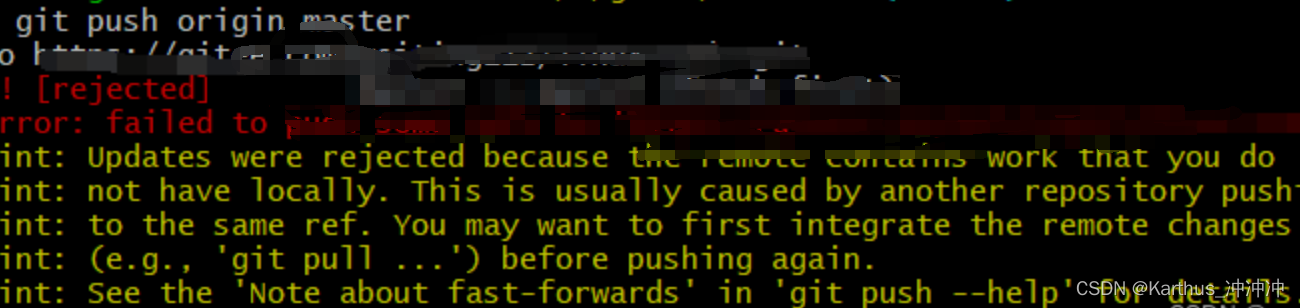

1. 钓鱼邮件或恶意附件:攻击者通过发送伪装成合法邮件的钓鱼邮件,诱使服务器管理员点击恶意链接或打开包含恶意程序的附件。一旦被执行,恶意程序会在系统中运行并感染服务器。

2. 弱密码攻击:通过对服务器上的登录凭据进行暴力破解或使用常见密码字典,攻击者可以成功登录到服务器并安装devos勒索病毒。弱密码或者未及时修改默认密码的服务器容易成为攻击目标。

3. 操作系统或软件漏洞利用:攻击者可能会利用服务器上操作系统或软件的已知漏洞,在没有及时更新补丁的情况下入侵服务器,并安装devosS勒索病毒。这些漏洞可以让攻击者绕过安全控制并获取操控服务器的权限。

4. 远程桌面协议(RDP)攻击:攻击者可以通过暴力破解或密码爆破攻击RDP凭据,然后远程登录服务器,并在服务器上执行恶意操作,包括安装devos勒索病毒。

二,devos勒索病毒的处理方法

1.立即隔离受感染的服务器:

发现服务器受到DevOS勒索病毒攻击后,立即将其与网络隔离,以防止病毒进一步扩散。通过断开服务器与外部网络的连接,并立即停止运行所有服务和应用程序。

2.通知相关方:

第一时间通知网络管理员和相关技术人员,以便他们能够立即行动,采取适当的措施来应对和应急处理。同时,也应该通知公司主管、合作伙伴和客户等相关方,让他们知晓当前情况,并协助在必要时调整业务计划以减少影响。

3.确保有备份数据:

确保服务器上的所有重要数据都有备份,并且备份数据是可靠的,没有受到病毒感染,是通过使用离线和云备份等多个备份渠道,我们可以通过备份来恢复数据,全盘扫杀后重装系统,然后部署应用软件,就可以将系统恢复到备份之前。如果没有最新的备份就做好中毒的备份,完成数据恢复后再删除中毒源文件。

4.与安全专家合作:

寻求专业的网络安全团队或安全专家的协助和支持,他们可以在保护服务器和数据方面提供专业意见。与他们合作进行调查和分析,找出病毒入侵的原因和路径,以及修复的解决方案。云天数据恢复中心拥有多年专业的数据恢复研发团队,数据恢复完整度高,数据恢复安全高效。

5.进行彻底清除和恢复:

执行病毒扫描和清除程序,确保服务器中的所有潜在病毒都被清除干净。一旦服务器被清除,可以开始进行数据的恢复工作,并逐步将服务器恢复到正常运行状态。

6.增强网络安全措施:

针对devos勒索病毒攻击的特点和漏洞,加强服务器和网络的安全措施,如更新补丁、加密通信、强大的防病毒软件等。同时,加强员工的网络安全意识培训,防止类似攻击再次发生。

当服务器受到devos勒索病毒攻击后,迅速隔离受感染的服务器、通知相关人员、确定备份数据操作、与安全专家合作、进行彻底清除和恢复及增强网络安全措施是应对的关键步骤。这些举措可以帮助防止病毒进一步扩散,最大限度地减少损失,并提高服务器和数据的安全性。如果大家有任何的需求或疑问,欢迎留言互动,我们当天看到后会及时回复,也可以搜索昵称通过官网向我们咨询。