1. 什么是恶意软件?

恶意软件官方的一个定义:恶意软件 (Malware) 从“恶意”(malicious) 和“软件”(software) 这两个词合并而来,是一个通用术语,可以指代病毒、蠕虫、特洛伊木马、勒索软件、间谍软件、广告软件和其他类型的有害软件。恶意软件的主要区别在于它必须是故意为恶;任何无意间造成损害的软件均不视为恶意软件。

所以说恶意软件就是病毒的意思。

2. 恶意软件有哪些特征?

恶意软件的特征:是一种基于硬件和操作系统的程序,具有感染和破坏能力,这与病毒程序的结构有关。病毒攻击的宿主程序是病毒的栖身地,它是病毒传播的目的地,又是下一-次感染的出发点。

计算机病毒感染的一般过程为:当计算机运行染毒的宿主程序时, 病毒夺取控制权;寻找感染的突破口;将病毒程序嵌入感染目标中。计算机病毒的感染过程与生物学病毒的感染过程非常相似,它寄生在宿主程序中,进入计算机并借助操作系统和宿主程序的运行,复制自身、大量繁殖。

3. 恶意软件的可分为那几类?

按照传播方式分类:病毒的传播方式,感染文件传播,必须寄生,病毒不是一个独立的程序,他必须依赖于寄主运行。

典型的病毒:熊猫烧香,蠕虫,木马。

按照功能分类:勒索,挖矿,后门

4. 恶意软件的免杀技术有哪些?

恶意软件的免杀技术主要有:三种,1、文件免杀 2、内存免杀 3、行为免杀

文件免杀:

黑客们研究木马免杀的最终目标就是在保证原文件功能正常的前提下,通过一定的更改,使得原本会被查杀的文件免于被杀。

要达到不再被杀的目的方法有很多种,其中最直接的方法就是让反病毒软件停止工作,或使病毒木马”变”为一个正常的文件。

然而如何使一个病毒或木马变成一 个正常文件, 对于黑客们来说其实是一个比较棘手的问题, 不过只要学会了- -种免杀原理,其他的免杀方案也就触类旁通了。

内存免杀:

自从文件免杀的方法在黑客圈子内部流传开后,反病毒公司将这场博弈升级到了另一个层次- _内存中。

内存在计算机安全领域中向来就是兵家必争之地,从信息截取、软件破解,到内核Hook、 修改内核,再到缓冲区溢出等,其主要战场都在内存中,由此可见内存是一个多么复杂而又变幻莫测的地方。

之所以说内存复杂,是因为-般情况下内存是数据进入CPU之前的最后一个可控的物理存储设备。 在这里,数据往往都已经被处理成可以直接被CPU执行的形式了,像我们前面讲的加壳免杀原理在这里也许就会失效了。

我们知道,CPU不可能是为某一款加壳软件而特别设计的, 因此某个软件被加壳后的可执行代码CPU是读不懂的。这就要求在执行外壳代码时,要先将原软件解密,并放到内存里,然后再通知CPU执行。

如果是这样,那么从理论上来讲任何被加密的可执行数据在被CPU执行前,肯定是会被解密的,否则CPU就无法执行。也正是利用这个特点,反病毒公司便在这里设了一个关卡.这就使得大部分运用原有文件免杀技巧处理过的病

行为免杀:

当文件查杀与内存查杀都相继失效后,反病毒厂商便提出了行为查杀的概念,从最早的“文件防火墙”发展到后来的“主动防御",再到现在的部分”云查杀”,其实都应用了行为查杀技术。

而对于行为查杀,黑客们会怎样破解呢?我们都知道一个应用程序之 所以被称为病毒或者木马,就是因为它们执行后的行为与普通软件不-样。

因此从2007年行为查杀相继被大多数反病毒公司运用成熟后,黑客免杀技术这个领域的门槛也就一下提高到了顶层。

反病毒公司将这场博弈彻底提高到了软件领域最深入的一-层一系统底层, 这就使得黑客们需要掌握的各种高精尖知识爆炸式增长,这-举动将大批的黑客技术的初学者挡在了门外。

5. 反病毒技术有哪些?

单机反病毒可以通过安装杀毒软件实现,也可以通过专业的防病毒工具实现。

病毒检测工具用于检测病毒、马、蠕虫等恶意代码,有些检测工具同时提供修复的功能。常见的病毒检测工具包括:

。TCP View

。Regmon

。Filemon

。Process Explorer

。lceSword

。Process Monitor

。Wsyscheck

。SREng

。Wtool

。Malware Defender

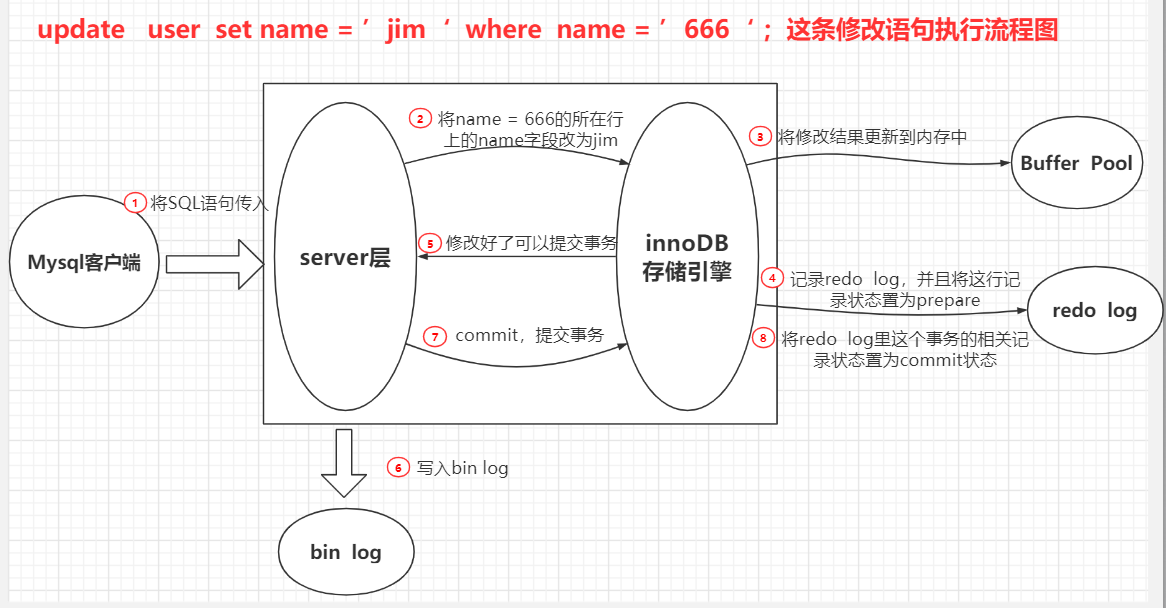

6. 反病毒网关的工作原理是什么?

通过提取PEI(Portable Execute;Windows系统下可移植的执行体,包括exe、dl. "sys等文件类型)文件头部特征判断文件是否是病毒文件。提取PE文件头部数据,这些数据通常带有某些特殊操作,并且采用hash算法生成文件头部签名,与反病毒首包规则签名进行比较,若能匹配,则判定为反病毒。

7. 反病毒网关的工作过程是什么?

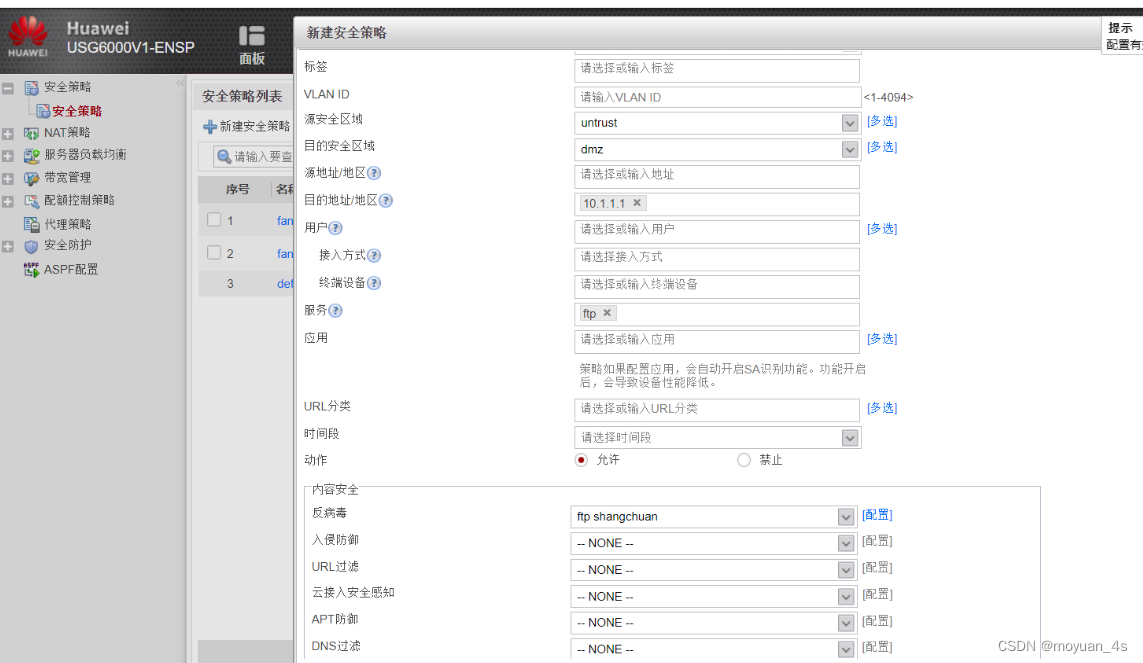

8. 反病毒网关的配置流程是什么?

首先关闭防火墙的默认配置确定拓扑图可以互达:

第二步去做策略:

记住要配置反病毒:

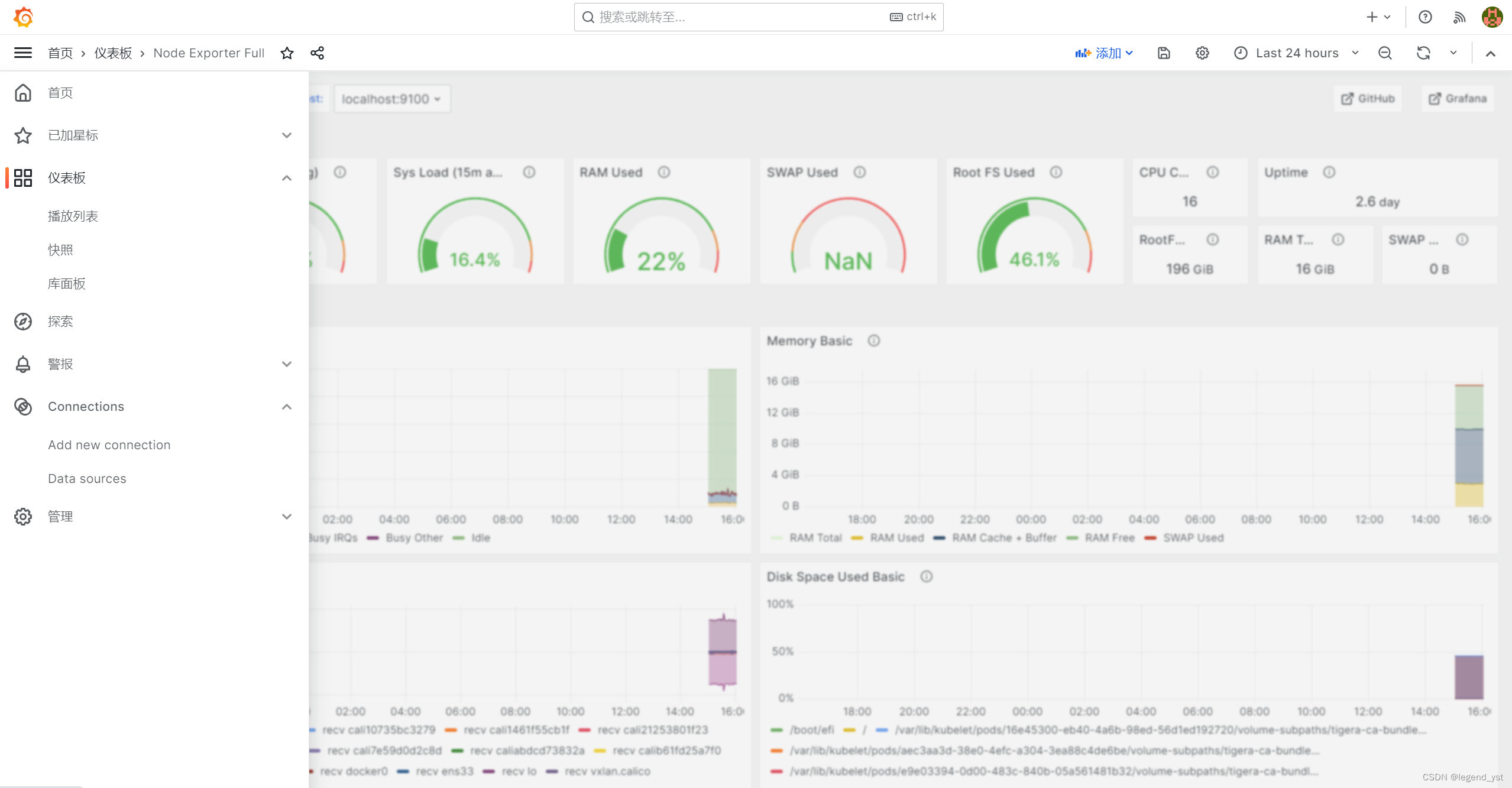

然后去看反病毒:

在全局里面配置一些反病毒方式:

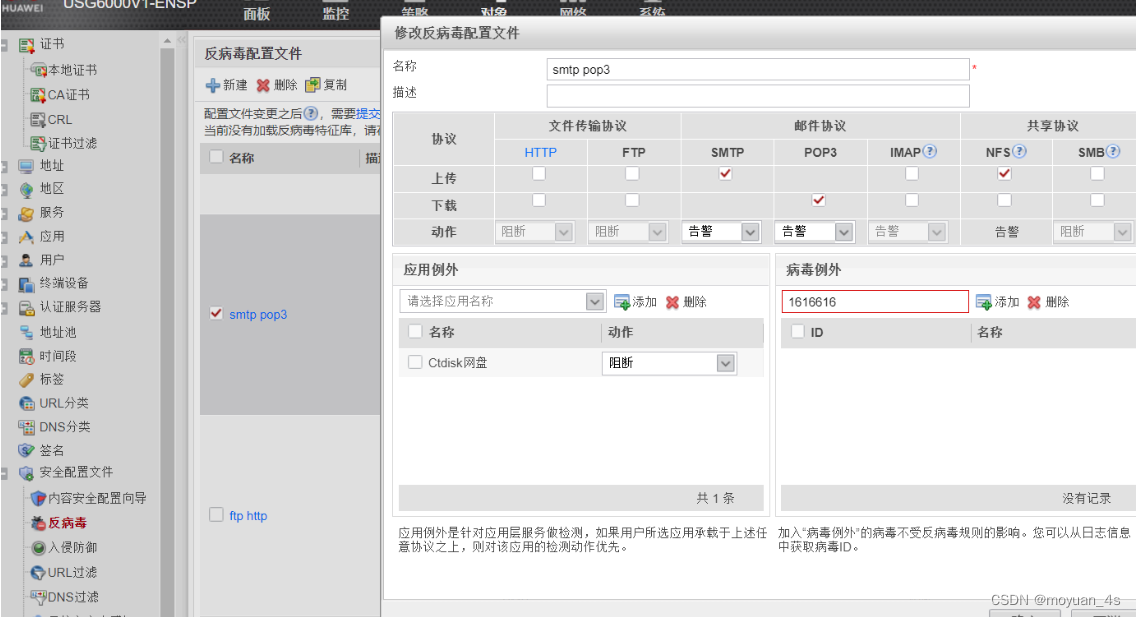

试验内容:

检查的对象是smtp和pop3,然后病毒列外将误杀的id放行就行。

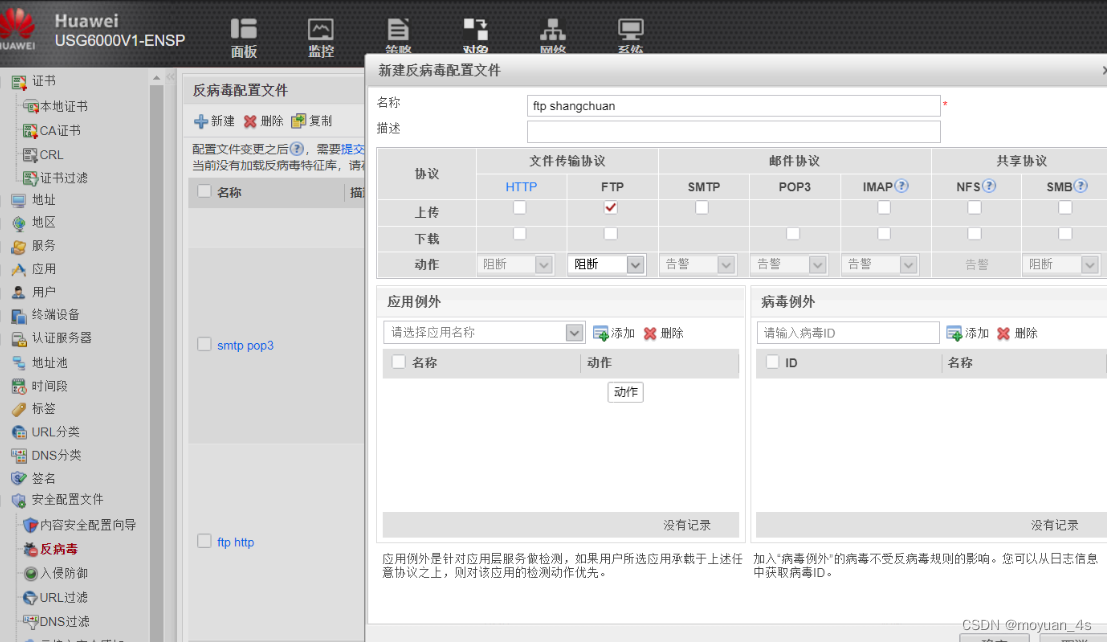

下载文件的反病毒:

上传: