一、Burp

爆破

1、Burp爆账号密码

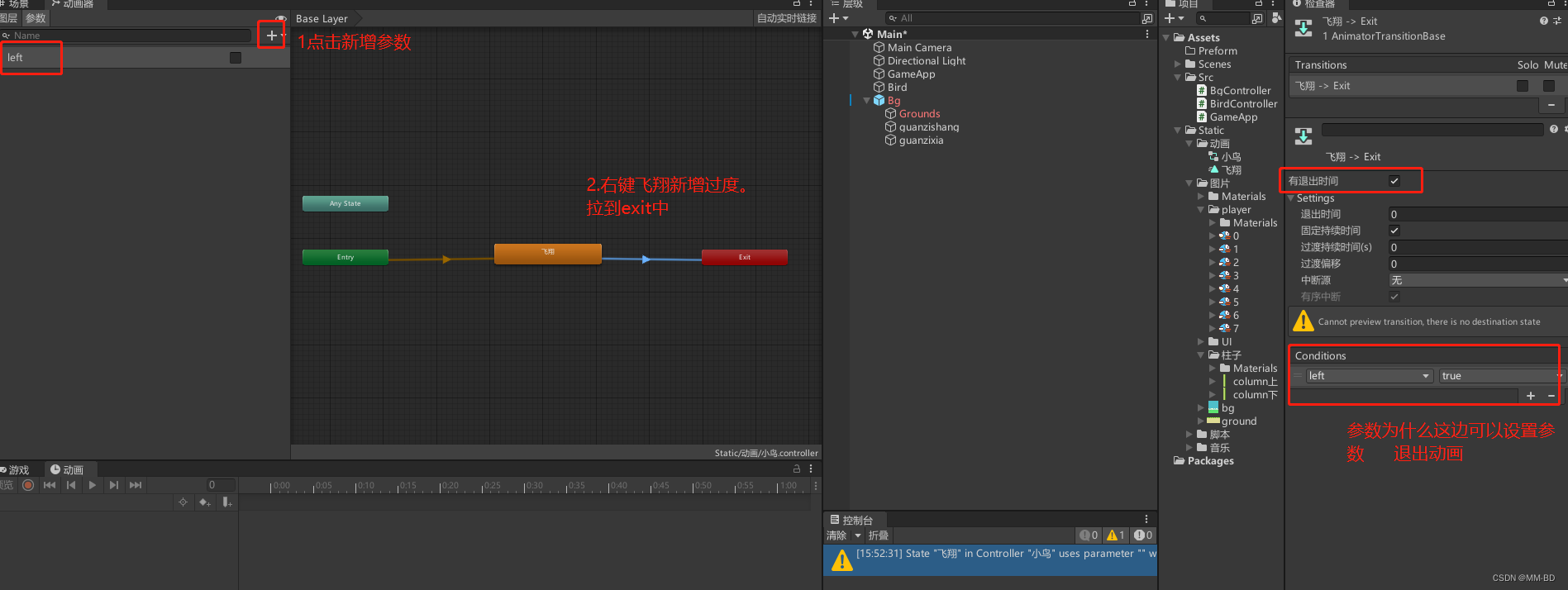

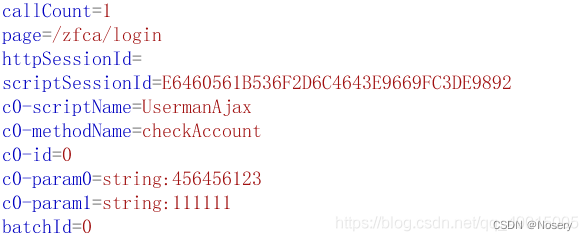

burp爆破的前提条件——该网站账号密码没有进行加密而是明文,且验证码可以重复使用,如下图数据包中直接显示账号与密码且验证码不需要重复提交(此处需要自己使用burp进行测试)

- 1、进入burp,监听浏览器

- 2、打开网站输入账号,密码,验证码点击登录抓取数据包,将数据包发送到intruder中:Intruder——Positions 单击Clear , 选中账号——Add

- 3、选中密码——Add,选择爆破模式:Cluster bomb(若有两处选择Cluster bomb,一处则选择Sniper)

- 4、选择payloads,payload set表示爆破参数:1为账号,2为密码,payload type默认即可

- 5、在payload中添加字典,也可以使用load导入txt文件(文件中存放好字典)

- 6、进行爆破,返回结果为状态码200表示访问成功,返回长度若有一条与其他数据有很大差别则大概率为正确的账号密码

-

2、Burp爆破C段方法

1、在存在SSRF漏洞的网站进行抓包,放入Intruder——点击Positions——点击Clear$——选定D段为变量,Add$添加变量

-

2、点击Payload,选择Payload type为numbers,范围为1~255,步长为1——点击Options,Request Engine 的 Number of threads(线程数)设置为5——右上Start attack执行即可

3、在爆破出来的内容框内选择要查看的payload,在下面选Response,Render可渲染页面

可在Hackerbar里面直接看端口;爆破端口的话,把80设为变量,全端口1~65535,后面不变

注意事项

- 使用破解版时,一定注意不要更新,否则原文件会失效

- Intruder模块用于进行暴力破解

- repeater里面的Response里面的Render用于渲染HTML代码为网页

- Ctrl+R可以将截获的数据包放到Repeater模块里

- 80端口无法勾选的时候,可以换一个端口,然后把浏览器里的代理也换成那个端口

- 如果本地建立的网址无法访问的时候,用ipconfig查一下现在使用网络的IPv6,然后换这个ip试一下,应该就可以正常访问你建立的网站了

- 如果5做完了,显示的界面是Burp Profession,那就说明,应该是没开phpStudy,如果你连接的网络不一样,这个的访问的IP也要根据ipconfig查到的IP进行修改

- 键盘Caps可以锁定大小写

二、SqlMap

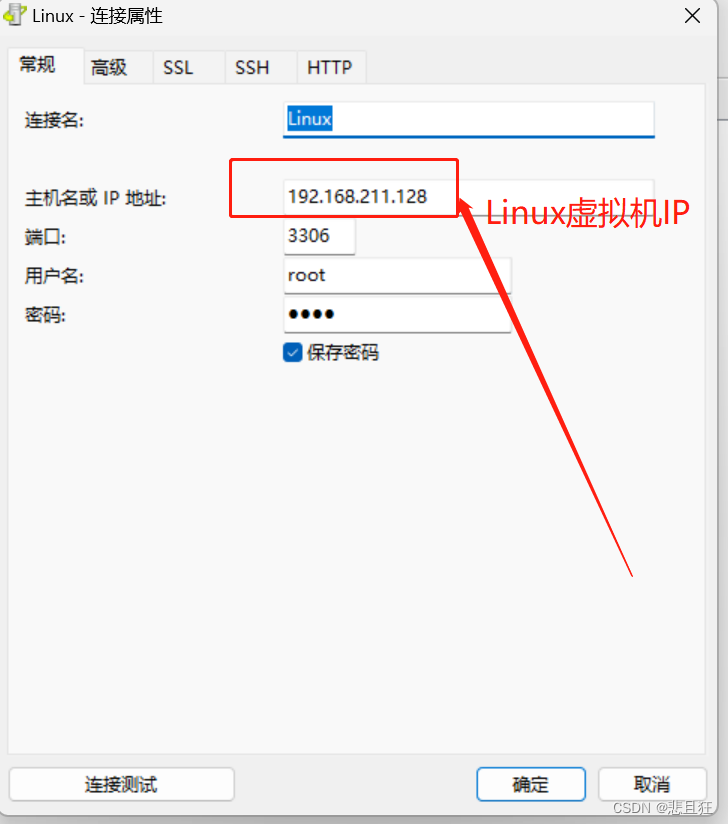

python在cmd显示不是内部或外部命令,以及python貌似正常,但是pip不正常时——在系统变量里重新设置或添加path变量,添加内容为python的安装路径,精确到.ex

sqlmap损坏时,在官网重新下载一个文件,放到电脑里,根据在Windows桌面创建sqlmap快捷方式_一只咸鱼猫的博客-CSDN博客重新设置一遍就好了

- 在桌面上右键选择新建,在选择快捷方式,进入创建快捷方式页面

- 在创建快捷方式页面,请键入对象位置输入cmd,点击下一步

- 在键入该快捷方式的名称中输入,点击完成,桌面上就有个sqlmap的快捷方式

- 点击刚刚新增好的sqlmap快捷方式,右键属性,进入属性的快捷方式页面,把快捷方式页面上的起始位置替换成sqlmap的目录,点击应用

- 双击快捷方式,就可以启用sqlmap了