2023年7月24日,Apache Shiro发布更新版本,修复了一个身份验证绕过漏洞,漏洞编号:CVE-2023-34478,漏洞危害等级:高危。

Apache Shiro版本1.12.0之前和2.0.0-alpha-3 之前容易受到路径遍历攻击,当与基于非规范化请求路由请求的API或其他web框架一起使用时,可能导致身份验证绕过。

JeecgBoot官方已修复,建议大家尽快升级至Apache Shiro 1.12.0 版本。

一、漏洞描述

Apache Shiro发布更新版本,修复了一个身份验证绕过漏洞,漏洞编号:CVE-2023-34478,漏洞危害等级:高危

二、影响范围

- Apache Shiro版本 < 1.12.0

- Apache Shiro版本 < 2.0.0-alpha-3

三、安全措施3.1 升级版本

目前该漏洞已经修复,受影响用户可升级到以下版本:

- Apache Shiro版本 >= 1.12.0

- Apache Shiro版本 >= 2.0.0-alpha-3

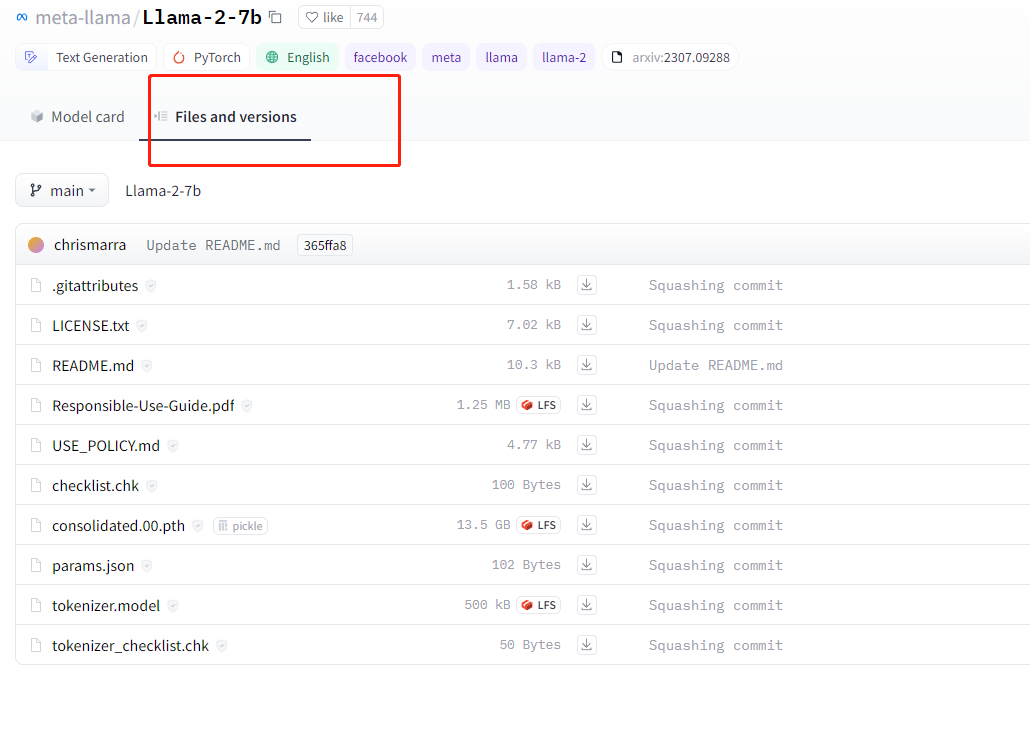

下载链接:

https://github.com/apache/shiro/tags

四、JeecgBoot修复方案

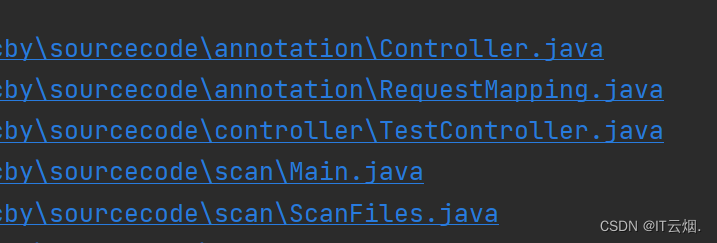

升级jeecg-boot/pom.xml中的shiro版本至1.12.0即可,如下图:

点击可参考修复方案