一、事态描述

centos7测试服务器,突然密码登不上去了,然后CPU占100%。已经猜到,登录密码过于简单,密码被破解挂马了。大概率是CPU挖矿病毒。

二、重置centos7登录root密码

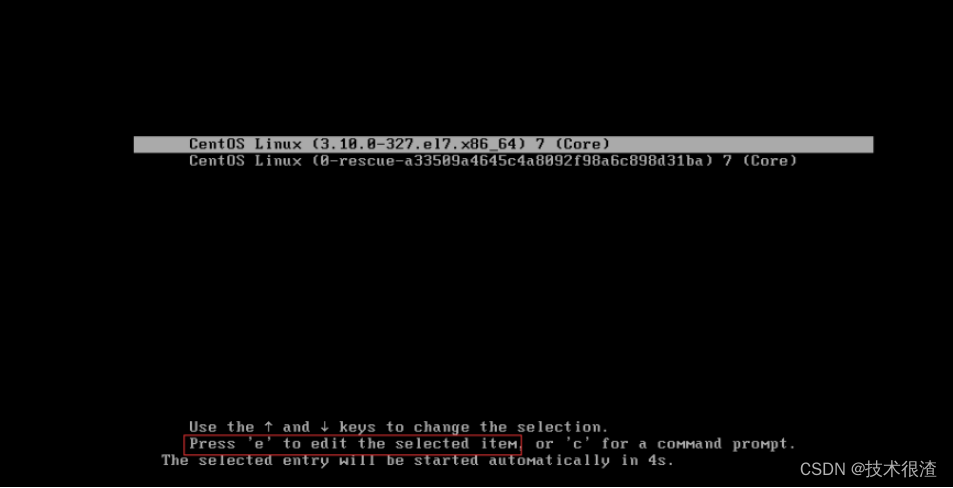

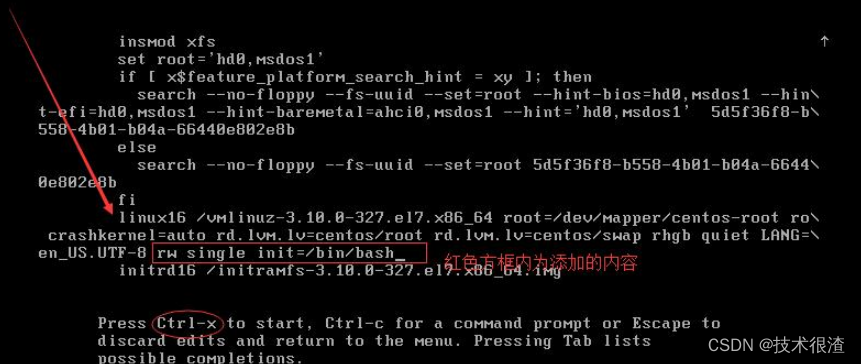

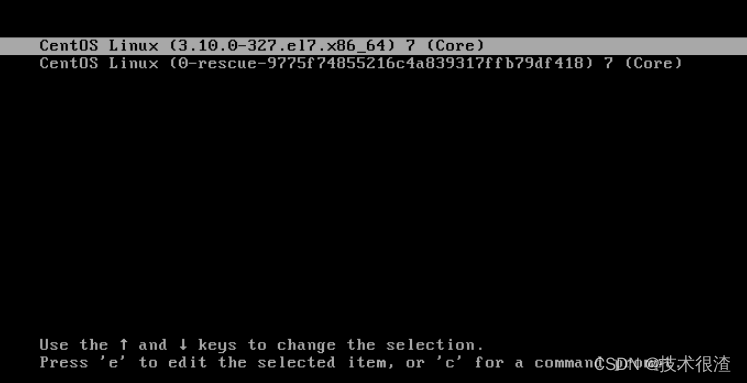

步骤1 启动Linux Centos7系统,当出现如下画面时,直接按“e”键继续。

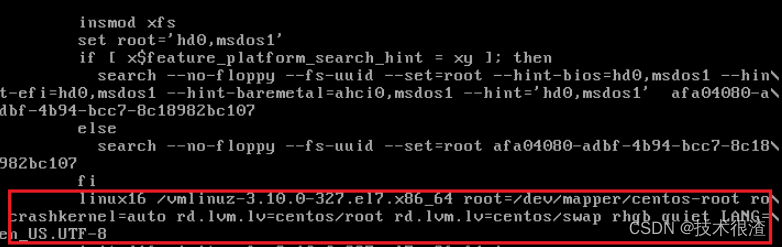

步骤2 按向下箭头,一直下滑直至看到如下界面

步骤3 在如下截图的位置,添加“rw single init=/bin/bash”,添加后按“Ctrl + x”引导系统。

rw single init=/bin/bash #补充

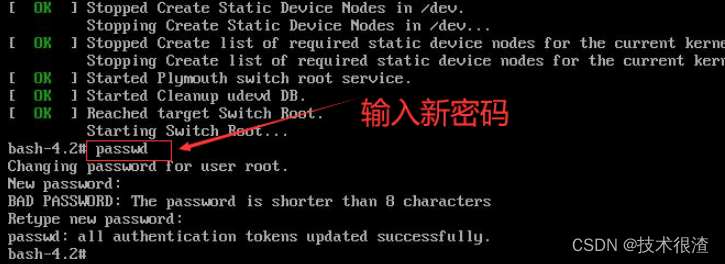

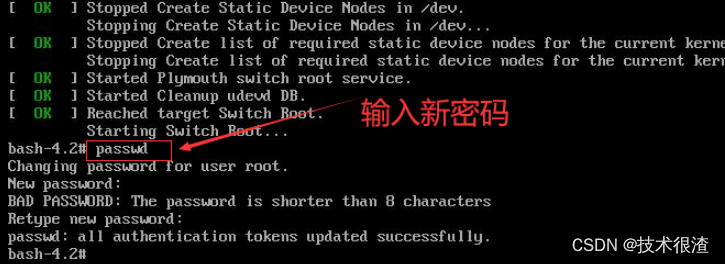

步骤4 在如下截图位置,即可输入“自定义新密码”来重置root密码了。

步骤5 运行命令“exec /sbin/init”来正常启动系统,需要输入修改后的root密码。

exec /sbin/init #正常进入系统

步骤6 进入系统后,输入命令“reboot”即可重启系统,重启之后输入用户名和修改以后的密码即可正常进入了。

三、重置密码失败Authentication token manipulation error处理方法

重置密码过程中可能会遇到重置失败

linux修改密码报错‘Authentication token manipulation error‘

Authentication token manipulation error

重启操作系统

重复步骤

rw single init=/bin/bash #补充

然后ctrl+x进入系统,进入系统之后查看磁盘,没啥问题,尝试直接在这里修改密码

mount -o remount,rw / #将根分区重挂载为可读写模式

vim /etc/selinux/config #enforcing改成disabled 关闭强访

然后passwd root结果报一样的错

Authentication token manipulation error #报错提示信息

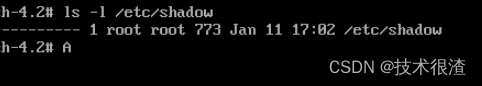

ls -l /etc/shadow

chmod 064 /etc/shadow #赋权限

touch /.autorelabel

passwd #重试重置密码 成功

四、查看获取占CPU的最大的进程ID

ps aux|head -1;ps aux|grep -v PID|sort -rn -k +3|head #查看占用 CPU 最高的前10个进程

ps aux|head -1;ps aux|grep -v PID|sort -rn -k +4|head #查看占用内存(MEM)最高的前10个进程

五、排查发现并删掉可疑的进程ID

ps aux|head -1;ps aux|grep -v PID|sort -rn -k +3|head #查看占用 CPU 最高的前10个进程

获取到占用最高最高的进程ID

kill -9 1488 #1488为进程ID

删除病毒文件

rm -rf /root/./sshc #发现./sshc为病毒的脚本,删除

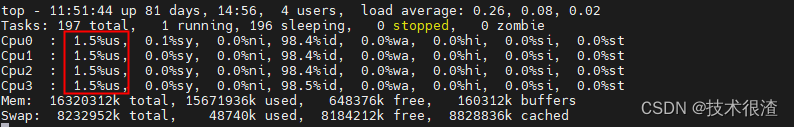

六、TOP命令看cpu 负载恢复正常

top #查看操作系统负载

CPU负载恢复正常,挖矿病毒文件成功删除。这次的病毒还是比较明显。作者还遇到过那种更隐蔽的,定时触发攻击网卡的。

作者本人简介:现任国内某大型软件公司大数据研发工程师、MySQL数据库DBA,软件架构师。直接参与设计国家级亿级别大数据项目。并维护真实企业级生产数据库300余个。紧急处理数据库生产事故上百起,挽回数据丢失所操作的灾难损失不计其数。

本文拿一个真实实际的例子学习讲解,带大家一个解决类似问题的思路。