关于vAPI

vAPI是一款针对OWASP Top

10漏洞的练习靶场,vAPI项目是一个故意引入了多种漏洞的可编程接口API,广大研究人员可以利用vAPI来研究和练习OWASP Top 10漏洞。

工具要求

PHP

MySQL

PostMan

Mitmproxy

工具安装

Docker安装

docker-compose up -d

手动安装

广大研究人员可以使用下列命令将该项目源码克隆至本地:

git clone https://github.com/roottusk/vapi.git

cd <your-hosting-directory>

工具配置

数据库配置

将项目中提供的vapi.sql导入到你的MySQL数据库中,并在vapi/.env文件中配置数据库凭证。

开启MySQL服务

下列命令可以在Linux系统上开启MySQL服务:

service mysqld start

开启Laravel服务器

切换到vapi项目目录下,然后运行下列命令即可:

php artisan serve

配置Postman

我们有两种方式来配置Postman,直接将下列两个文件导入到Postman中:

vAPI.postman_collection.json

vAPI_ENV.postman_environment.json

或者直接使用Postman公共工作空间:【

传送门】

工具使用

打开浏览器,然后访问“http://localhost/vapi/”。

发送请求后,即可在Postman中查看到请求和令牌内容。

工具部署

我们可以使用Helm来在一个kubernetes命名空间中部署和使用vAPI,此时需要使用下列参数选项值来完成配置:

DB_PASSWORD: <database password to use>

DB_USERNAME: <database username to use>

下面给出的是Helm的安装命令样例:

helm upgrade --install vapi ./vapi-chart --values=./vapi-chart/values.yaml

注意:values.yaml文件第232行的“MYSQL_ROOT_PASSWORD”必须匹配第184行的内容,否则工具将无法正常执行。

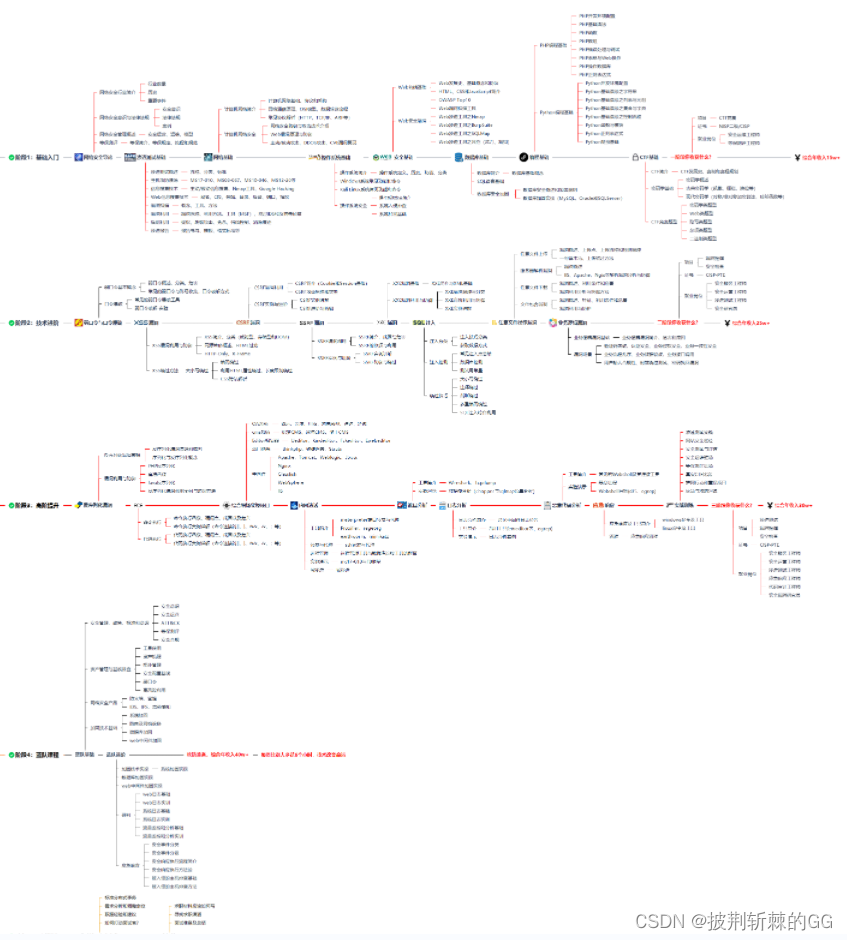

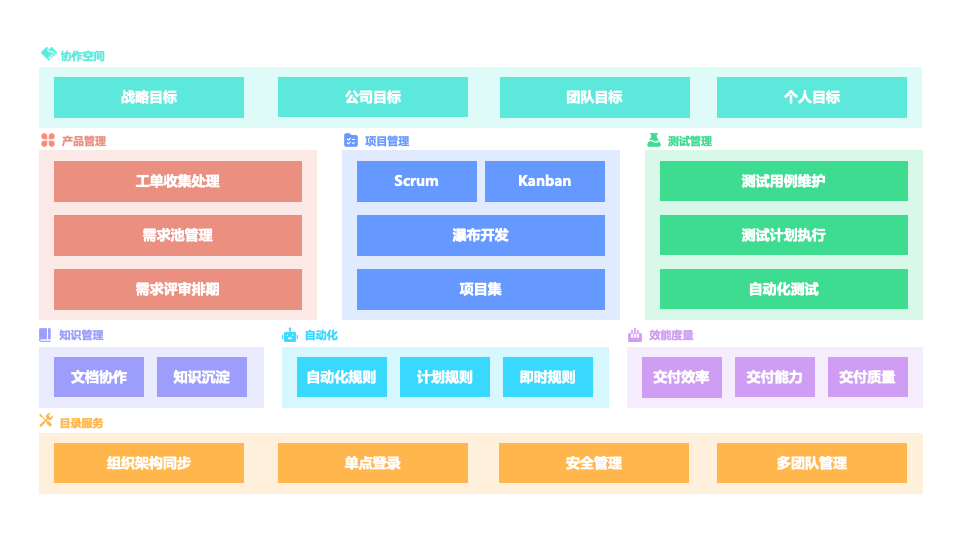

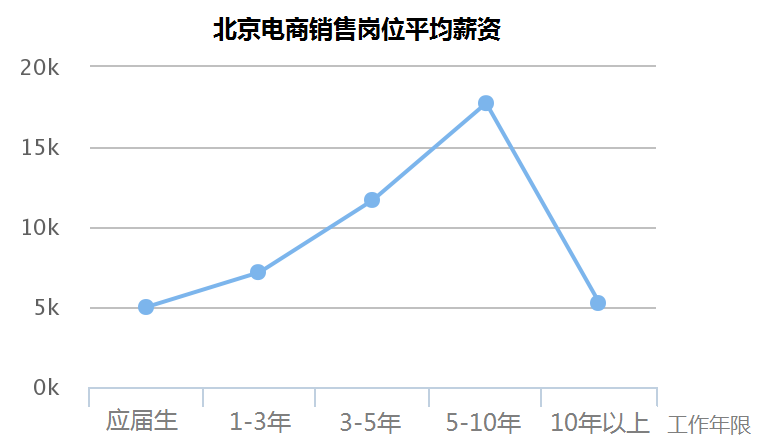

网络安全工程师企业级学习路线

这时候你当然需要一份系统性的学习路线

如图片过大被平台压缩导致看不清的话,可以在文末下载(无偿的),大家也可以一起学习交流一下。

一些我收集的网络安全自学入门书籍

一些我白嫖到的不错的视频教程:

上述资料【扫下方二维码】就可以领取了,无偿分享

![[CentOS] Dell塔式服务器安装CentOS7](https://img-blog.csdnimg.cn/409e082fa2394dbebccdfd80e767a6df.png)