真正的大师,永远都怀着一颗学徒的心!

一、项目简介

springboot开发的实用小工具集

环境搭建说明

-

开发环境为jdk1.8,基于maven构建;

-

使用Idea或者eclipase开发;

-

基于SpringBoot搭建,大大简化了配置操作;

-

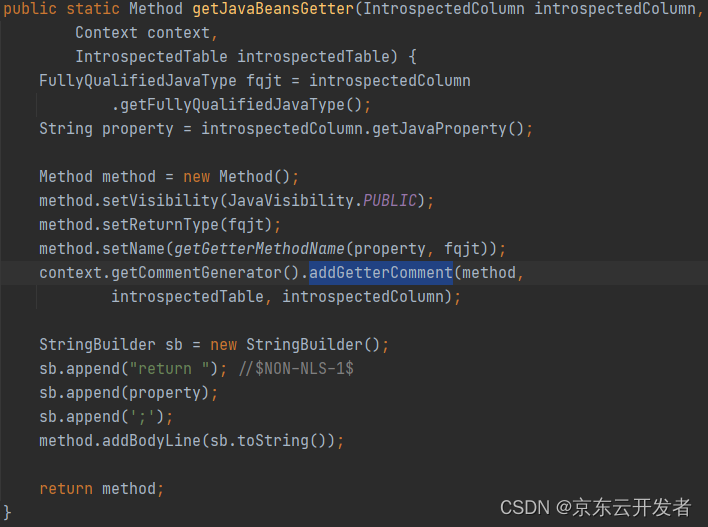

本项目使用了lombok,在查看本项目时如果您没有下载lombok 插件,请先安装,不然找不到get/set方法;

-

依赖的xcore包已上传至git托管的maven平台,git托管maven可参考教程。

-

使用javafx-maven-plugin插件进行打包操作(跨平台);

-

使用exe4j将jar包转成exe执行文件;

-

使用InnoSetup可进行制作windows安装包;

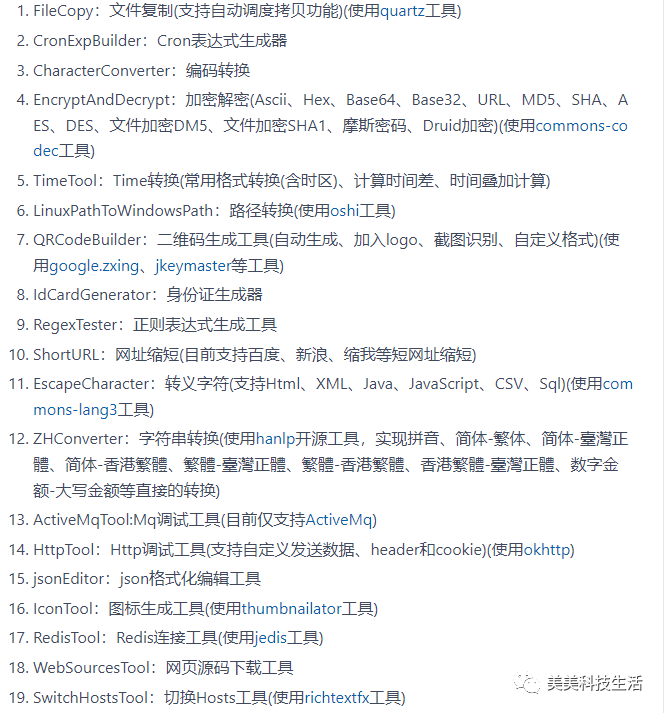

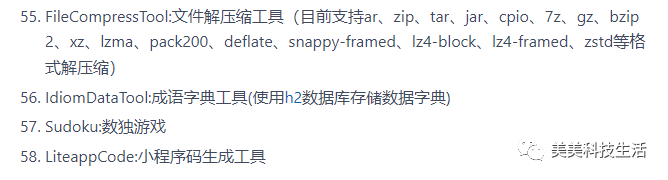

二、实现功能

三、技术选型

-

springboot

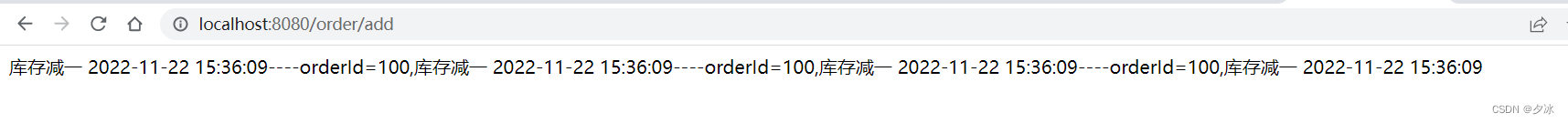

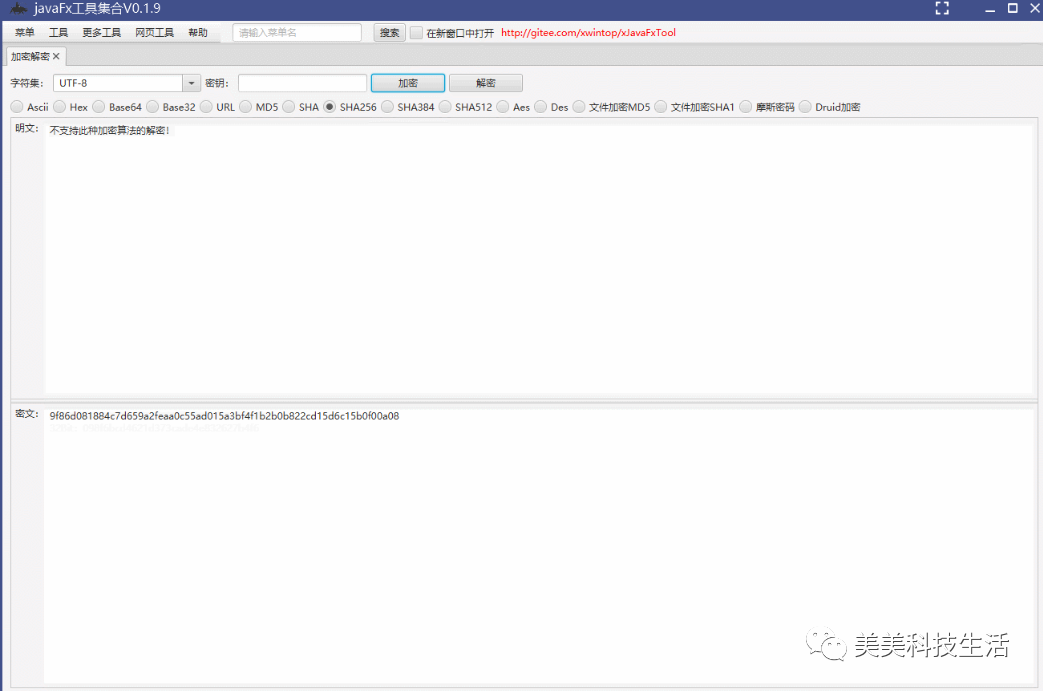

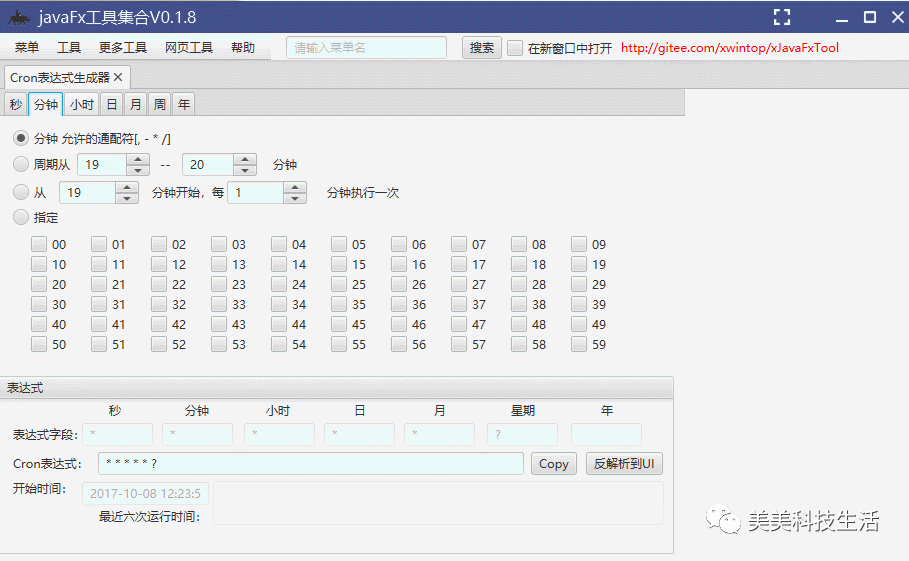

四、界面展示

五、源码地址

私信回复:java工具集