一、Docker网络

1.1 Docker网络实现原理

docker 使用linux 桥接,在宿主机虚拟一个docker 容器网桥(docker0) ,docker 启动一个容器时会根据docker 网桥的网段分配给容器一个IP地址,称为Container-IP,同时Docker 网桥是每个容器的默认网关。因为在同一宿主机内的容器都接入同一个网桥,这样容器之间就能够通过容器的 Container-IP 直接通信。

docker 网桥是宿主机虚拟出来的,并不是真实存在的网络设备,外部网络是无法寻址到的,这也意味着外部网络无法直接通过Container-IP 访问到容器。如果容器希望外部访问能够访问到,可以通过映射容器端口到宿主机(端口映射),即 docker run 创建容器时候,通过 -p 或者 -P 参数来启用。访问容器的时候,就通过 [宿主机IP]:[映射端口] 访问容器。

1.2 为容器创建端口映射

端口映射,底层原理实际是做了一个DNAT转换。

方法一:随机映射端口(从32768开始)

docker run -itd --name=为容器指定名称 -P 镜像名称方法二:指定映射端口

docker run -itd --name=为容器指定名称 -p 宿主机端口:容器端口 镜像名称 #随机映射端口

docker run -itd --name web1 -P nginx

#查看映射端口号

docker ps -a

#使用宿主机IP:映射端口访问测试

curl http://192.168.41.46:49154

[root@yuji ~]# docker run -itd --name web1 -P nginx

32dd3964a7910a8a7a5aa3e25936d2840ce9f220dff638afd7c89b4bc3b2ea2f

[root@yuji ~]# docker ps -a #查看映射端口号,为49154

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

32dd3964a791 nginx "/docker-entrypoint.…" 6 seconds ago Up 4 seconds 0.0.0.0:49154->80/tcp, :::49154->80/tcp web1

[root@yuji ~]# curl http://192.168.41.46:49154 #使用宿主机IP:映射端口访问测试

#指定映射端口,将容器的80端口映射到宿主机的48888端口

docker run -itd --name web2 -p 48888:80 nginx

#使用宿主机IP:映射端口访问测试

curl http://192.168.41.46:48888

#指定映射端口,将容器的80端口映射到宿主机的48888端口

[root@yuji ~]# docker run -itd --name web2 -p 48888:80 nginx

b3f51b63019564657a59b373eabfc1befb83545f8f0e2c11b97866618b25aada

[root@yuji ~]# docker ps -a

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

b3f51b630195 nginx "/docker-entrypoint.…" 4 seconds ago Up 3 seconds 0.0.0.0:48888->80/tcp, :::48888->80/tcp web2

32dd3964a791 nginx "/docker-entrypoint.…" 7 minutes ago Up 7 minutes 0.0.0.0:49154->80/tcp, :::49154->80/tcp web1

#使用宿主机IP:映射端口访问测试

[root@yuji ~]# curl http://192.168.41.46:48888

#查看宿主机监听的端口号

[root@yuji ~]# netstat -natp|grep docker

tcp 0 0 0.0.0.0:48888 0.0.0.0:* LISTEN 2547/docker-proxy

tcp 0 0 0.0.0.0:49154 0.0.0.0:* LISTEN 2349/docker-proxy

tcp6 0 0 :::48888 :::* LISTEN 2553/docker-proxy

tcp6 0 0 :::49154 :::* LISTEN 2357/docker-proxy

#查看iptables规则,端口映射实际是做了一个DNAT转换,通过nat表进行转发的

[root@localhost ~]# iptables -nL -t nat

......

Chain DOCKER (2 references)

target prot opt source destination

RETURN all -- 0.0.0.0/0 0.0.0.0/0

DNAT tcp -- 0.0.0.0/0 0.0.0.0/0 tcp dpt:49154 to:172.17.0.2:80

DNAT tcp -- 0.0.0.0/0 0.0.0.0/0 tcp dpt:48888 to:172.17.0.3:80

二、Docker的网络模式

2.1 Docker的网络模式(4+1)

- Host: 容器不会虚拟出自己的网卡,配置主机的IP等,而是使用宿主机的IP和端口

- Container: 创建的容器不会创建自己的网卡,配置自己的IP,而是和一个指定的容器共享IP,端口范围

- None: 该模式关闭了容器的网络功能。

- Bridge: 默认为该模式,此模式会为每一个容器分配,设置IP等,并将容器连接到一个docker0 的虚拟网桥,通过docker 0 网桥以及iptables nat 表配置与宿主机通信。

- 自定义网络

在安装Docker 时,它会自动创建三个网络:bridge(创建容器默认连接到此网络),none,host。

2.2 查看docker 的网络列表

在安装Docker 时,它会自动创建三个网络:bridge(创建容器默认连接到此网络),none,host

#查看docker的网络列表

docker network ls

或者

docker network list2.3 指定容器网络模式

#使用docker' run 创建Docker容器时,可以用--net 或--network 选项指定容器的网络模式

●host模式:使用 --net=host 指定。

●none模式:使用 --net=none 指定。

●container模式:使用--net=container:NAME/ID指定。

●bridge模式:使用 --net=bridge 指定,默认设置,可省略。三、Docker网络模式详解

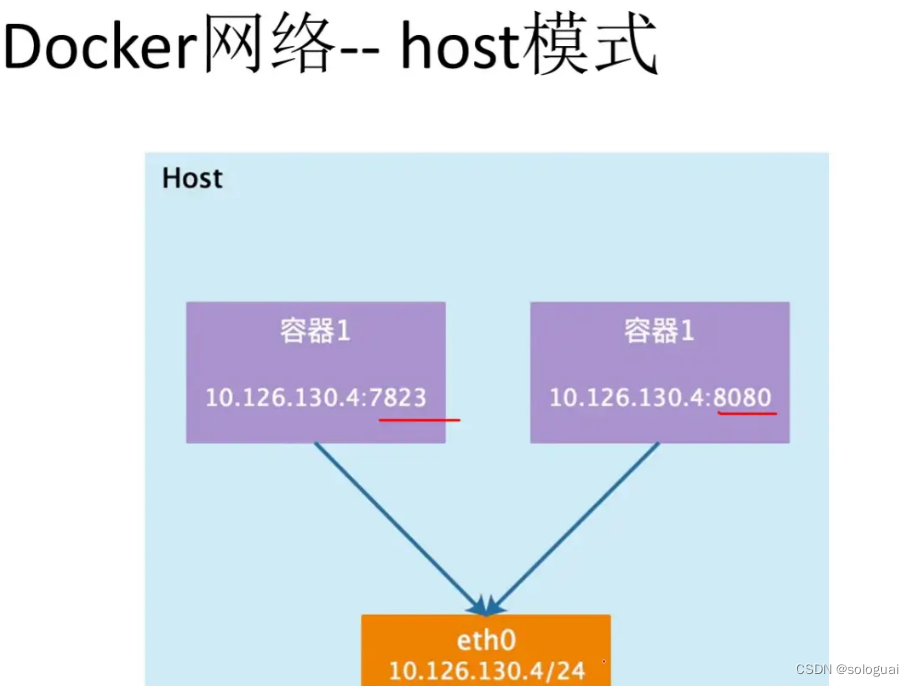

3.1 host模式

- 相当于Vmware中的桥接模式,与宿主机在同一个网络中,但没有独立IP地址。

- Docker使用了Linux的Namespaces技术来进行资源隔离,如PID Namespace隔离进程,Mount Namespace隔离文件系统,Network Namespace隔离网络等。

- 一个Network Namespace提供了一 份独立的网络环境,包括网卡、路由、iptable规则等都与其他的Network Namespace隔离。

- 一个Docker容器一般会分配一个独立的NetworkNamespace。但如果启动容器的时候使用host模式,那么这个容器将不会获得一个独立的NetworkNamespace,而是和宿主机共用一个NetworkNamespace。容器将不会虚拟出自己的网卡、配置自己的IP等,而是使用宿主机的IP和端口。

![[附源码]java毕业设计校园闲置物品租赁系统](https://img-blog.csdnimg.cn/886fe35fd40e446ba294e53c540f76e5.png)

![[附源码]java毕业设计校园网学生成绩查询系统](https://img-blog.csdnimg.cn/94ce0bb0f48d453d90ca573bc1c95d1f.png)

![[论文评析]基于人体姿态识别的立定跳远 动作智能评估系统](https://img-blog.csdnimg.cn/3ed885f5f3f64d0b9940146f5a58a515.png)