什么是最普通的自动化"裸奔状态"?从大厂案例看测试代码的生存困境

一个典型的"裸奔代码"示例

# 打开目标网站

driver.get('http://test-site.com/login-page')

# 登录操作

driver.find_element_by_id('user').send_keys('tester')

driver.find_element_by_css_selector('input.pwd').send_keys('Test@789')

driver.find_element_by_class_name('login-btn').click()

# 登录断言

sleep(1)

if driver.find_element_by_xpath('/div[@class="header-info"]/span').text == 'tester':

print('pass')

else:

print('fail')

# 执行查询

driver.find_element_by_name('keyword').send_keys('QA-2023')

driver.find_element_by_xpath('//button[contains(text(),"搜索")]').click()

# 查询结果断言

if driver.find_element_by_xpath('//em[@class="result-count"]').text == 'QA-2023':

print('pass')

else:

print('fail')

# 结束会话

driver.quit()

三大致命缺陷解析

1. 代码脆弱性:像玻璃一样易碎

- 大厂案例:某电商平台在2020年大促前,因登录页class名变更导致200+测试用例集体失效。裸奔代码需要人工逐行修复,直接损失3小时黄金测试时间

- 脆弱表现:

- 绝对路径

/div的错误写法(正确应为//div) - 元素定位与业务逻辑强耦合

- 缺乏异常处理机制

- 绝对路径

2. 环境耦合:被困在特定维度

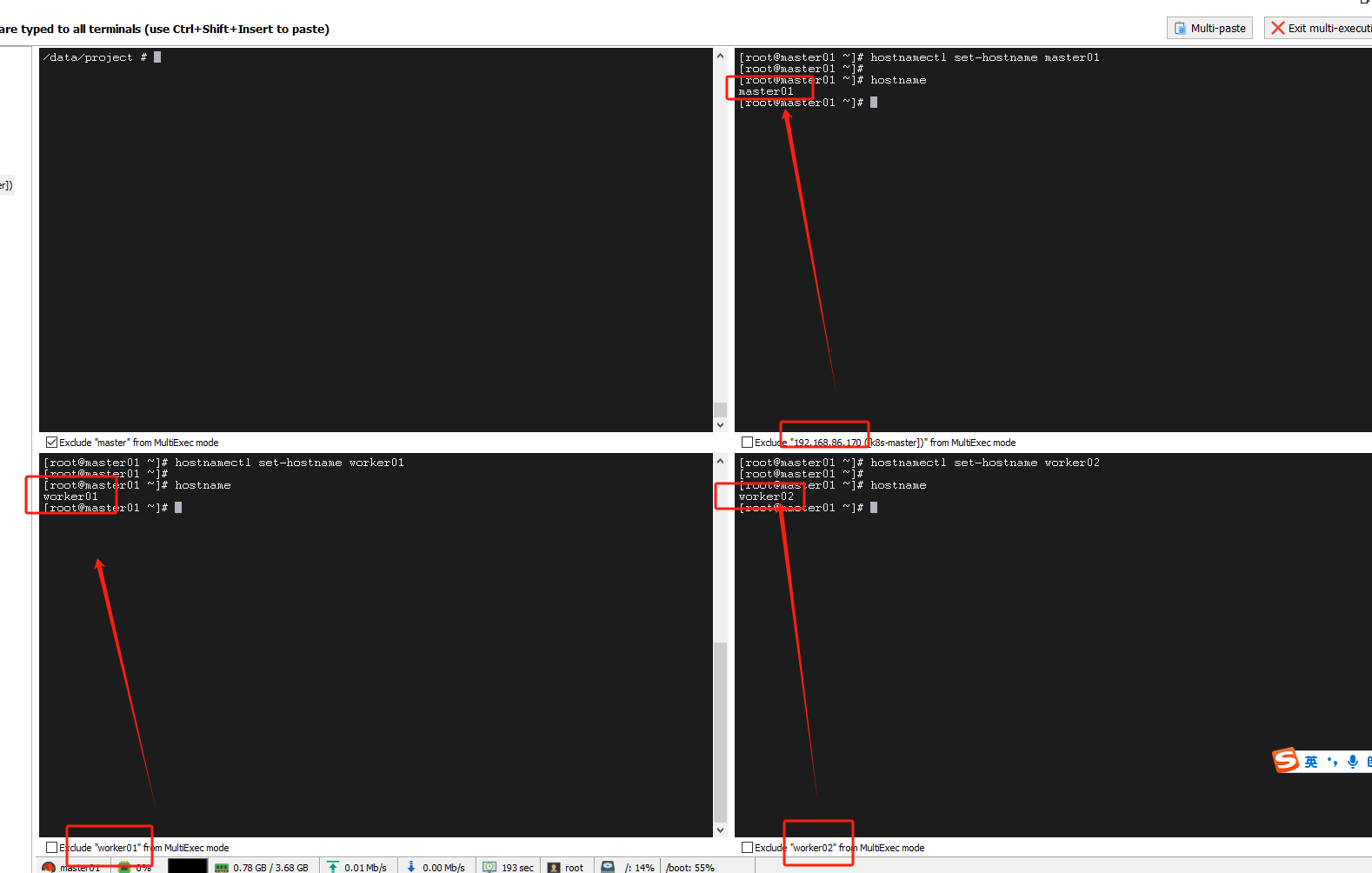

- 血泪教训:某金融App团队在Windows环境开发的测试脚本,迁移到Linux CI环境后:

- 浏览器驱动不兼容

- 文件路径格式错误

- 无头模式适配缺失

- 耦合症状:

driver = webdriver.Chrome() # 硬编码浏览器类型 send_keys('Test@789') # 密码明文存储

3. 维护噩梦:改动成本指数级增长

- 腾讯测试团队数据:页面元素变更时:

- 裸奔代码平均修改耗时:45分钟/用例

- PageObject模式代码:5分钟/用例

- 维护痛点:

- 元素定位分散在200行代码中

- 测试数据与操作逻辑交织

- 无版本化管理痕迹

大厂如何破解困局?

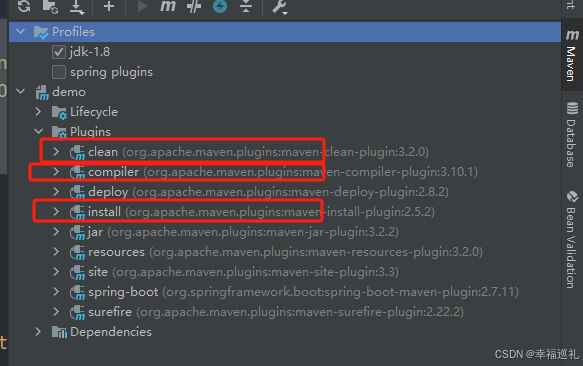

美团外卖的"测试工程化"实践

-

浏览器对象封装

class BrowserFactory: @staticmethod def create_driver(env): if env == "CI": return RemoteWebDriver(...) return create_headless_chrome() # 调用示例 driver = BrowserFactory.create_driver(config.env) -

页面对象模式(Page Object)

class LoginPage: USERNAME = ('id', 'user') PASSWORD = ('css', 'input.pwd') def login(self, username, pwd): self._send_keys(self.USERNAME, username) self._send_keys(self.PASSWORD, pwd) self._click(LoginBtn) -

配置中心化(阿里云方案)

# env_config.yaml environments: test: base_url: http://test-site.com credentials: admin: ENC(AES_256_加密字符串)

从裸奔到装甲:测试代码的进化之路

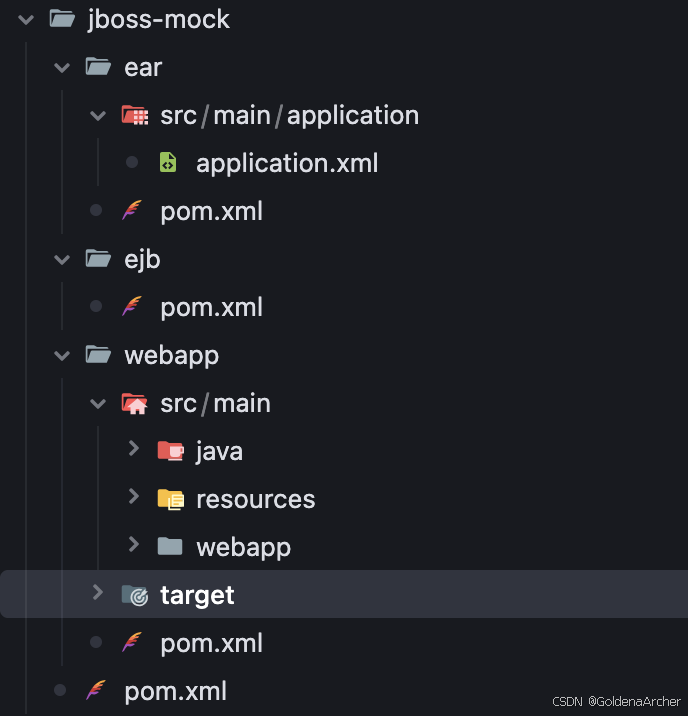

字节跳动的测试分层架构:

- 基础层:浏览器/设备抽象

- 元素层:统一元素仓库

- 页面层:业务操作封装

- 用例层:纯测试逻辑

- 数据层:独立测试数据集

生存还是毁灭?

当你的自动化代码出现这些信号时,就是时候升级了:

- 修改元素定位需要全局搜索

- 不同用例中存在重复的操作序列

- 团队成员不敢修改他人写的测试代码

- 环境切换需要注释/取消注释代码

记住:好的测试代码应该像乐高积木——通过标准化模块的灵活组合,构建坚不可摧的质量防线。

「小贴士」:点击头像→【关注】按钮,获取更多软件测试的晋升认知不迷路! 🚀

![[密码学实战]详解gmssl库与第三方工具兼容性问题及解决方案](https://i-blog.csdnimg.cn/direct/537cf7788a6d4a84a7c04123c972a3b5.png#pic_center)