SQL注入是一种常见的安全漏洞,指的是攻击者通过向应用程序的输入参数中插入恶意的SQL代码,从而获取未经授权的数据或执行非法操作。

SQL注入可以发生在使用动态SQL查询构建的应用程小的其中用户的输入直接拼接到SQL查询语句中,而没有进行充分的验证和过滤。攻击者可以利用这个漏洞来修改查询语句的意图,绕过身份验证,执行未经授权的操作,或者获取敏感数据。

要防止SQL注入攻击,开发人员应该采取以下施:

- 使用参数化查询或预编译语句,而不是直接将用户输入插入到SQL查询语句中。

- 对用户输入进行正确的验证和过滤,确保只允许合法的字符和。

- 使用最小权限原则,限制数据库用户的权限,以减少攻击者可以获取的感数据。

- 定期更新和修补数据库和应用程序,以确保安全漏洞得到及时修。

- 对于特敏感的数据,可以考虑使用加密存储或其他额外的安全措施。

- 通过遵循安全的编程实践和持续的安全审查,可以帮助减少SQL注入漏洞的风险并保护应用程序及其数据的安全。

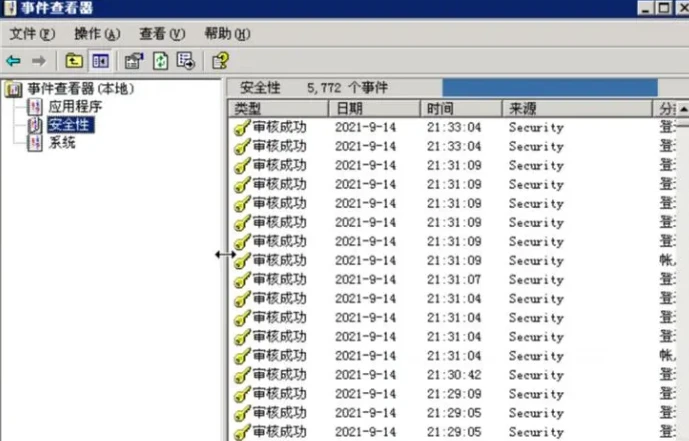

拼接字符串的时候会被登入

string sql "select count(")from users where uLoginName ="name +" and uLoginPwd ="pwd +"

![[实时计算flink]数据摄入YAML作业快速入门](https://img-blog.csdnimg.cn/img_convert/4f7ce834813493d7f46c039c109c40f3.png)